Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Importante

Les détections personnalisées constituent désormais le meilleur moyen de créer de nouvelles règles dans Microsoft Sentinel Microsoft Defender XDR SIEM. Les détections personnalisées vous permettent de réduire les coûts d’ingestion, d’obtenir des détections en temps réel illimitées et de bénéficier d’une intégration transparente avec Defender XDR données, fonctions et actions de correction avec le mappage automatique d’entités. Pour plus d’informations, consultez ce blog.

Importante

Le réglage de la détection est actuellement en préversion. Consultez les Conditions d’utilisation supplémentaires de Microsoft Azure Préversions pour obtenir des conditions juridiques supplémentaires qui s’appliquent aux fonctionnalités Azure en version bêta, en préversion ou qui ne sont pas encore mises en disponibilité générale.

Le réglage des règles de détection des menaces dans votre SIEM peut être un processus difficile, délicat et continu d’équilibrage entre l’optimisation de votre couverture de détection des menaces et la réduction des taux de faux positifs. Microsoft Sentinel simplifie et simplifie ce processus en utilisant le Machine Learning pour analyser des milliards de signaux provenant de vos sources de données, ainsi que vos réponses aux incidents au fil du temps, en déduisant des modèles et en vous fournissant des recommandations et des insights actionnables qui peuvent réduire considérablement votre charge de paramétrage et vous permettre de vous concentrer sur la détection et la réponse aux menaces réelles.

Les recommandations et les insights de réglage sont désormais intégrés à vos règles d’analyse. Cet article explique ce que ces insights montrent et comment vous pouvez implémenter les recommandations.

Afficher les insights sur les règles et les recommandations de réglage

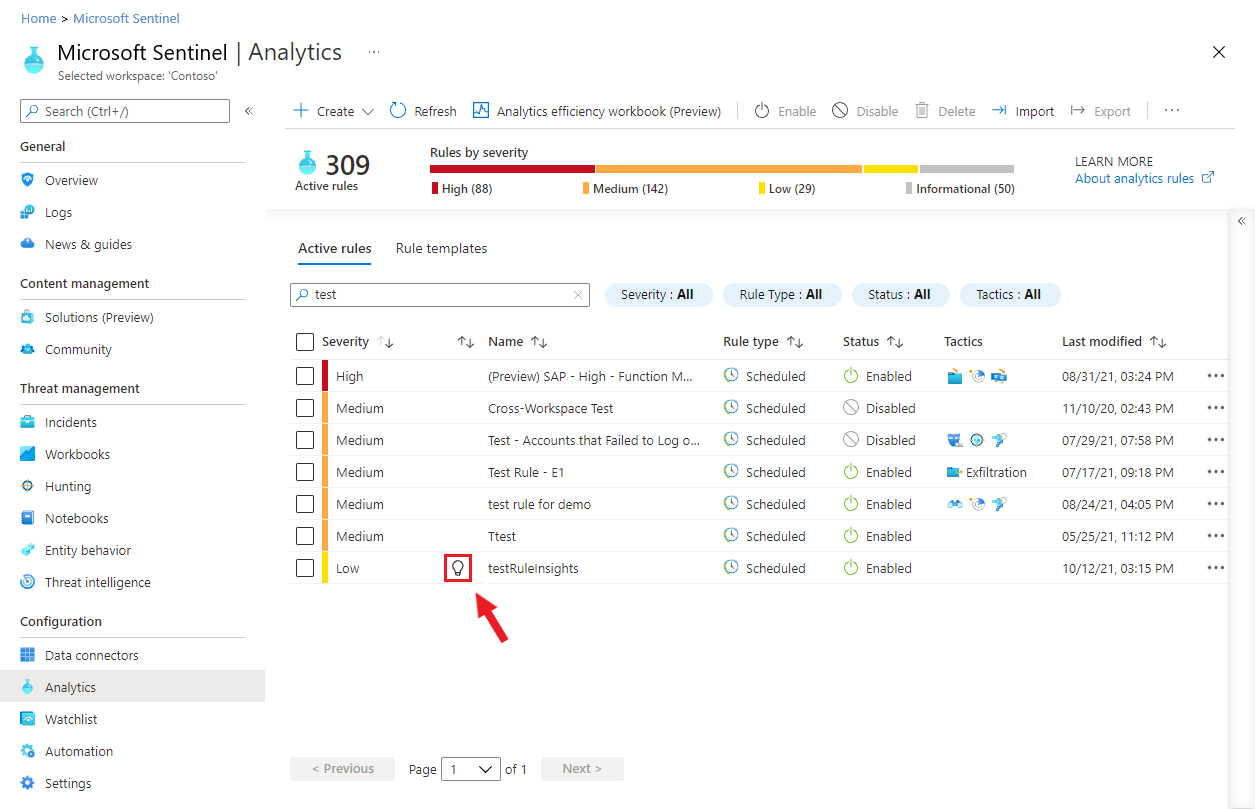

Pour voir si Microsoft Sentinel a des recommandations de réglage pour l’une de vos règles d’analyse, sélectionnez Analyse dans le menu de navigation Microsoft Sentinel.

Toutes les règles qui ont des recommandations affichent une icône d’ampoule, comme illustré ici :

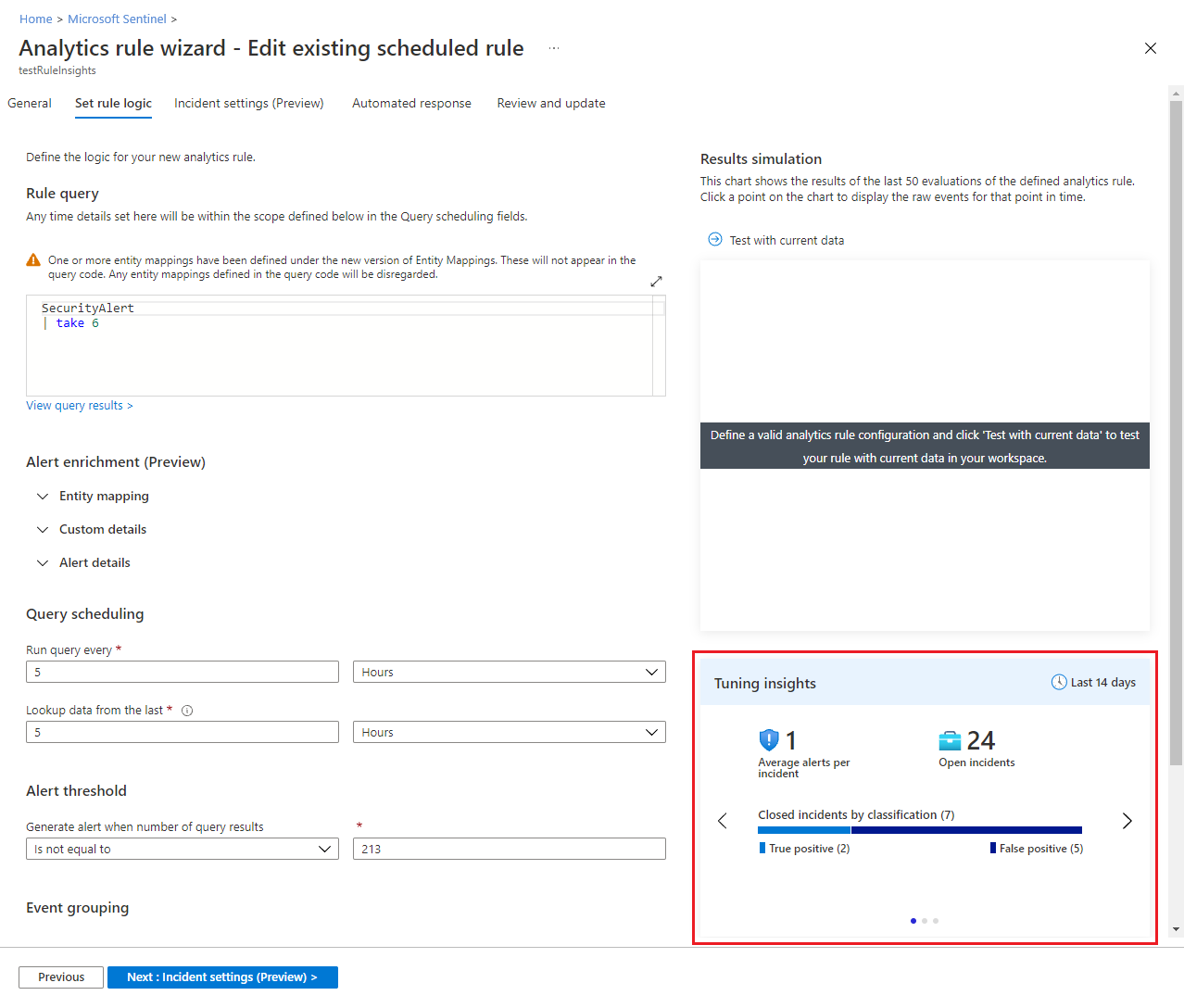

Modifiez la règle pour afficher les recommandations avec les autres insights. Ils apparaissent ensemble sous l’onglet Définir la logique de règle de l’Assistant Règle d’analyse, sous l’affichage Simulation de résultats .

Types d’insights

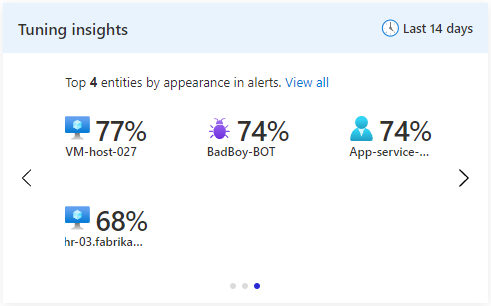

L’affichage Informations de paramétrage se compose de plusieurs volets que vous pouvez faire défiler ou balayer, chacun vous montrant quelque chose de différent. La période (14 jours) pour laquelle les insights sont affichés s’affiche en haut de l’image.

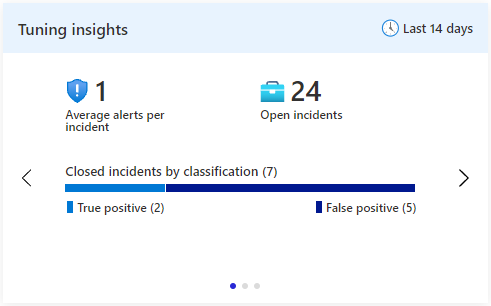

Le premier volet d’informations affiche des informations statistiques : le nombre moyen d’alertes par incident, le nombre d’incidents ouverts et le nombre d’incidents fermés, regroupés par classification (vrai/faux positif). Ces informations vous aident à déterminer la charge de cette règle et à comprendre si un réglage est nécessaire, par exemple, si les paramètres de regroupement doivent être ajustés.

Cet insight est le résultat d’une requête Log Analytics. La sélection d’alertes moyennes par incident vous permet d’accéder à la requête dans Log Analytics qui a produit l’insight. Si vous sélectionnez Ouvrir les incidents , vous accédez au panneau Incidents .

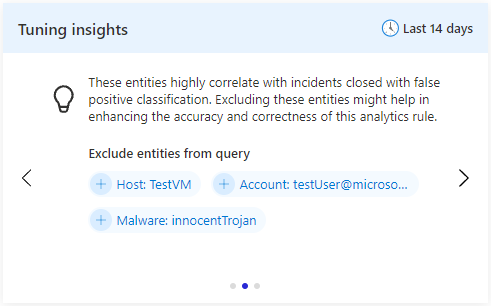

Le deuxième volet d’informations vous recommande une liste d’entités à exclure. Ces entités sont fortement corrélées avec les incidents que vous avez fermés et classés comme faux positifs. Sélectionnez le signe plus en regard de chaque entité répertoriée pour l’exclure de la requête dans les exécutions futures de cette règle.

Cette recommandation est générée par les modèles avancés de science des données et d’apprentissage automatique de Microsoft. L’inclusion de ce volet dans l’affichage Informations de paramétrage dépend de l’affichage de recommandations à afficher.

Le troisième volet Insight affiche les quatre entités mappées les plus fréquemment affichées dans toutes les alertes produites par cette règle. Le mappage d’entités doit être configuré sur la règle pour que cet insight produise des résultats. Cette information peut vous aider à prendre conscience de toutes les entités qui « braquent les projecteurs » et détourent l’attention des autres. Vous pouvez gérer ces entités séparément dans une autre règle, ou vous pouvez décider qu’il s’agit de faux positifs ou de bruit, et les exclure de la règle.

Cet insight est le résultat d’une requête Log Analytics. La sélection de l’une des entités vous permet d’accéder à la requête dans Log Analytics qui a produit l’insight.

Prochaines étapes

Pour plus d’informations, reportez-vous aux rubriques suivantes :