Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article fournit des instructions détaillées sur l’activation de la sécurité réseau sur les ressources de stockage intégrées à votre connecteur Stockage Azure. Le périmètre de sécurité réseau Azure est une fonctionnalité native Azure qui crée une limite d’isolation logique pour vos ressources PaaS. En associant des ressources telles que des comptes de stockage ou des bases de données à un fournisseur de services réseau, vous pouvez gérer de manière centralisée l’accès réseau à l’aide d’un ensemble de règles simplifié. Pour plus d’informations, consultez les concepts de périmètre de sécurité réseau.

Prerequisites

Avant d’activer la sécurité réseau, créez vos ressources de connecteur. Consultez Configurer votre connecteur de stockage Azure pour le streaming des journaux vers Microsoft Sentinel, y compris la rubrique système Event Grid utilisée pour diffuser en continu des événements de création d’objets blob vers la file d’attente de stockage Azure.

Pour effectuer cette configuration, vérifiez que vous disposez des autorisations suivantes :

- Propriétaire de l’abonnement ou Contributeur pour créer des ressources de périmètre de sécurité réseau.

- Contributeur de compte de stockage pour associer le compte de stockage au fournisseur de services réseau.

- Administrateur ou propriétaire d’accès utilisateur du compte de stockage pour attribuer des rôles RBAC à l’identité managée Event Grid.

- Contributeur Event Grid pour activer l’identité managée et gérer les abonnements aux événements.

Activer la sécurité réseau

Pour activer la sécurité réseau sur les ressources de stockage intégrées à votre connecteur Stockage Azure, créez un périmètre de sécurité réseau (NSP), associez le compte de stockage à celui-ci et configurez les règles pour autoriser le trafic à partir d’Event Grid et d’autres sources requises tout en bloquant l’accès non autorisé. Procédez comme suit pour terminer la configuration.

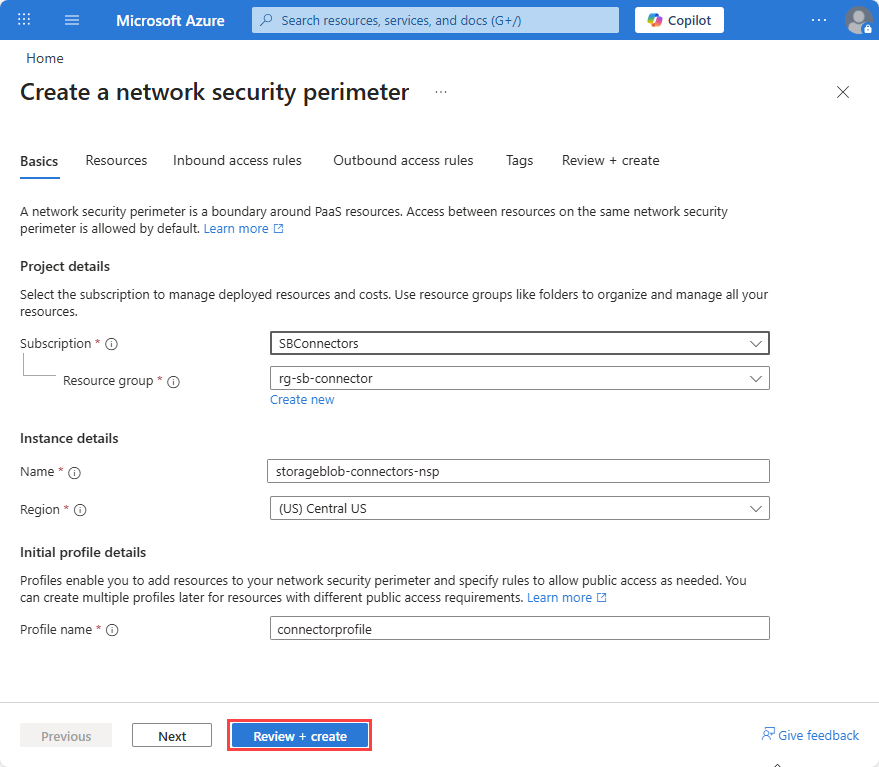

Créer un périmètre de sécurité réseau

Dans le portail Azure, recherchez les périmètres de sécurité réseau

Cliquez sur Créer.

Sélectionnez un abonnement et un groupe de ressources.

Entrez le nom, par exemple

storageblob-connectors-nspSélectionnez une région. La région doit être la même que le compte de stockage.

Entrez un nom de profil ou acceptez la valeur par défaut. Le profil définit l’ensemble de règles appliquées aux ressources associées. Vous pouvez avoir plusieurs profils au sein d’un seul fournisseur de services réseau pour appliquer différentes règles à différentes ressources si nécessaire.

Sélectionnez Vérifier + créer, puis Créer.

Associer le compte de stockage au périmètre de sécurité réseau

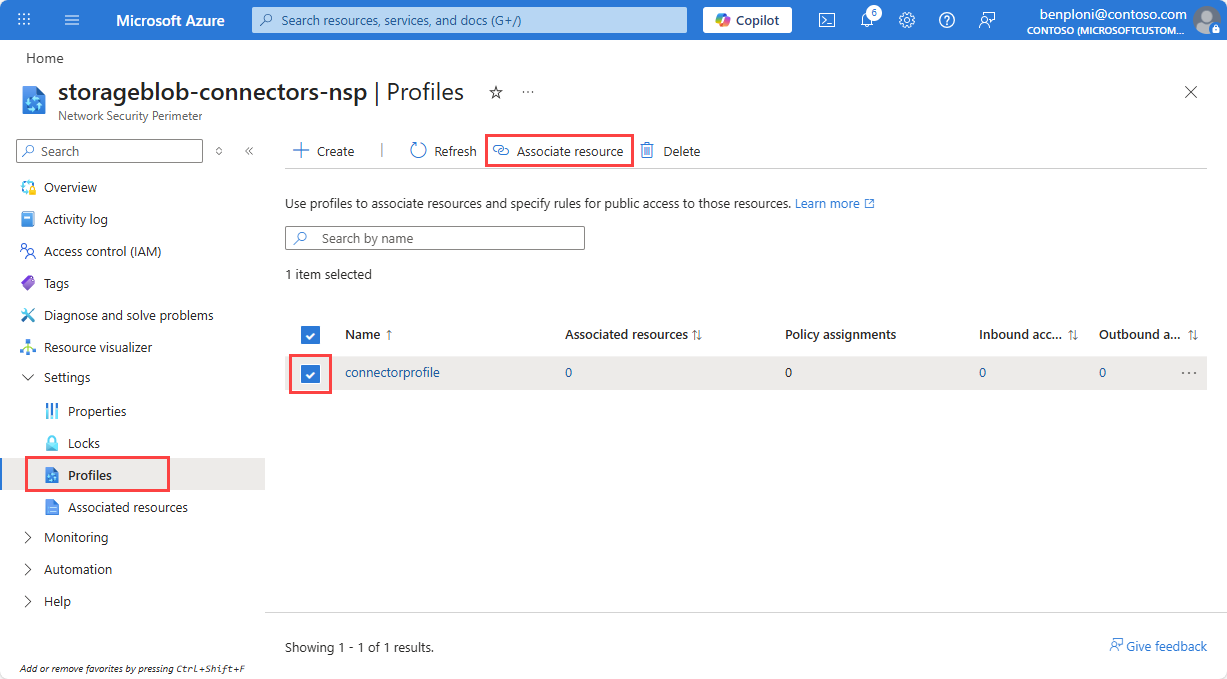

Ouvrez votre ressource de périmètre de sécurité réseau nouvellement créée dans le portail Azure.

Sélectionnez Profils, puis sélectionnez le nom de profil que vous avez utilisé lors de la création de la ressource NSP.

Sélectionnez Ressources associées.

Cliquez sur Ajouter.

Recherchez et ajoutez votre compte de stockage, puis sélectionnez Sélectionner.

Sélectionnez Associer.

Le mode d’accès est défini sur Transition par défaut, ce qui vous permet de valider la configuration avant d’appliquer des restrictions.

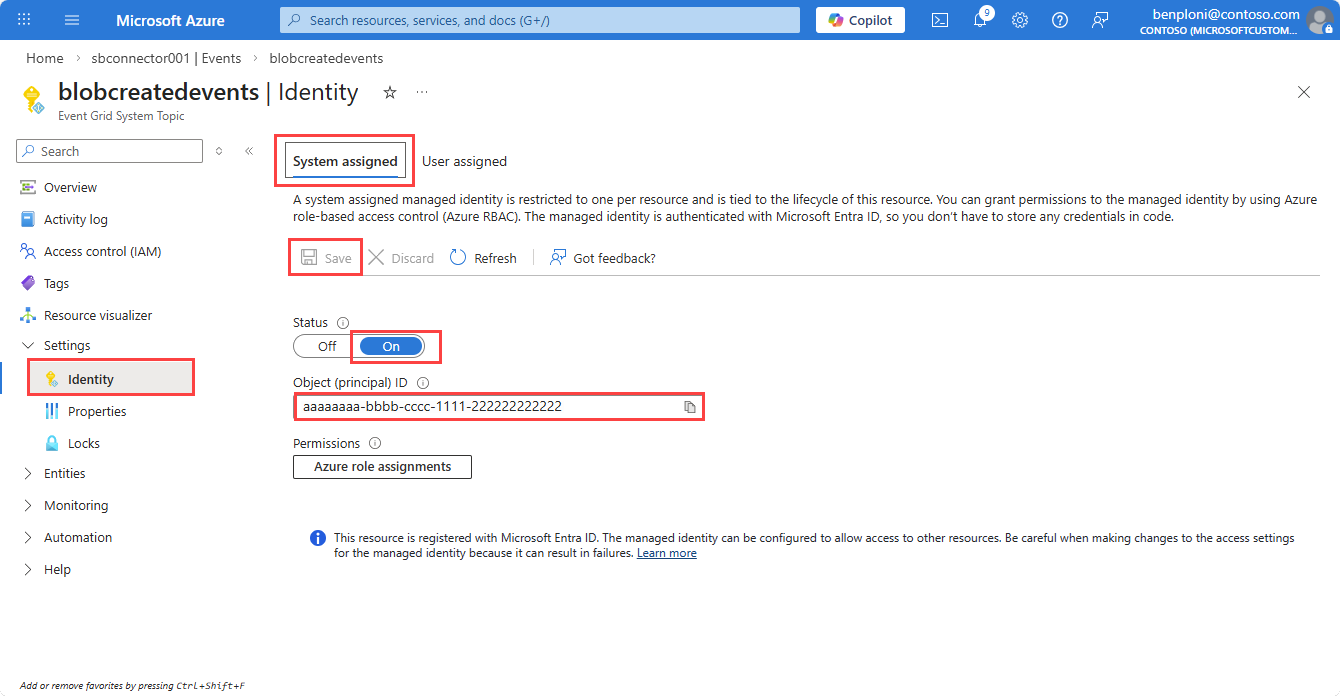

Activer l’identité affectée par le système sur la rubrique système Event Grid

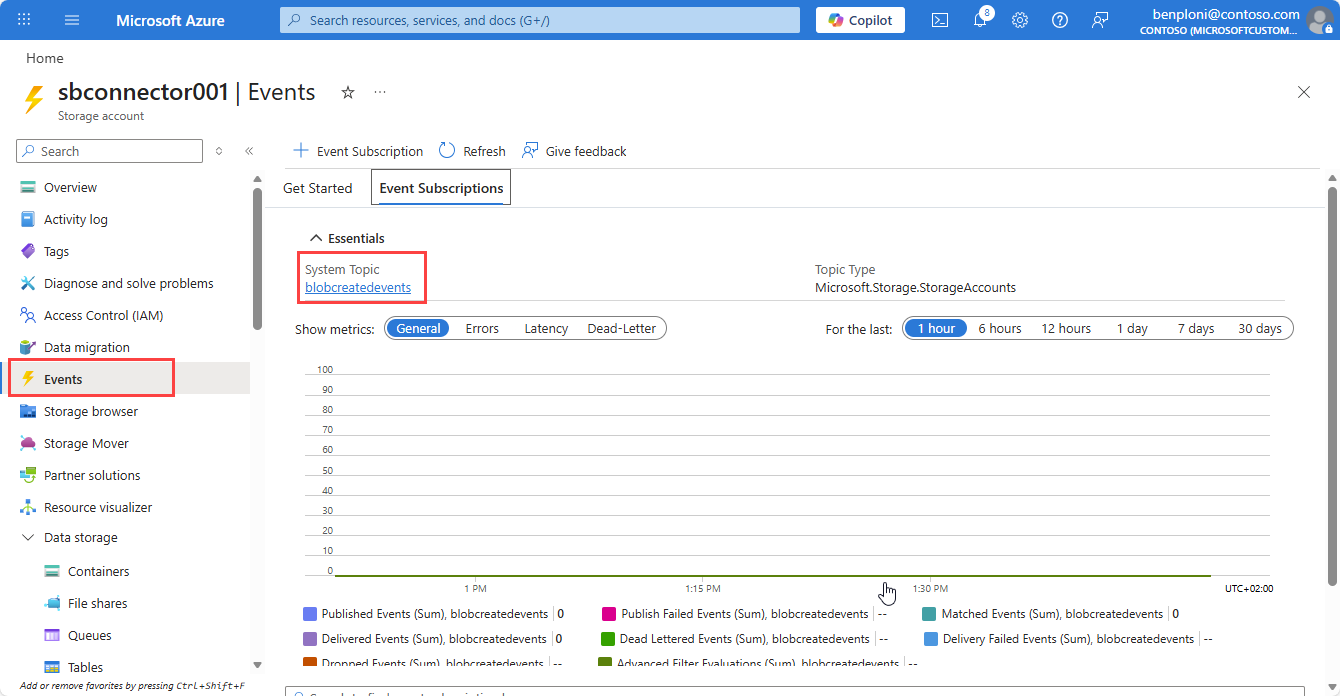

À partir de votre compte de stockage, accédez à l’onglet Événements .

Sélectionnez la Rubrique système utilisée pour diffuser en continu des événements de création d’objets blob dans la file d’attente de stockage.

Sélectionnez Identité.

Sous l'onglet Assigné par le système, définir l'état àActivé.

Sélectionnez Enregistrer, puis copiezl’ID d’objet de l’identité managée pour une utilisation ultérieure.

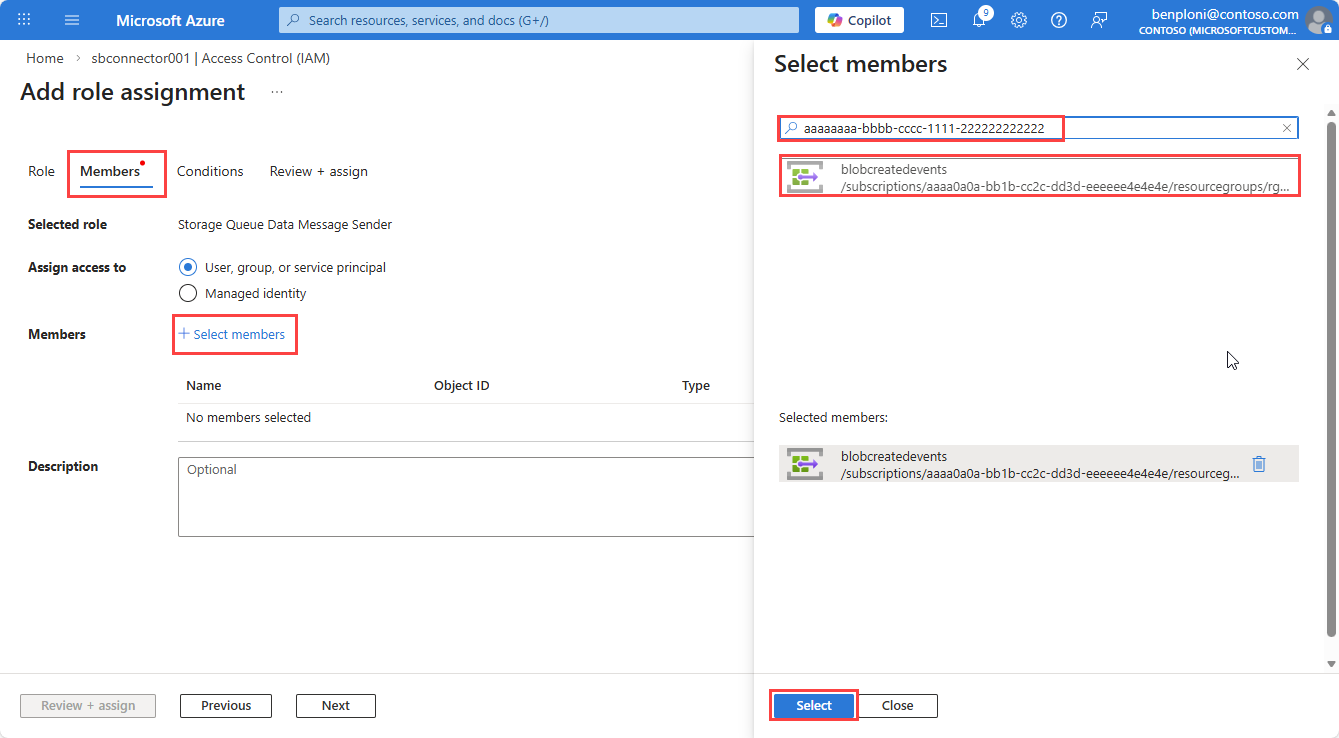

Accorder des autorisations RBAC sur la file d’attente de stockage

Accédez à votre compte de stockage.

Sélectionnez Contrôle d’accès (IAM).

Cliquez sur Ajouter.

Recherchez et sélectionnez le rôle Expéditeur de messages de données de file d’attente de stockage (portée : le compte de stockage).

Sélectionnez l’onglet Membres , puis sélectionnez les membres.

Dans le volet Sélectionner des membres , collez l’ID d’objet de l’identité managée de la rubrique système Event Grid créée à l’étape précédente.

Sélectionnez l’identité managée, puis sélectionnez Sélectionner.

Sélectionnez Vérifier + attribuer pour terminer l’attribution du rôle.

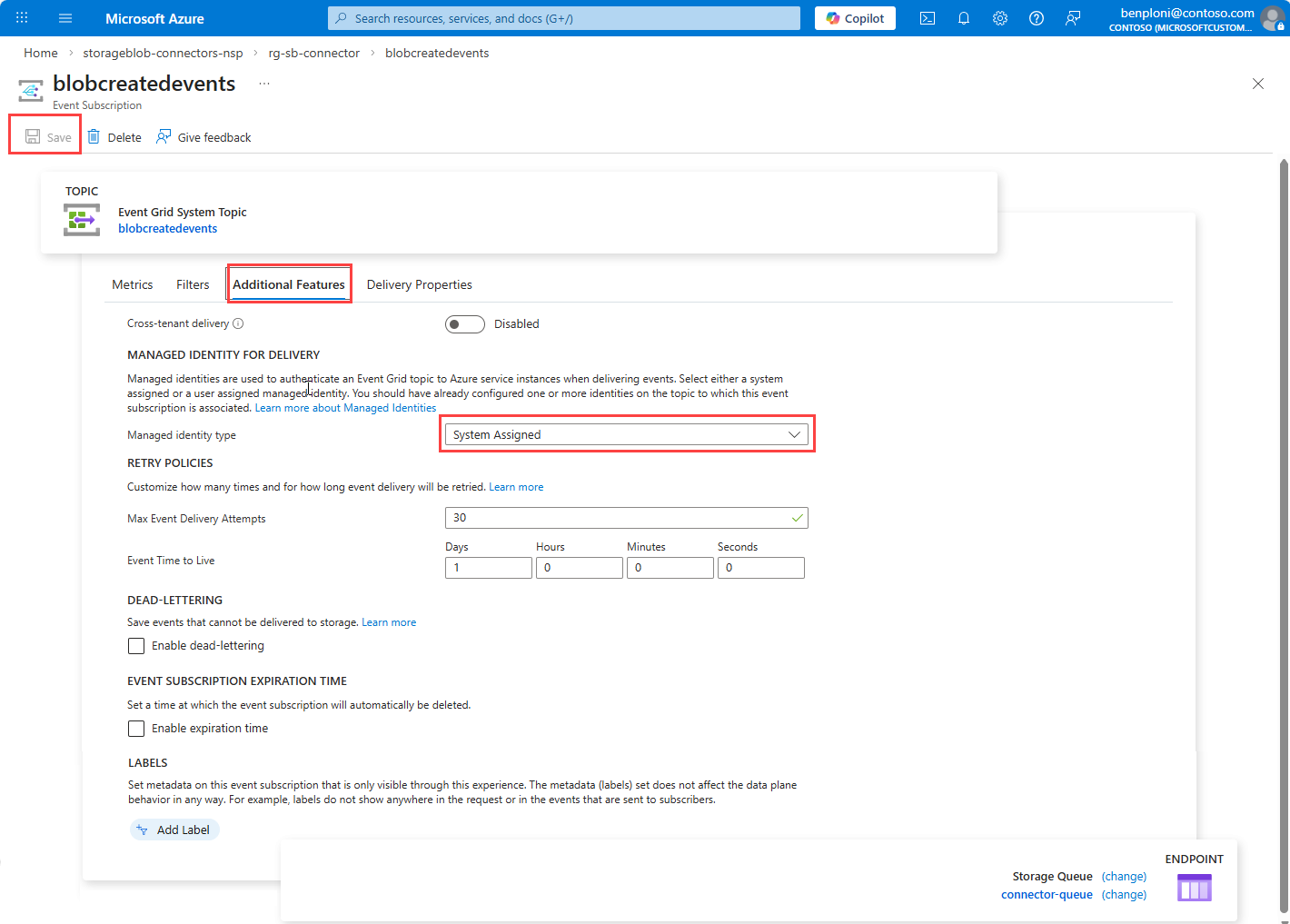

Activer l’identité managée sur l’abonnement aux événements

Ouvrez la rubrique système Event Grid.

Sélectionnez l’abonnement aux événements qui cible la file d’attente.

Sélectionnez l’onglet Paramètres supplémentaires.

Définissez le type d’identité managée sur Affecté par le système.

Cliquez sur Enregistrer.

Passez en revue les métriques d’abonnement Event Grid pour valider que les messages sont correctement publiés dans la file d’attente de stockage après cette mise à jour.

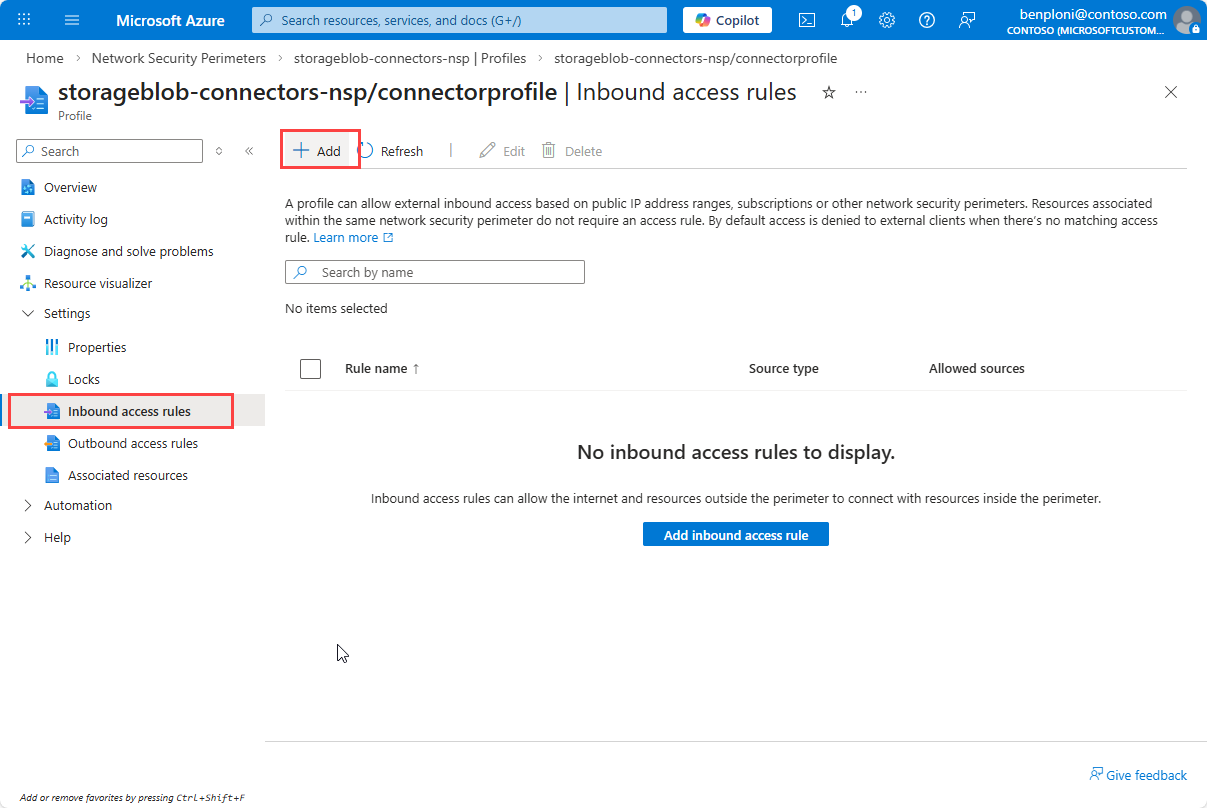

Configurer des règles d’accès entrant sur le profil de périmètre de sécurité réseau

Les règles suivantes sont requises pour autoriser Event Grid à remettre des messages au compte de stockage tout en bloquant l’accès non autorisé. Selon le système envoyant des données au compte de stockage ou en accédant aux ressources de stockage, vous devrez peut-être ajouter des règles de trafic entrant supplémentaires. Passez en revue votre scénario et vos modèles de trafic pour appliquer en toute sécurité les règles nécessaires et laissez le temps nécessaire à la propagation des règles.

Règle 1 : Autoriser la souscription (Event Grid Delivery)

La remise Event Grid ne provient pas d’adresses IP publiques fixes. Le prestataire de services réseau valide la livraison en utilisant l’identité d’abonnement.

Accédez au périmètre de sécurité réseau et sélectionnez votre fournisseur de services réseau.

Sélectionnez Profils , puis sélectionnez le profil associé à votre compte de stockage.

Sélectionnez Règles d’accès entrantes , puis sélectionnez Ajouter.

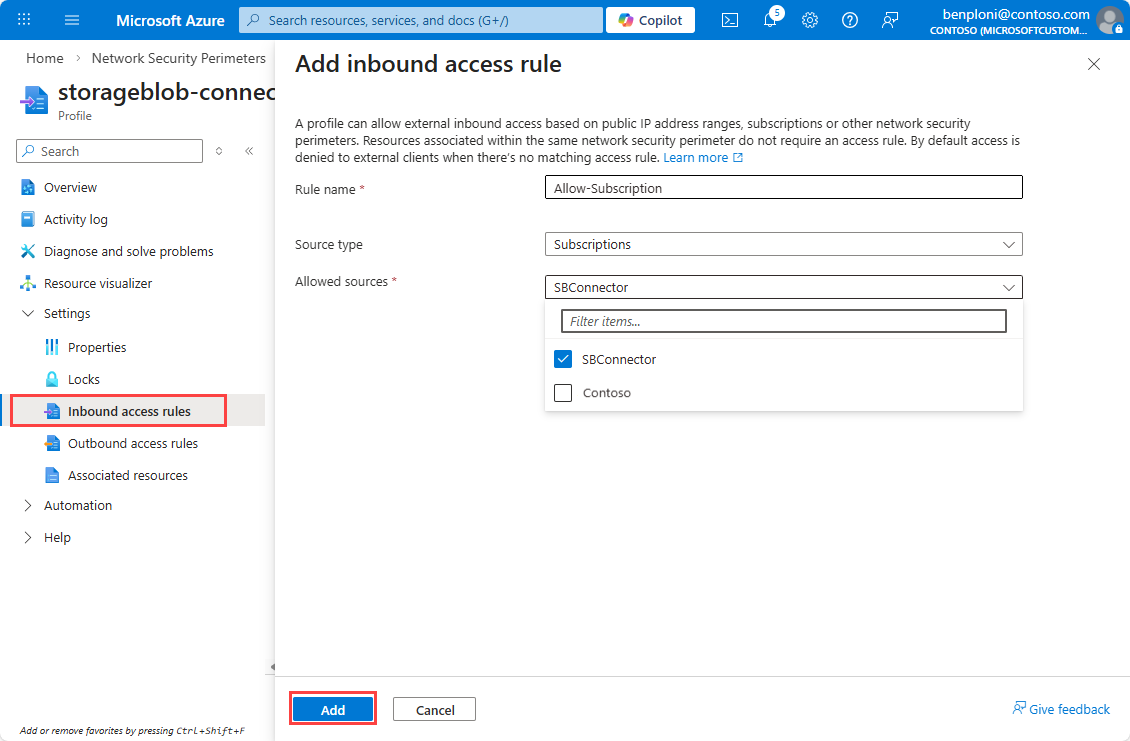

Entrez un nom de règle, par exemple

Allow-Subscription.Sélectionnez Abonnement dans la liste déroulante Type de source .

Sélectionnez votre abonnement dans la liste déroulante Sources autorisées .

Sélectionnez Ajouter pour créer la règle.

Note

Les règles peuvent prendre quelques minutes pour apparaître dans la liste après la création.

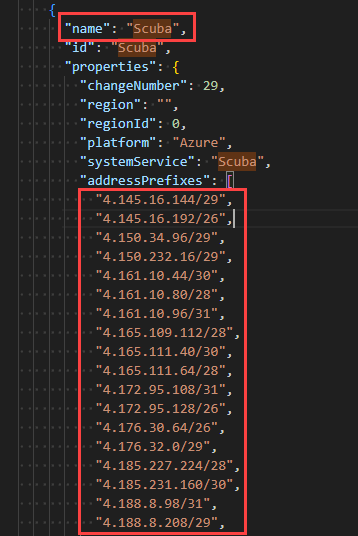

Règle 2 : Autoriser les plages d’adresses IP du service de plongée

Créez une deuxième règle d’accès entrant.

Entrez un nom de règle, par exemple

Allow-Scuba.Sélectionnez des plages d’adresses IP dans la liste déroulante Type de source .

Ouvrez la page de téléchargement de balise de service .

Sélectionnez votre cloud, par exemple Azure Public.

Sélectionnez le bouton Télécharger et ouvrez le fichier téléchargé pour obtenir la liste des plages d’adresses IP.

Recherchez la

Scubabalise de service et copiez les plages IPv4 associées.Collez les plages IPv4 dans le champ Sources autorisées après avoir supprimé les guillemets et les virgules de fin.

Sélectionnez Ajouter pour créer la règle.

Important

Supprimez les guillemets des plages d’adresses IP et assurez-vous qu’il n’existe aucune virgule de fin sur la dernière entrée avant de les coller dans le champ Sources autorisées . Les plages d’étiquettes de service sont mises à jour au fil du temps ; actualisez régulièrement pour maintenir les règles en cours.

Valider et appliquer

Après avoir configuré les règles, surveillez les journaux de diagnostic du périmètre de sécurité réseau pour vérifier que le trafic légitime est autorisé et qu’il n’y a aucune interruption. Une fois que vous avez confirmé que les règles autorisent correctement le trafic nécessaire, vous pouvez passer du mode transition au mode appliqué pour bloquer l’accès non autorisé.

Mode de transition

Activez les journaux de diagnostic du périmètre de sécurité réseau et passez en revue les données de télémétrie collectées pour valider les modèles de communication avant l’application. Pour plus d’informations, consultez journaux de diagnostic pour le périmètre de sécurité réseau.

Appliquer le mode d'exécution

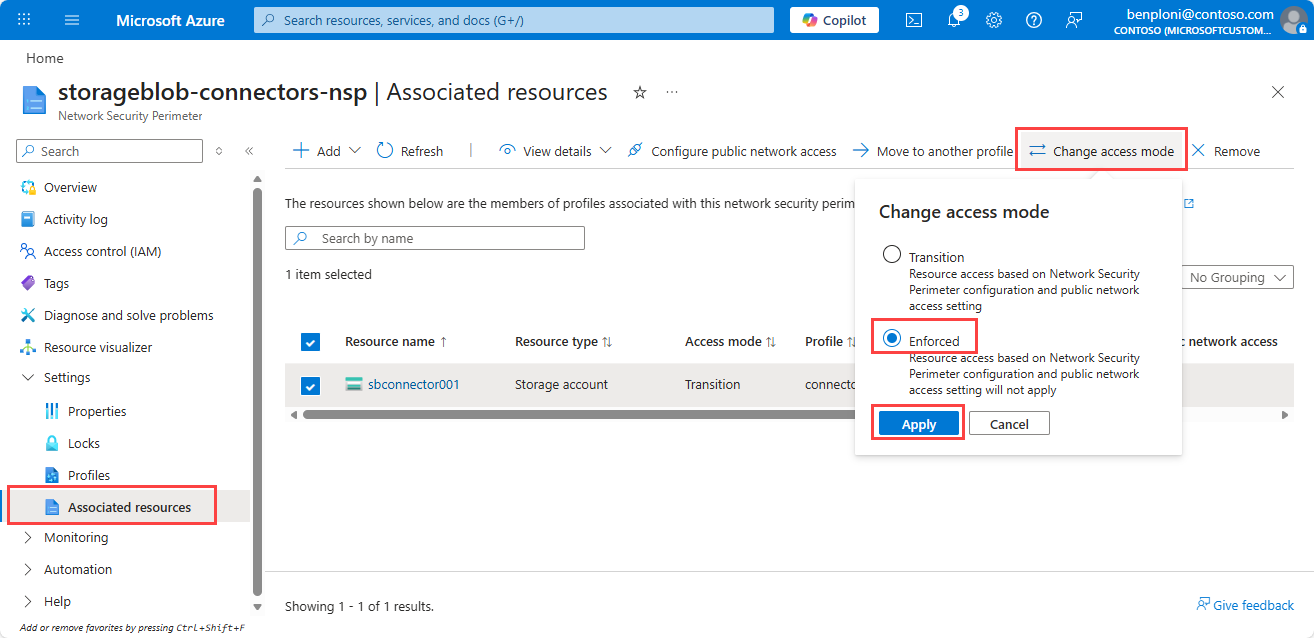

Une fois la validation réussie, définissez le mode d’accès sur Appliqué comme suit :

Dans la page Périmètre de sécurité réseau, sous Paramètres, sélectionnez Ressources associées.

Sélectionnez le compte de stockage.

Sélectionnez Modifier le mode d’accès.

Sélectionnez Appliqué , puis Enregistrez.

Validation postérieure à l’application

Après l’application, surveillez étroitement l’environnement pour tout trafic bloqué susceptible d’indiquer des configurations incorrectes. Vérifiez que la configuration Event Grid n’est pas affectée par l’examen des métriques d’abonnement à la rubrique système Event Grid.

Utilisez les journaux de diagnostic pour examiner et résoudre les problèmes qui surviennent. Passez en revue les métriques sur le compte de stockage (entrée et erreurs de file d’attente) et Event Grid (succès de la livraison) pour vérifier la présence d'erreurs. Revenez au Mode Transition si vous rencontrez toute perturbation et reprenez l'enquête à l’aide des journaux de diagnostic.

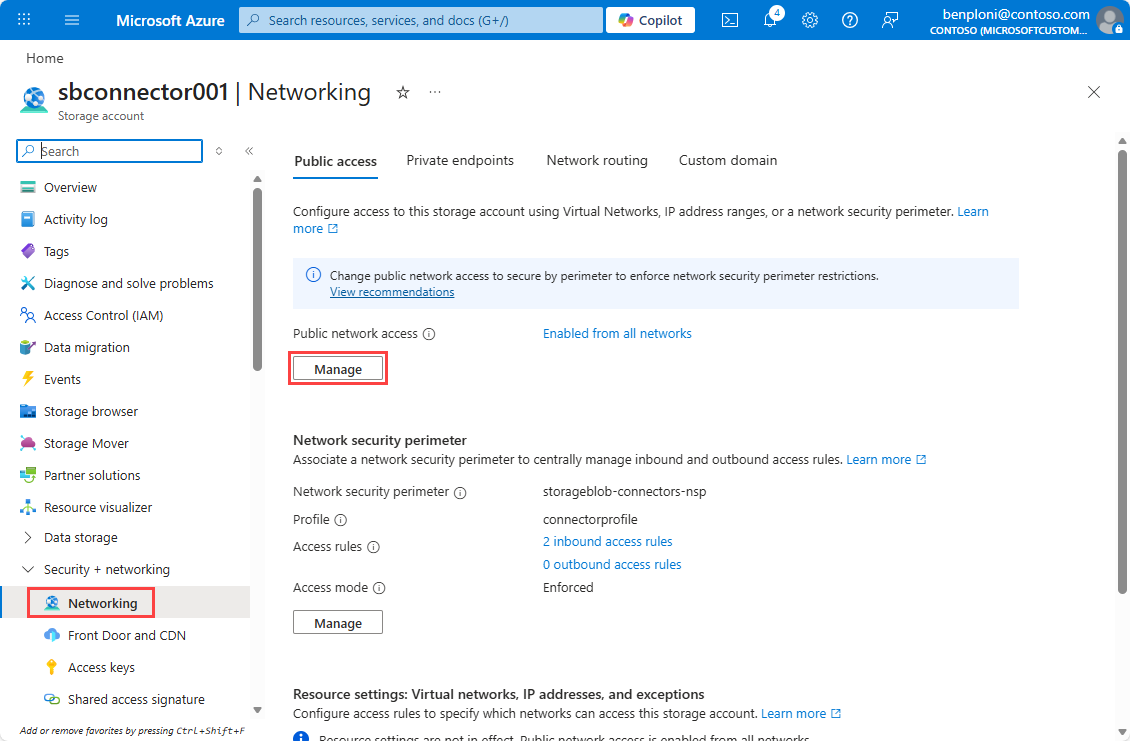

Définir sécurisé par périmètre sur le compte de stockage (facultatif)

La définition du compte de stockage sécurisé par Périmètre garantit que tout le trafic vers le compte de stockage est évalué par rapport aux règles de périmètre de sécurité réseau et bloque l’accès au réseau public.

Accédez à votre compte de stockage.

Sous Sécurité + mise en réseau, sélectionnez Mise en réseau.

Sous Accès au réseau public, sélectionnez Gérer.

Définir sécurisé par périmètre (le plus restreint).

Cliquez sur Enregistrer.

Étapes suivantes

Dans cet article, vous avez appris à activer la sécurité réseau sur les ressources de stockage intégrées à votre connecteur Stockage Azure. Pour plus d’informations, consultez les articles sur le périmètre de sécurité réseau .

- Passez en revue les règles de connexion de données dans

data-connection-rules-reference-azure-storage.md. - Résoudre les problèmes liés à la mise en réseau du connecteur dans

azure-storage-blob-connector-troubleshoot.md.