Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Après avoir connecté vos sources de données à Microsoft Sentinel, utilisez la page Vue d’ensemble pour afficher, surveiller et analyser les activités dans votre environnement. Cet article décrit les widgets et les graphiques disponibles dans le tableau de bord Vue d’ensemble de Microsoft Sentinel.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Configuration requise

- Vérifiez que vous disposez d’un accès lecteur aux ressources Microsoft Sentinel. Pour plus d’informations, consultez Rôles et autorisations dans Microsoft Sentinel.

Accéder à la page Vue d’ensemble

Si votre espace de travail est intégré au portail Microsoft Defender, sélectionnez Vue d’ensemble générale>. Sinon, sélectionnez Vue d’ensemble directement. Par exemple :

Les données de chaque section du tableau de bord sont précalculées et l’heure de la dernière actualisation est affichée en haut de chaque section. Sélectionnez Actualiser en haut de la page pour actualiser la page entière.

Afficher les données d’incident

Pour réduire le bruit et réduire le nombre d’alertes que vous devez examiner et examiner, Microsoft Sentinel utilise une technique de fusion pour corréler les alertes avec les incidents. Les incidents sont des groupes actionnables d’alertes associées que vous pouvez examiner et résoudre.

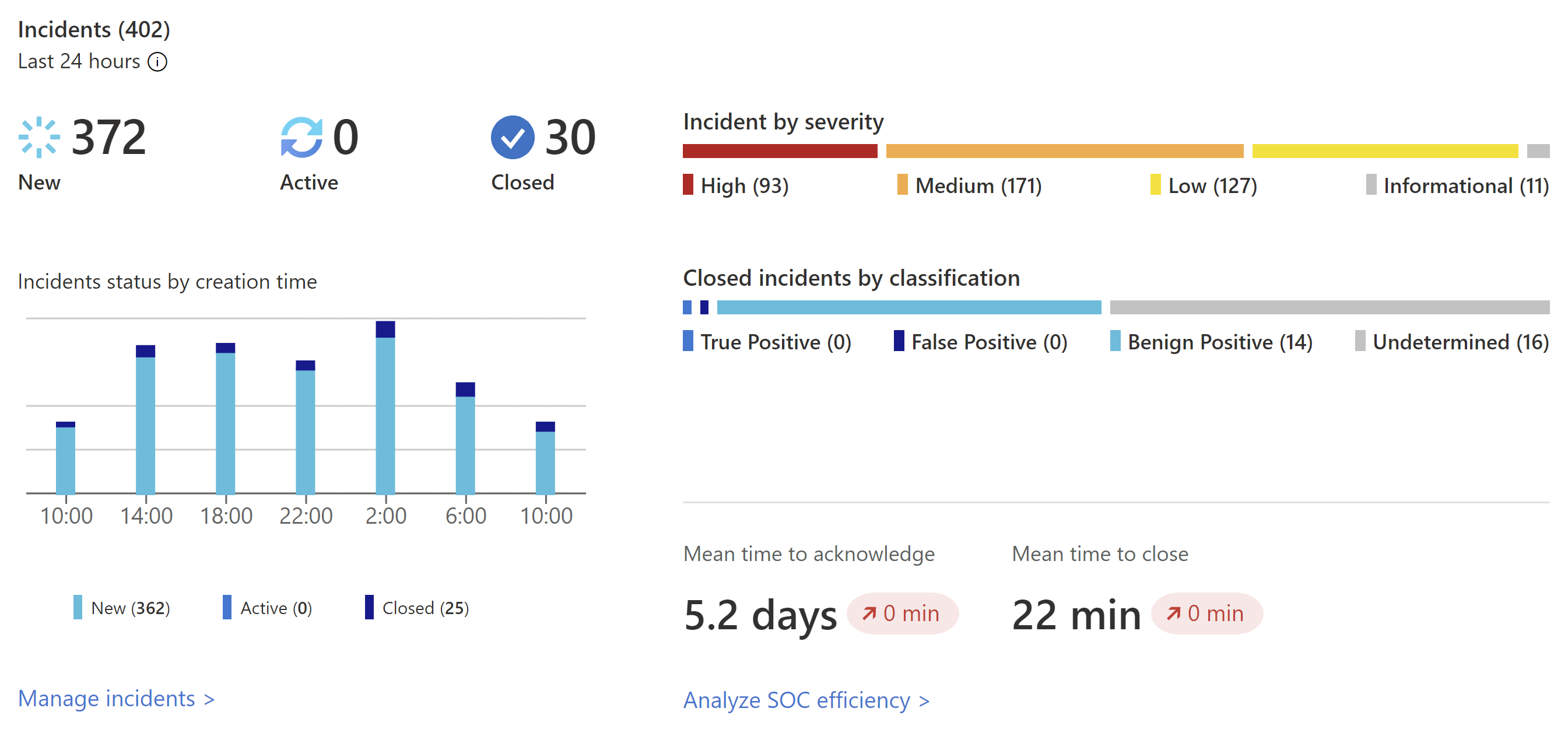

L’image suivante montre un exemple de la section Incidents du tableau de bord Vue d’ensemble :

La section Incidents répertorie les données suivantes :

- Nombre d’incidents nouveaux, actifs et fermés au cours des dernières 24 heures.

- Nombre total d’incidents de chaque gravité.

- Nombre d’incidents fermés de chaque type de classification fermante.

- État des incidents par heure de création, par intervalles de quatre heures.

- Temps moyen de réception d’un incident et temps moyen de fermeture d’un incident, avec un lien vers le classeur d’efficacité SOC.

Sélectionnez Gérer les incidents pour accéder à la page Microsoft Sentinel Incidents pour plus d’informations.

Afficher les données d’automatisation

Après avoir déployé l’automatisation avec Microsoft Sentinel, surveillez l’automatisation de votre espace de travail dans la section Automatisation du tableau de bord Vue d’ensemble.

Commencez par un résumé de l’activité des règles d’automatisation : Incidents fermés par automatisation, heure d’enregistrement de l’automatisation et intégrité des playbooks associés.

Microsoft Sentinel calcule le temps gagné par l’automatisation en recherchant le temps moyen enregistré par une seule automatisation, multiplié par le nombre d’incidents résolus par l’automatisation. La formule est la suivante :

(avgWithout - avgWith) * resolvedByAutomationOù :

- avgWithout est le temps moyen nécessaire pour résoudre un incident sans automatisation.

- avgWith est le temps moyen nécessaire à la résolution d’un incident par l’automatisation.

- resolvedByAutomation correspond au nombre d’incidents résolus par automatisation.

Sous le résumé, un graphique récapitule le nombre d’actions effectuées par l’automatisation, par type d’action.

En bas de la section, recherchez le nombre des règles d’automatisation actives avec un lien vers la page Automation .

Sélectionnez le lien Configurer les règles d’automatisation pour accéder à la page Automation , où vous pouvez configurer davantage d’automatisation.

Afficher status d’enregistrements de données, de collecteurs de données et de renseignement sur les menaces

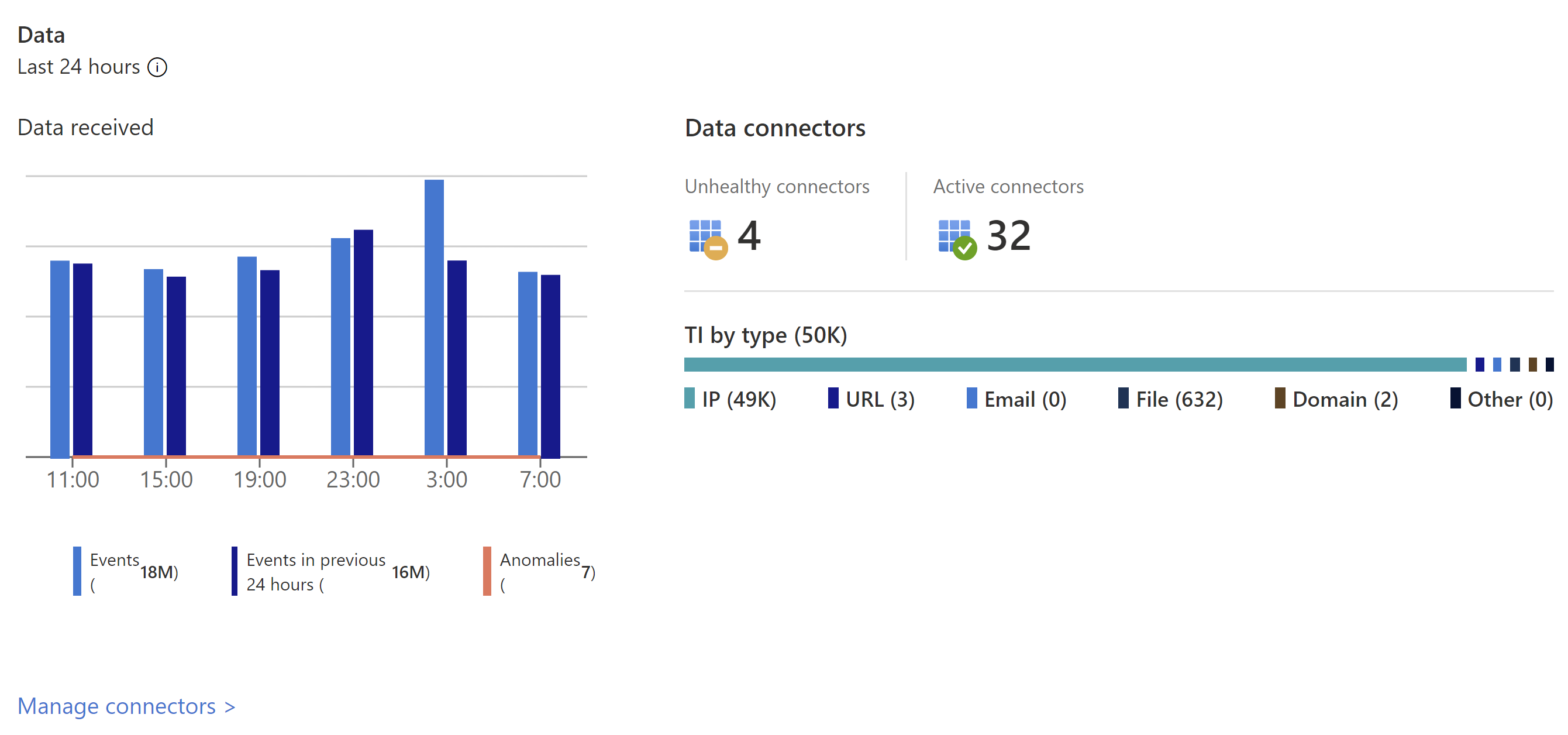

Dans la section Données du tableau de bord Vue d’ensemble , suivez les informations sur les enregistrements de données, les collecteurs de données et le renseignement sur les menaces.

Affichez les détails suivants :

Nombre d’enregistrements qui Microsoft Sentinel collectés au cours des dernières 24 heures, par rapport aux 24 heures précédentes, et anomalies détectées au cours de cette période.

Résumé de votre connecteur de données status, divisé par des connecteurs non sains et actifs. Les connecteurs non sains indiquent le nombre de connecteurs qui présentent des erreurs. Les connecteurs actifs sont des connecteurs avec des données diffusées en continu dans Microsoft Sentinel, mesurés par une requête incluse dans le connecteur.

Les enregistrements de renseignement sur les menaces dans Microsoft Sentinel, par indicateur de compromission.

Sélectionnez Gérer les connecteurs pour accéder à la page Connecteurs de données , où vous pouvez afficher et gérer vos connecteurs de données.

Afficher les données d’analyse

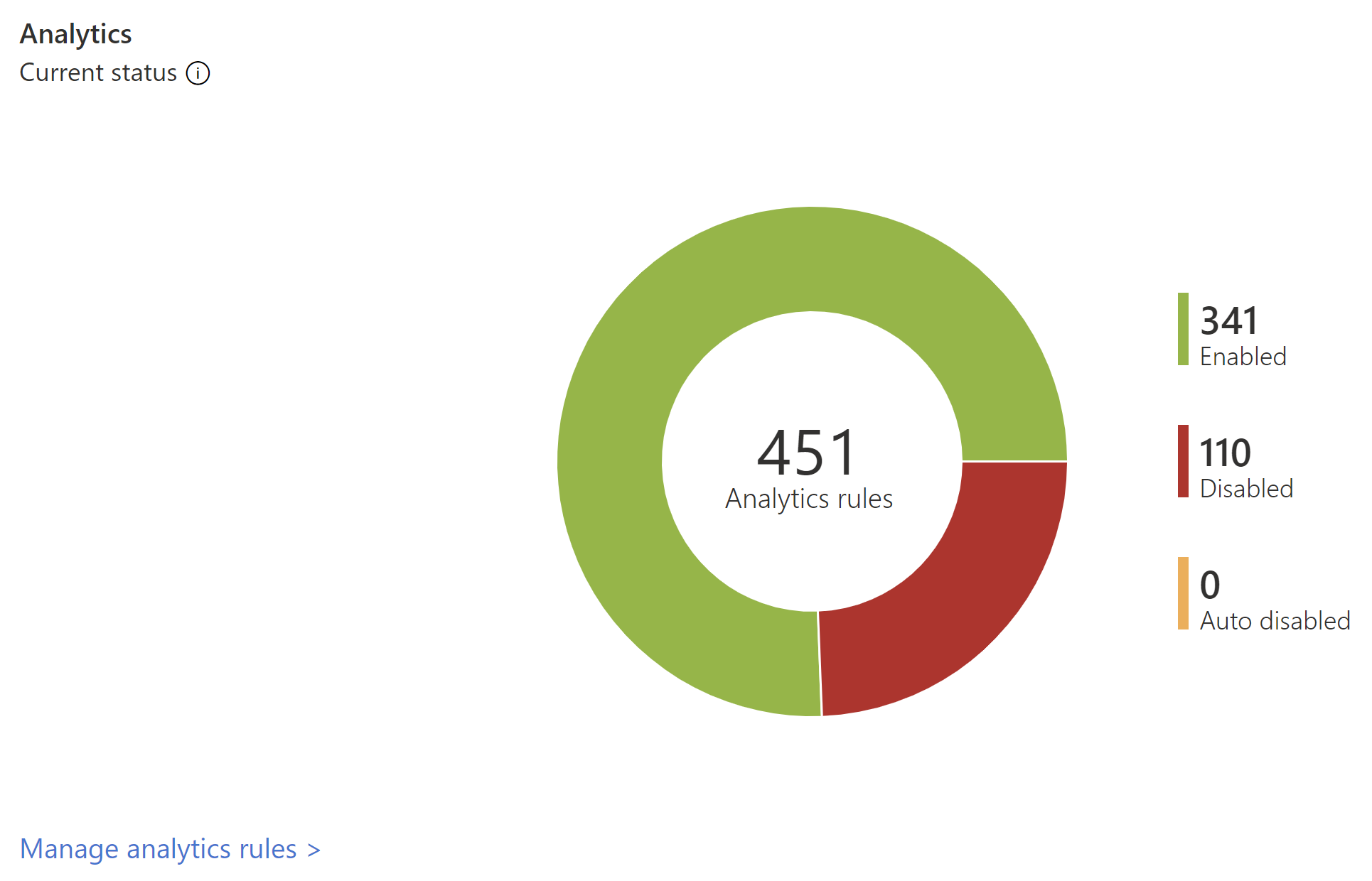

Suivez les données de vos règles d’analyse dans la section Analyse du tableau de bord Vue d’ensemble .

Le nombre de règles d’analyse dans Microsoft Sentinel sont affichées par status, notamment activées, désactivées et autodisables.

Sélectionnez le lien vue MITRE pour accéder à MITRE ATT&CK, où vous pouvez voir comment votre environnement est protégé contre les tactiques et techniques MITRE ATT&CK. Sélectionnez le lien Gérer les règles d’analyse pour accéder à la page Analyse , où vous pouvez afficher et gérer les règles qui configurent la façon dont les alertes sont déclenchées.

Étapes suivantes

Utilisez des modèles de classeur pour approfondir les événements générés dans votre environnement. Pour plus d’informations, consultez Visualiser et surveiller vos données à l’aide de classeurs dans Microsoft Sentinel.

Activez les journaux des requêtes Log Analytics pour que toutes les requêtes s’exécutent à partir de votre espace de travail. Pour plus d’informations, consultez Auditer les requêtes et les activités Microsoft Sentinel.

Découvrez les requêtes utilisées derrière les widgets de tableau de bord Vue d’ensemble . Pour plus d’informations, consultez Présentation approfondie du nouveau tableau de bord Vue d’ensemble de Microsoft Sentinel.