Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit les conceptions d’espace de travail Log Analytics suggérées pour les organisations avec les exemples d’exigences suivants :

- Plusieurs locataires et régions, avec des exigences européennes de souveraineté des données

- Locataire unique avec plusieurs clouds

- Plusieurs locataires, avec plusieurs régions et une sécurité centralisée

Pour plus d’informations, consultez Concevoir une architecture d’espace de travail Log Analytics.

Cet article fait partie du Guide de déploiement pour Microsoft Sentinel.

Exemple 1 : Plusieurs locataires et régions

Contoso Corporation est une entreprise multinationale dont le siège social est à Londres. Contoso a des bureaux dans le monde entier, avec des hubs importants à New York et Tokyo. Récemment, Contoso a migré sa suite de productivité vers Office 365, avec de nombreuses charges de travail migrées vers Azure.

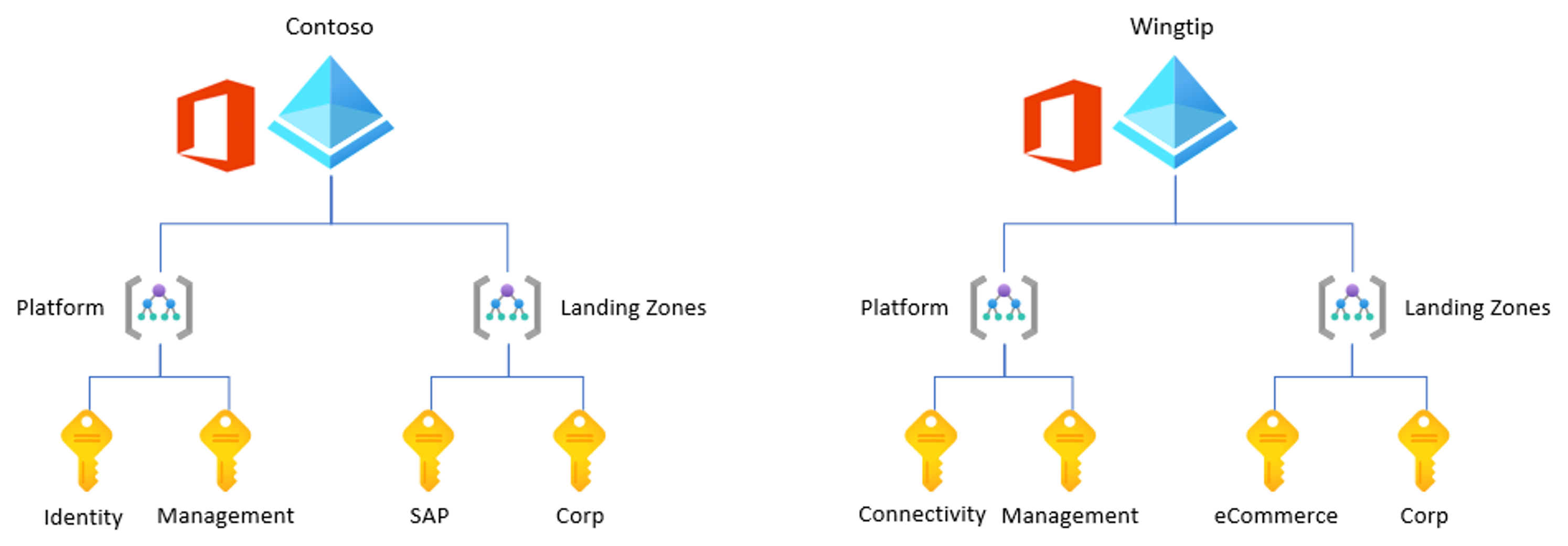

Clients Contoso

En raison d’une acquisition il y a plusieurs années, Contoso a deux locataires Microsoft Entra : contoso.onmicrosoft.com et wingtip.onmicrosoft.com. Chaque locataire a ses propres Office 365 instance et plusieurs abonnements Azure, comme illustré dans l’image suivante :

Conformité contoso et déploiement régional

Contoso dispose actuellement de Azure ressources hébergées dans trois régions différentes : USA Est, UE Nord et Japon Ouest, et une exigence stricte de conserver toutes les données générées en Europe dans les régions d’Europe.

Les deux locataires Microsoft Entra de Contoso disposent de ressources dans les trois régions : USA Est, UE Nord et Japon Ouest

Types de ressources contoso et exigences de collection

Contoso doit collecter des événements à partir des sources de données suivantes :

- Office 365

- Microsoft Entra journaux d’audit et de connexion

- activité Azure

- événements Sécurité Windows, à partir de sources de machines virtuelles locales et Azure

- Syslog, à partir de sources de machines virtuelles locales et Azure

- CEF, à partir de plusieurs appareils réseau locaux, tels que Palo Alto, Cisco ASA et Cisco Meraki

- Plusieurs ressources PaaS Azure, telles que Pare-feu Azure, AKS, Key Vault, stockage Azure et Azure SQL

- Cisco Umbrella

Azure machines virtuelles sont principalement situées dans la région Nord de l’UE, avec seulement quelques-unes dans la région USA Est et Japon Ouest. Contoso utilise Microsoft Defender pour les serveurs sur toutes ses machines virtuelles Azure.

Contoso s’attend à ingérer environ 300 Go/jour à partir de toutes ses sources de données.

Exigences d’accès à Contoso

L’environnement Azure de Contoso dispose déjà d’un seul espace de travail Log Analytics utilisé par l’équipe des opérations pour surveiller l’infrastructure. Cet espace de travail se trouve dans contoso Microsoft Entra locataire, dans la région EUROPE Nord, et est utilisé pour collecter des journaux d’activité à partir de machines virtuelles Azure dans toutes les régions. Ils ingèrent actuellement environ 50 Go/jour.

L’équipe Contoso Operations doit avoir accès à tous les journaux d’activité qu’elle possède actuellement dans l’espace de travail, qui incluent plusieurs types de données non nécessaires par le SOC, tels que Perf, InsightsMetrics, ContainerLog, etc. L’équipe des opérations ne doit pas avoir accès aux nouveaux journaux collectés dans Microsoft Sentinel.

Solution de Contoso

La solution de Constoso inclut les considérations suivantes :

- Contoso dispose déjà d’un espace de travail existant et souhaite explorer l’activation de Microsoft Sentinel dans ce même espace de travail.

- Contoso ayant des exigences réglementaires, nous avons besoin d’au moins un espace de travail Log Analytics activé pour Microsoft Sentinel en Europe.

- La plupart des machines virtuelles de Contoso se trouvent dans la région Ue Nord, où elles disposent déjà d’un espace de travail. Par conséquent, dans ce cas, les coûts de bande passante ne sont pas un problème.

- Contoso a deux locataires Microsoft Entra différents et collecte à partir de sources de données au niveau du locataire, comme les journaux d’Office 365 et Microsoft Entra de connexion et d’audit, et nous avons besoin d’au moins un espace de travail par locataire.

- Contoso a besoin de collecter des données non SOC, bien qu’il n’y ait aucun chevauchement entre les données SOC et non SOC. En outre, les données SOC représentent environ 250 Go/jour. Ils doivent donc utiliser des espaces de travail distincts pour des raisons de rentabilité.

- Contoso dispose d’une seule équipe SOC qui utilisera Microsoft Sentinel, donc aucune séparation supplémentaire n’est nécessaire.

- Tous les membres de l’équipe SOC de Contoso auront accès à toutes les données, donc aucune séparation supplémentaire n’est nécessaire.

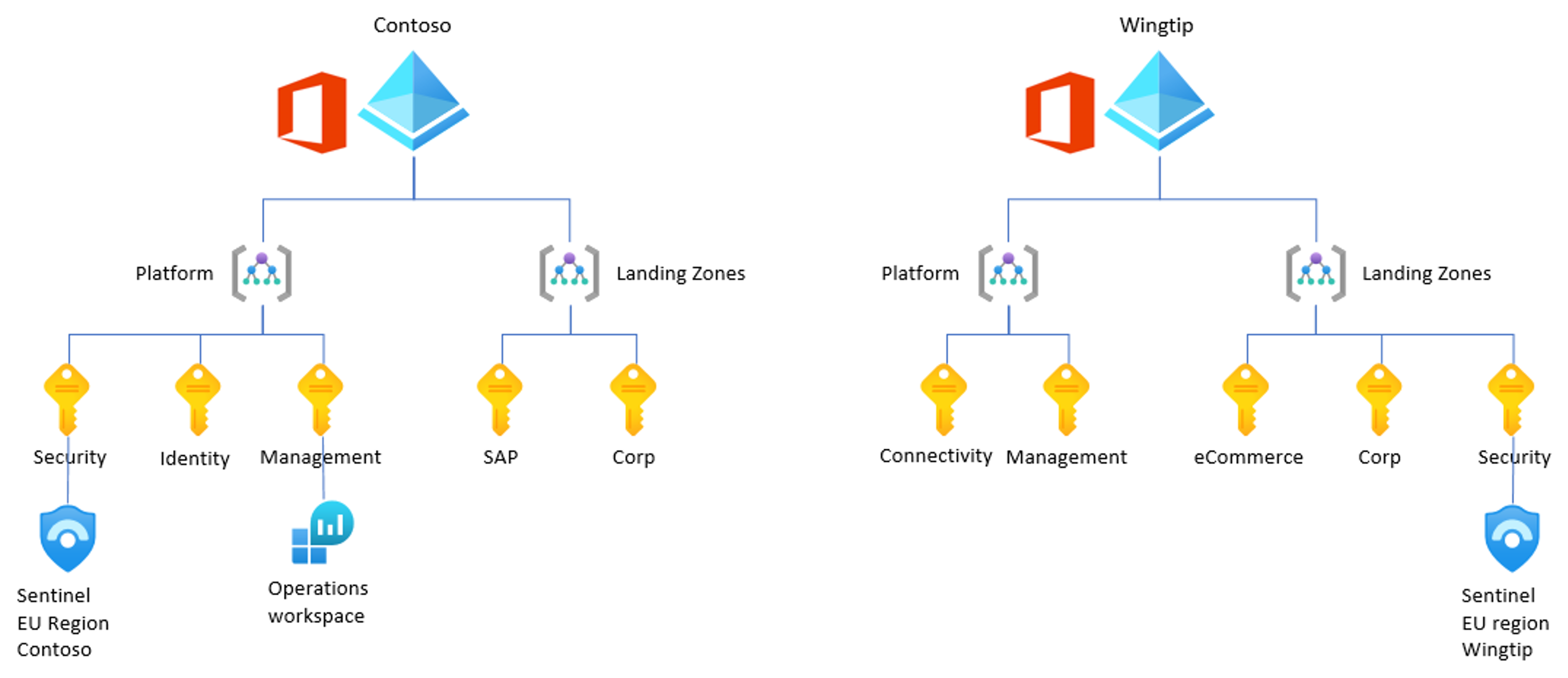

La conception de l’espace de travail obtenue pour Contoso est illustrée dans l’image suivante :

La solution suggérée comprend les éléments suivants :

- Un espace de travail Log Analytics distinct pour l’équipe Contoso Operations. Cet espace de travail contient uniquement des données qui ne sont pas nécessaires par l’équipe SOC de Contoso, telles que les tables Perf, InsightsMetrics ou ContainerLog .

- Deux espaces de travail Log Analytics activés pour Microsoft Sentinel, un dans chaque locataire Microsoft Entra, pour ingérer des données à partir de Office 365, d’activité Azure, d’Microsoft Entra ID et de tous les services PaaS Azure.

- Toutes les autres données provenant de sources de données locales peuvent être routées vers l’un des deux espaces de travail.

Exemple 2 : locataire unique avec plusieurs clouds

Fabrikam est un organization dont le siège social se trouve à New York et des bureaux dans tout le États-Unis. Fabrikam commence son parcours cloud et doit toujours déployer sa première zone d’atterrissage Azure et migrer ses premières charges de travail. Fabrikam a déjà des charges de travail sur AWS, qu’il a l’intention de surveiller à l’aide de Microsoft Sentinel.

Conditions requises pour la location Fabrikam

Fabrikam a un seul locataire Microsoft Entra.

Conformité fabrikam et déploiement régional

Fabrikam n’a aucune exigence de conformité. Fabrikam dispose de ressources dans plusieurs régions Azure situées aux États-Unis, mais les coûts de bande passante entre les régions ne sont pas un problème majeur.

Types de ressources Fabrikam et exigences de collection

Fabrikam doit collecter des événements à partir des sources de données suivantes :

- Microsoft Entra journaux d’audit et de connexion

- activité Azure

- Événements de sécurité provenant de sources de machines virtuelles locales et Azure

- Événements Windows, à partir de sources de machines virtuelles locales et Azure

- Données de performances, à partir de sources de machines virtuelles locales et Azure

- AWS CloudTrail

- Journaux d’audit et de performances AKS

Conditions d’accès fabrikam

L’équipe Fabrikam Operations doit accéder aux éléments suivants :

- Événements de sécurité et événements Windows, à partir de sources de machines virtuelles locales et Azure

- Données de performances, à partir de sources de machines virtuelles locales et Azure

- Performances AKS (Container Insights) et journaux d’audit

- Toutes les données d’activité Azure

L’équipe SOC Fabrikam doit accéder aux éléments suivants :

- Microsoft Entra journaux d’audit et de connexion

- Toutes les données d’activité Azure

- Événements de sécurité provenant de sources de machines virtuelles locales et Azure

- Journaux AWS CloudTrail

- Journaux d’audit AKS

- Le portail Microsoft Sentinel complet

Solution de Fabrikam

La solution de Fabrikam inclut les considérations suivantes :

Fabrikam n’a pas d’espace de travail existant. Il aura donc automatiquement besoin d’un nouvel espace de travail.

Fabrikam n’a pas d’exigences réglementaires qui l’obligent à séparer les données.

Fabrikam a un environnement monolocataire et n’a pas besoin d’espaces de travail distincts par locataire.

Toutefois, Fabrikam aura besoin d’espaces de travail distincts pour ses équipes SOC et Operations.

L’équipe Fabrikam Operations doit collecter des données de performances, à partir de machines virtuelles et d’AKS. Étant donné qu’AKS est basé sur les paramètres de diagnostic, il peut sélectionner des journaux spécifiques à envoyer à des espaces de travail spécifiques. Fabrikam peut choisir d’envoyer les journaux d’audit AKS à l’espace de travail Log Analytics activé pour Microsoft Sentinel, et tous les journaux AKS vers un espace de travail distinct, où Microsoft Sentinel n’est pas activé. Dans l’espace de travail où Microsoft Sentinel n’est pas activé, Fabrikam active la solution Container Insights.

Pour les machines virtuelles Windows, Fabrikam peut utiliser Azure Monitoring Agent (AMA) pour fractionner les journaux, envoyer des événements de sécurité à l’espace de travail et des événements de performances et Windows à l’espace de travail sans Microsoft Sentinel.

Fabrikam choisit de considérer leurs données qui se chevauchent, telles que les événements de sécurité et les événements d’activité Azure, comme des données SOC uniquement, et envoie ces données à l’espace de travail avec Microsoft Sentinel.

Fabrikam doit contrôler l’accès aux données qui se chevauchent, y compris les événements de sécurité et les événements d’activité Azure, mais il n’existe aucune exigence au niveau des lignes. Étant donné que les événements de sécurité et les événements d’activité Azure ne sont pas des journaux personnalisés, Fabrikam peut utiliser RBAC au niveau de la table pour accorder l’accès à ces deux tables pour l’équipe des opérations.

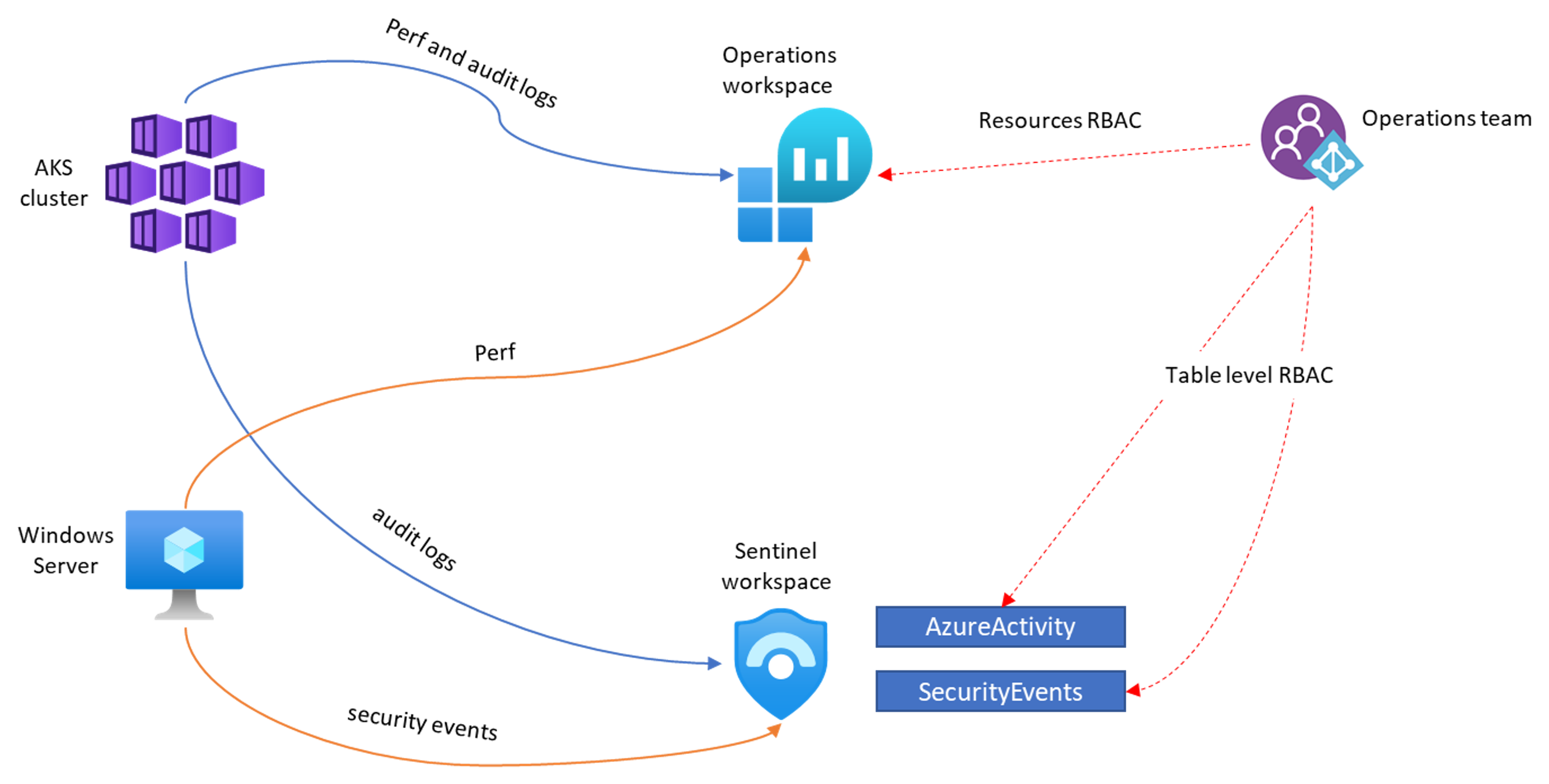

La conception de l’espace de travail obtenue pour Fabrikam est illustrée dans l’image suivante, y compris uniquement les sources de journaux clés pour des raisons de simplicité de conception :

La solution suggérée comprend les éléments suivants :

- Deux espaces de travail distincts dans la région des États-Unis : l’un pour l’équipe SOC avec Microsoft Sentinel activé et l’autre pour l’équipe Des opérations, sans Microsoft Sentinel.

- L’agent ama (Azure Monitoring Agent) permet de déterminer les journaux envoyés à chaque espace de travail à partir de machines virtuelles Azure et locales.

- Paramètres de diagnostic, utilisés pour déterminer les journaux envoyés à chaque espace de travail à partir de ressources Azure telles qu’AKS.

- Les données qui se chevauchent sont envoyées à l’espace de travail Log Analytics activée pour Microsoft Sentinel, avec RBAC au niveau de la table pour accorder l’accès à l’équipe des opérations en fonction des besoins.

Exemple 3 : Plusieurs locataires et régions et sécurité centralisée

Adventure Works est une société multinationale dont le siège social est à Tokyo. Adventure Works a 10 sous-entités différentes, basées dans différents pays/régions du monde entier.

Adventure Works est Microsoft 365 E5 client et a déjà des charges de travail dans Azure.

Exigences de location Adventure Works

Adventure Works a trois locataires Microsoft Entra différents, un pour chacun des continents où ils ont des sous-entités : Asie, Europe et Afrique. Les pays/régions des différentes sous-entités ont leur identité dans le locataire du continent auquel elles appartiennent. Par exemple, les utilisateurs japonais se trouvent dans le locataire Asie , les utilisateurs allemands se trouvent dans le locataire Europe et les utilisateurs égyptiens se trouvent dans le locataire Afrique .

Exigences régionales et de conformité Adventure Works

Adventure Works utilise actuellement trois régions Azure, chacune alignée sur le continent dans lequel résident les sous-entités. Adventure Works n’a pas d’exigences de conformité strictes.

Types de ressources Adventure Works et exigences de collection

Adventure Works doit collecter les sources de données suivantes pour chaque sous-entité :

- Microsoft Entra journaux d’audit et de connexion

- journaux Office 365

- Microsoft Defender XDR pour les journaux bruts de point de terminaison

- activité Azure

- Microsoft Defender pour le cloud

- Azure ressources PaaS, telles que Pare-feu Azure, stockage Azure, Azure SQL et Azure WAF

- Événements de sécurité et windows des machines virtuelles Azure

- Journaux CEF à partir d’appareils réseau locaux

Azure machines virtuelles sont réparties sur les trois continents, mais les coûts de bande passante ne sont pas un problème.

Conditions d’accès d’Adventure Works

Adventure Works dispose d’une seule équipe SOC centralisée qui supervise les opérations de sécurité pour toutes les différentes sous-entités.

Adventure Works dispose également de trois équipes SOC indépendantes, une pour chacun des continents. L’équipe SOC de chaque continent doit pouvoir accéder uniquement aux données générées dans sa région, sans voir les données des autres continents. Par exemple, l’équipe SOC Asie doit accéder uniquement aux données des ressources Azure déployées en Asie, Microsoft Entra les connexions à partir du locataire Asie et les journaux Defender pour point de terminaison à partir du locataire Asie.

L’équipe SOC de chaque continent doit accéder à l’expérience complète du portail Microsoft Sentinel.

L’équipe Des opérations d’Adventure Works s’exécute indépendamment et dispose de ses propres espaces de travail sans Microsoft Sentinel.

Solution Adventure Works

La solution Adventure Works inclut les considérations suivantes :

L’équipe Des opérations d’Adventure Works possède déjà ses propres espaces de travail. Il n’est donc pas nécessaire d’en créer un.

Adventure Works n’a pas d’exigences réglementaires qui l’obligent à séparer les données.

Adventure Works a trois locataires Microsoft Entra et doit collecter des sources de données au niveau du locataire, telles que les journaux d’activité Office 365. Par conséquent, Adventure Works doit créer au moins un espace de travail Log Analytics activé pour Microsoft Sentinel dans chaque locataire.

Bien que toutes les données prises en compte dans cette décision soient utilisées par l’équipe SOC Adventure Works, elle doit séparer les données par propriété, car chaque équipe SOC doit accéder uniquement aux données pertinentes pour cette équipe. Chaque équipe SOC a également besoin d’accéder à l’intégralité du portail Microsoft Sentinel. Adventure Works n’a pas besoin de contrôler l’accès aux données par table.

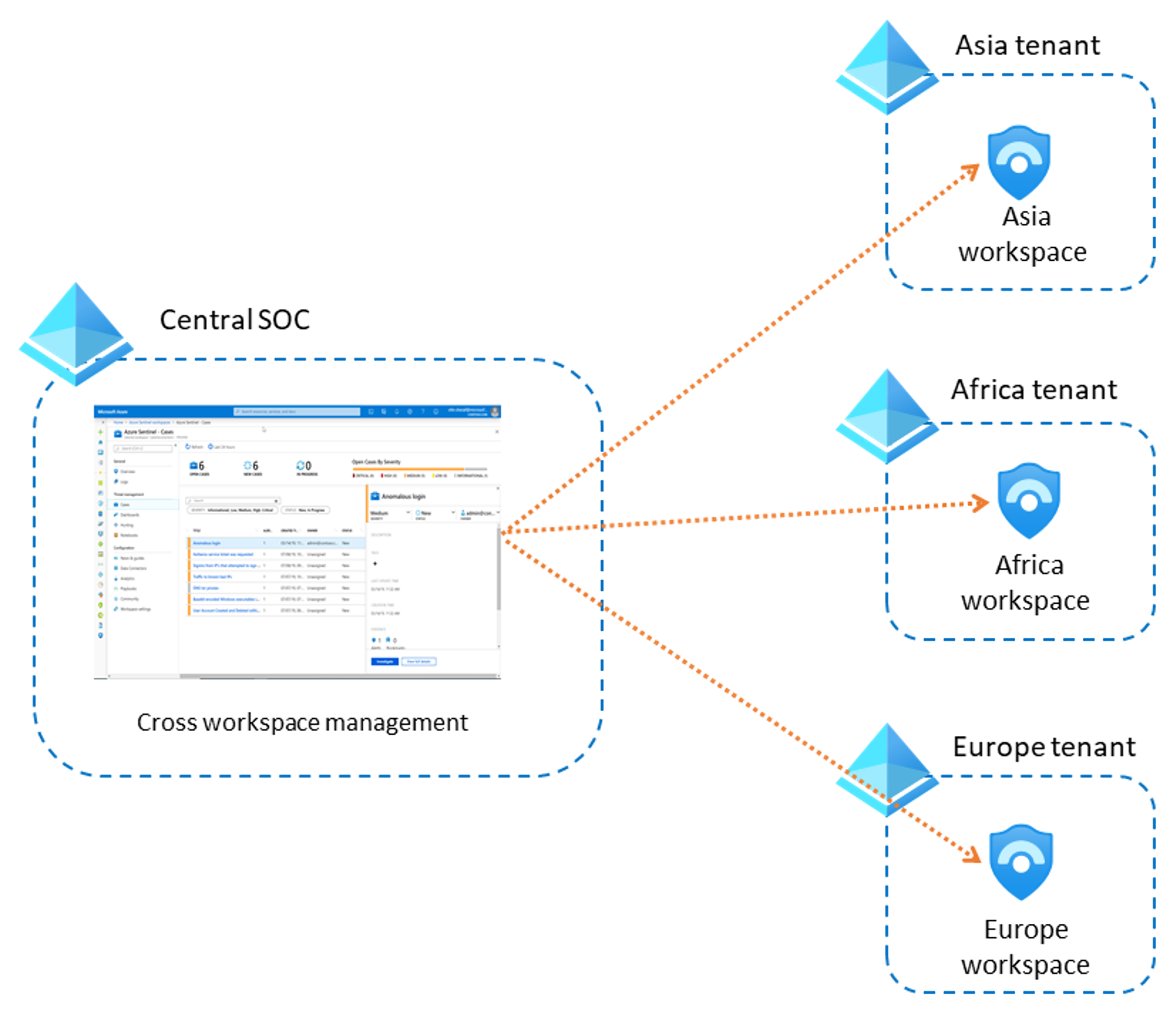

La conception de l’espace de travail résultante pour Adventure Works est illustrée dans l’image suivante, y compris uniquement les sources de journaux clés pour des raisons de simplicité de conception :

La solution suggérée comprend les éléments suivants :

- Un espace de travail Log Analytics distinct activé pour Microsoft Sentinel pour chaque locataire Microsoft Entra. Chaque espace de travail collecte des données relatives à son locataire pour toutes les sources de données.

- L’équipe SOC de chaque continent a accès uniquement à l’espace de travail dans son propre locataire, ce qui garantit que seuls les journaux générés dans la limite du locataire sont accessibles par chaque équipe SOC.

- L’équipe SOC centrale peut toujours fonctionner à partir d’un locataire Microsoft Entra distinct, en utilisant Azure Lighthouse pour accéder à chacun des différents environnements Microsoft Sentinel. S’il n’existe aucun autre locataire, l’équipe SOC centrale peut toujours utiliser Azure Lighthouse pour accéder aux espaces de travail distants.

- L’équipe soc centrale peut également créer un autre espace de travail si elle a besoin de stocker des artefacts qui restent cachés aux équipes SOC du continent, ou si elle souhaite ingérer d’autres données qui ne sont pas pertinentes pour les équipes SOC du continent.

Étapes suivantes

Dans cet article, vous avez passé en revue un ensemble de conceptions d’espace de travail suggérées pour les organisations.