Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Le mappage d’entités enrichit les alertes et les incidents avec des informations essentielles pour les processus d’investigation et les actions correctives qui suivent.

Microsoft Sentinel playbooks incluent ces actions natives pour extraire les informations d’entité :

- Comptes

- DNS

- Hachages de fichiers

- Hôtes

- Ips

- URL

En plus de ces actions, le mappage d’entités de règle analytique contient des types d’entités qui ne sont pas des actions natives, comme les programmes malveillants, les processus, la clé de Registre, la boîte aux lettres, etc. Dans ce tutoriel, vous allez apprendre à utiliser des actions non natives à l’aide de différentes actions intégrées pour extraire les valeurs pertinentes.

Dans ce tutoriel, vous apprenez à effectuer les opérations suivantes :

- Créez un playbook avec un déclencheur d’incident et exécutez-le manuellement sur l’incident.

- Initialiser une variable de tableau.

- Filtrez le type d’entité requis à partir d’autres types d’entités.

- Analysez les résultats dans un fichier JSON.

- Créez les valeurs en tant que contenu dynamique pour une utilisation ultérieure.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Configuration requise

Pour suivre ce didacticiel, vérifiez que vous disposez des points suivants :

Un abonnement Azure. Créez un compte gratuit si vous n’en avez pas déjà un.

Un utilisateur Azure avec les rôles suivants attribués sur les ressources suivantes :

- Microsoft Sentinel Contributeur sur l’espace de travail Log Analytics où Microsoft Sentinel est déployé.

- Contributeur d’application logique, et Propriétaire ou équivalent, sur le groupe de ressources qui contiendra le playbook créé dans ce tutoriel.

Un compte VirusTotal (gratuit) suffit pour ce tutoriel. Une implémentation de production nécessite un compte VirusTotal Premium.

Créer un playbook avec un déclencheur d’incident

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Configuration>Automation. Pour Microsoft Sentinel dans le Portail Azure, sélectionnez la page Configuration>Automation.

Dans la page Automation , sélectionnez Créer un>playbook avec un déclencheur d’incident.

Dans l’Assistant Création d’un playbook , sous Informations de base, sélectionnez l’abonnement et le groupe de ressources, puis nommez le playbook.

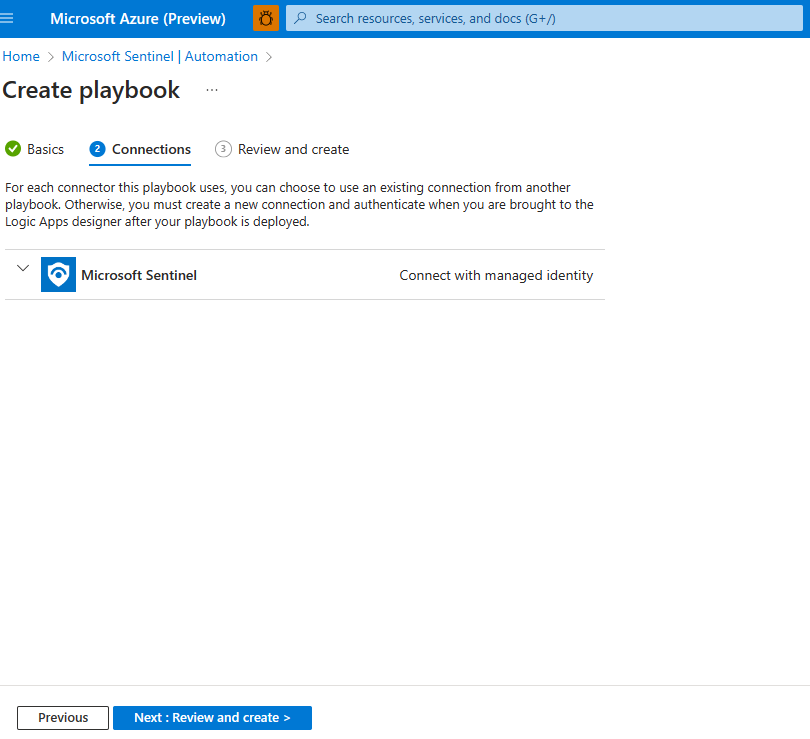

Sélectionnez Suivant : Connexions >.

Sous Connexions, le Microsoft Sentinel - Se connecter avec une connexion d’identité managée doit être visible. Par exemple :

Sélectionnez Suivant : Vérifier et créer >.

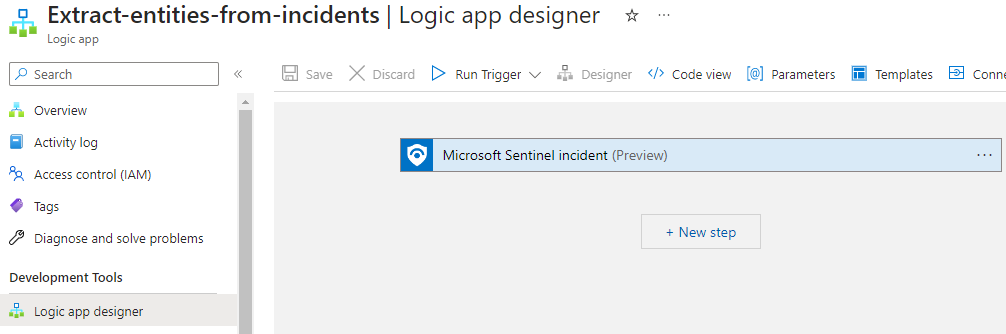

Sous Vérifier et créer, sélectionnez Créer et passer au concepteur.

Le concepteur d’application logique ouvre une application logique avec le nom de votre playbook.

Initialiser une variable array

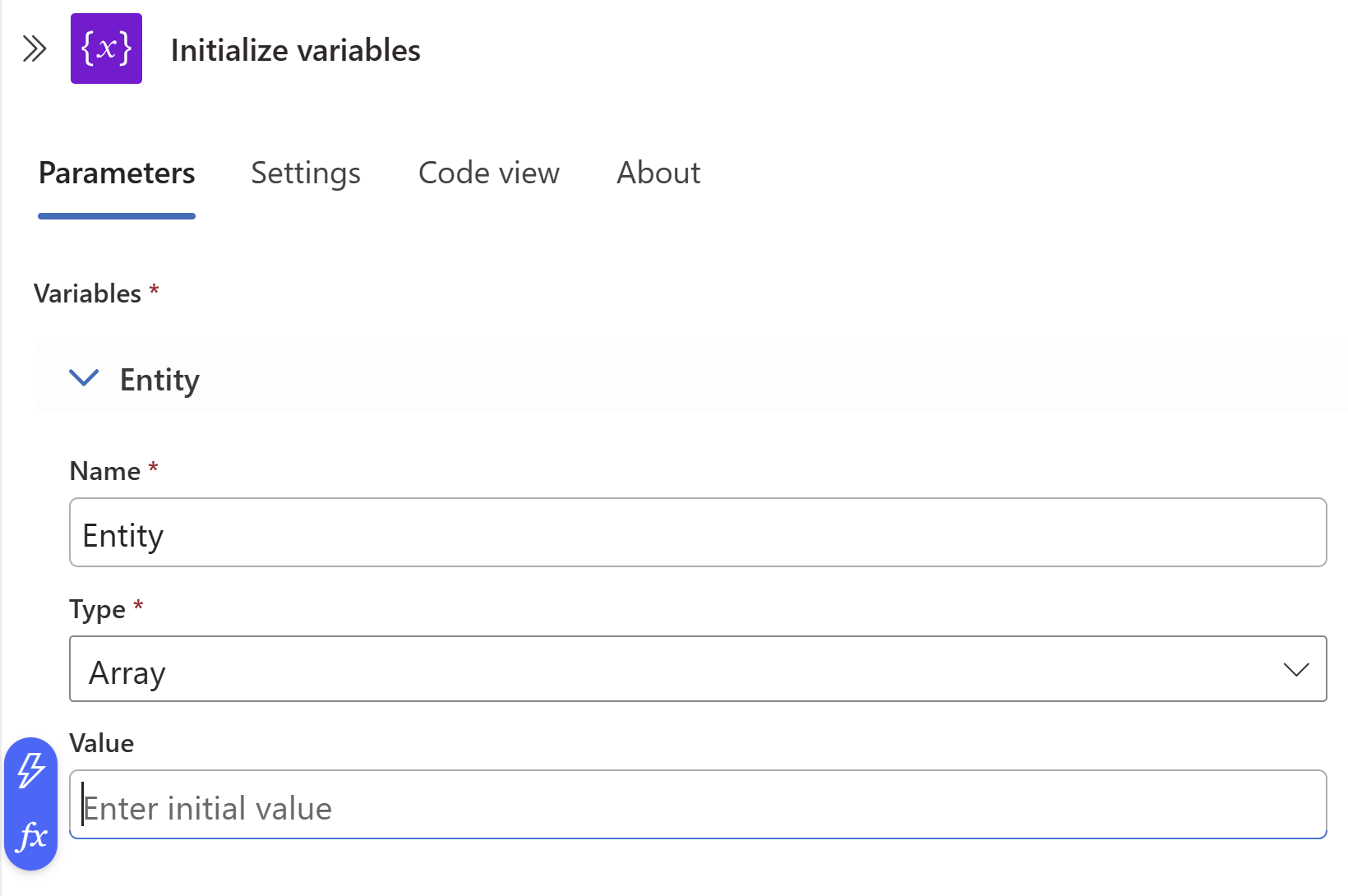

Dans le concepteur d’application logique, sous l’étape à laquelle vous souhaitez ajouter une variable, sélectionnez Nouvelle étape.

Sous Choisir une opération, dans la zone de recherche, tapez variables comme filtre. Dans la liste des actions, sélectionnez Initialiser la variable.

Fournissez ces informations sur votre variable :

Pour le nom de la variable, utilisez Entités.

Pour le type, sélectionnez Tableau.

Pour la valeur, pointez sur le champ Valeur , puis sélectionnez fx dans le groupe d’icônes bleues à gauche.

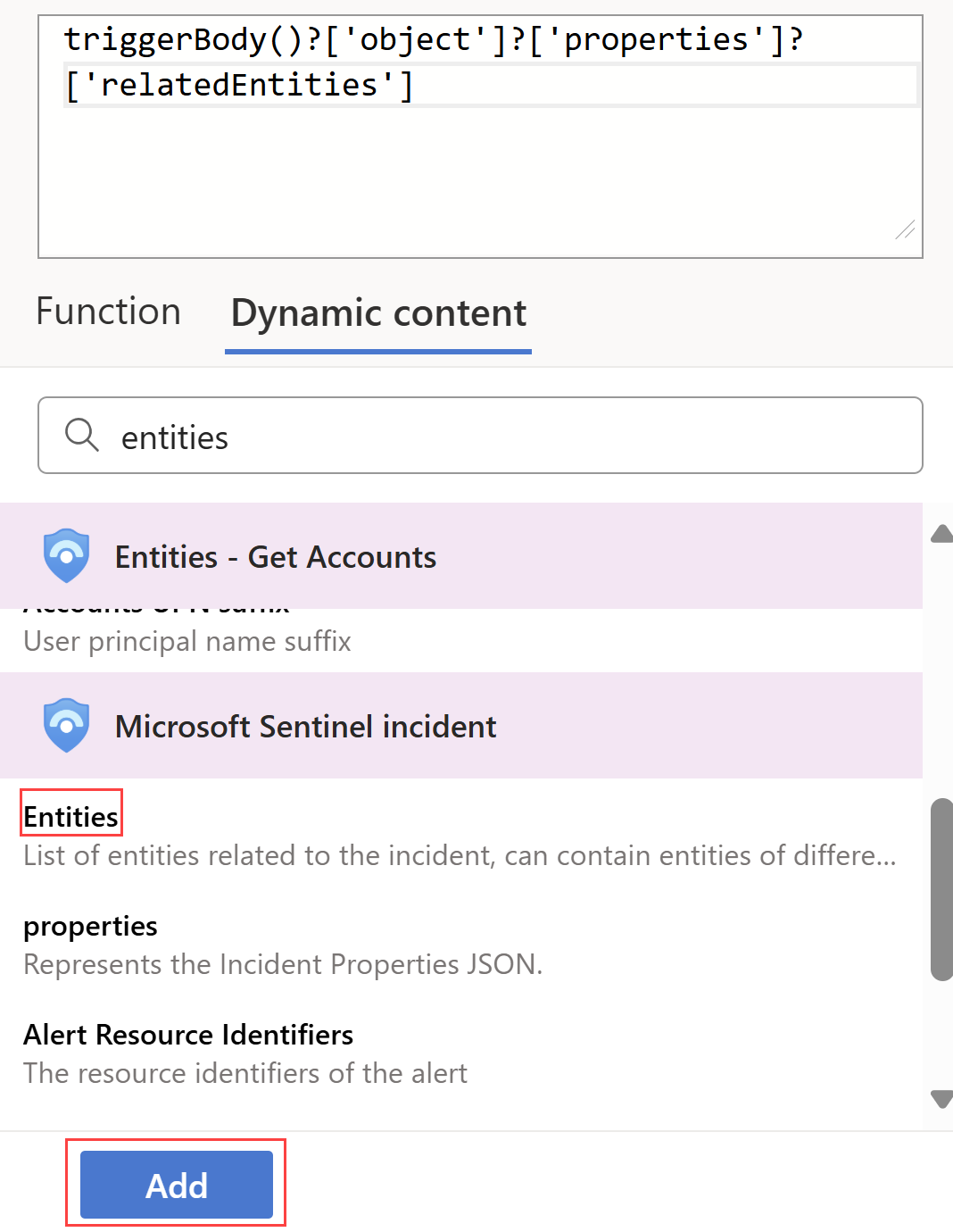

Dans la boîte de dialogue qui s’ouvre, sélectionnez l’onglet Contenu dynamique , puis dans la zone de recherche, tapez entités.

Sélectionnez Entités dans la liste, puis Sélectionnez Ajouter.

Sélectionner un incident existant

Dans Microsoft Sentinel, accédez à Incidents et sélectionnez un incident sur lequel vous souhaitez exécuter le playbook.

Dans la page d’incident à droite, sélectionnez Actions > Exécuter le playbook (préversion).

Sous Playbooks, en regard du playbook que vous avez créé, sélectionnez Exécuter.

Lorsque le playbook est déclenché, un message est déclenché avec succès. Le message est visible en haut à droite.

Sélectionnez Exécutions, puis en regard de votre playbook, sélectionnez Afficher l’exécution.

La page d’exécution de l’application logique est visible.

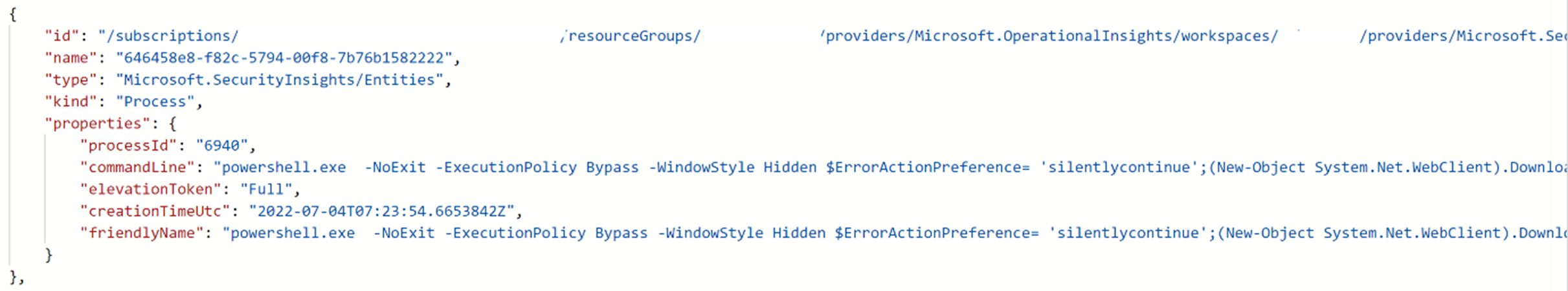

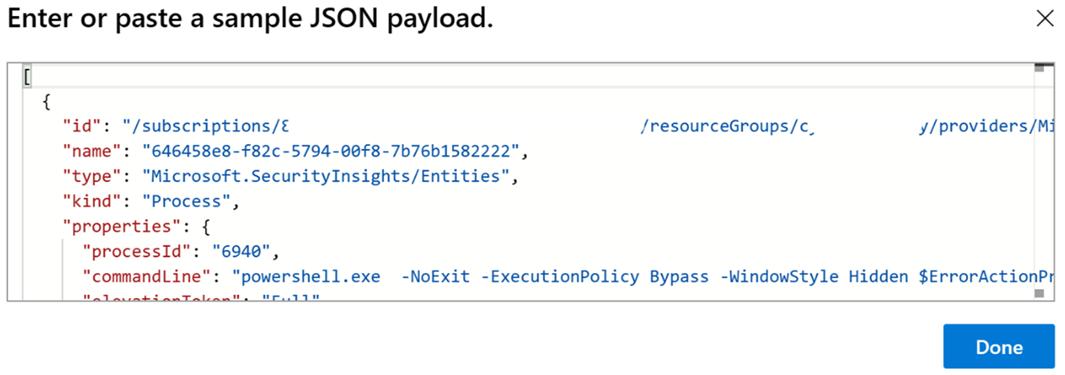

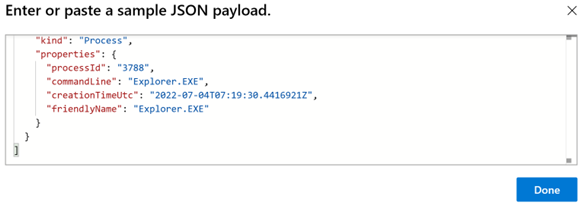

Sous Initialiser la variable, l’exemple de charge utile est visible sous Valeur. Notez l’exemple de charge utile pour une utilisation ultérieure.

Filtrer le type d’entité requis à partir d’autres types d’entités

Revenez à la page Automation et sélectionnez votre playbook.

Sous l’étape à laquelle vous souhaitez ajouter une variable, sélectionnez Nouvelle étape.

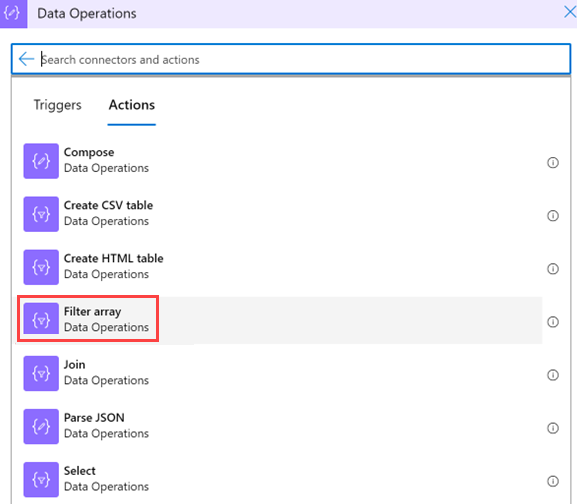

Sous Choisir une action, dans la zone de recherche, entrez tableau de filtres comme filtre. Dans la liste des actions, sélectionnez Opérations sur les données.

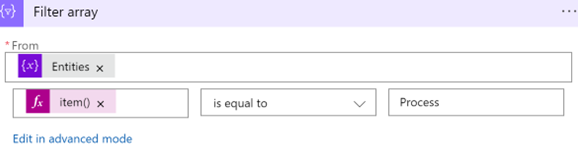

Fournissez ces informations sur votre tableau de filtres :

Sous À partir du>contenu dynamique, sélectionnez la variable Entités que vous avez initialisée précédemment.

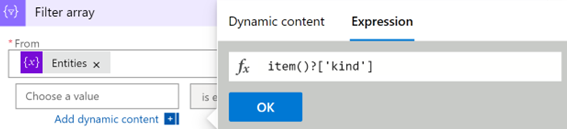

Sélectionnez le premier champ Choisir une valeur (à gauche), puis sélectionnez Expression.

Collez la valeur item() ?[' kind'], puis sélectionnez OK.

Laissez la valeur est égale à la valeur (ne la modifiez pas).

Dans le deuxième champ Choisir une valeur (à droite), tapez Processus. Il doit s’agir d’une correspondance exacte avec la valeur dans le système.

Remarque

Cette requête respecte la casse. Vérifiez que la

kindvaleur correspond à la valeur de l’exemple de charge utile. Consultez l’exemple de charge utile à partir du moment où vous créez un playbook.

Analyser les résultats dans un fichier JSON

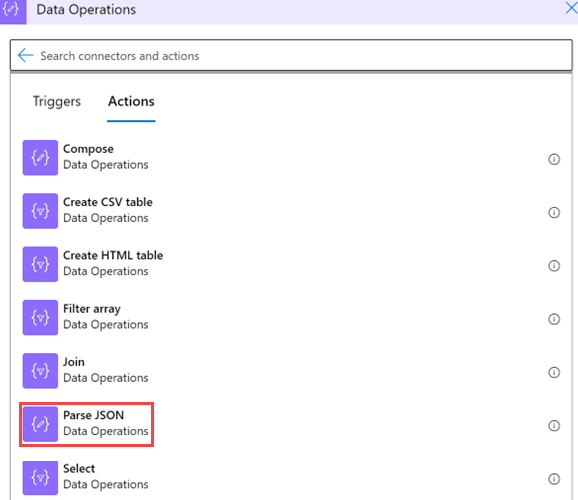

Dans votre application logique, sous l’étape à laquelle vous souhaitez ajouter une variable, sélectionnez Nouvelle étape.

Sélectionnez Opérations> de donnéesAnalyser JSON.

Fournissez ces informations sur votre opération :

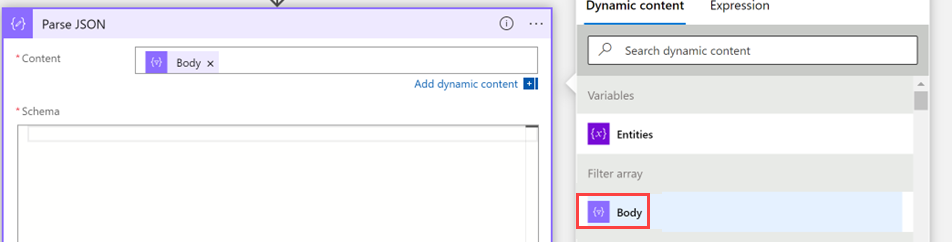

Sélectionnez Contenu, puis sousTableau de filtres de contenu> dynamique, sélectionnez Corps.

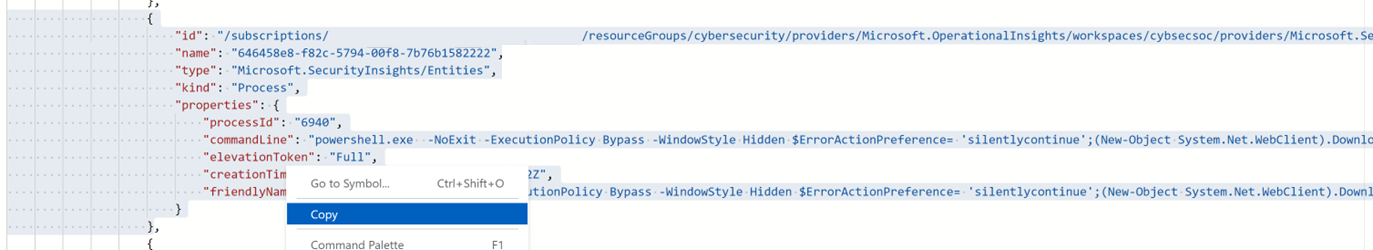

Sous Schéma, collez un schéma JSON afin de pouvoir extraire des valeurs d’un tableau. Copiez l’exemple de charge utile que vous avez généré lors de la création du playbook.

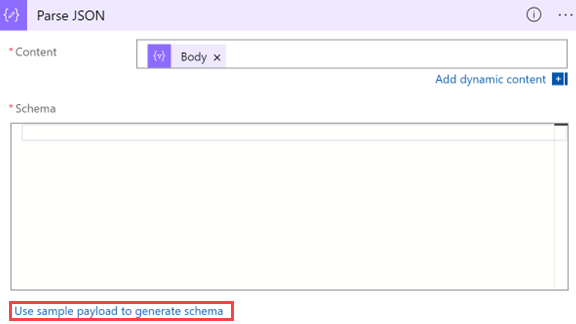

Revenez au playbook, puis sélectionnez Utiliser l’exemple de charge utile pour générer le schéma.

Collez la charge utile. Ajoutez un crochet ouvrant (

[) au début du schéma et fermez-le à la fin du schéma].

Sélectionnez Terminé.

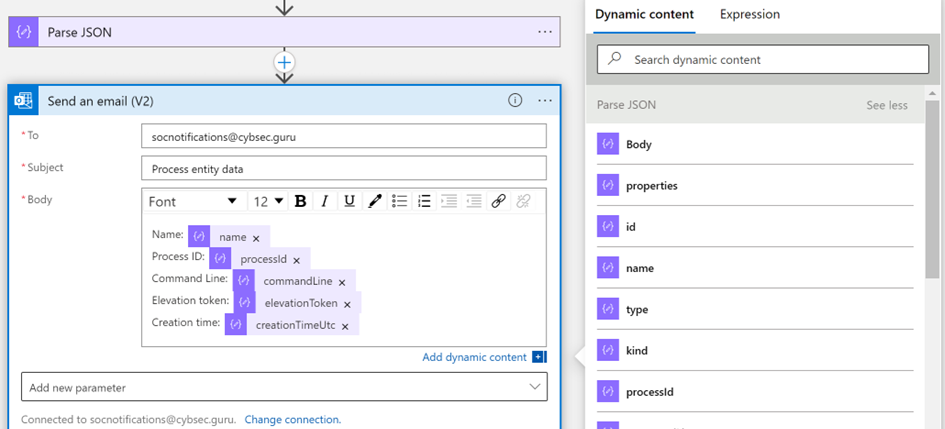

Utiliser les nouvelles valeurs comme contenu dynamique pour une utilisation ultérieure

Vous pouvez maintenant utiliser les valeurs que vous avez créées comme contenu dynamique pour d’autres actions. Par exemple, si vous souhaitez envoyer un e-mail avec des données de processus, vous pouvez trouver l’action Analyser JSON sous Contenu dynamique, si vous n’avez pas modifié le nom de l’action.

Vérifiez que votre playbook est enregistré

Vérifiez que le playbook est enregistré et que vous pouvez maintenant utiliser votre playbook pour les opérations SOC.

Étapes suivantes

Passez à l’article suivant pour apprendre à créer et à effectuer des tâches d’incident dans Microsoft Sentinel à l’aide de playbooks.