Note

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier les répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de changer de répertoire.

Cet article explique comment utiliser Portail Azure pour gérer la liste de contrôle d’accès (ACL, access-control list) d’un répertoire ou d’un blob dans des comptes de stockage sur lesquels la fonctionnalité d’espace de noms hiérarchique est activée.

Pour plus d’informations sur la structure de l’ACL, consultez Listes de contrôle d’accès (ACL) dans Azure Data Lake Storage.

Pour en savoir plus sur l’utilisation conjointe des ACL et des rôles Azure, consultez Modèle de contrôle d’accès dans Azure Data Lake Storage.

Prérequis

Un abonnement Azure. Consultez la page Obtention d’un essai gratuit d’Azure.

Un compte de stockage sur lequel la fonctionnalité d’espace de noms hiérarchique est activée. Pour créer un test, suivez ces instructions.

Vous devez disposer de l’une des autorisations de sécurité suivantes :

Votre identité d’utilisateur s’est vue attribuer le rôle Propriétaire des données Blob du stockage dans l’étendue du conteneur cible, du compte de stockage, du groupe de ressources parent ou de l’abonnement.

Vous êtes l’utilisateur propriétaire du conteneur, répertoire ou blob cible auquel vous envisagez d’appliquer les paramètres ACL.

Gérer une liste de contrôle d’accès

Pour commencer, connectez-vous au portail Azure.

Recherchez votre compte de stockage et affichez la vue d’ensemble du compte.

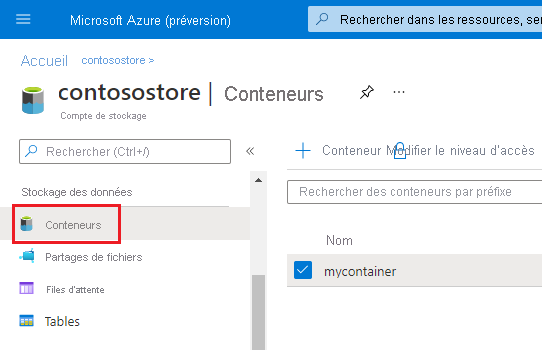

Sélectionnez Conteneurs sous Stockage de données.

Les conteneurs du compte de stockage apparaissent.

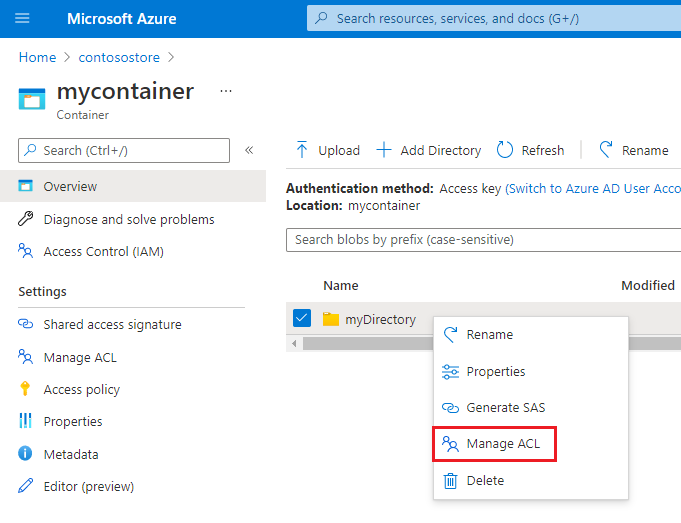

Accédez à un conteneur, un répertoire ou un blob. Cliquez avec le bouton droit sur l’objet, puis sélectionnez Gérer l’ACL.

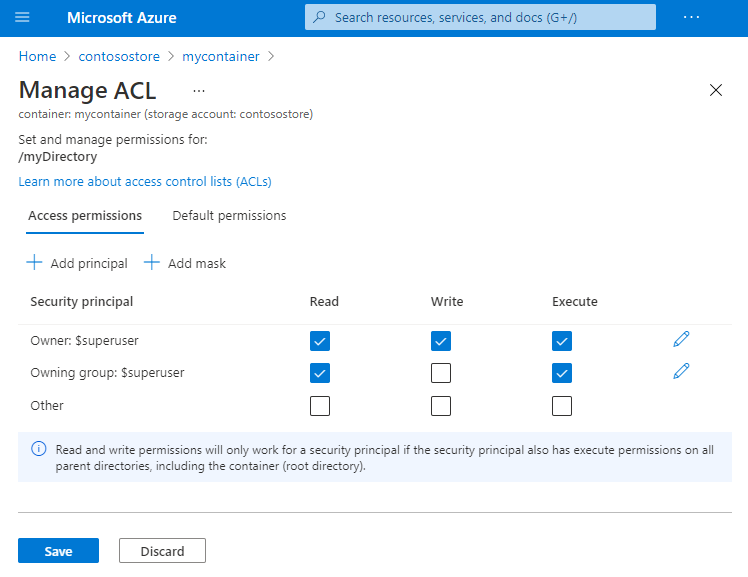

L’onglet Autorisations d’accès de la page Gérer l’ACL s’affiche. Utilisez les contrôles de cet onglet pour gérer l’accès à l’objet.

Pour ajouter un principal de sécurité à l’ACL, sélectionnez le bouton Ajouter un principal.

Conseil

Un principal de sécurité est un objet qui représente un utilisateur, un groupe, un principal de service ou une identité managée défini(e) dans Microsoft Entra ID.

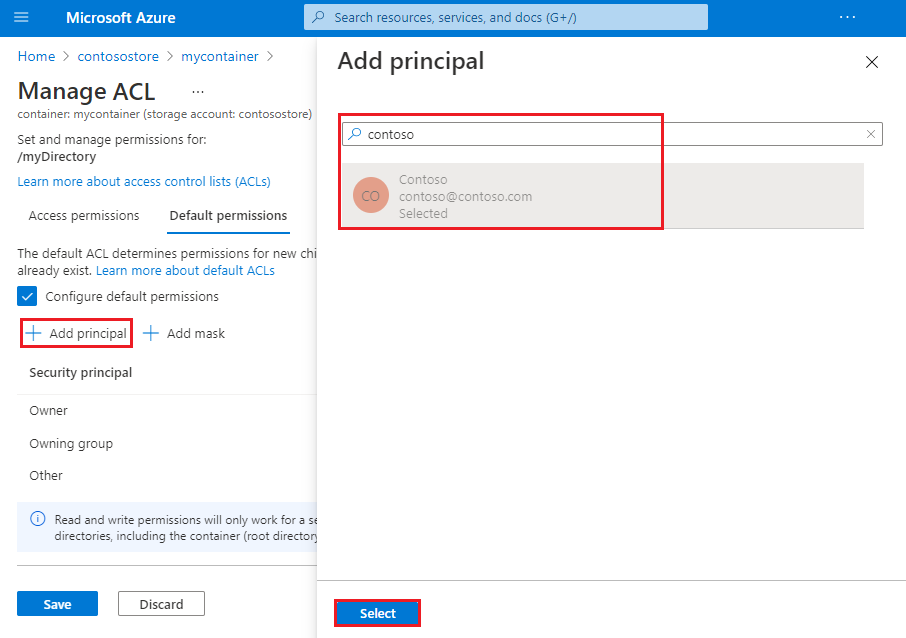

Recherchez le principal de sécurité à l’aide de la zone de recherche, puis sélectionnez le bouton Sélectionner.

Remarque

Nous vous recommandons de créer un groupe de sécurité dans Microsoft Entra ID, puis de gérer les autorisations sur le groupe plutôt que pour des utilisateurs individuels. Pour plus de détails sur cette recommandation, ainsi que sur d’autres bonnes pratiques, consultez Modèle de contrôle d’accès dans Azure Data Lake Storage.

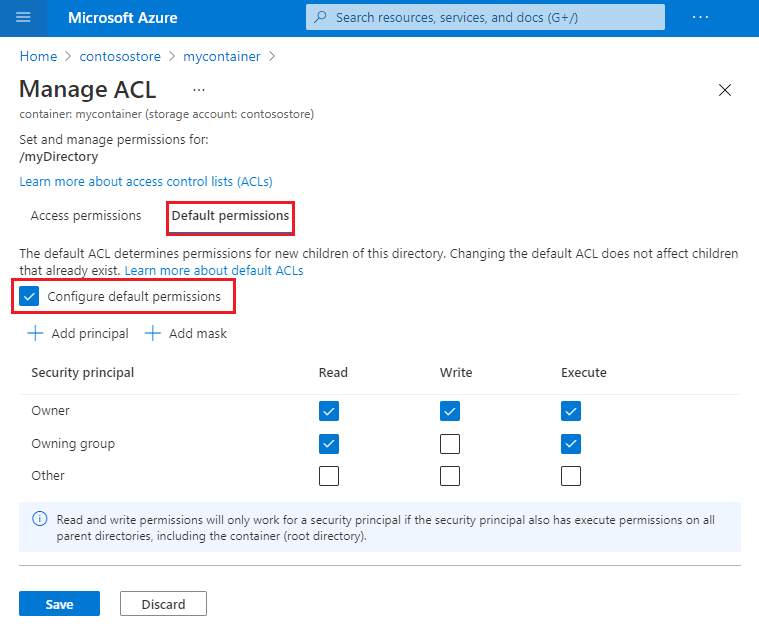

Pour gérer l’ACL par défaut, sélectionnez l’onglet Autorisations par défaut, puis cochez la case Configurer les autorisations par défaut.

Conseil

Une ACL par défaut est un modèle d’ACL qui détermine les ACL d’accès pour tous les éléments enfants créés sous un répertoire. Comme un blob n’a pas d’ACL par défaut, cet onglet s’affiche uniquement pour les répertoires.

Appliquer une ACL de manière récursive

Il est possible d’appliquer récursivement des listes ACL au niveau des éléments enfants existants d’un répertoire parent sans avoir à apporter ces modifications individuellement à chaque élément enfant. Toutefois, vous ne pouvez pas appliquer des entrées ACL de manière récursive en utilisant le portail Azure.

Pour appliquer des ACL de manière récursive, utilisez Explorateur Stockage Azure, PowerShell ou Azure CLI. Si vous préférez écrire du code, vous pouvez également utiliser les API .NET, Java, Python ou Node.js.

Vous trouverez la liste complète des guides ici : Comment définir des listes de contrôle d’accès.

Étapes suivantes

Découvrez le modèle d’autorisation de Data Lake Storage.