Migrer une application pour utiliser des connexions sans mot de passe avec le service Stockage Blob Azure

Les demandes d’application adressées aux services Azure doivent être authentifiées à l’aide de configurations telles que des clés d’accès de compte ou de connexions sans mot de passe. Toutefois, vous devez hiérarchiser les connexions sans mot de passe dans vos applications lorsque cela est possible. Les méthodes d’authentification traditionnelles qui utilisent des mots de passe ou des clés secrètes créent des risques et des complications de sécurité. Visitez le hub de connexions sans mot de passe pour Azure Services pour découvrir l’avantage des connexions sans mot de passe.

Le tutoriel suivant explique comment migrer une application existante pour se connecter et utiliser des connexions sans mot de passe. Ces mêmes étapes de migration doivent s’appliquer, que vous utilisiez des clés d’accès, des chaînes de connexion ou une autre approche basée sur des secrets.

Configurer des rôles et des utilisateurs pour l’authentification de développement local

Lors du développement local, assurez-vous que le compte d’utilisateur qui accède aux données blob dispose des autorisations appropriées. Vous aurez besoin du Contributeur aux données Blob de stockage pour lire et écrire des données blob. Pour vous attribuer ce rôle, vous aurez besoin du rôle Administrateur de l’accès utilisateur ou d’un autre rôle qui inclut l’action Microsoft.Authorization/roleAssignments/write. Vous pouvez attribuer des rôles RBAC Azure à un utilisateur à l’aide du Portail Azure, Azure CLI ou Azure PowerShell. Vous pouvez en savoir plus sur les étendues disponibles pour les attributions de rôles dans la page vue d’ensemble de l’étendue .

Dans ce scénario, vous allez attribuer des autorisations à votre compte d’utilisateur, étendues au compte de stockage, pour suivre le Principe des privilèges minimum. Cette pratique offre aux utilisateurs uniquement les autorisations minimales nécessaires et crée des environnements de production plus sécurisés.

L’exemple suivant affecte le rôle Contributeur aux données Blob du stockage à votre compte d’utilisateur, qui fournit à la fois un accès en lecture et en écriture aux données d’objet blob dans votre compte de stockage.

Important

Dans la plupart des cas, la propagation de l’attribution de rôle dans Azure peut prendre une ou deux minutes, mais dans de rares cas, cela peut prendre jusqu’à huit minutes. Si vous recevez des erreurs d’authentification lorsque vous exécutez votre code pour la première fois, patientez quelques instants et réessayez.

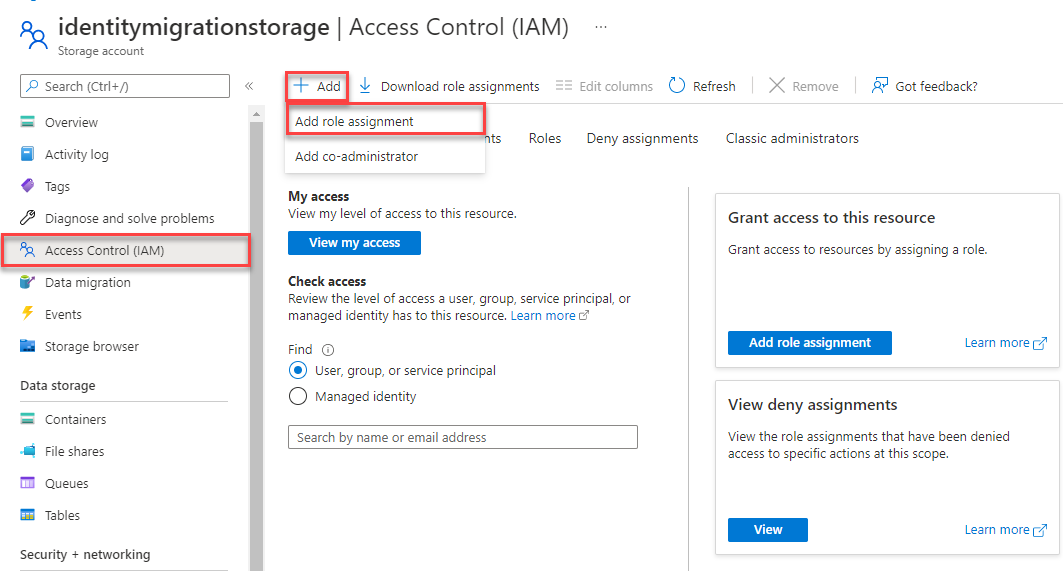

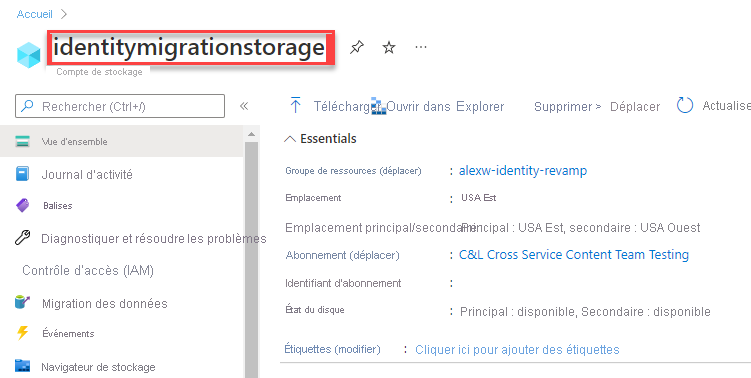

Dans le Portail Azure, recherchez votre compte de stockage à l’aide de la barre de recherche principale ou de la navigation gauche.

Dans la page vue d’ensemble du compte de stockage, sélectionnez Contrôle d’accès (IAM) dans le menu de gauche.

Sur la page Contrôle d’accès (IAM), sélectionnez l’onglet Attributions de rôles.

Sélectionnez + Ajouter dans le menu supérieur, puis Ajouter une attribution de rôle dans le menu déroulant résultant.

Utilisez la zone de recherche pour filtrer les résultats sur le rôle souhaité. Pour cet exemple, recherchez Contributeur aux données Blob du stockage, sélectionnez le résultat correspondant, puis choisissez Suivant.

Sous Attribuer l’accès à, sélectionnez Utilisateur, groupe ou principal de service, puis sélectionnez + Sélectionner des membres.

Dans la boîte de dialogue, recherchez votre nom d’utilisateur Microsoft Entra (généralement votre adresse e-mail utilisateur@domaine), puis choisissez Sélectionner en bas de la boîte de dialogue.

Sélectionnez Vérifier + affecter pour accéder à la page finale, puis Vérifier + attribuer à nouveau pour terminer le processus.

Connectez-vous et migrez le code de l’application pour utiliser des connexions sans mot de passe

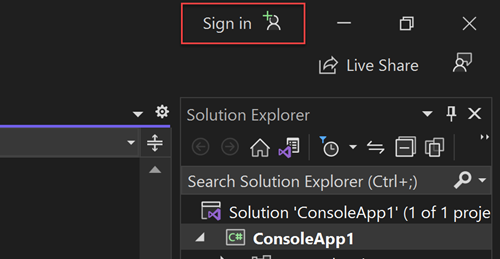

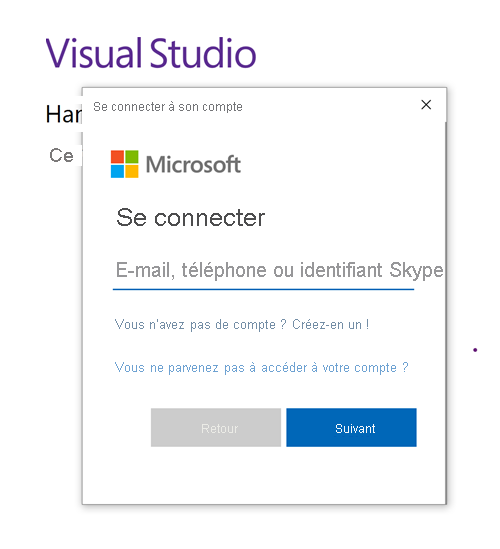

Pour le développement local, vérifiez que vous êtes authentifié avec le même compte Microsoft Entra auquel vous avez attribué le rôle. Vous pouvez vous authentifier au moyen d’outils de développement populaires, comme Azure CLI ou Azure PowerShell. Les outils de développement avec lesquels vous pouvez vous authentifier dépendent de la langue.

Connectez-vous à Azure via Azure CLI à l’aide de la commande suivante :

az login

Ensuite, mettez à jour votre code pour utiliser des connexions sans mot de passe.

Pour utiliser

DefaultAzureCredentialdans une application .NET, installez leAzure.Identitypackage :dotnet add package Azure.IdentityAjoutez le code suivant en haut de votre fichier :

using Azure.Identity;Identifiez les emplacements de votre code qui créent une instance

BlobServiceClientpour la connexion au Stockage Blob Azure. Mettez à jour votre code pour le faire correspondre à l’exemple suivant :DefaultAzureCredential credential = new(); BlobServiceClient blobServiceClient = new( new Uri($"https://{storageAccountName}.blob.core.windows.net"), credential);

Veillez à mettre à jour le nom du compte de stockage dans l’URI de votre

BlobServiceClient. Vous trouverez le nom du compte de stockage dans la page de vue d’ensemble du portail Azure.

Exécutez l’application localement.

Après avoir apporté ces modifications de code, exécutez votre application localement. La nouvelle configuration doit récupérer vos informations d’identification locales, telles qu’Azure CLI, Visual Studio ou IntelliJ. Les rôles que vous avez attribués à votre utilisateur de développement local dans Azure permettent à votre application de se connecter au service Azure localement.

Configurer l’environnement d’hébergement Azure

Une fois que votre application est configurée pour utiliser des connexions sans mot de passe et s’exécute localement, le même code peut s’authentifier auprès des services Azure après son déploiement sur Azure. Les sections suivantes expliquent comment configurer une application déployée pour se connecter à Stockage Blob Azure à l’aide d’une identité managée.

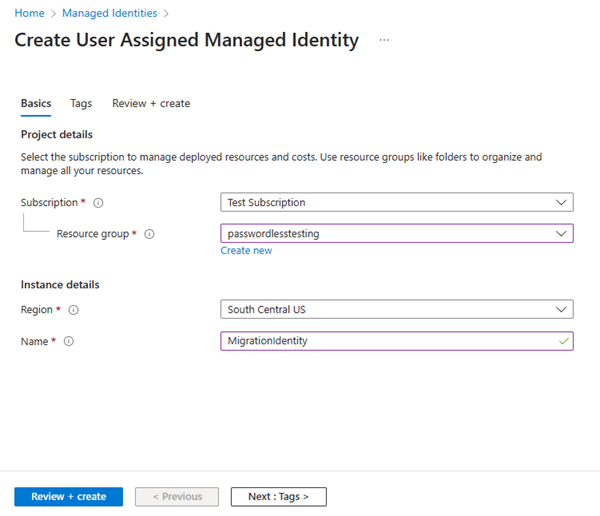

Créer l’identité managée

Vous pouvez créer une identité managée affectée par l’utilisateur à l’aide du Portail Azure ou d’Azure CLI. Votre application utilise l’identité pour s’authentifier auprès d’autres services.

- À partir du Portail Azure, recherchez Identités managées. Sélectionnez le résultat Identités managées.

- Sélectionnez + Créer en haut de la page de présentation des Identités managées.

- Sous l’onglet Informations de base, entrez les valeurs suivantes :

- Abonnement : sélectionnez l’option souhaitée.

- Groupe de ressources : sélectionnez votre groupe de ressources souhaité.

- Région : sélectionnez une région proche de votre emplacement.

- Nom : entrez un nom reconnaissable pour votre identité, par exemple MigrationIdentity.

- Au bas de la page, sélectionnez Examiner et créer.

- Une fois les vérifications de validation terminées, sélectionnez Créer. Azure crée une identité affectée par l’utilisateur.

Une fois la ressource créée, sélectionnez Accéder à la ressource pour afficher les détails de l’identité managée.

Associer l’identité managée à votre application web

Vous devez configurer votre application web pour utiliser l’identité managée créée. Attribuez l’identité à votre application à l’aide du Portail Azure ou d’Azure CLI.

Effectuez les étapes suivantes dans le Portail Azure pour associer une identité à votre application. Ces mêmes étapes s’appliquent aux services Azure suivants :

- Azure Spring Apps

- Azure Container Apps

- Machines virtuelles Azure

- Azure Kubernetes Service

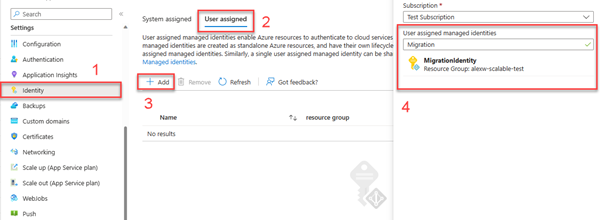

Accédez à la page de présentation de votre application web front-end.

Sélectionnez Identité dans la barre de navigation de gauche.

Dans la page Identité, basculez vers l’onglet Utilisateur affecté.

Sélectionnez + Ajouter pour ouvrir le menu volant Ajouter une identité managée affectée par l’utilisateur.

Sélectionnez l’abonnement utilisé précédemment pour créer l’identité.

Recherchez MigrationIdentity par nom et sélectionnez-le dans les résultats de la recherche.

Sélectionnez Ajouter pour associer l’identité à votre application.

Attribuer des rôles à l’identité managée

Ensuite, vous devez accorder des autorisations à l’identité managée que vous avez créée pour accéder à votre compte de stockage. Accordez des autorisations en affectant un rôle à l’identité managée, comme vous l’avez fait avec votre utilisateur de développement local.

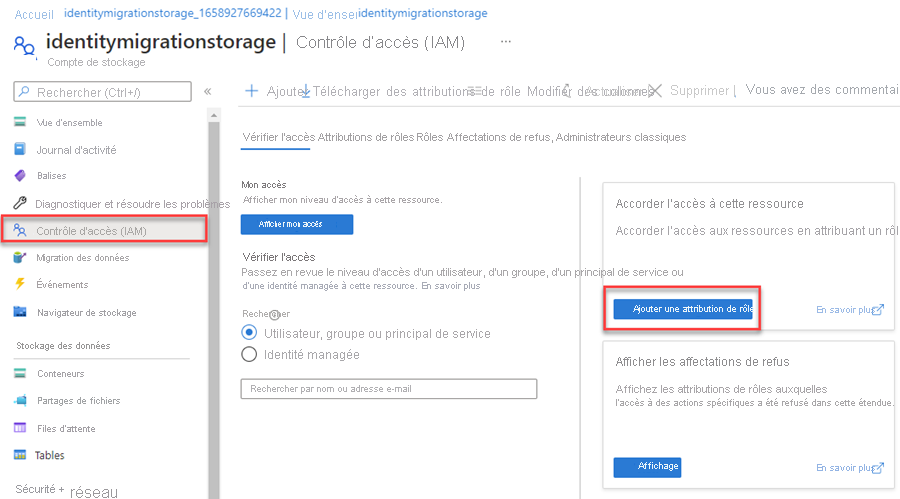

Accédez à la page vue d’ensemble de votre compte de stockage et sélectionnez Access Control (IAM) dans la navigation de gauche.

Choisissez Ajouter une attribution de rôle

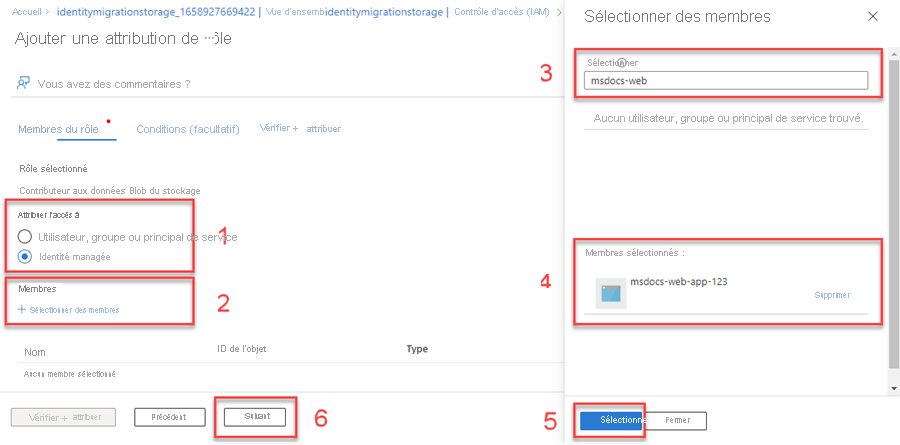

Dans la zone de recherche de Rôle, recherchez le Contributeur de données blob de stockage, qui est un rôle commun utilisé pour gérer les opérations de données pour les objets blob. Vous pouvez attribuer le rôle approprié pour votre cas d’usage. Sélectionnez le contributeur de données blob de stockage dans la liste, puis choisissez Suivant.

Sur l’écran Ajouter une attribution de rôle, pour l’option Attribuer l’accès à l’option , sélectionnez Identité managée. Choisissez ensuite +Sélectionner des membres.

Dans le menu volant, recherchez l’identité managée que vous avez créée par nom, puis sélectionnez-la dans les résultats. Choisissez Sélectionner pour fermer le menu volant.

Sélectionnez Suivant quelques fois jusqu’à ce que vous puissiez sélectionner Vérifier + attribuer pour terminer l’attribution de rôle.

Mettre à jour le code d’application

Vous devez configurer votre code d’application pour rechercher l’identité managée spécifique créée lors du déploiement sur Azure. Dans certains scénarios, la définition explicite de l’identité managée pour l’application empêche également d’autres identités d’environnement d’être détectées et utilisées automatiquement par accident.

Dans la page de présentation de l’identité managée, copiez la valeur de l’ID client dans votre Presse-papiers.

Appliquez les modifications spécifiques au langage suivantes :

Créez un objet

DefaultAzureCredentialOptionset transmettez-le àDefaultAzureCredential. Définissez la propriété ManagedIdentityClientId sur l’ID client.DefaultAzureCredential credential = new( new DefaultAzureCredentialOptions { ManagedIdentityClientId = managedIdentityClientId });Redéployez votre code vers Azure après avoir apporté cette modification afin que les mises à jour de configuration soient appliquées.

Tester l’application

Après avoir déployé le code mis à jour, naviguez vers votre application hébergée dans le navigateur. Votre application doit être en mesure de se connecter au compte de stockage avec succès. N’oubliez pas qu’il peut falloir plusieurs minutes pour que les attributions de rôle se propagent dans l’environnement Azure. Votre application est désormais configurée pour s’exécuter localement et dans un environnement de production sans que les développeurs n’aient à gérer les secrets dans l’application elle-même.

Étapes suivantes

Dans ce didacticiel, vous avez appris à migrer une application vers des connexions sans mot de passe.

Vous pouvez lire les ressources suivantes pour explorer les concepts abordés dans cet article plus en détails :

- Autoriser l’accès aux objets blob à l’aide Microsoft Entra ID

- Pour en savoir plus sur .NET Core, consultez Prise en main de .NET en 10 minutes.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour