Ressources et rôles de signature approuvés

Le service Signatures de confiance est une ressource native Azure qui offre une prise en charge complète des concepts Azure courants tels que les ressources. Comme toute autre ressource Azure, le service Signatures de confiance possède son propre ensemble de ressources et de rôles conçus pour simplifier la gestion du service.

Cet article vous présente les ressources et les rôles spécifiques à la signature approuvée.

Types de ressources Signatures de confiance

Trusted Signing dispose des types de ressources suivants :

Compte Signatures de confiance : un compte est un conteneur logique de toutes les ressources dont vous avez besoin pour finaliser la signature et gérer les contrôles d’accès aux ressources sensibles.

Validations d’identité : la validation d’identité vérifie votre identité organisationnelle ou individuelle avant que vous puissiez signer le code. L’identité organisationnelle ou individuelle vérifiée est la source des attributs pour les valeurs de nom unique de sujet (ND de sujet) de votre profil de certificat (par exemple,

CN=Microsoft Corporation, O=Microsoft Corporation, L=Redmond, S=Washington, C=US). Les rôles de validation d’identité sont attribués aux identités de locataire pour créer ces ressources.Profils de certificat : un profil de certificat correspond aux attributs de configuration qui génèrent les certificats que vous utilisez pour signer le code. Il définit également le modèle de confiance et le scénario selon lequel le contenu signé est consommé par les parties de confiance. Les rôles de signature sont attribués à cette ressource pour autoriser les identités de locataire à demander la signature. Un prérequis à la création d’un profil de certificat est d’avoir au moins une requête de validation d’identité terminée.

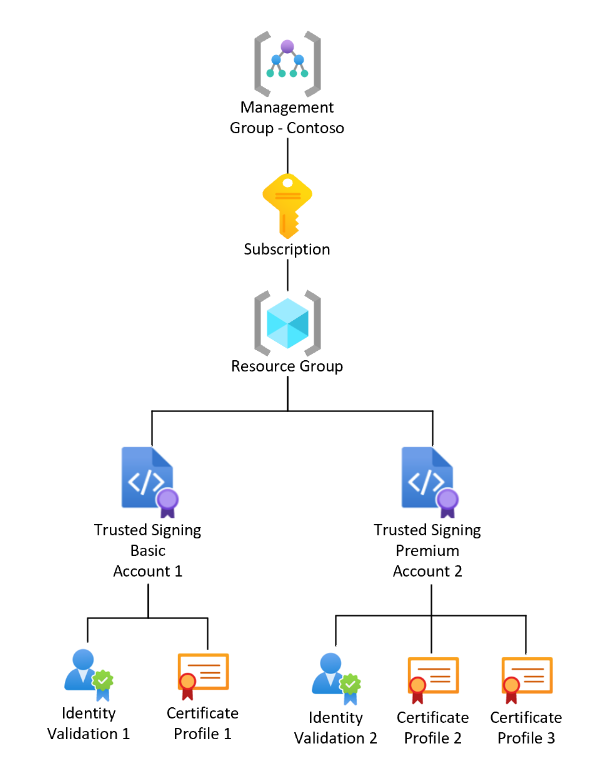

Dans l’exemple de structure suivant, un abonnement Azure possède un groupe de ressources. Sous le groupe de ressources, vous pouvez avoir une ou plusieurs ressources de compte Signatures de confiance avec une ou plusieurs validations d’identité et un ou plusieurs profils de certificat.

Le service prend en charge plusieurs types de signatures : confiance publique, confiance privée, stratégie d’intégrité du code (CI), enclave de sécurité basée sur la virtualisation (VBS) et test de confiance publique. Il est donc utile d’avoir plusieurs comptes et profils de certificat Signatures de confiance. Pour plus d’informations sur les types de profils de certificat et leur utilisation, consultez la gestion des types de certificats Signatures de confiance.

Remarque

Les validations d’identité et les profils de certificat s’alignent sur la confiance publique ou privée. Une validation d’identité de confiance publique est utilisée uniquement pour les profils de certificat utilisés dans le cadre du modèle de confiance publique. Pour plus d’informations, consultez les modèles de confiance de Signatures de confiance.

Compte de signature approuvé

Le compte Signatures de confiance est un conteneur logique des ressources utilisées pour la signature de certificats. Les comptes de signature approuvés peuvent être utilisés pour définir des limites d’un projet ou d’une organisation. Pour la plupart, un seul compte de signature approuvé peut satisfaire tous les besoins de signature d’une personne ou d’une organisation. Vous souhaiterez peut-être signer de nombreux artefacts distribués par la même identité (par exemple, Contoso News, LLC), mais sur le plan opérationnel, vous souhaiterez peut-être définir des limites en termes d’accès à la signature. Vous pouvez choisir d’avoir un compte Signatures de confiance par produit ou par équipe pour isoler l’utilisation d’un compte ou suivre les signatures. Vous pouvez également obtenir ce modèle d’isolement au niveau du profil de certificat.

Validations d’identité

Les validations d’identité permettent d’établir l’identité sur les certificats utilisés pour la signature. Elles se présentent sous deux types : confiance publique et confiance privée. Ces deux types se distinguent par le niveau de validation d’identité requis pour terminer la création d’une ressource de validation d’identité.

La confiance publique signifie que toutes les valeurs d’identité doivent être validées conformément à la déclaration de pratiques de certification tierce (CPS) pour les services Microsoft PKI. Cette exigence correspond aux attentes en matière de certificats de signature de code approuvés publiquement.

La confiance privée est destinée aux situations dans lesquelles il existe une confiance établie dans une identité privée entre une ou plusieurs parties de confiance (consommateurs de signatures) ou en interne dans des scénarios de contrôle d’application ou métier. En ce qui concerne les validations d’identité pour la confiance privée, la vérification des attributs d’identité est minimale (par exemple, la valeur

Organization Unit). La vérification est étroitement associée au locataire Azure de l’abonné (par exemple,Costoso.onmicrosoft.com). Les valeurs des profils de certificat de la confiance privée ne sont pas validées au-delà des informations sur le locataire Azure.

Pour plus d’informations sur la confiance publique et la confiance privée, consultez les modèles de confiance de Signatures de confiance.

Profils de certificat

Le service Signatures de confiance fournit au total cinq types de profils de certificat que tous les abonnés peuvent utiliser avec les ressources de validation d’identité alignées et terminées. Ces cinq profils de certificat sont alignés sur les validations d’identité de la confiance publique ou de la confiance privée, comme ceci :

- Confiance publique

Confiance publique : Utilisé pour signer du code et des artefacts pouvant être distribués publiquement. Ce profil de certificat est approuvé par défaut sur la plateforme Windows pour la signature de code.

Enclave VBS : utilisée pour signer des enclaves de sécurité basées sur la virtualisation sous Windows.

Test de confiance du public : Utilisés uniquement pour la signature de tests et ne sont pas publiquement approuvés par défaut. Considérez les profils de certificat de test de confiance publique comme une excellente option pour la signature de build en boucle interne.

Remarque

Tous les certificats sous le type de profil de certificat de test de confiance publique incluent la référence EKU de durée de vie (

1.3.6.1.4.1.311.10.3.13) qui force la validation à respecter la durée de vie du certificat de signature, quelle que soit la présence d’une contre-signature d’horodatage valide.

- Approbation privée

- Confiance privée : utilisée pour signer des artefacts internes ou privés tels que des applications métier et des conteneurs. Vous pouvez également l’utiliser pour signer des fichiers catalogue dans Contrôle des applications pour entreprise.

- Stratégie CI de confiance privée : le profil de certificat de stratégie CI de confiance privée est le seul type qui n’inclut PAS l’EKU de signature de code (

1.3.6.1.5.5.7.3.3). Ce profil de certificat est conçu pour la signature des fichiers de stratégie CI Contrôle des applications pour entreprise.

Rôles pris en charge

Le contrôle d’accès en fonction du rôle (RBAC) est un concept fondamental pour toutes les ressources Azure. Le service Signatures de confiance ajoute deux rôles personnalisés afin de répondre aux besoins des abonnés pour la création d’une validation d’identité (rôle de vérificateur d’identité Signatures de confiance) et la signature avec des profils de certificat (rôle de signataire du profil de certificat Signatures de confiance). Ces rôles personnalisés doivent être attribués explicitement pour effectuer ces deux fonctions critiques à l’aide de la signature approuvée. Le tableau suivant contient la liste complète des rôles pris en charge par Signatures de confiance et leurs fonctionnalités, y compris tous les rôles Azure standard.

| Rôle | Gérer et afficher le compte | Gérer les profils de certificat | Signer en utilisant un profil de certificat | Afficher l’historique de signature | Gérer l’attribution de rôle | Gérer la validation d’identité |

|---|---|---|---|---|---|---|

| Vérificateur d’identité Signature approuvée1 | X | |||||

| Signataire du profil de certificat Signature approuvée2 | X | X | ||||

| Owner | X | X | X | |||

| Contributeur | X | X | ||||

| Lecteur | X | |||||

| Administrateur de l’accès utilisateur | X |

1 Obligatoire pour créer ou gérer la validation d’identité. Disponible uniquement dans le Portail Azure.

2 Obligatoire pour signer avec Signatures de confiance.

Contenu connexe

- Effectuez le démarrage rapide pour configurer Signatures de confiance.

- Découvrez les modèles de confiance de Signatures de confiance.

- Passez en revue le concept de gestion des certificats Signatures de confiance.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour