Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Tous les appareils découverts dans votre réseau ne nécessitent pas le même niveau d’attention en matière de sécurité. Certains appareils apparaissent brièvement sur le réseau (invités, appareils de test), tandis que d’autres sont définitivement hors du cadre de la gestion des vulnérabilités (laboratoires isolés, systèmes mis hors service). La gestion de l’étendue des appareils avec l’étiquetage temporaire des appareils et les exclusions d’appareils permet à votre équipe de sécurité de se concentrer sur les appareils pertinents, garantit une exposition précise et des scores sécurisés, et produit des rapports plus propres qui reflètent votre environnement de production réel.

Utiliser des balises ou des exclusions

Defender pour point de terminaison fournit deux mécanismes complémentaires pour gérer la pertinence des appareils. Utilisez le tableau suivant pour déterminer l’approche adaptée à votre situation.

| Situation | Approche | Mode de fonctionnement | Impact |

|---|---|---|---|

| Les appareils apparaissent et disparaissent fréquemment (invités, machines virtuelles de test, conteneurs à courte durée de vie) | Étiquetage temporaire des appareils (automatique) | Un algorithme interne détecte les modèles réseau intermittents et les étiquettes correspondant aux appareils. Les serveurs, les périphériques réseau, les imprimantes, les appareils industriels et les appareils intelligents ne sont jamais étiquetés comme temporaires. | Les appareils temporaires sont filtrés en dehors de la vue d’inventaire par défaut, mais restent visibles si vous modifiez le filtre. Le score d’exposition, le degré de sécurisation, les rapports de vulnérabilité et la chasse avancée incluent toujours ces appareils. |

| Environnement de laboratoire ou de bac à sable permanent | Exclusion d’appareil (manuelle) | Vous excluez des appareils individuellement ou en bloc avec une justification documentée. | Les appareils exclus n’apparaissent pas dans les pages ou rapports de gestion des vulnérabilités et ne contribuent pas aux scores d’exposition ou de sécurisation. Ils restent dans l’inventaire des appareils, mais sont marqués comme exclus. |

| Appareils planifiés pour la désaffectation | Exclusion d’appareil (manuelle) | Excluez avec une justification et une note sur la date de mise hors service prévue. | Identique à ce qui précède. Les enregistrements historiques sont conservés dans l’inventaire. |

| Entrées dupliquées après la réinitialisation | Exclusion d’appareil (manuelle) | Excluez les entrées obsolètes avec une justification « Appareil en double » ; conservez l’appareil actif dans l’étendue. | Nettoie l’inventaire et garantit des nombres précis d’appareils. |

| Appareils hors connexion pendant des périodes prolongées | Vérifiez si l’étiquette est déjà temporaire ; si ce n’est pas le cas, envisagez l’exclusion | L’étiquetage temporaire peut déjà gérer ce problème. Excluez manuellement uniquement si l’appareil ne retourne pas. | Dépend de l’approche choisie. |

| Appareils actifs que vous souhaitez ignorer temporairement | Filtres d’appareil ou étiquettes personnalisées | Utilisez des filtres d’inventaire ou des étiquettes d’appareil pour créer des vues ciblées. | La visibilité complète est conservée. N’excluez jamais les appareils actifs, ce qui crée des angles morts. |

| Appareils gérés par une autre équipe | Filtres d’appareil ou étiquettes personnalisées | Utilisez des balises et des filtres d’appareil pour étendre les vues par équipe. | Une visibilité complète est conservée dans l’ensemble de la organization. |

Importante

Passez régulièrement en revue les appareils étiquetés temporaires et exclus. Ajoutez toujours des notes explicites lors de l’exclusion d’appareils. N’excluez jamais les appareils actifs connectés au réseau : l’exclusion affecte uniquement la visibilité de la gestion des vulnérabilités, et non le risque réel.

Afficher et gérer des appareils temporaires

L’étiquetage temporaire des appareils est automatique et ne peut pas être désactivé. Vous contrôlez la visibilité via des filtres.

Afficher les appareils temporaires dans l’inventaire

- Dans le portail Microsoft Defender, accédez à Ressources>Appareils.

- Sélectionnez l’icône Paramètres.

- Dans le filtre Appareil temporaire , sélectionnez Oui pour afficher uniquement les appareils temporaires, ou sélectionnez Non pour les exclure de la liste.

Vous pouvez également ajouter la colonne Appareil temporaire à votre vue d’inventaire pour afficher les status temporaires ainsi que d’autres détails sur l’appareil.

Fonctionnement de l’étiquetage temporaire

- Détection automatique : un algorithme interne identifie les appareils temporaires en fonction des modèles d’apparence réseau.

- Types d’appareils exclus : les serveurs, les périphériques réseau, les imprimantes, les appareils industriels, les équipements de surveillance, les appareils d’installation intelligente et les appareils intelligents ne sont jamais étiquetés comme temporaires.

- Filtrage par défaut : les appareils temporaires sont filtrés en dehors de l’inventaire des appareils par défaut.

- Aucun remplacement manuel : vous ne pouvez pas étiqueter ou supprimer manuellement un appareil comme temporaire. Ajustez les paramètres de filtre pour contrôler la visibilité.

Exclure des appareils

L’exclusion d’appareil vous permet de supprimer manuellement des appareils spécifiques de la visibilité de la gestion des vulnérabilités. Les appareils exclus restent dans l’inventaire des appareils (marqués comme exclus), mais n’apparaissent pas dans les pages ou rapports de gestion des vulnérabilités et ne contribuent pas aux scores d’exposition ou de sécurisation.

Avertissement

Les appareils exclus restent connectés au réseau et peuvent toujours présenter des risques de sécurité. L’exclusion d’appareil affecte uniquement la visibilité de la gestion des vulnérabilités : elle n’empêche pas les attaques et ne réduit pas les risques réels. Si vous tentez d’exclure un appareil actif, Defender pour point de terminaison affiche un avertissement et demande une confirmation.

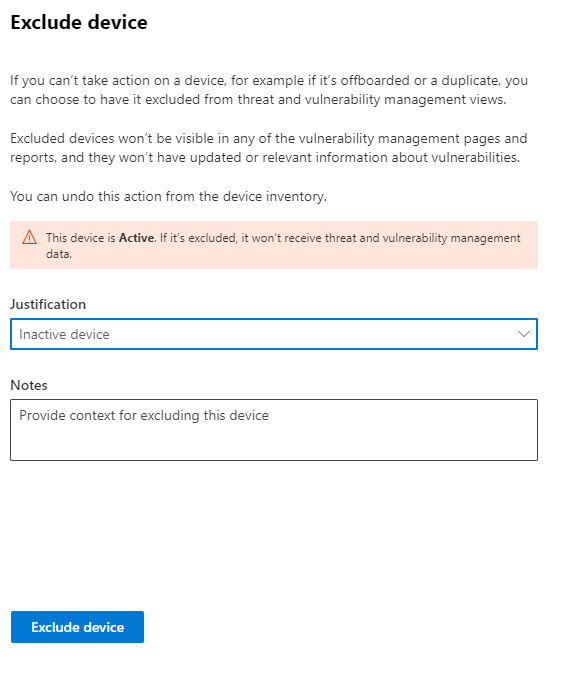

Exclure un seul appareil

- Dans le portail Microsoft Defender, accédez à Ressources>Appareils.

- Sélectionnez l’appareil que vous souhaitez exclure.

- Dans le menu volant de l’appareil ou sur la page de l’appareil, sélectionnez Exclure.

- Sélectionnez une justification :

- Appareil inactif

- Appareil en double

- L’appareil n’existe pas

- Non compris

- Autre

- Tapez une note expliquant la raison de l’exclusion.

- Sélectionnez Exclure l’appareil.

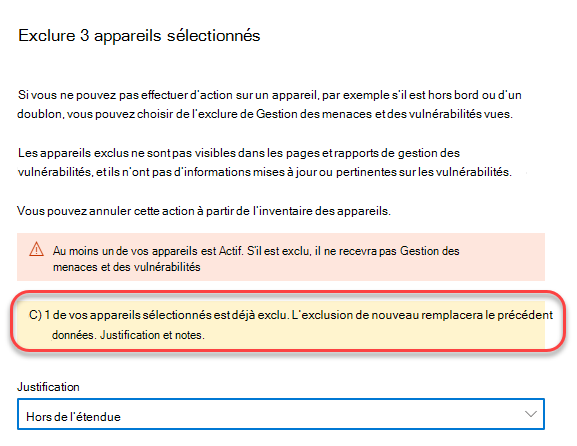

Exclure plusieurs appareils

- Dans Inventaire des appareils, sélectionnez plusieurs appareils à l’aide des cases à cocher .

- Dans la barre d’action, sélectionnez Exclure.

- Choisissez une justification et ajoutez une note.

- Sélectionnez Exclure les appareils.

Si vous sélectionnez des appareils avec des états d’exclusion mixte, la boîte de dialogue indique le nombre d’appareils déjà exclus. Vous pouvez exclure à nouveau des appareils, mais la nouvelle justification remplace les valeurs précédentes.

Remarque

Jusqu’à 10 heures peuvent être nécessaires pour que les appareils soient complètement exclus des vues et données de gestion des vulnérabilités.

Afficher et gérer les appareils exclus

- Dans Inventaire des appareils, sélectionnez l’icône Filtrer .

- Utilisez le filtre État d’exclusion pour afficher :

- Non exclu : appareils normaux

- Exclus : appareils supprimés de la gestion des vulnérabilités

Vous pouvez également ajouter la colonne État d’exclusion à votre vue d’inventaire.

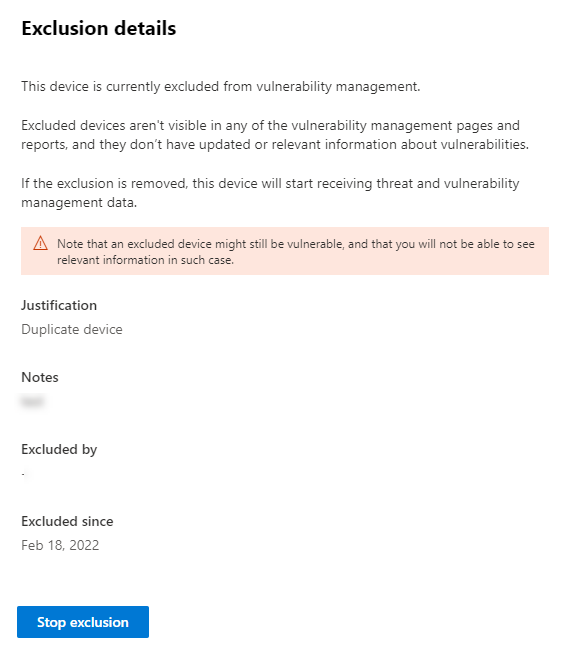

Arrêter l’exclusion d’un appareil

Pour restaurer une gestion active des vulnérabilités d’un appareil :

- Dans Inventaire de l’appareil, sélectionnez l’appareil exclu.

- Dans le menu volant de l’appareil, sélectionnez Détails de l’exclusion.

- Sélectionnez Arrêter l’exclusion.

Une fois que vous avez arrêté l’exclusion, les données de vulnérabilité réapparaissent dans les pages de gestion des vulnérabilités, les rapports et la chasse avancée. L’application des modifications peut prendre jusqu’à 8 heures.

Étapes suivantes

- Créer et gérer des étiquettes d’appareil pour organiser les appareils en groupes significatifs

- Afficher l’inventaire de votre appareil avec les filtres appropriés appliqués

- Cibler des appareils pour les actions de sécurité à l’aide d’étiquettes et de groupes d’appareils