Évaluation de la sécurité : Utilisation faible du chiffrement

Qu’est-ce que les chiffrements faibles ?

Le chiffrement s’appuie sur les chiffrements pour chiffrer nos données. Par exemple, RC4 (Rivest Cipher 4 également appelé ARC4 ou ARCFOUR, c’est-à-dire La RC4 présumée) est un. Bien que RC4 soit remarquable pour sa simplicité et sa vitesse, plusieurs vulnérabilités ont été découvertes depuis la version d’origine de RC4, ce qui le rend non sécurisé. RC4 est particulièrement vulnérable lorsque le début du flux de clés de sortie n’est pas dis carte ed, ou lorsque des clés non aléatoires ou associées sont utilisées.

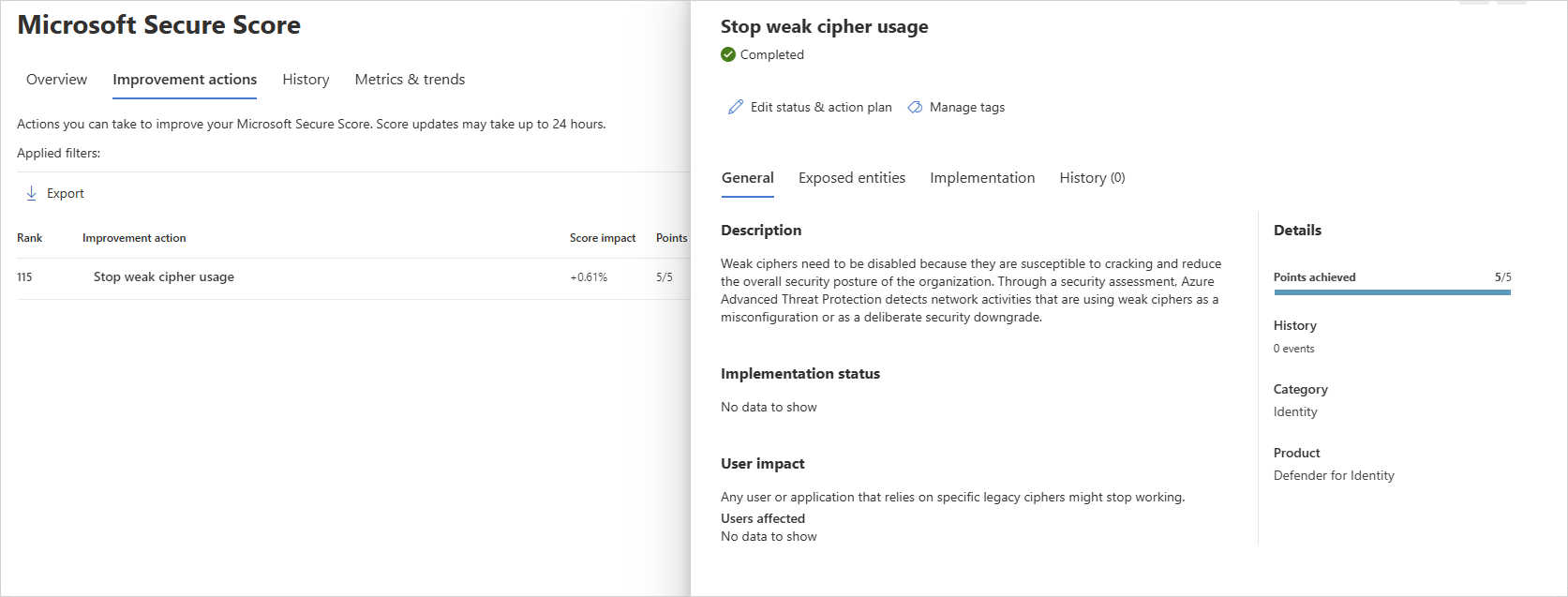

Comment faire utiliser cette évaluation de sécurité pour améliorer ma posture de sécurité organisationnelle ?

Passez en revue l’action recommandée pour https://security.microsoft.com/securescore?viewid=actions une utilisation faible du chiffrement.

Recherchez pourquoi les clients et les serveurs identifiés utilisent des chiffrements faibles.

Corrigez les problèmes et désactivez l’utilisation de RC4 et/ou d’autres chiffrements faibles (tels que DES/3DES).

Pour en savoir plus sur la désactivation de RC4, consultez l’avis de sécurité Microsoft.

Remarque

Cette évaluation est mise à jour en quasi temps réel. Les rapports affichent les entités affectées des 30 derniers jours. Après cette période, les entités ne sont plus affectées à partir de la liste des entités exposées.

Correction

Veillez à tester les paramètres suivants dans un environnement contrôlé avant de les activer en production.

Pour corriger l’utilisation faible du chiffrement, modifiez l’attribut MSDS-SupportedEncryptionTypes AD sur les appareils et comptes applicables, puis supprimez les chiffrements faibles en fonction de ces indicateurs de bits.

Après avoir vérifié que les appareils et les comptes n’utilisent plus les chiffrements faibles, modifiez la stratégie de sécurité du contrôleur de domaine pour supprimer les chiffrements faibles de la sécurité réseau : configurez les types de chiffrement autorisés pour le paramètre Kerberos .

Remarque

Bien que les évaluations soient mises à jour en quasi temps réel, les scores et les états sont mis à jour toutes les 24 heures. Bien que la liste des entités affectées soit mise à jour dans les quelques minutes suivant l’implémentation des recommandations, l’état peut prendre du temps jusqu’à ce qu’il soit marqué comme terminé.