Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à :

- Gestion des vulnérabilités Microsoft Defender

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

- Microsoft Defender pour serveurs Plan 1 & 2

Remarque

Le score de configuration fait désormais partie de la gestion des vulnérabilités en tant que Niveau de sécurité Microsoft pour les appareils.

Votre score pour les appareils est visible dans le tableau de bord Defender Vulnerability Management du portail Microsoft Defender. Un niveau de sécurité Microsoft plus élevé pour les appareils signifie que vos points de terminaison sont plus résilients contre les attaques contre les menaces de cybersécurité. Il reflète l’état de configuration de sécurité collective de vos appareils dans les catégories suivantes :

- Application

- Système d’exploitation

- Réseau

- Comptes

- Contrôles de sécurité

Sélectionnez une catégorie pour accéder à la page Recommandations de sécurité et afficher les recommandations pertinentes.

Conseil

Saviez-vous que vous pouvez essayer gratuitement toutes les fonctionnalités de Gestion des vulnérabilités Microsoft Defender ? Découvrez comment vous inscrire à un essai gratuit.

Mode de fonctionnement

Remarque

Microsoft Secure Score pour les appareils prend actuellement en charge les configurations définies via stratégie de groupe. En raison de la prise en charge Intune partielle actuelle, les configurations qui ont pu être définies via Intune peuvent apparaître comme mal configurées. Contactez votre administrateur informatique pour vérifier la configuration réelle status si votre organization utilise Intune pour la gestion sécurisée de la configuration.

Les données du niveau de sécurité Microsoft pour les appareils carte sont le produit d’un processus de découverte des vulnérabilités méticuleux et continu. Il est agrégé avec des évaluations de découverte de configuration qui :

- Comparer les configurations collectées aux tests d’évaluation collectés pour découvrir les ressources mal configurées

- Mapper les configurations aux vulnérabilités qui peuvent être corrigées ou partiellement corrigées (réduction des risques)

- Collecter et tenir à jour les benchmarks de configuration des meilleures pratiques (fournisseurs, flux de sécurité, équipes de recherche internes)

- Collecter et surveiller les modifications de l’état de configuration du contrôle de sécurité à partir de toutes les ressources

Améliorer votre configuration de sécurité

Améliorez votre configuration de sécurité en corrigeant les problèmes de la liste des recommandations de sécurité. Dans ce cas, votre niveau de sécurité Microsoft pour les appareils s’améliore et votre organization devient plus résilient aux menaces et vulnérabilités de cybersécurité.

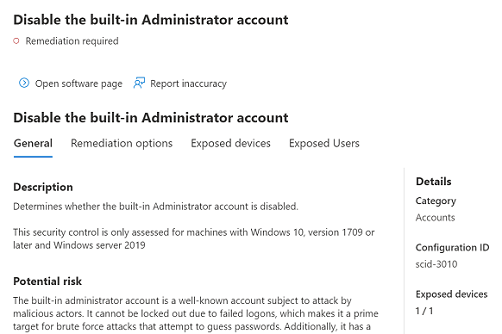

Dans la carte Degré de sécurisation Microsoft pour les appareils du tableau de bord Gestion des vulnérabilités Defender, sélectionnez l’une des catégories. Vous allez afficher la liste des recommandations relatives à cette catégorie. Vous accédez à la page Recommandations de sécurité . Si vous souhaitez voir toutes les recommandations de sécurité, une fois que vous accédez à la page Recommandations de sécurité, désactivez le champ de recherche.

Sélectionnez un élément dans la liste. Le panneau volant s’ouvre avec des détails liés à la recommandation. Sélectionnez Demander une correction.

Lisez la description pour comprendre le contexte du problème et ce qu’il faut faire ensuite. Sélectionnez une date d’échéance, ajoutez des notes, puis sélectionnez Exporter toutes les données d’activité de correction au format CSV afin de pouvoir les joindre à un e-mail à des fins de suivi.

Sélectionnez Envoyer. Vous verrez un message de confirmation indiquant que la tâche de correction a été créée.

Envoyez un e-mail de suivi à votre administrateur informatique et accordez le temps que vous avez alloué pour que la correction se propage dans le système.

Passez en revue le niveau de sécurité Microsoft pour les appareils carte à nouveau sur le tableau de bord. Le nombre de recommandations de contrôles de sécurité diminue. Lorsque vous sélectionnez Contrôles de sécurité pour revenir à la page Recommandations de sécurité , l’élément que vous avez traité n’y figure plus. Votre degré de sécurisation Microsoft pour les appareils doit augmenter.

Importante

Pour améliorer vos taux de détection d’évaluation des vulnérabilités, téléchargez les mises à jour de sécurité obligatoires suivantes et déployez-les dans votre réseau :

- Clients 19H1 | 4512941 de la base de connaissances

- Clients RS5 | 4516077 de la base de connaissances

- Clients RS4 | 4516045 de la base de connaissances

- Clients RS3 | 4516071 de la base de connaissances

Pour télécharger les mises à jour de sécurité :

- Accédez au Catalogue Microsoft Update.

- Entrez le numéro de base de connaissances de la mise à jour de sécurité que vous devez télécharger, puis cliquez sur Rechercher.