Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à :

- Gestion des vulnérabilités Microsoft Defender

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

- Microsoft Defender pour serveurs Plan 1 & 2

Une vulnérabilité zero-day est une faille logicielle pour laquelle aucun correctif officiel ou mise à jour de sécurité n’est encore disponible. Un éditeur de logiciel peut ou non être conscient de la vulnérabilité, et aucune information publique sur ce risque n’est disponible. Les vulnérabilités zero-day ont souvent des niveaux de gravité élevés et sont activement exploitées.

La gestion des vulnérabilités affiche uniquement les vulnérabilités zero-day sur laquelle elle contient des informations.

Conseil

Saviez-vous que vous pouvez essayer gratuitement toutes les fonctionnalités de Gestion des vulnérabilités Microsoft Defender ? Découvrez comment vous inscrire à un essai gratuit.

Trouver des informations sur les vulnérabilités zero-day

Une fois qu’une vulnérabilité zero-day est trouvée, les informations la concernant sont transmises via les expériences suivantes dans le portail Microsoft Defender.

Remarque

La fonctionnalité de vulnérabilité zero-day est actuellement disponible uniquement pour les produits Windows.

tableau de bord Defender Vulnerability Management

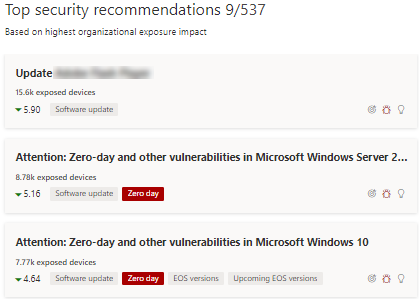

Recherchez les recommandations avec une balise zéro jour dans le carte « Recommandations de sécurité principales ».

Recherchez les principaux logiciels avec la balise zero-day dans le carte « Top vulnerable software ».

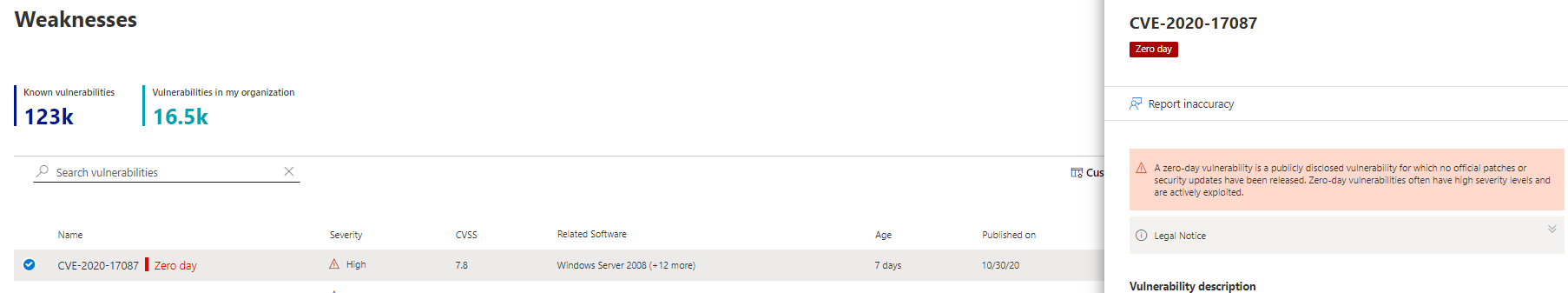

Page Faiblesses

Recherchez la vulnérabilité nommée zero-day, ainsi qu’une description et des détails.

Si un ID CVE est attribué à cette vulnérabilité, l’étiquette zéro jour s’affiche en regard du nom CVE.

Si aucun ID CVE n’est affecté à cette vulnérabilité, vous la trouverez sous un nom temporaire interne qui ressemble à « TVM-XXXX-XXXX ». Le nom est mis à jour une fois qu’un CVE-ID officiel a été attribué, mais le nom interne précédent peut toujours faire l’objet d’une recherche et se trouve dans le panneau latéral.

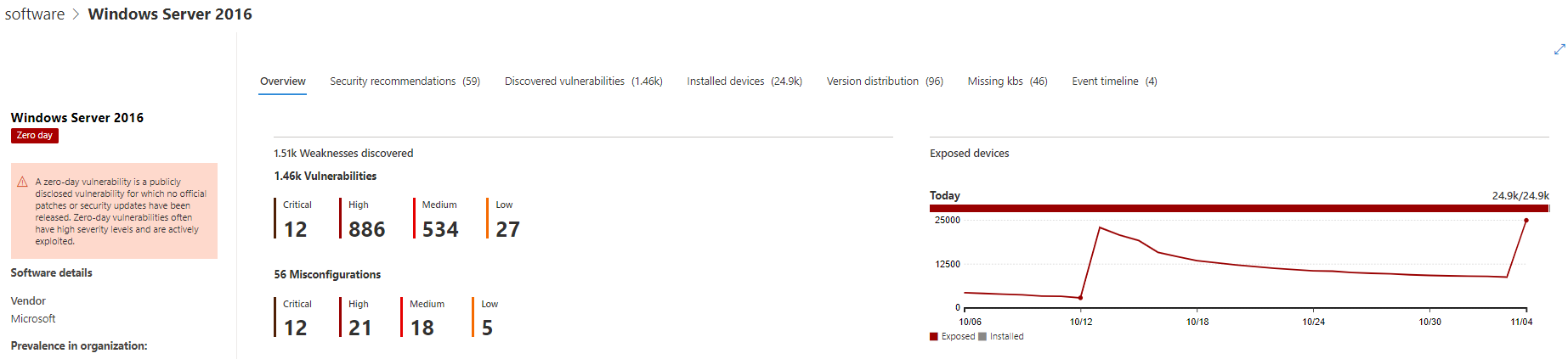

Page Inventaire logiciel

Recherchez les logiciels avec l’étiquette zero-day. Filtrez par la balise « jour zéro » pour afficher uniquement les logiciels présentant des vulnérabilités zero-day.

Page du logiciel

Recherchez une étiquette de jour zéro pour chaque logiciel qui a été affecté par la vulnérabilité zero-day.

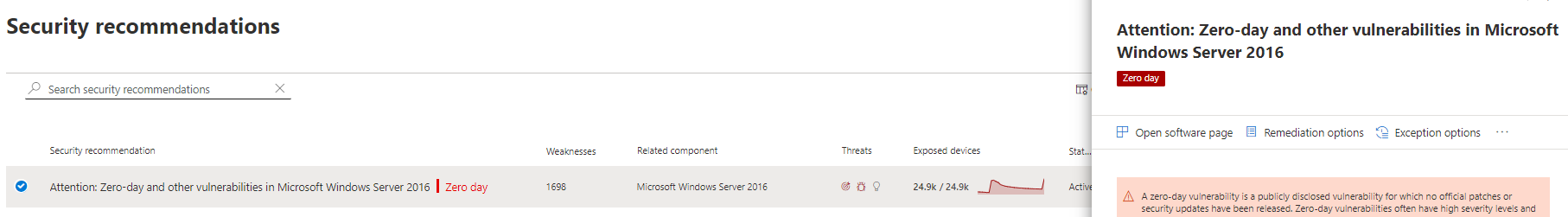

Page recommandations de sécurité

Affichez des suggestions claires sur les options de correction et d’atténuation, y compris les solutions de contournement si elles existent. Filtrez par la balise « jour zéro » pour afficher uniquement les recommandations de sécurité traitant des vulnérabilités zero-day.

S’il existe un logiciel avec une vulnérabilité zero-day et d’autres vulnérabilités à traiter, vous obtenez une recommandation sur toutes les vulnérabilités.

Résolution des vulnérabilités zero-day

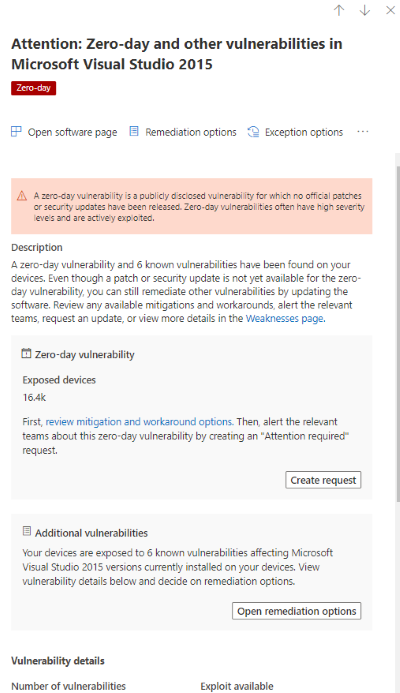

Accédez à la page des recommandations de sécurité et sélectionnez une recommandation avec un jour zéro. Un menu volant s’ouvre avec des informations sur le jour zéro et d’autres vulnérabilités pour ce logiciel.

Il existe un lien vers les options d’atténuation et les solutions de contournement si elles sont disponibles. Les solutions de contournement peuvent aider à réduire le risque posé par cette vulnérabilité zero-day jusqu’à ce qu’un correctif ou une mise à jour de sécurité puisse être déployé.

Ouvrez les options de correction et choisissez le type d’attention. Une option de correction « attention requise » est recommandée pour les vulnérabilités zero-day, car une mise à jour n’est pas encore disponible. Vous ne serez pas en mesure de sélectionner une date d’échéance, car il n’y a aucune action spécifique à effectuer. S’il existe des vulnérabilités plus anciennes pour ce logiciel que vous souhaitez corriger, vous pouvez remplacer l’option de correction « attention requise » et choisir « Mettre à jour ».

Suivre les activités de correction zero-day

Accédez à la page Correction pour afficher l’élément d’activité de correction. Si vous avez choisi l’option de correction « attention requise », il n’y aura pas de barre de progression, de status de ticket ou de date d’échéance, car nous ne pouvons surveiller aucune action réelle. Vous pouvez filtrer par type de correction, comme « mise à jour logicielle » ou « attention requise », pour afficher tous les éléments d’activité dans la même catégorie.

Mise à jour corrective des vulnérabilités zero-day

Lorsqu’un correctif est publié pour le jour zéro, la recommandation devient Mise à jour et une étiquette bleue à côté de celle-ci indiquant Nouvelle mise à jour de sécurité pour zéro jour. La vulnérabilité n’est plus considérée comme un jour zéro et la balise zero-day est supprimée de toutes les pages.