Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Importante

Microsoft Defender Threat Intelligence (Defender TI) sera supprimé et fusionné dans Microsoft Defender pour une expérience unifiée puissante. Les clients existants continueront à avoir un accès complet à leur expérience Defender TI actuelle jusqu’à ce que le produit soit mis hors service le 1er août 2026. En savoir plus

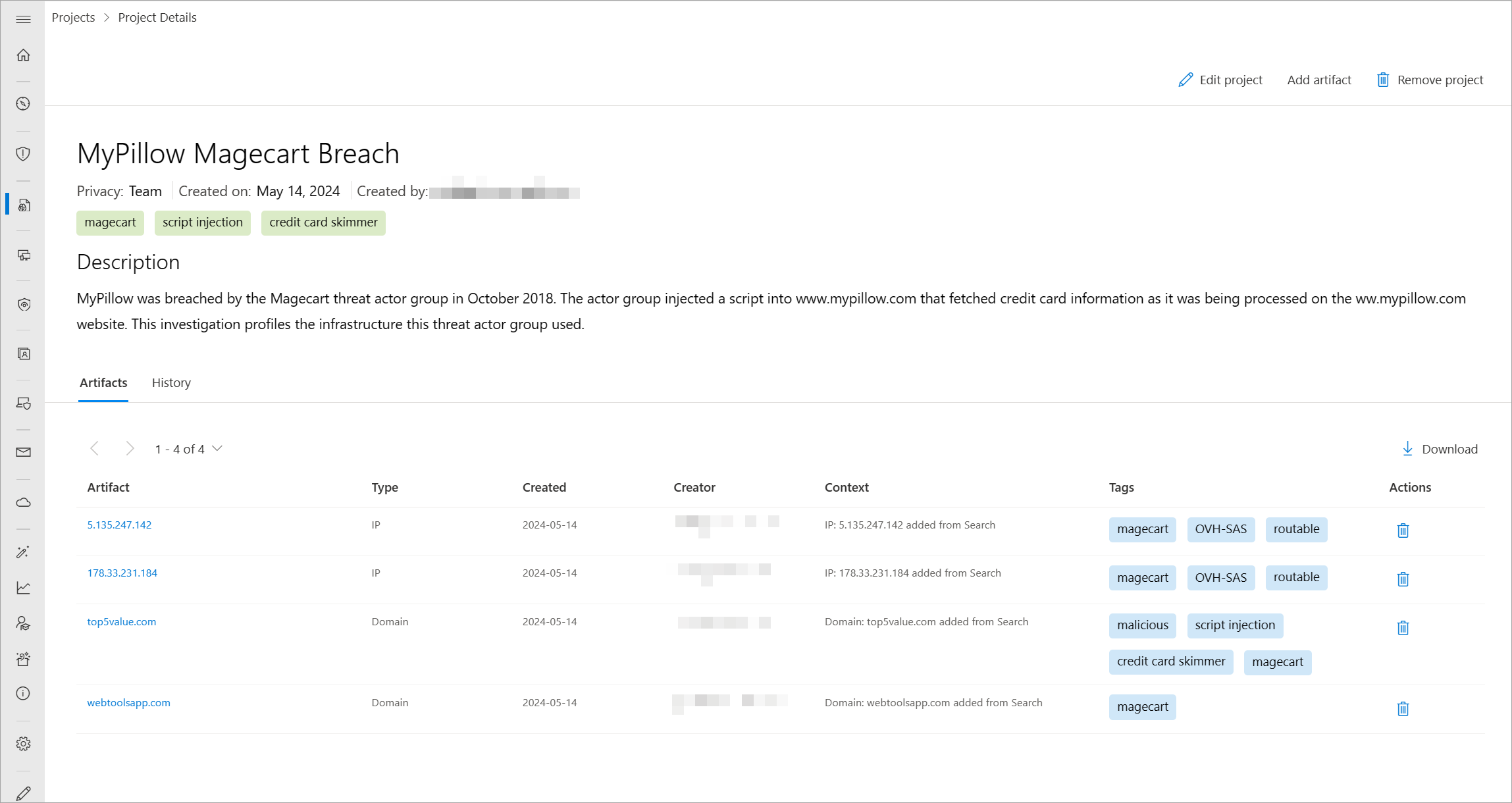

Microsoft Defender Threat Intelligence (Defender TI) vous permet de développer des projets personnels ou d’équipe privés pour organiser des indicateurs d’intérêt et des indicateurs de compromission à partir d’une enquête. Les projets contiennent une liste de tous les artefacts associés et un historique détaillé qui conserve les noms, les descriptions, les collaborateurs et les profils de surveillance.

Lorsque vous recherchez une adresse IP, un domaine ou un hôte dans l’Explorateur Intel dans le portail Microsoft Defender, et si cet indicateur est répertorié dans un projet auquel vous avez accès, vous pouvez accéder à l’onglet Projets et accéder aux détails du projet pour plus de contexte sur l’indicateur avant d’examiner les autres jeux de données pour plus d’informations. Vous pouvez également afficher vos projets d’équipe privés dans le portail Defender en accédant à Threat Intelligence>Projets Intel.

La visite des détails d’un projet affiche une liste de tous les artefacts associés et un historique détaillé qui conserve tout le contexte décrit précédemment. Vous et les autres utilisateurs de votre organization n’avez plus besoin de passer du temps à communiquer entre les deux. Vous pouvez créer des profils d’acteur de menace dans Defender TI, qui peuvent servir d’ensemble « vivant » d’indicateurs. À mesure que vous découvrez ou trouvez de nouvelles informations, vous pouvez les ajouter à ce projet.

La plateforme Defender TI vous permet de développer plusieurs types de projets pour organiser les indicateurs d’intérêt et les ICS à partir d’une investigation.

Le propriétaire du projet peut ajouter des collaborateurs (utilisateurs répertoriés dans son locataire Azure avec une licence Defender TI Premium), qui peuvent ensuite apporter des modifications au projet comme s’ils en sont le propriétaire. Toutefois, les collaborateurs ne peuvent pas supprimer des projets. Les collaborateurs peuvent afficher les projets partagés avec eux sous l’onglet Projets partagés de la page projets Intel.

Vous pouvez également télécharger des artefacts au sein d’un projet en sélectionnant l’icône Télécharger . Cette fonctionnalité est un excellent moyen pour les équipes de repérage des menaces d’utiliser leurs résultats d’une investigation pour bloquer les E/S ou créer davantage de règles de détection au sein de leurs applications SIEM (Security Information and Event Management).

Questions auxquelles les projets peuvent aider à répondre :

L’un de mes collègues a-t-il créé un projet d’équipe qui inclut cet indicateur ?

- Si c’est le cas, quels autres E/S connexes ont été capturés par ce membre de l’équipe, et quelle description et balises ont-ils inclus pour décrire le type d’investigation ?

Quand ce membre de l’équipe a-t-il modifié le projet pour la dernière fois ?

Configuration requise

Un ID Microsoft Ainsi que des compte Microsoft personnelles. Connectez-vous ou créez un compte

Une licence Defender TI Premium.

Notes

Les utilisateurs sans licence Defender TI Premium peuvent toujours accéder à notre offre Defender TI gratuite.

Ouvrir la page des projets Defender TI Intel dans le portail Microsoft Defender

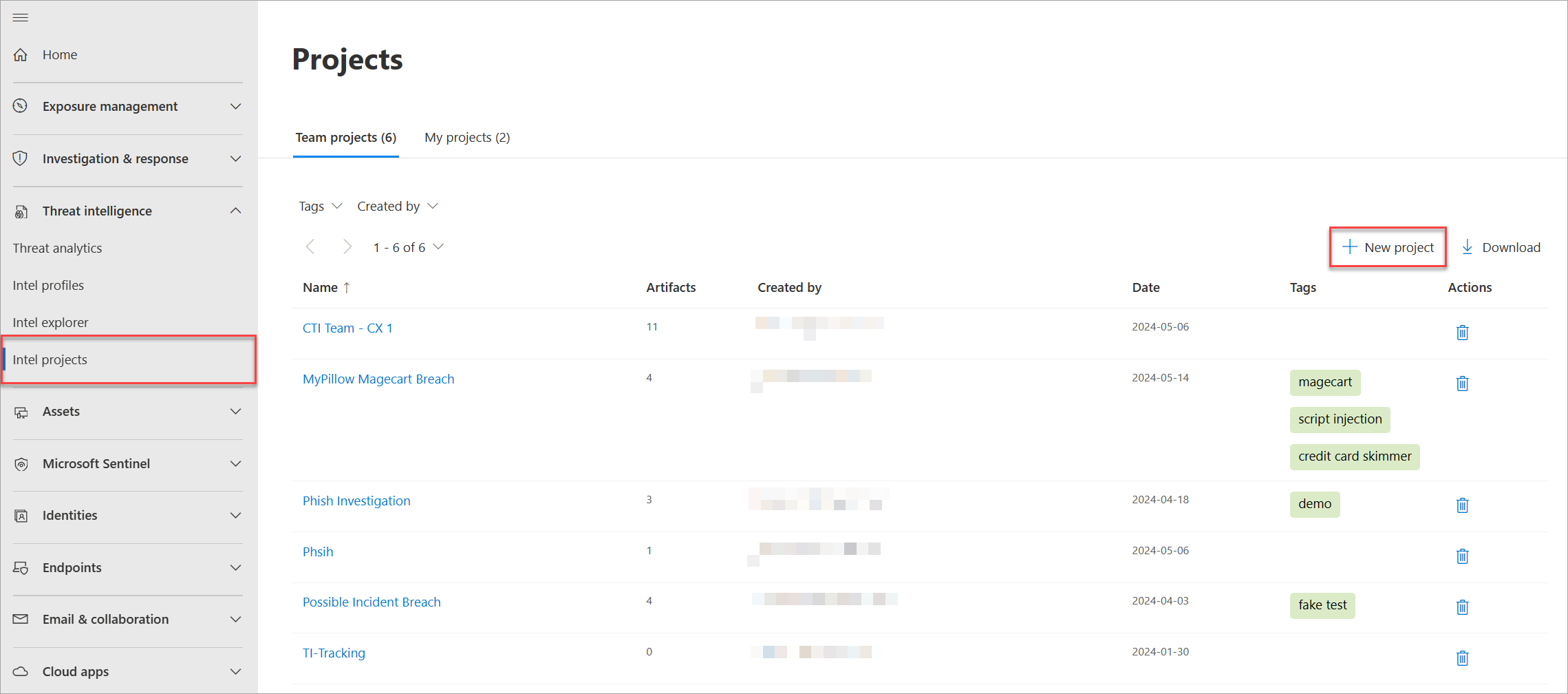

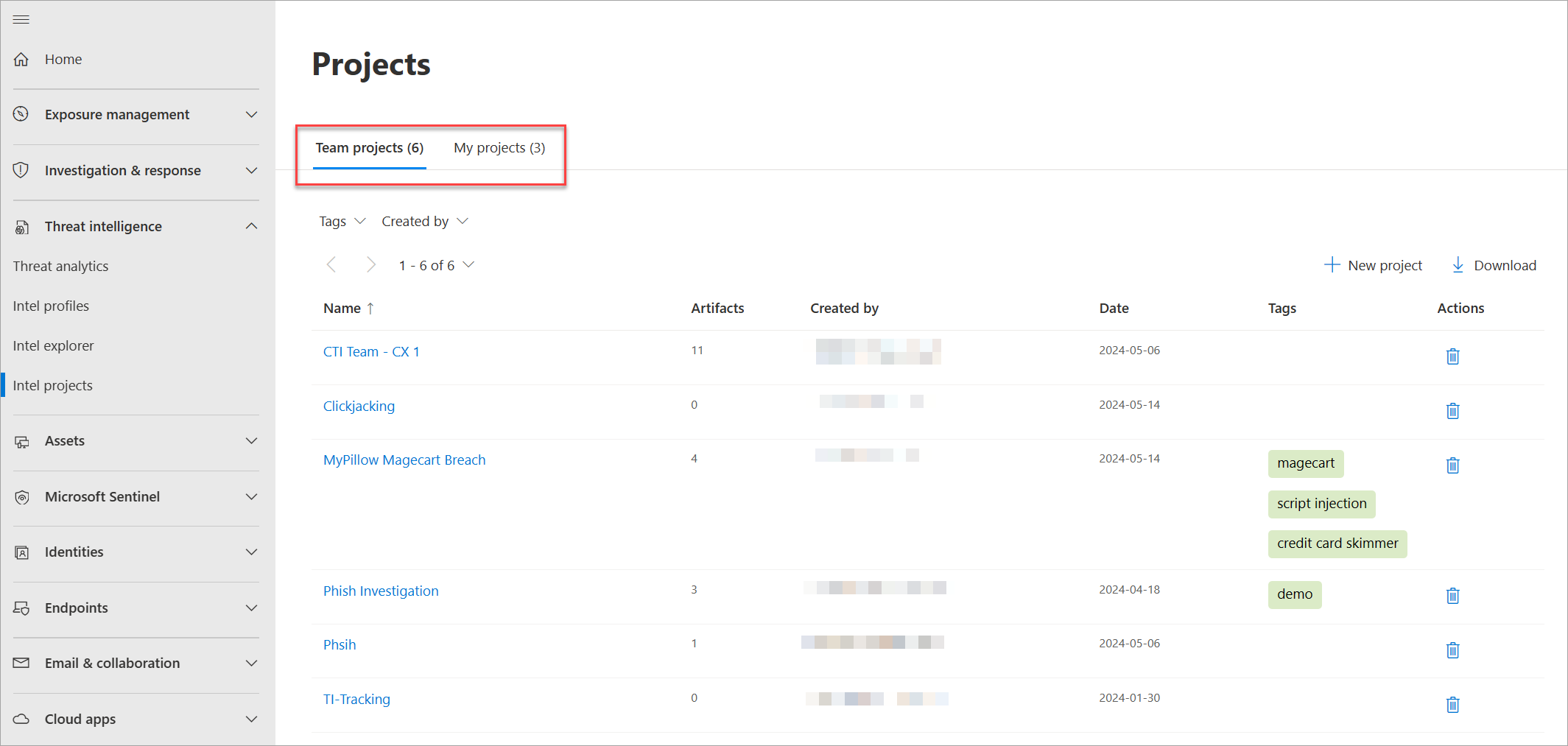

La page Projets Intel vous montre les projets que vous possédez ou qui ont été partagés avec vous par d’autres utilisateurs de Defender TI dans votre locataire.

- Accédez au portail Defender et terminez le processus d’authentification Microsoft. En savoir plus sur le portail Defender

- Accédez à Threat Intelligence>Projets Intel.

Création d’un projet

Vous pouvez créer un projet dans le portail Defender de deux manières :

Pour créer un projet à partir de la page projets Intel , sélectionnez Nouveau projet.

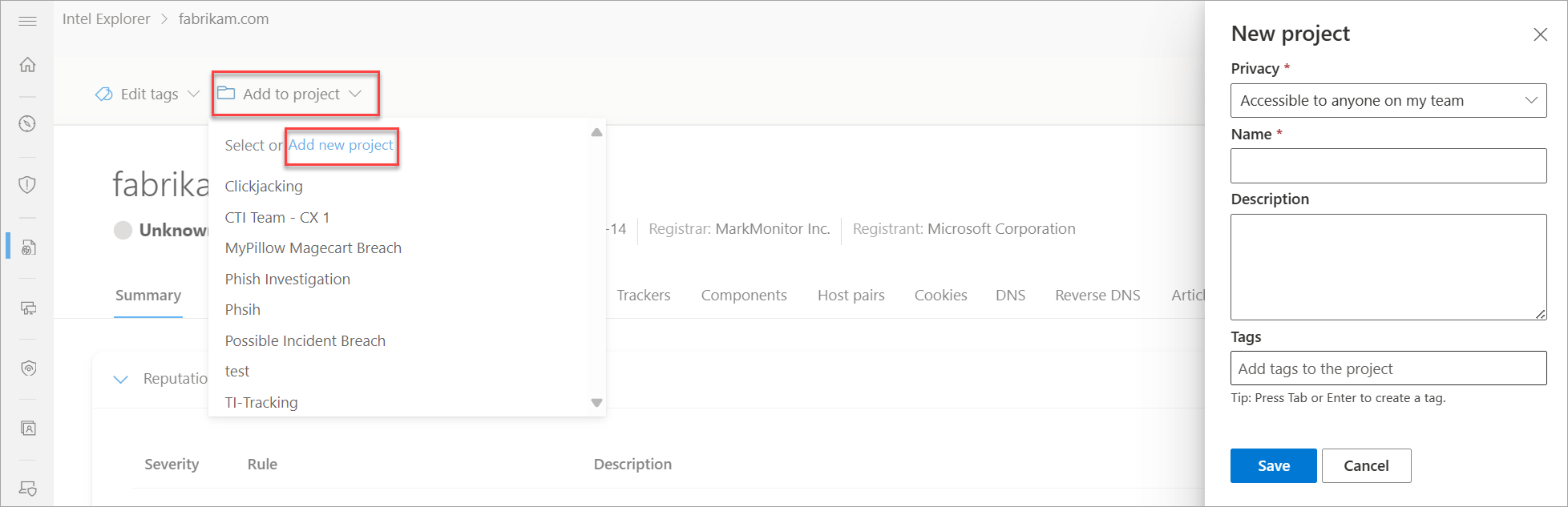

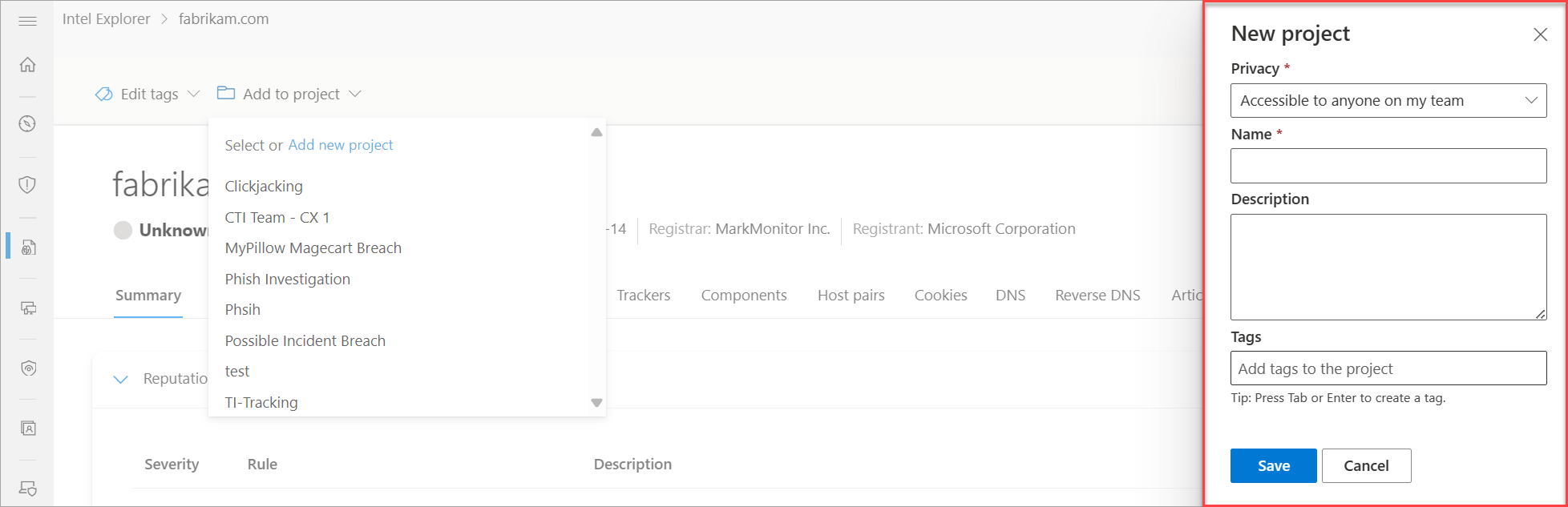

Pour créer un projet tout en effectuant une investigation dans la page De l’Explorateur Intel , effectuez une recherche d’indicateur à partir de la recherche de l’Explorateur Intel, puis sélectionnez Ajouter au projet>Ajouter un nouveau projet dans les résultats de la recherche.

Dans le panneau latéral Nouveau projet qui s’affiche, renseignez les champs obligatoires et sélectionnez Enregistrer.

Gestion des projets

Une fois que vous avez créé un projet, vous pouvez le gérer dans la page projets Intel . Cette page affiche tous les projets auxquels vous pouvez accéder et fournit des mécanismes de filtrage basés sur les propriétés du projet.

Par défaut, la page Projets Intel affiche les projets d’équipe associés à tous les utilisateurs Defender TI de votre locataire. Vous pouvez choisir d’afficher uniquement les projets personnels que vous avez créés ou les projets partagés avec vous pour y contribuer.

- Pour afficher les détails d’un projet, sélectionnez le nom du projet.

- Pour apporter des modifications directement au projet, sélectionnez Modifier dans le coin supérieur droit de la page du projet. Vous ne pouvez modifier les projets que si vous disposez du niveau d’accès suffisant.

- Pour ajouter des artefacts manuellement sur un projet, sélectionnez Ajouter un artefact en haut à droite de la page du projet.

- Pour supprimer un projet, sélectionnez Supprimer le projet. Vous pouvez uniquement supprimer les projets dont vous êtes propriétaire.

Meilleures pratiques

Quand il s’agit d’utiliser Defender TI pour examiner les menaces potentielles, nous vous recommandons d’exécuter les workflows suivants, car ces étapes vous permettent de collecter des renseignements stratégiques et opérationnels avant de vous plonger dans le renseignement tactique.

Vous effectuez différents types de recherches dans Defender TI. Par conséquent, il est important d’aborder votre méthode de collecte de renseignements d’une manière qui vous présente des résultats généraux avant de vous plonger dans l’examen d’indicateurs spécifiques. Par exemple, si vous recherchez une adresse IP dans la page De l’Explorateur Intel, quels articles sont associés à cette adresse IP ? Quelles informations ces articles contiennent-ils sur l’adresse IP que vous ne trouveriez pas autrement en accédant directement à l’onglet Données de l’adresse IP pour l’enrichissement du jeu de données. Par exemple, cette adresse IP a-t-elle été identifiée comme un serveur de commande et de contrôle (C2) possible ? Qui est l’acteur des menaces ? Quels autres E/S connexes sont répertoriés dans l’article, quelles tactiques, techniques et procédures (TTPs) l’acteur de menace utilise-t-il et qui cible-t-il ?

En plus d’effectuer différents types de recherches dans Defender TI, vous pouvez collaborer avec d’autres personnes sur des enquêtes. Cela dit, vous êtes encouragé à créer des projets, à ajouter des indicateurs liés à une investigation à un projet et à ajouter des collaborateurs à un projet si plusieurs personnes travaillent sur la même investigation. Cela permet de réduire le temps consacré à l’analyse des mêmes E/S et devrait entraîner un flux de travail plus rapide observé.