Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Pendant le développement local, les applications doivent s’authentifier auprès d’Azure pour utiliser différents services Azure. Authentifiez-vous localement à l’aide de l’une des approches suivantes :

- Utilisez un compte de développeur avec l’un des outils de développement pris en charge par la bibliothèque Azure Identity.

- Utilisez un répartiteur pour gérer les informations d’identification.

- Utilisez un service principal.

Cet article explique comment s’authentifier à l’aide d’un compte de développeur avec des outils pris en charge par la bibliothèque Azure Identity. Dans les sections à venir, vous allez apprendre :

- Comment utiliser des groupes Microsoft Entra pour gérer efficacement les autorisations pour plusieurs comptes de développeur.

- Comment attribuer des rôles à des comptes de développeurs pour définir les autorisations.

- Comment se connecter aux outils de développement locaux pris en charge.

- Comment s’authentifier à l’aide d’un compte de développeur à partir de votre code d’application.

Outils de développement pris en charge pour l’authentification

Pour qu’une application s’authentifie auprès d’Azure pendant le développement local à l’aide des informations d’identification Azure du développeur, le développeur doit être connecté à Azure à partir de l’un des outils de développement suivants :

- Azure CLI (Interface de ligne de commande Azure)

- Azure CLI pour Développeur

- Azure PowerShell

- Visual Studio

- Visual Studio Code

La bibliothèque d’identités Azure peut détecter que le développeur est connecté à partir de l’un de ces outils. La bibliothèque peut ensuite obtenir le jeton d’accès Microsoft Entra via l’outil pour authentifier l’application auprès d’Azure en tant qu’utilisateur connecté.

Cette approche tire parti des comptes Azure existants du développeur pour simplifier le processus d’authentification. Toutefois, le compte d’un développeur a probablement plus d’autorisations que nécessaire par l’application, ce qui dépasse les autorisations avec laquelle l’application s’exécute en production. En guise d’alternative, vous pouvez créer des principaux de service d’application à utiliser pendant le développement local, qui peuvent être limités aux seuls besoins de l’application.

Créer un groupe Microsoft Entra pour le développement local

Créez un groupe Microsoft Entra pour encapsuler les rôles (autorisations) dont l’application a besoin dans le développement local plutôt que d’affecter les rôles à des objets de principal de service individuels. Cette approche offre les avantages suivants :

- Chaque développeur a les mêmes rôles attribués au niveau du groupe.

- Si un nouveau rôle est nécessaire pour l’application, il doit uniquement être ajouté au groupe de l’application.

- Si un nouveau développeur rejoint l’équipe, un nouveau principal du service d’application est créé pour le développeur et ajouté au groupe, ce qui garantit que le développeur dispose des autorisations appropriées pour travailler sur l’application.

Accédez à la page de vue d’ensemble Microsoft Entra ID dans le portail Azure.

Sélectionnez Tous les groupes dans le menu de gauche.

Sur la page Groupes , sélectionnez Nouveau groupe.

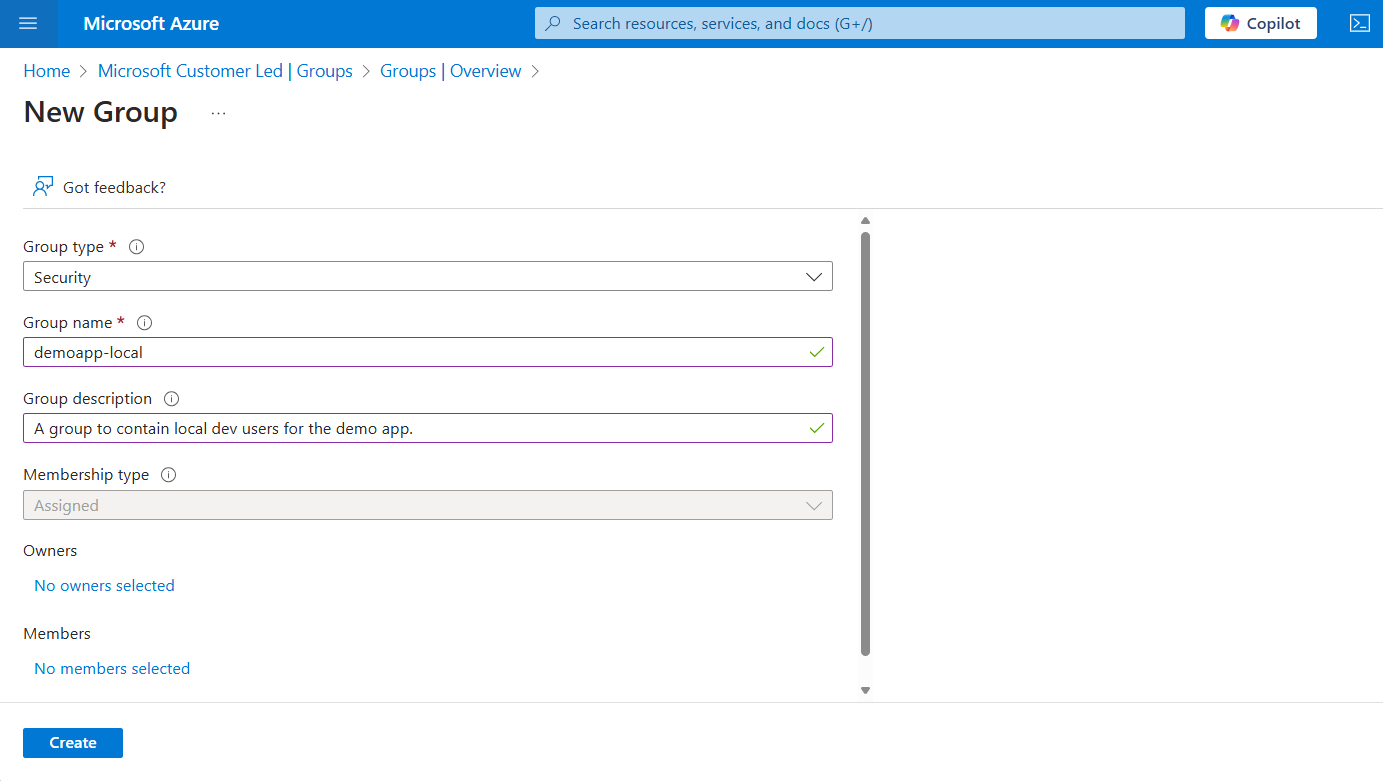

Dans la page Nouveau groupe, renseignez les champs de formulaire suivants :

- type de groupe: sélectionnez la sécurité .

- nom du groupe: entrez un nom pour le groupe qui inclut une référence à l’application ou au nom de l’environnement.

- description du groupe: entrez une description qui explique l’objectif du groupe.

Sélectionnez le lien Aucun membre sélectionné sous Membres pour ajouter des membres au groupe.

Dans le volet volant qui s’ouvre, recherchez le principal de service que vous avez créé précédemment et sélectionnez-le dans les résultats filtrés. Cliquez sur le bouton Select en bas du panneau pour confirmer votre sélection.

Sélectionnez Créer en bas de la page Nouveau groupe pour créer le groupe et revenir à la page Tous les groupes. Si vous ne voyez pas le nouveau groupe répertorié, attendez un instant et actualisez la page.

Attribuer des rôles au groupe

Ensuite, déterminez les rôles (autorisations) dont votre application a besoin sur les ressources et attribuez ces rôles au groupe Microsoft Entra que vous avez créé. Les groupes peuvent être affectés à un rôle au niveau de la ressource, du groupe de ressources ou de l’étendue de l’abonnement. Cet exemple montre comment attribuer des rôles à l’étendue du groupe de ressources, car la plupart des applications regroupent toutes leurs ressources Azure dans un seul groupe de ressources.

Dans le portail Azure, accédez à la page Vue d’ensemble du groupe de ressources qui contient votre application.

Dans le menu de navigation de gauche, sélectionnez Contrôle d’accès (IAM) .

Dans la page Contrôle d’accès (IAM), sélectionnez + Ajouter, puis choisissez Ajouter une attribution de rôle dans le menu déroulant. La page Ajouter une attribution de rôle fournit plusieurs onglets pour configurer et attribuer des rôles.

Sous l’onglet Rôle, utilisez la zone de recherche pour localiser le rôle que vous souhaitez attribuer. Sélectionnez le rôle, puis choisissez suivant.

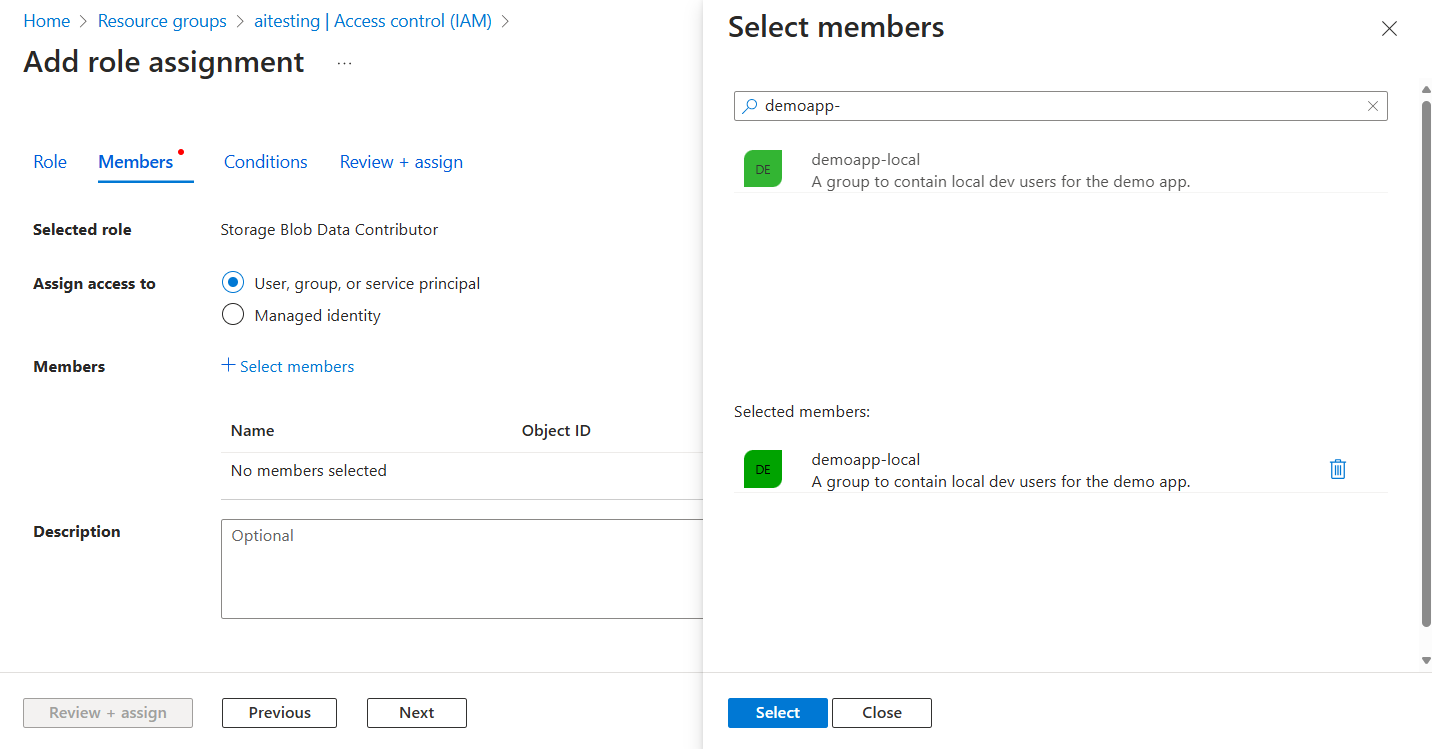

Sous l’onglet Membres :

- Pour la valeur Attribuer l’accès à, sélectionnez Utilisateur, groupe ou principal de service.

- Pour la valeur Membres, choisissez + Sélectionner des membres pour ouvrir le panneau volant Sélectionner des membres.

- Recherchez le groupe Microsoft Entra que vous avez créé précédemment et sélectionnez-le dans les résultats filtrés. Choisissez Select pour sélectionner le groupe et fermer le panneau volant.

- Sélectionnez Vérifier + attribuer en bas de l’onglet Membres.

Sous l’onglet Révision + assigner, sélectionnez Révision + assigner en bas de la page.

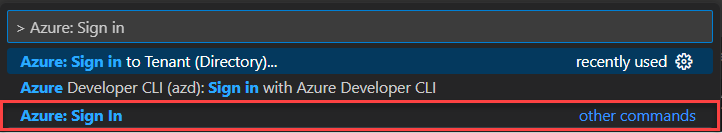

Se connecter à Azure à l’aide des outils de développement

Ensuite, connectez-vous à Azure à l’aide de l’un des outils de développement qui peuvent être utilisés pour effectuer l’authentification dans votre environnement de développement. Le compte que vous authentifiez doit également exister dans le groupe Microsoft Entra que vous avez créé et configuré précédemment.

Les développeurs utilisant Visual Studio 2017 ou version ultérieure peuvent s’authentifier à l’aide de leur compte de développeur via l’IDE. Les applications utilisant DefaultAzureCredential ou VisualStudioCredential peuvent découvrir et utiliser ce compte pour authentifier les demandes d’application lors de l’exécution locale. Ce compte est également utilisé lorsque vous publiez des applications directement à partir de Visual Studio vers Azure.

Importante

Vous devez installer la charge de travail de développement Azure pour activer les outils Visual Studio pour l’authentification, le développement et le déploiement Azure.

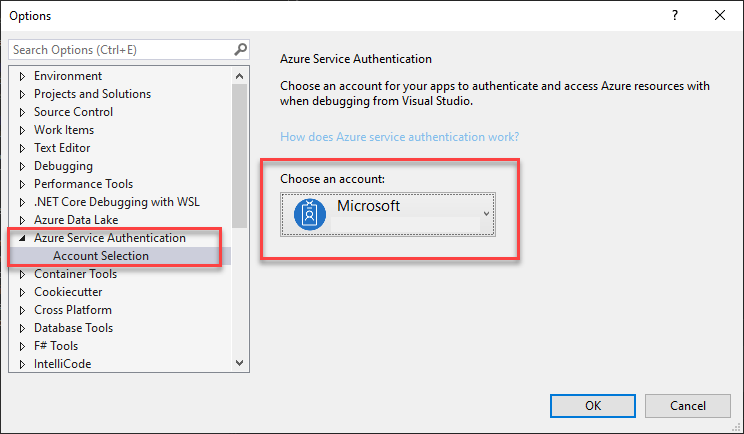

Dans Visual Studio, accédez à Options d’outils> pour ouvrir la boîte de dialogue Options.

Dans la zone Options de recherche en haut, tapez Azure pour filtrer les options disponibles.

Sous Authentification du service Azure, choisissez Sélection du compte.

Sélectionnez le menu déroulant sous Choisir un compte et choisissez d’ajouter un compte Microsoft.

Dans la fenêtre qui s’ouvre, entrez les informations d’identification de votre compte Azure souhaité, puis confirmez vos entrées.

Sélectionnez OK pour fermer la boîte de dialogue options.

S’authentifier auprès des services Azure à partir de votre application

La bibliothèque Azure Identity fournit des implémentations qui TokenCredential prennent en charge différents scénarios et flux d’authentification Microsoft Entra. Les étapes à suivre montrent comment utiliser DefaultAzureCredential ou utiliser des informations d’identification d’outil de développement spécifiques lors de l’utilisation de comptes d’utilisateur localement.

Implémenter le code

Terminez la procédure suivante :

Ajoutez des références aux packages Azure.Identity et Microsoft.Extensions.Azure dans votre projet :

dotnet package add Azure.Identity dotnet package add Microsoft.Extensions.AzureNote

Lors de l’utilisation

VisualStudioCodeCredential, vous devez également installer le package Azure.Identity.Broker :dotnet package add Azure.Identity.BrokerDans

Program.cs, ajoutez des directivesusingpour les espaces de nomsAzure.IdentityetMicrosoft.Extensions.Azure.Inscrivez le client de service Azure en utilisant la méthode d’extension préfixée

Addcorrespondante.Les services Azure sont accessibles à l’aide de classes clientes spécialisées à partir des bibliothèques clientes du Kit de développement logiciel (SDK) Azure. Inscrivez ces types de clients pour pouvoir y accéder via l’injection de dépendances sur votre application.

Transmettez une

TokenCredentialinstance à laUseCredentialméthode. Voici quelques exemples courantsTokenCredential:Instance

DefaultAzureCredentialoptimisée pour le développement local. Cet exemple montre comment définir la variableAZURE_TOKEN_CREDENTIALSd’environnement surdev. Pour plus d’informations, consultez Exclure une catégorie de type d’informations d’identification.builder.Services.AddAzureClients(clientBuilder => { clientBuilder.AddBlobServiceClient( new Uri("https://<account-name>.blob.core.windows.net")); DefaultAzureCredential credential = new( DefaultAzureCredential.DefaultEnvironmentVariableName); clientBuilder.UseCredential(credential); });Une instance d'identifiants correspondant à un outil de développement spécifique, tel que

VisualStudioCredential.builder.Services.AddAzureClients(clientBuilder => { clientBuilder.AddBlobServiceClient( new Uri("https://<account-name>.blob.core.windows.net")); VisualStudioCredential credential = new(); clientBuilder.UseCredential(credential); });

Conseil / Astuce

Lorsque votre équipe utilise plusieurs outils de développement pour s’authentifier auprès d’Azure, préférez une instance locale optimisée pour le développement à des informations d’identification spécifiques à l’outil.