Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

L’authentification permet de vérifier l’identité et le contrôle d’accès consiste à autoriser les utilisateurs et les groupes à accéder aux ressources.

Protocole d’authentification et points de terminaison : applications clientes et authentification

Les applications orientées client peuvent s’authentifier auprès de Microsoft Entra External ID à l’aide d’Open Authorization 2.0 (OAuth 2) ou du langage de balisage d’assertion de sécurité 2.0 (SAML 2).

Le tableau suivant récapitule les options d’intégration d’application pour OAuth 2 et OpendID Connect (OIDC).

| Type d’application | Initiateur d’authentification | Options d’authentification |

|---|---|---|

| Client natif : applications mobiles et de plateforme | Interaction de l’utilisateur avec l’application |

-

Authentification native avec - d’autorisation MSAL (Microsoft Authentication Libraries) - Hybride |

| Applications web s’exécutant sur un serveur | Un utilisateur qui interagit avec l’application | Code d’autorisation. |

| Application web s’exécutant sur le navigateur, application monopage (SPA) | Un utilisateur qui interagit avec l’application |

-

Authentification native avec MSAL - Code - d’autorisation hybride ou implicite, avec une clé de preuve pour l’échange de code (PKCE) |

| Application web s’exécutant sur un serveur : intergiciel | Application pour le compte d’un utilisateur | Au nom de |

| Application web s’exécutant sur un serveur | Service ou application sans tête | Informations d’identification du client |

| Appareil à entrée limitée | Interaction de l’utilisateur avec l’appareil | Flux de code de périphérique |

Remarque

En ce qui concerne au nom de, la revendication sub (sujet) présentée au middleware et au back-end diffère. Consultez les charges utiles dans la référence des revendications de jeton d’accès. Le sujet est un identificateur par paire propre à un identifiant d'application. Si un utilisateur se connecte à deux applications à l’aide d’ID client différents, les applications reçoivent deux valeurs de revendication d’objet. Utilisez si les deux valeurs dépendent de l’architecture et des exigences de confidentialité. Notez la revendication de l’identificateur d’objet (OID) qui reste identique dans les applications d'un tenant.

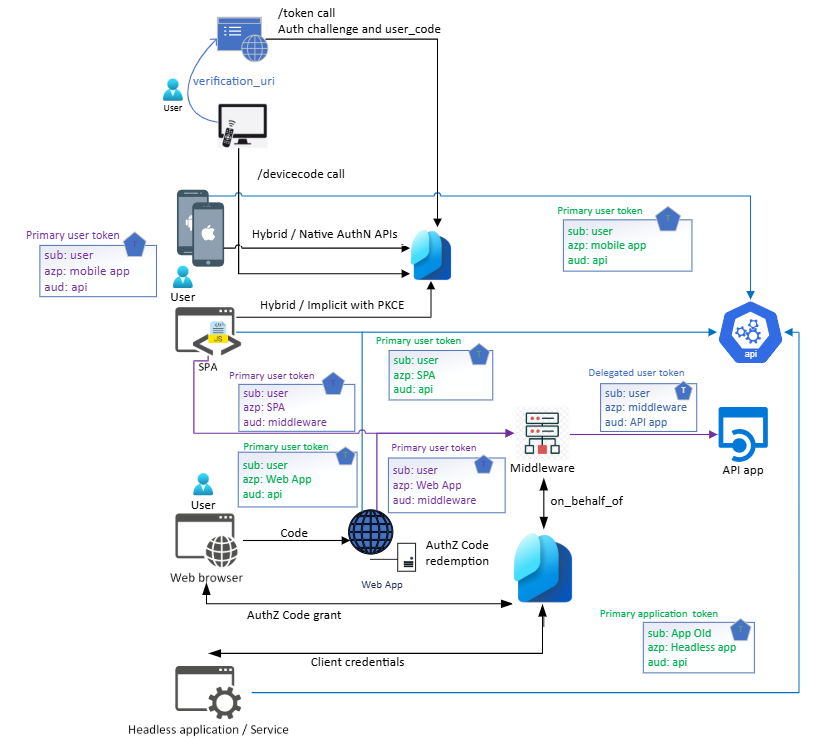

Le diagramme suivant des flux OAuth 2 et OIDC montre les options d’intégration des applications OAuth.

Les options d’intégration d’applications pour SAML sont basées sur le flux initié par le fournisseur de services (SP). Le flux SAML est détaillé dans l’authentification avec l’ID Microsoft Entra.

Conception d’extension d’authentification personnalisée

Utilisez des extensions d’authentification personnalisées pour personnaliser l’expérience d’authentification Microsoft Entra en intégrant des systèmes externes. Dans le diagramme suivant, notez la progression de l’inscription à celle du jeton retourné.

Consultez la vue d’ensemble des extensions d’authentification personnalisées.

Le diagramme suivant montre un flux d’authentification personnalisé.

Considérations relatives aux api et aux gestionnaires d’événements

Implémentez l’API en tant qu’API dédiée ou à l’aide d’une façade d’API à l’aide d’une solution d’intergiciel comme un gestionnaire d’API. Chaque extension personnalisée a un contrat d’API strictement typé. Attention aux définitions.

En savoir plus sur le type de ressource authenticationEventListener.

Remarque

La liste de l’article précédent augmente à mesure que nous ajoutons d’autres types de ressources.

Microsoft fournit un package NuGet pour les développeurs .NET qui créent des applications Azure Functions . Cette solution gère le traitement principal pour les requêtes HTTP entrantes pour les événements d’authentification Microsoft Entra. Recherchez la validation de jeton pour sécuriser l’appel d’API, le modèle objet, le type avec l’IDE IntelliSense. Recherchez également la validation entrante et sortante des schémas de requête et de réponse de l’API.

Les extensions d’authentification sont exécutées en ligne avec les flux de connexion et d’inscription. Assurez-vous que le scénario est très performant, robuste et sécurisé. Azure Functions offre une infrastructure sécurisée, notamment des bibliothèques, Azure Key Vault pour le stockage secret, la mise en cache, la mise à l’échelle automatique et la surveillance. Il existe d’autres recommandations dans les opérations de sécurité.

Étapes suivantes

Utilisez les articles suivants pour vous aider à prendre en main un déploiement d’ID externe Microsoft Entra :

- Introduction au guide de déploiement des ID externes Microsoft Entra

- Conception du locataire

- Expérience d’authentification client

- Opérations de sécurité

- Architecture de contrôle d’accès et d’authentification