Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Vous pouvez utiliser Privileged Identity Management (PIM) dans Microsoft Entra ID pour gérer l’appartenance juste-à-temps au groupe ou la propriété juste-à-temps du groupe.

Cet article s’adresse aux membres ou aux propriétaires éligibles qui veulent activer leur appartenance à un groupe ou leur propriété d’un groupe dans PIM.

Importante

Quand une appartenance ou une propriété de groupe est activée, Microsoft Entra PIM ajoute temporairement une affectation active. Microsoft Entra PIM crée une affectation active (ajoute un utilisateur en tant que membre ou propriétaire du groupe) en quelques secondes. Lorsque la désactivation (manuelle ou via l’expiration du délai d’activation) se produit, Microsoft Entra PIM supprime également l’appartenance ou la propriété de l’utilisateur au groupe en quelques secondes.

L’application peut fournir l’accès aux utilisateurs en fonction de leur appartenance à un groupe. Dans certaines situations, l’accès à l’application peut ne pas refléter immédiatement le fait que l’utilisateur a été ajouté au groupe ou supprimé de celui-ci. Si l’application a précédemment mis en cache le fait que l’utilisateur n’est pas membre du groupe : lorsque l’utilisateur tente d’accéder à l’application à nouveau, l’accès peut ne pas être fourni. De même, si l’application a précédemment mis en cache le fait que l’utilisateur est membre du groupe, lorsque l’appartenance au groupe est désactivée, l’utilisateur peut toujours obtenir l’accès. La situation spécifique dépend de l’architecture de l’application. Pour certaines applications, la déconnexion et la reconnexion peuvent faciliter l’ajout ou la suppression de l’accès.

PIM pour les groupes et la désactivation des propriétaires

Microsoft Entra ID ne vous permet pas de supprimer le dernier propriétaire (actif) d’un groupe. Par exemple, considérez un groupe disposant d’un propriétaire actif A et d’un propriétaire éligible B. Si l’utilisateur B active sa propriété avec PIM et que l’utilisateur A ultérieur est supprimé du groupe ou du locataire, la désactivation de la propriété de l’utilisateur B ne réussit pas.

PIM tente de désactiver la propriété de l’utilisateur B pendant jusqu’à 30 jours. Si un autre propriétaire actif C est ajouté au groupe, la désactivation réussit. Si la désactivation échoue après 30 jours, PIM cesse d’essayer de désactiver la propriété de l’utilisateur B et l’utilisateur B continue d’être un propriétaire actif.

Activer un rôle

Si vous devez assumer une appartenance ou une propriété de groupe, vous pouvez demander l'activation à l’aide de l’option de navigation Mes rôles dans PIM.

Connectez-vous au Centre d’administration Microsoft Entra en tant qu’administrateur de rôle privilégié au moins.

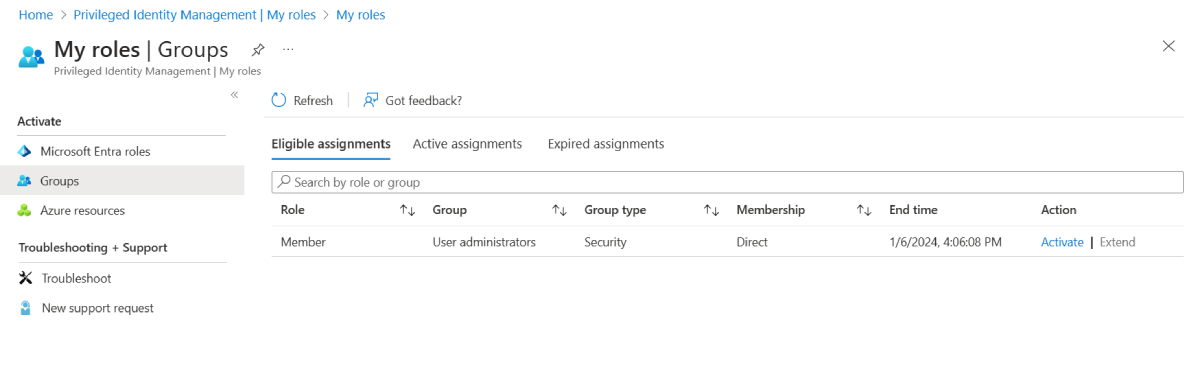

Accédez à ID Governance>Privileged Identity Management>Mes rôles>Groups.

Note

Vous pouvez également utiliser ce lien court pour ouvrir la page Mes rôles directement.

Utilisez le panneau Affectations éligibles pour consulter la liste des groupes pour lesquels vous avez une adhésion ou une propriété éligible.

Sélectionnez Activer pour l’affectation éligible que vous souhaitez activer.

Selon le paramètre du groupe, vous pouvez être invité à fournir une authentification multifacteur ou une autre forme d’informations d’identification.

Si nécessaire, spécifiez une heure de début personnalisée pour l’activation. L’appartenance ou la propriété doit activée seulement après l’heure sélectionnée.

Selon le paramètre du groupe, une justification de l’activation peut être obligatoire. Si nécessaire, fournissez la justification dans la zone Raison .

Sélectionnez Activer.

Si le rôle nécessite une approbation pour l’activation, une notification Azure s’affiche dans le coin supérieur droit de votre navigateur pour vous informer que la demande est en attente d’approbation.

Afficher l’état de vos demandes

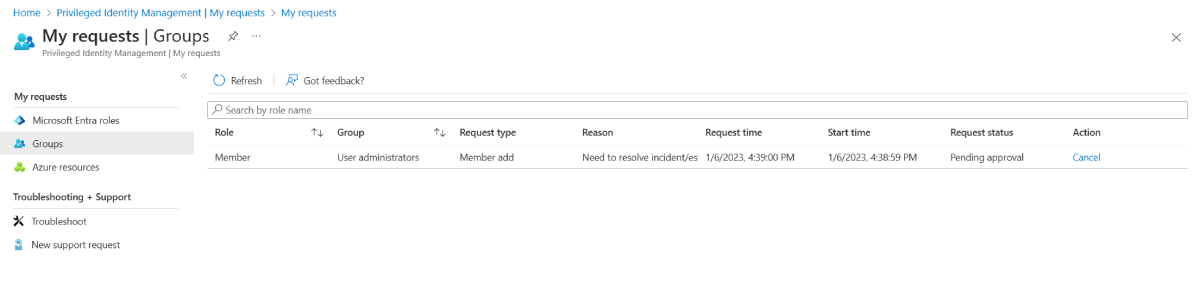

Vous pouvez afficher l’état de vos demandes d’activation en attente. n Il est important lorsque vos demandes subissent l’approbation d’une autre personne.

Connectez-vous au Centre d’administration Microsoft Entra.

Accédez à ID Governance>Privileged Identity Management>Mes groupes de demandes.

Passez en revue la liste des demandes.

Annuler une demande en attente

Connectez-vous au Centre d’administration Microsoft Entra.

Accédez à ID Governance>Privileged Identity Management>Mes groupes de demandes.

Pour la demande que vous souhaitez annuler, sélectionnez Annuler.

Lorsque vous sélectionnez Annuler, la demande est annulée. Pour réactiver le rôle, vous devez envoyer une nouvelle demande d’activation.