Tutoriel : Intégration de l'authentification unique (SSO) Microsoft Entra avec SuccessFactors

Dans ce didacticiel, vous apprendrez à intégrer SuccessFactors à Microsoft Entra ID. Lorsque vous intégrez SuccessFactors à Microsoft Entra ID, vous pouvez :

- Contrôlez dans Microsoft Entra ID qui a accès à SuccessFactors.

- Permettez à vos utilisateurs d'être automatiquement connectés à SuccessFactors avec leurs comptes Microsoft Entra.

- Gérer vos comptes à partir d’un emplacement central.

Prérequis

Pour commencer, vous devez disposer de ce qui suit :

- Un abonnement Microsoft Entra. Si vous ne disposez d’aucun abonnement, vous pouvez obtenir un compte gratuit.

- Abonnement SuccessFactors pour lequel l’authentification unique (SSO) est activée

Description du scénario

Dans ce tutoriel, vous configurez et testez Microsoft Entra SSO dans un environnement de test.

- SuccessFactors prend en charge l’authentification unique lancée par le fournisseur de services.

Ajout de SuccessFactors à partir de la galerie

Pour configurer l'intégration de SuccessFactors dans Microsoft Entra ID, vous devez ajouter SuccessFactors depuis la galerie à votre liste d'applications SaaS gérées.

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>Nouvelle application.

- Dans la section Ajouter à partir de la galerie, tapez SuccessFactors dans la zone de recherche.

- Sélectionnez SuccessFactors dans le volet de résultats, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

Vous pouvez également utiliser l’assistant Entreprise App Configuration. Dans cet assistant, vous pouvez ajouter une application à votre locataire, ajouter des utilisateurs/groupes à l’application, attribuer des rôles, mais également parcourir la configuration de l’authentification unique. En savoir plus sur les assistants Microsoft 365.

Configurer et tester Microsoft Entra SSO pour SuccessFactors

Configurez et testez Microsoft Entra SSO avec SuccessFactors à l'aide d'un utilisateur test appelé B.Simon. Pour que SSO fonctionne, vous devez établir une relation de lien entre un utilisateur Microsoft Entra et l'utilisateur associé dans SuccessFactors.

Pour configurer et tester Microsoft Entra SSO avec SuccessFactors, effectuez les étapes suivantes :

- Configurez l’authentification unique Microsoft Entra pour permettre à vos utilisateurs d’utiliser cette fonctionnalité.

- Créez un utilisateur de test Microsoft Entra pour tester l’authentification unique Microsoft Entra avec B.Simon.

- Attribuer l’utilisateur test Microsoft Entra – pour permettre à B.Simon d’utiliser l’authentification unique Microsoft Entra.

- Configurer l’authentification unique SuccessFactors pour configurer les paramètres de l’authentification unique côté application.

- Créer un utilisateur test SuccessFactors – pour avoir un homologue de B.Simon dans SuccessFactors qui est lié à la représentation Microsoft Entra de l'utilisateur.

- Tester l’authentification unique pour vérifier si la configuration fonctionne.

Configurer Microsoft Entra SSO

Effectuez ces étapes pour activer l’authentification unique Microsoft Entra.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité>Applications>Applications d’entreprise>SuccessFactors (page d’intégration de l’application), recherchez la section Gérer et sélectionnez Authentification unique.

Dans la page Sélectionner une méthode d’authentification unique, sélectionnez SAML.

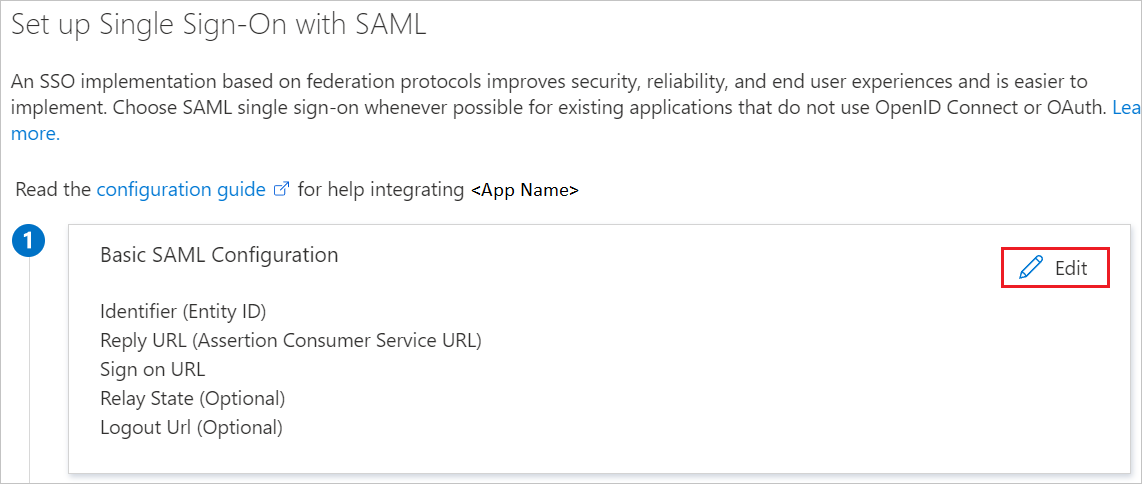

Dans la page Configurer l’authentification unique avec SAML, cliquez sur l’icône de crayon pour Configuration SAML de base afin de modifier les paramètres.

Dans la section Configuration SAML de base, effectuez les étapes suivantes :

a. Dans la zone de texte URL de connexion, tapez une URL en respectant l’un des formats suivants :

https://<companyname>.successfactors.com/<companyname>https://<companyname>.sapsf.com/<companyname>https://<companyname>.successfactors.eu/<companyname>https://<companyname>.sapsf.eu

b. Dans la zone de texte Identificateur, tapez une URL en utilisant l’un des formats suivants :

https://www.successfactors.com/<companyname>https://www.successfactors.comhttps://<companyname>.successfactors.euhttps://www.successfactors.eu/<companyname>https://<companyname>.sapsf.comhttps://hcm4preview.sapsf.com/<companyname>https://<companyname>.sapsf.euhttps://www.successfactors.cnhttps://www.successfactors.cn/<companyname>

c. Dans la zone de texte URL de réponse , tapez une URL en respectant l’un des formats suivants :

https://<companyname>.successfactors.com/<companyname>https://<companyname>.successfactors.comhttps://<companyname>.sapsf.com/<companyname>https://<companyname>.sapsf.comhttps://<companyname>.successfactors.eu/<companyname>https://<companyname>.successfactors.euhttps://<companyname>.sapsf.euhttps://<companyname>.sapsf.eu/<companyname>https://<companyname>.sapsf.cnhttps://<companyname>.sapsf.cn/<companyname>

Notes

Il ne s’agit pas de valeurs réelles. Mettez à jour ces valeurs avec l’URL de réponse, l’identificateur et l’URL de connexion réels. Contactez l’équipe de support client de SuccessFactors pour obtenir ces valeurs.

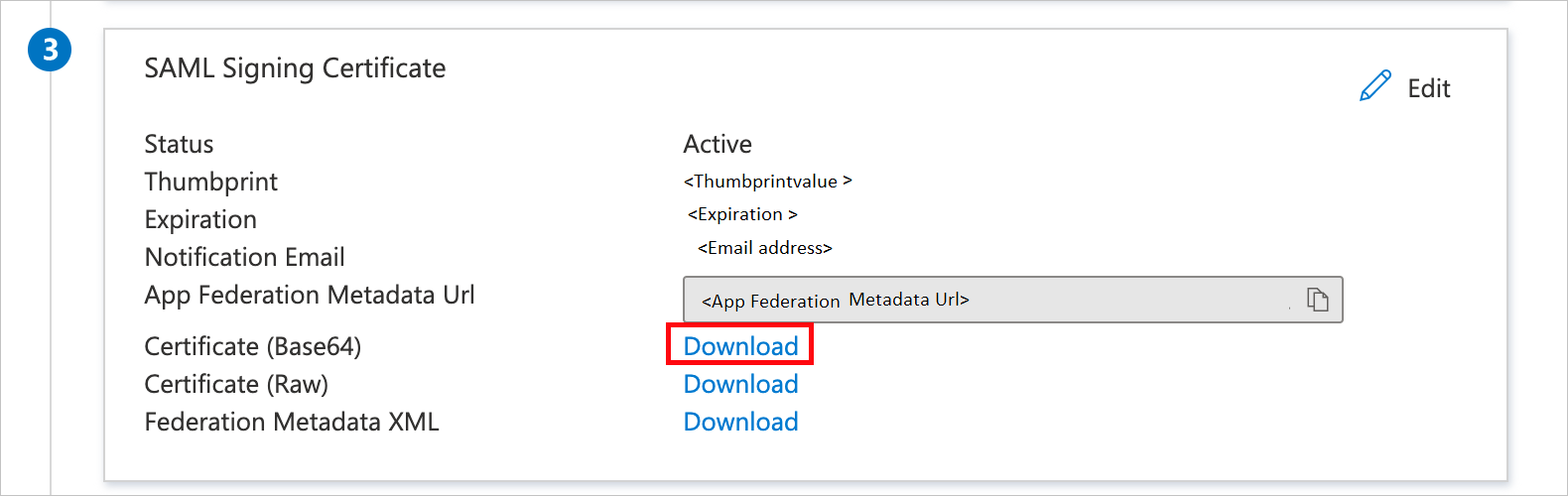

Dans la page Configurer l’authentification unique avec SAML, dans la section Certificat de signature SAML, recherchez Certificat (Base64) , puis sélectionnez Télécharger pour télécharger le certificat et l’enregistrer sur votre ordinateur.

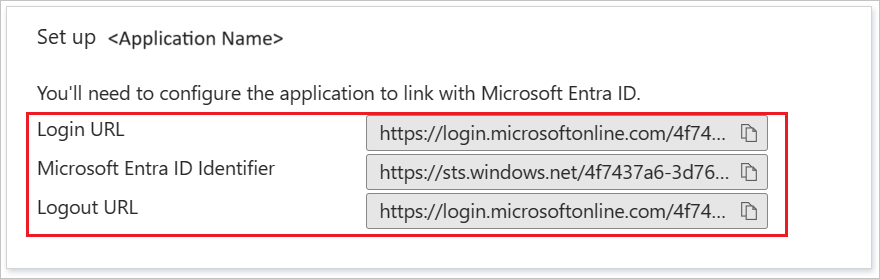

Dans la section Configurer SuccessFactors, copiez la ou les URL appropriées en fonction de vos besoins.

Créer un utilisateur de test Microsoft Entra

Dans cette section, vous allez créer un utilisateur de test appelé B.Simon.

- Connectez-vous au Centre d’administration de Microsoft Entra en tant qu’Administrateur de l’utilisateur.

- Accédez à Identité>Utilisateurs>Tous les utilisateurs.

- Sélectionnez Nouvel utilisateur>Créer un utilisateur dans la partie supérieure de l’écran.

- Dans les propriétés Utilisateur, effectuez les étapes suivantes :

- Dans le champ Nom d’affichage, entrez

B.Simon. - Dans le champ Nom d’utilisateur principal, entrez username@companydomain.extension. Par exemple :

B.Simon@contoso.com. - Cochez la case Afficher le mot de passe, puis notez la valeur affichée dans le champ Mot de passe.

- Sélectionnez Revoir + créer.

- Dans le champ Nom d’affichage, entrez

- Sélectionnez Create (Créer).

Attribuer l’utilisateur test Microsoft Entra

Dans cette section, vous allez autoriser B.Simon à utiliser l’authentification unique en lui accordant l’accès à SuccessFactors.

- Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

- Accédez à Identité>Applications>Applications d’entreprise>SuccessFactors.

- Dans la page de présentation de l’application, sélectionnez Utilisateurs et groupes.

- Sélectionnez Ajouter un utilisateur/groupe, puis Utilisateurs et groupes dans la boîte de dialogue Ajouter une attribution.

- Dans la boîte de dialogue Utilisateurs et groupes, sélectionnez B. Simon dans la liste Utilisateurs, puis cliquez sur le bouton Sélectionner au bas de l’écran.

- Si vous attendez qu’un rôle soit attribué aux utilisateurs, vous pouvez le sélectionner dans la liste déroulante Sélectionner un rôle . Si aucun rôle n’a été configuré pour cette application, vous voyez le rôle « Accès par défaut » sélectionné.

- Dans la boîte de dialogue Ajouter une attribution, cliquez sur le bouton Attribuer.

Configurer l’authentification unique SuccessFactors

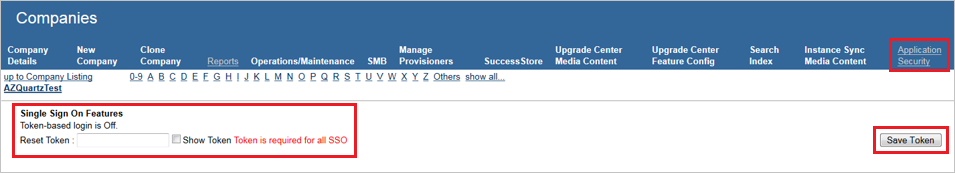

Dans une autre fenêtre de navigateur web, connectez-vous à votre Portail d’administration SuccessFactors en tant qu’administrateur.

Dans Application Security (Sécurité des applications), accédez à la fonctionnalité d’authentification unique.

Indiquez une valeur dans le champ Reset Token (Réinitialiser le jeton), puis cliquez sur Save Token (Enregistrer le jeton) pour activer l’authentification unique SAML.

Remarque

Cette valeur est utilisée comme commutateur activé/désactivé. Si une valeur est enregistrée, l’authentification unique SAML est activée. Si aucune valeur n’est enregistrée, l’authentification unique SAML est désactivée.

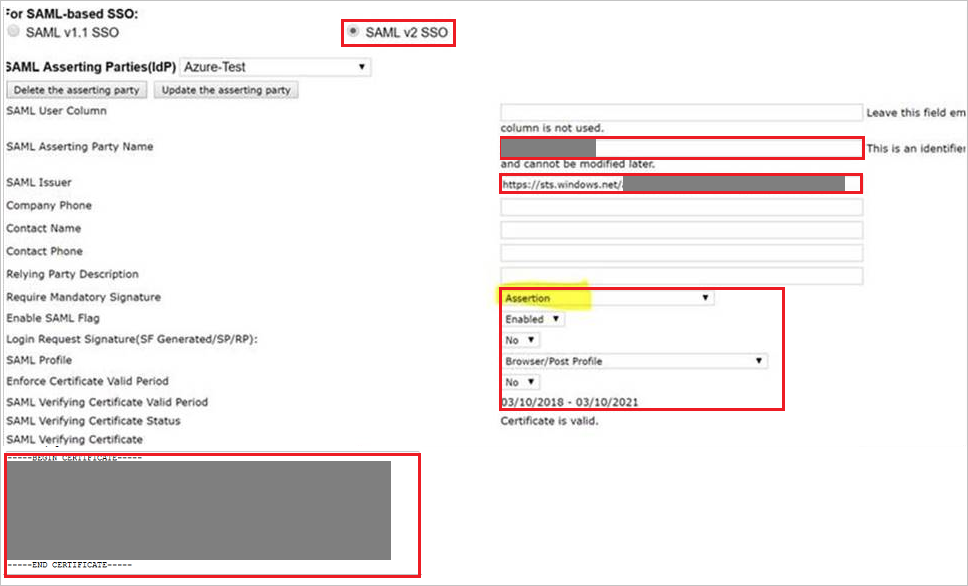

Accédez à la capture d’écran ci-dessous et effectuez les actions suivantes :

a. Sélectionnez la case d’option SAML v2 SSO .

b. Définissez le Nom de la partie de confiance SAML (par exemple, émetteur SAML + nom de l’entreprise).

c. Dans la zone de texte URL de l'émetteur, collez la valeur de l'identifiant Microsoft Entra que vous avez copiée précédemment.

d. Sélectionnez Assertion pour Require Mandatory Signature (Exiger une signature obligatoire).

e. Sélectionnez Enabled (Activé) dans le champ Enable SAML Flag (Activer l’indicateur SAML).

f. Sélectionnez No (Non) dans le champ Login Request Signature(SF Generated/SP/RP) (Signature de la demande de connexion (générée par SF/fournisseur de services/fournisseur de ressources)).

g. Sélectionnez Browser/Post Profile (Navigateur/Post-profilage) en tant que profil SAML.

h. Sélectionnez No (Non) dans le champ Enforce Certificate Valid Period (Appliquer la période valide du certificat).

i. Copiez le contenu du fichier de certificat téléchargé sur le Portail Azure, puis collez-le dans la zone de texte Certificat de vérification SAML.

Notes

Le contenu du certificat doit comporter des balises de début et de fin de certificat.

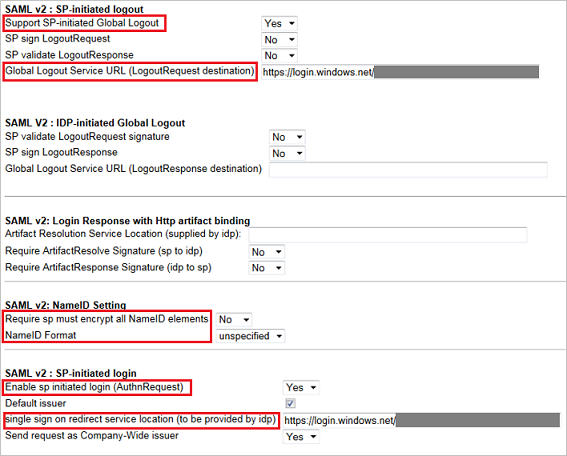

Accédez à SAML V2, puis procédez comme suit :

a. Sélectionnez Yes (Oui) dans Support SP-initiated Global Logout (Prendre en charge la déconnexion globale initiée par le fournisseur de services).

b. Dans la zone de texte URL du service de déconnexion global (destination LogoutRequest) , collez la valeur URL de déconnexion que vous avez copiée sur le Portail Azure.

c. Sélectionnez No (Non) dans Require sp must encrypt all NameID element (Exiger que le fournisseur de services chiffre tous les éléments NameID).

d. Sélectionnez unspecified (non spécifié) dans NameID Format (Format NameID).

e. Sélectionnez Yes (Oui) dans Enable sp initiated login (AuthnRequest) (Activer la connexion initiée par le fournisseur de services (AuthnRequest)).

f. Dans la zone de texte Send request as Company-Wide issuer (Envoyer la requête à l’émetteur couvrant l’ensemble de l’entreprise), collez la valeur URL de connexion que vous avez précédemment copiée.

Suivez ces étapes si vous souhaitez que les noms d’utilisateur de connexion ne respectent pas la casse.

a. Accédez à Company Settings (Paramètres de l’entreprise) (en bas).

b. Cochez la case près de Enable Non-Case-Sensitive Username(Activer le non-respect de la casse pour les noms d’utilisateur).

c. Cliquez sur Enregistrer.

Notes

Si vous essayez d’activer cette option, le système vérifie si cela crée un nom de connexion SAML en double. Par exemple, si le client possède les noms d’utilisateur User1 et user1. Si vous désactivez le respect de la casse, ces noms deviennent des doublons. Le système vous transmet un message d’erreur et n’active pas la fonctionnalité. Le client devra modifier l’orthographe d’un des noms d’utilisateur.

Créer un utilisateur de test SuccessFactors

Pour permettre aux utilisateurs de Microsoft Entra de se connecter à SuccessFactors, ils doivent être configurés dans SuccessFactors. Dans le cas de SuccessFactors, l’approvisionnement est une tâche manuelle.

Pour créer des utilisateurs dans SuccessFactors, vous devez contacter l’équipe de support technique SuccessFactors.

Tester l’authentification unique (SSO)

Dans cette section, vous testez votre configuration d’authentification unique Microsoft Entra avec les options suivantes.

Cliquez sur Tester cette application. Vous êtes alors redirigé vers l’URL d’authentification de SuccessFactors, d’où vous pouvez lancer le flux de connexion.

Accédez directement à l’URL de connexion SuccessFactors pour lancer le processus de connexion.

Vous pouvez utiliser Mes applications de Microsoft. Un clic sur la vignette SuccessFactors dans Mes applications vous redirige vers l’URL de connexion SuccessFactors. Pour plus d’informations sur Mes applications, consultez Présentation de Mes applications.

Étapes suivantes

Après avoir configuré SuccessFactors, vous pouvez appliquer des contrôles de session, ce qui protège contre l’exfiltration et l’infiltration des données sensibles de votre organisation en temps réel. Les contrôles de session sont étendus à partir de l’accès conditionnel. Découvrez comment appliquer un contrôle de session avec Microsoft Defender for Cloud Apps.