Emprunt d’identité et EWS dans Exchange

Ce document peut contenir des informations liées aux fonctionnalités ou produits préliminaires qui sont sujettes à modifications avant la sortie de la version définitive. Ce document est fourni "tel quel" à titre indicatif et Microsoft exclut toute garantie, expresse ou implicite, en ce qui concerne ce document. Découvrez comment et dans quels cas utiliser l'emprunt d'identité dans vos applications de service Exchange.

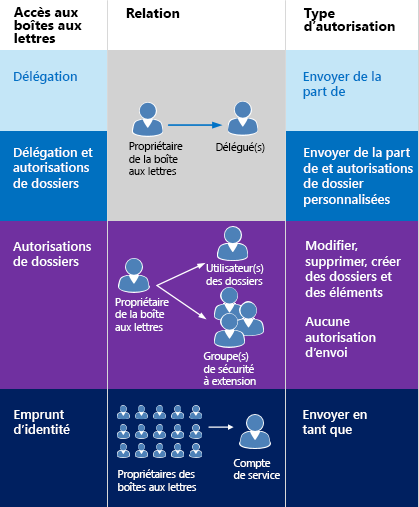

Vous pouvez permettre à des utilisateurs d'accéder aux boîtes aux lettres d'autres utilisateurs de trois façons :

Ajoutez des délégués et spécifiez des autorisations pour chaque délégué.

Modifiez directement les autorisations de dossier.

Utilisez l’emprunt d’identité.

Dans quels cas choisir l'emprunt d'identité plutôt que la délégation ou les autorisations de dossier ? Les instructions suivantes vous aideront à décider.

Utilisez les autorisations de dossier lorsque vous souhaitez octroyer l'accès à un dossier à un utilisateur, mais que vous ne souhaitez pas que ce dernier dispose des autorisations « Envoyer de la part de ».

Utilisez l'accès délégué lorsque vous souhaitez donner à un utilisateur l'autorisation d'effectuer une tâche pour le compte d'un autre utilisateur. En règle générale, il s'agit d'une autorisation concernant une personne ou un nombre restreint d'utilisateurs : par exemple, un assistant administratif qui gère le calendrier d'un administrateur, ou une personne chargée de la planification des salles qui gère les calendriers de plusieurs salles de réunion.

Utilisez l'emprunt d'identité lorsque vous disposez d'une application de service qui doit accéder à plusieurs boîtes aux lettres et « agir en tant que » propriétaire de la boîte aux lettres.

L'emprunt d'identité est la solution la plus adaptée lorsque vous utilisez plusieurs boîtes aux lettres, car vous pouvez facilement accorder un accès à un compte de service pour chaque boîte aux lettres dans une base de données. La délégation et les autorisations de dossier conviennent mieux si vous souhaitez accorder l'accès uniquement à certains utilisateurs, car vous devez ajouter les autorisations individuellement pour chaque boîte aux lettres. La Figure 1 présente quelques-unes des différences entre chaque type d'accès.

Figure 1. Méthodes d’accès aux boîtes aux lettres des autres utilisateurs

L'emprunt d'identité est idéal pour les applications qui se connectent à Exchange Online, Exchange Online dans le cadre d'Office 365 et aux versions locales d'Exchange, et qui effectuent des opérations, telles que l'archivage des messages électroniques, la configuration automatique des messages d'absence pour les utilisateurs en congés ou toute autre tâche qui nécessite que l'application agisse en tant que propriétaire d'une boîte aux lettres. Lorsqu'une application utilise l'emprunt d'identité pour envoyer un message, l'e-mail apparaît comme envoyé par le propriétaire de la boîte aux lettres. Il n'existe aucun moyen pour le destinataire de savoir que le message a été envoyé par le compte de service. À l'inverse, la délégation permet d'octroyer à un autre compte de boîte aux lettres l'autorisation d'agir au nom du propriétaire de la boîte aux lettres. Lorsqu'un e-mail est envoyé par un délégué, la valeur « De » identifie le propriétaire de la boîte aux lettres, tandis que la valeur « Expéditeur » identifie le délégué qui a envoyé le message.

Considérations relatives à la sécurité dans le cadre de l’emprunt d’identité

L'emprunt d'identité permet à un appelant d'emprunter l'identité d'un compte d'utilisateur donné. Cela permet à l'appelant d'effectuer des opérations en utilisant les autorisations associées au compte représenté, plutôt que celles associées à son propre compte. Pour cette raison, vous devez prendre en considération les points relatifs à la sécurité ci-dessous :

Seuls les comptes auxquels le rôle ApplicationImpersonation a été attribué par un administrateur de serveur Exchange peuvent utiliser l'emprunt d'identité.

Pour Exchange en local, vous devez créer une étendue de gestion qui limite l’emprunt d’identité à un groupe de comptes spécifié. Si vous ne créez pas d'étendue de gestion, le rôle ApplicationImpersonation est attribué à tous les comptes de l'organisation. Si vous avez configuré l’authentification moderne hybride, vous pouvez également utiliser Microsoft Entra accès conditionnel pour appliquer le contrôle d’accès.

Par Exchange Online, vous devez créer une étendue de gestion qui limite l’emprunt d’identité à un groupe de comptes spécifié. Si vous ne créez pas d'étendue de gestion, le rôle ApplicationImpersonation est attribué à tous les comptes de l'organisation. Vous pouvez également utiliser Microsoft Entra accès conditionnel pour appliquer le contrôle d’accès.

En règle générale, le rôle ApplicationImpersonation est attribué à un compte de service dédié à une application ou un groupe d'applications spécifique, plutôt qu'à un compte d'utilisateur. Vous pouvez créer autant de comptes de service que nécessaire.

Vous pouvez trouver davantage d'informations sur la configuration d'emprunt d'identité, mais vous devez vous assurer auprès de votre administrateur Exchange que les comptes de service dont vous avez besoin sont créés avec des accès et des autorisations respectant les exigences de sécurité de votre organisation.

Dans cette section

Considérations relatives au rendement pour l’emprunt d’identité EWS

Lorsque l’emprunt d’identité EWS est utilisé, la X-AnchorMailbox doit toujours être correctement définie. Sinon, vous pouvez obtenir des messages d’erreur 500 ou 503 à certains moments. C’est essentiel pour le rendement et aussi pour les notifications avec Exchange Online/Exchange 2013. Ne pas le régler peut doubler ou plus le temps qu’il faut pour terminer l’appel. Dans certains cas, vous pouvez également obtenir des délais.

Voir aussi

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour