Présentation de la gestion des incidents de sécurité microsoft Online Services

Dans les environnements cloud, les clients et les fournisseurs de services cloud partagent la responsabilité de la réalisation d’un environnement informatique compatible et sécurisé. Microsoft utilise un modèle de responsabilité partagée pour définir les responsabilités opérationnelles et les responsabilités en matière de sécurité au sein des services Microsoft 365. Bien que Microsoft 365 sécurise l’infrastructure et les services cloud sous-jacents, les clients doivent être conscients de leurs responsabilités afin de garantir un environnement client sécurisé pour leurs utilisateurs et leurs données.

Remarque

Le service Niveau de sécurité Microsoft offre aux clients une analyse claire de leur configuration locataire et des conseils applicables pour améliorer la sécurité. Nous encourageons tous les clients à utiliser des outils d’auto-évaluation tels que Niveau de sécurité Microsoft pour garantir le respect de nos responsabilités partagées en matière de sécurité et de confidentialité.

Chez Microsoft, nous utilisons une approche de type défense en profondeur pour sécuriser nos services en appliquant des protections de sécurité sur plusieurs couches. La défense en profondeur fournit des protections à plusieurs niveaux contre les menaces de sécurité. Nous créons nos services avec le souci de sécurité à l’esprit. Dans le même temps, nous préparons également nos services au risque de menace à l’aide d’une stratégie de présomption de violation. La présomption de violation consiste à réduire le niveau de confiance envers les applications, les services, les identités et les réseaux en les considérant tous (internes et externes) comme non sécurisés et déjà compromis. Les principes de la présomption de violation contribuent à limiter l’impact des incidents de sécurité en réduisant les dommages qu’un adversaire peut causer et en favorisant la détection rapide des menaces de sécurité et la réaction face à celles-ci.

Dans ce module, nous allons nous concentrer sur la façon dont Microsoft Online Services examine, gère et répond aux menaces de sécurité pour protéger les clients dans l’environnement cloud Microsoft.

Qu’est-ce qu’un incident de sécurité ?

Microsoft définit un incident de sécurité dans son services en ligne comme un problème susceptible d’entraîner une violation des données client, y compris des violations des stratégies de sécurité, des stratégies d’utilisation acceptables ou des pratiques de sécurité standard. Cela inclut non seulement les situations telles que les violations confirmées des systèmes Microsoft, mais également le manque de conformité aux stratégies et pratiques de sécurité de Microsoft.

Chaque fois qu’il y a un incident de sécurité, Microsoft s’efforce de répondre rapidement et efficacement pour protéger microsoft Online Services et les données client. Les engagements de notification des clients de Microsoft sont détaillés dans l’Addendum sur la protection des données des produits et services Microsoft :

Si Microsoft a connaissance d’une violation de la sécurité donnant lieu à une destruction fortuite ou irrégulière, à une perte, à une altération, à une divulgation ou à une consultation non autorisée de données client ou de données personnelles lors du traitement par Microsoft (chacun de ces faits étant un « incident de sécurité »), Microsoft, dans les plus brefs délais, (1) informera le client de l’incident de sécurité ; (2) examinera l’incident de sécurité et fournira au client des informations détaillées sur cet incident ; (3) prendra des mesures raisonnables pour atténuer les effets et minimiser les dommages résultant de l’incident de sécurité.

Réponse fédérée aux incidents chez Microsoft

Pour répondre efficacement aux incidents de sécurité, Microsoft utilise un modèle fédéré de réponse aux incidents de sécurité. Chaque service en ligne majeur, tel qu’Azure et Microsoft 365, a ses propres équipes de sécurité dédiées avec des compétences d’ingénierie spécialisées. En même temps, chaque équipe adhère à un processus de gestion des incidents partagé, à des définitions partagées et à une formation partagée pour assurer la cohérence entre tous les services en ligne.

Chaque équipe de réponse de sécurité du service en ligne fournit aux équipes de service une expertise centralisée en matière de sécurité et des conseils de réponse aux incidents dans le cadre de notre modèle de réponse de sécurité fédérée. En fonction de la nature de l’incident, les équipes de réponse et de service de sécurité peuvent faire appel à des partenaires de sécurité et à des experts en la matière d’autres organisations au sein de Microsoft pour obtenir une assistance en matière d’investigation, par exemple :

- Microsoft Threat Intelligence Center : support dans l’examen des menaces et les renseignements sur les menaces

- Microsoft Core Engineering Digital Security & Risk Engineering : aide à l’investigation sur les incidents impliquant des biens et réseaux d’entreprise Microsoft

- Centre de réponses aux problèmes de sécurité Microsoft : assistance sur les vulnérabilités signalées en externe et réponse aux incidents liés aux logiciels et services

- Microsoft Corporate, External, Legal Affairs : informations et conseils juridiques sur les examens des incidents de sécurité

- Équipes de confidentialité : pour obtenir des conseils sur les exigences réglementaires, la conformité et la confidentialité. Des équipes distinctes sont dédiées à chaque service en ligne majeur

- Équipes de communication de l’expérience client : pour les communications internes et externes liées aux incidents. Des équipes distinctes sont dédiées à chaque service en ligne majeur

Réponse aux incidents dans Microsoft Online Services

Au sein de Microsoft Online Services, les responsabilités en matière de réponse aux incidents de sécurité sont partagées entre les équipes de réponse de sécurité et chaque équipe de service Microsoft. Les équipes de réponse de sécurité se coordonnent avec les équipes de service pour implémenter la stratégie de réponse aux incidents à l’échelle de l’entreprise tout en tirant parti de l’expertise de l’équipe de service.

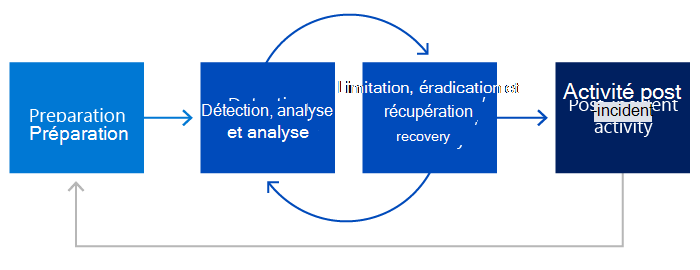

Notre stratégie de réponse aux incidents, basée sur les phases de gestion des réponses NIST 800-61, passe par quatre phases d’activité interconnectée : préparation ; détection et analyse ; limitation, éradication et récupération ; puis activités post-incident.

Le diagramme indique que les phases de détection et d’analyse et d’imbriquée, d’émulation et de récupération itèrent en boucle jusqu’à ce que l’incident soit résolu.

Chaque phase du processus de gestion des réponses est importante pour répondre efficacement aux incidents.