Gestion des appareils avec Exchange et Configuration Manager

S’applique à : Gestionnaire de Configuration (branche actuelle)

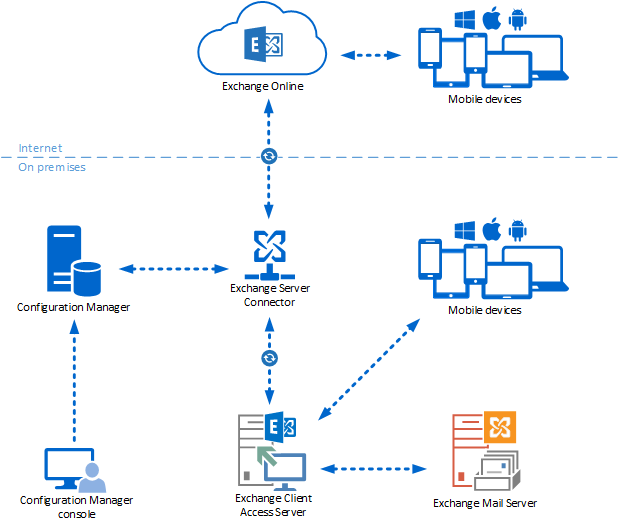

Si vous avez des appareils mobiles auxquels vous vous connectez Exchange Server via le protocole ActiveSync, vous pouvez utiliser le connecteur Exchange Server dans Configuration Manager pour gérer ces appareils. Le connecteur fonctionne avec des Exchange Server locaux ou des Exchange Online. Utilisez la console Configuration Manager pour configurer les fonctionnalités de gestion des appareils mobiles Exchange. Par exemple, la réinitialisation à distance de l’appareil et le contrôle des paramètres pour plusieurs serveurs Exchange.

Lorsque vous gérez des appareils mobiles avec ce connecteur, il n’installe pas le client Configuration Manager ou n’inscrit pas les appareils via GPM. Les fonctions de gestion de Exchange Server sont limitées par rapport à ces autres options. Par exemple, vous ne pouvez pas installer de logiciels ou utiliser des éléments de configuration pour configurer ces appareils. Pour plus d’informations, consultez Choisir une solution de gestion des appareils pour Configuration Manager.

Politiques

Lorsque vous utilisez le connecteur, Configuration Manager configure les paramètres sur les appareils mobiles. Les appareils n’utilisent pas les stratégies de boîte aux lettres Exchange ActiveSync par défaut. Définissez les paramètres que vous souhaitez utiliser dans les groupes suivants :

- Général

- Password

- gestion Email

- Sécurité

- Application

Par exemple, dans le groupe Mot de passe , vous pouvez configurer les paramètres suivants :

- Si les appareils mobiles nécessitent un mot de passe

- Longueur minimale du mot de passe

- Complexité du mot de passe

- Si la récupération de mot de passe est autorisée

Lorsque vous configurez au moins un paramètre dans le groupe, Configuration Manager gère tous les paramètres du groupe pour les appareils mobiles. Si vous ne configurez aucun paramètre dans un groupe, Exchange continue à gérer ces paramètres pour les appareils mobiles. Toutes les stratégies de boîte aux lettres Exchange ActiveSync que vous configurez sur le Exchange Server et affectez aux utilisateurs sont toujours appliquées.

Règles d’accès et actions à distance

Vous pouvez également configurer le connecteur Exchange Server pour gérer les règles d’accès Exchange. Ces règles d’accès incluent l’autorisation, le blocage ou la mise en quarantaine des appareils mobiles. Vous pouvez réinitialiser à distance des appareils mobiles à l’aide de la console Configuration Manager.

Conseil

Lorsqu’un appareil mobile est transféré à un autre utilisateur, avant que le nouveau propriétaire ne configure son compte Exchange sur l’appareil, supprimez l’appareil mobile de la console Configuration Manager.

Conditions préalables

Importante

Avant d’installer ce connecteur, vérifiez que Configuration Manager prend en charge votre version d’Exchange. Pour plus d’informations, consultez Configurations prises en charge - connecteur Exchange Server.

Autorisations pour configurer le connecteur

Vous avez besoin des autorisations de sécurité suivantes pour configurer le connecteur Exchange Server dans Configuration Manager :

Pour ajouter, modifier et supprimer le connecteur Exchange Server : autorisation Modifier pour l’objet Site.

Pour configurer les paramètres de l’appareil mobile : Autorisation ModifyConnectorPolicy pour l’objet Site .

Par exemple, le rôle intégré Administrateur complet inclut ces autorisations requises.

Autorisations pour gérer les appareils mobiles

Vous avez besoin des autorisations de sécurité suivantes pour gérer les appareils mobiles :

Pour réinitialiser un appareil mobile : supprimez la ressource de l’objet Collection .

Pour annuler une commande de réinitialisation : Modifiez la ressource pour l’objet Collection .

Pour autoriser et bloquer les appareils mobiles : modifiez la ressource pour l’objet Collection .

Par exemple, le rôle intégré Administrateur des opérations inclut ces autorisations requises.

Pour plus d’informations, consultez Configurer l’administration basée sur les rôles.

Prochaines étapes

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour