Examiner un fichier

S’applique à :

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

- Microsoft Defender XDR

Vous voulez découvrir Defender pour point de terminaison ? Inscrivez-vous pour bénéficier d’un essai gratuit.

Examinez les détails d’un fichier associé à une alerte, un comportement ou un événement spécifique pour déterminer si le fichier présente des activités malveillantes, identifier la motivation de l’attaque et comprendre l’étendue potentielle de la violation.

Il existe de nombreuses façons d’accéder à la page de profil détaillée d’un fichier spécifique. Par exemple, vous pouvez utiliser la fonctionnalité de recherche, cliquer sur un lien à partir de l’arborescence du processus d’alerte, du graphique d’incident, de l’chronologie d’artefact ou sélectionner un événement répertorié dans le chronologie de l’appareil.

Une fois sur la page de profil détaillée, vous pouvez basculer entre la nouvelle et l’ancienne mise en page en basculant la nouvelle page Fichier. Le reste de cet article décrit la mise en page la plus récente.

Vous pouvez obtenir des informations à partir des sections suivantes dans la vue de fichiers :

- Détails du fichier et métadonnées PE (le cas échéant)

- Incidents et alertes

- Observé en organization

- Noms de fichiers

- Contenu et fonctionnalités du fichier (si un fichier a été analysé par Microsoft)

Vous pouvez également effectuer des actions sur un fichier à partir de cette page.

Actions de fichier

Les actions de fichier se trouvent au-dessus des cartes d’informations sur le fichier en haut de la page de profil. Les actions que vous pouvez effectuer ici sont les suivantes :

- Arrêter et mettre en quarantaine

- Gérer l’indicateur

- Télécharger un fichier

- Demander aux experts Defender

- Actions manuelles

- Accédez à la recherche

- Analyse profonde

Pour plus d’informations sur ces actions, consultez Effectuer une action de réponse sur un fichier .

Vue d’ensemble de la page de fichiers

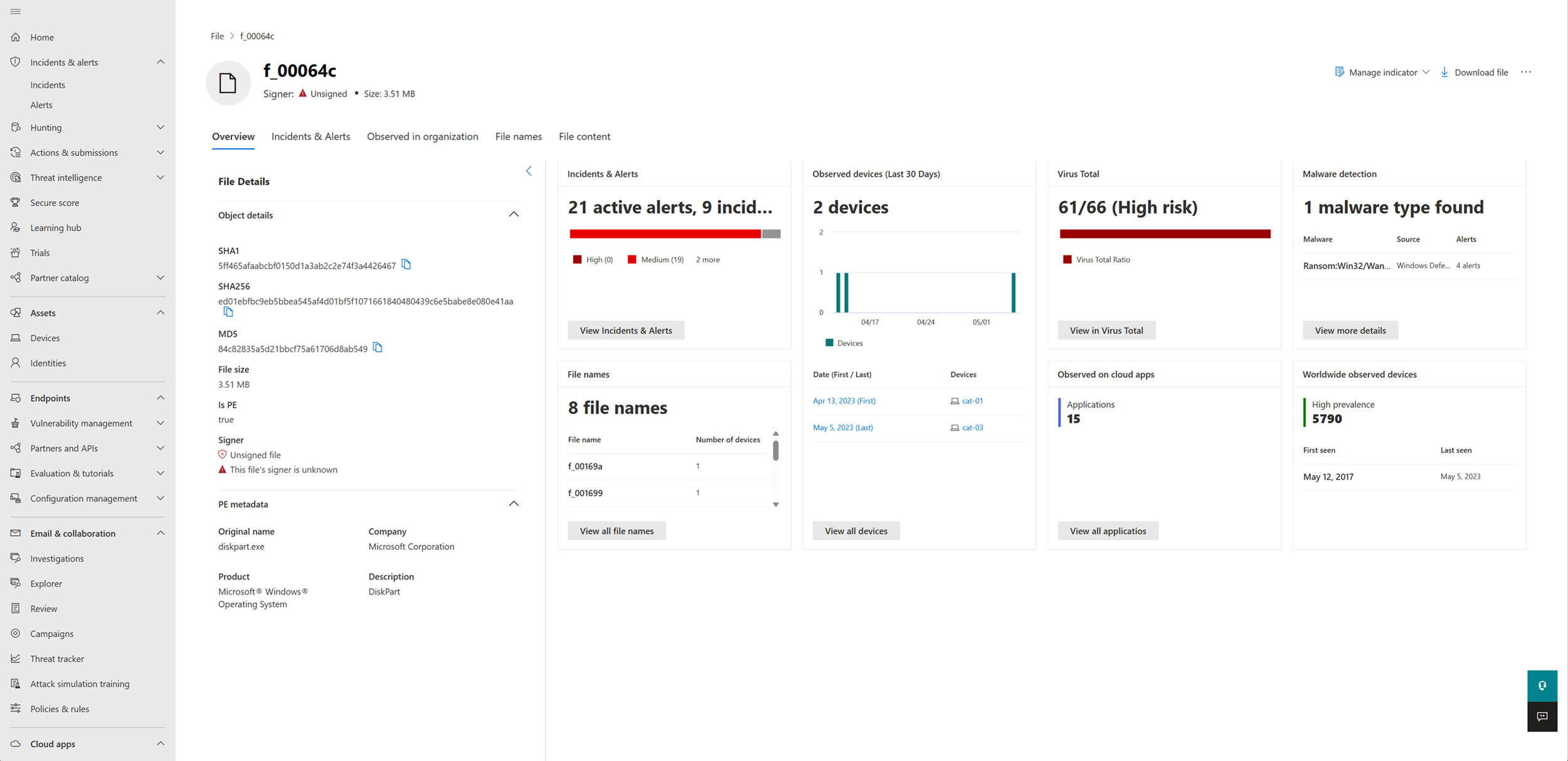

La page de fichier offre une vue d’ensemble des détails et des attributs du fichier, les incidents et les alertes où le fichier est vu, les noms de fichiers utilisés, le nombre d’appareils où le fichier a été vu au cours des 30 derniers jours, y compris les dates auxquelles le fichier a été vu pour la première et la dernière fois dans le organization, le taux de détection totale des virus, Microsoft Defender Détection de l’antivirus, nombre d’applications cloud connectées au fichier et prévalence du fichier sur les appareils en dehors du organization.

Remarque

Différents utilisateurs peuvent voir des valeurs différentes dans les appareils dans organization section du carte de prévalence de fichier. Cela est dû au fait que le carte affiche des informations en fonction de l’étendue de contrôle d’accès en fonction du rôle (RBAC) dont dispose un utilisateur. Cela signifie que si un utilisateur a obtenu une visibilité sur un ensemble spécifique d’appareils, il verra uniquement la prévalence de l’organisation des fichiers sur ces appareils.

Incidents et alertes

L’onglet Incidents et alertes fournit une liste des incidents associés au fichier et aux alertes auxquelles le fichier est lié. Cette liste couvre la plupart des mêmes informations que la file d’attente des incidents. Vous pouvez choisir le type d’informations affichées en sélectionnant Personnaliser les colonnes. Vous pouvez également filtrer la liste en sélectionnant Filtrer.

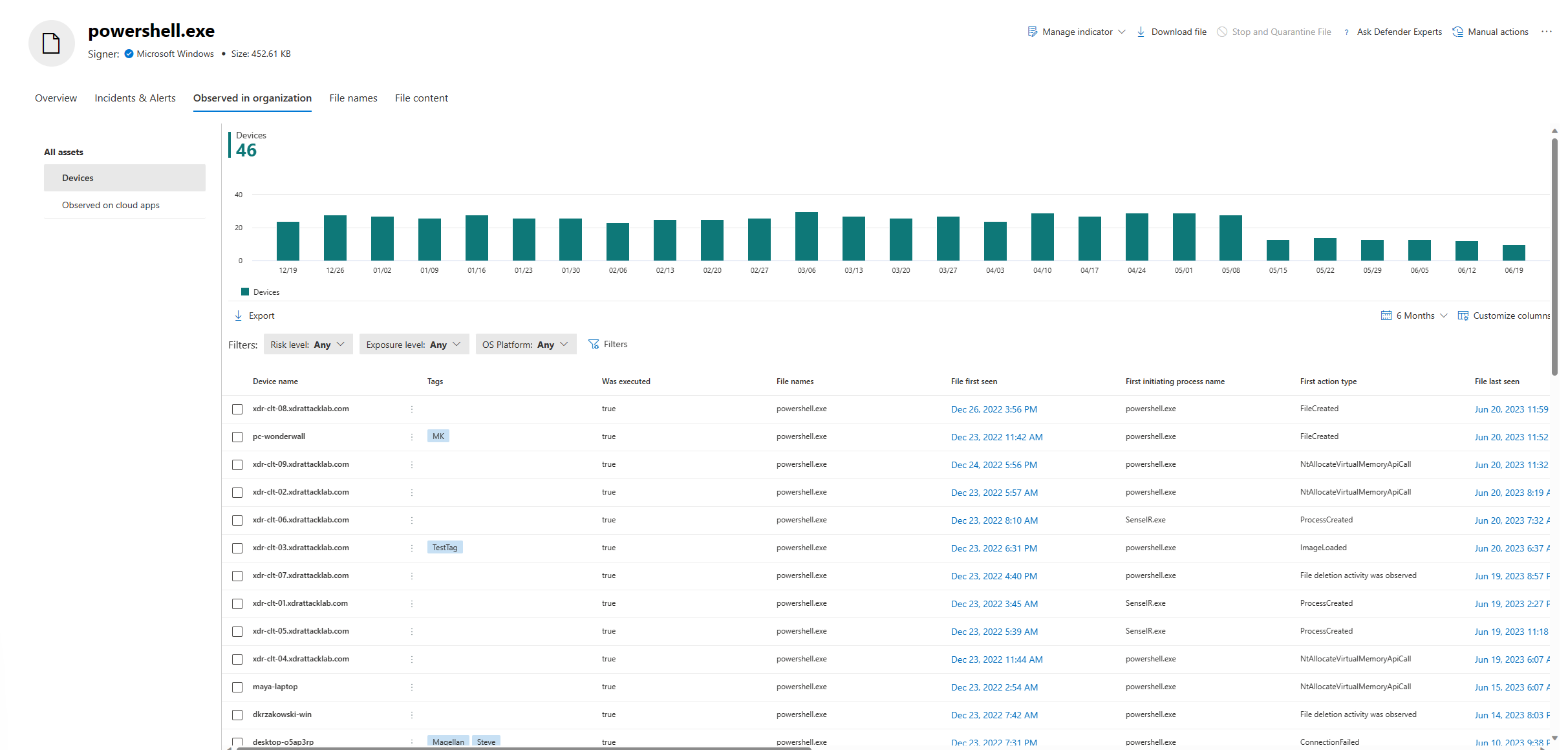

Observé en organization

L’onglet Observé dans organization affiche les appareils et applications cloud observés avec le fichier. L’historique des fichiers lié aux appareils peut être affiché jusqu’aux six derniers mois, tandis que l’historique lié aux applications cloud est jusqu’aux 30 derniers jours

Appareils

Cette section présente tous les appareils sur lesquels le fichier est détecté. La section comprend un rapport de tendances identifiant le nombre d’appareils sur lesquels le fichier a été observé au cours des 30 derniers jours. Sous la courbe de tendance, vous trouverez des informations détaillées sur le fichier sur chaque appareil où il est affiché, notamment les status d’exécution du fichier, les événements du premier et de la dernière fois sur chaque appareil, le processus et l’heure de lancement, ainsi que les noms de fichiers associés à un appareil.

Vous pouvez cliquer sur un appareil dans la liste pour explorer l’historique complet des fichiers de six mois sur chaque appareil et pivoter vers le premier événement vu dans le chronologie de l’appareil.

Applications cloud

Remarque

La charge de travail Defender for Cloud Apps doit être activée pour afficher les informations de fichier relatives aux applications cloud.

Cette section présente toutes les applications cloud où le fichier est observé. Il inclut également des informations telles que les noms du fichier, les utilisateurs associés à l’application, le nombre de correspondances à une stratégie d’application cloud spécifique, les noms des applications associées, la date de la dernière modification du fichier et le chemin d’accès du fichier.

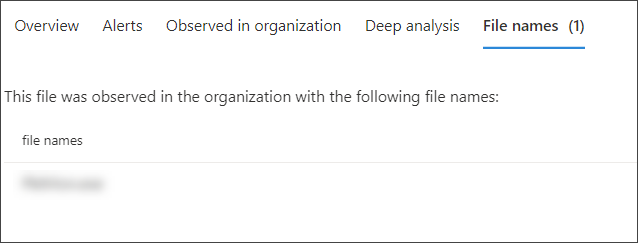

Noms de fichiers

L’onglet Noms de fichiers répertorie tous les noms que le fichier a été observé à utiliser au sein de vos organisations.

Contenu et fonctionnalités des fichiers

Remarque

Les vues de contenu et de fonctionnalités du fichier varient selon que Microsoft a ou non analysé le fichier.

L’onglet Contenu du fichier répertorie des informations sur les fichiers exécutables portables (PE), notamment les écritures de processus, la création de processus, les activités réseau, les écritures de fichiers, les suppressions de fichiers, les lectures de registre, les écritures de registre, les chaînes, les importations et les exportations. Cet onglet répertorie également toutes les fonctionnalités du fichier.

L’affichage des fonctionnalités de fichier répertorie les activités d’un fichier comme mappées aux techniques MITRE ATT&CK™.

Voir aussi

- Afficher et organiser la file d’attente Microsoft Defender pour point de terminaison

- Gérer les alertes Microsoft Defender pour point de terminaison

- Examiner les alertes Microsoft Defender pour point de terminaison

- Examiner les appareils dans la liste des appareils Microsoft Defender pour point de terminaison

- Examiner une adresse IP associée à une alerte Microsoft Defender pour point de terminaison

- Examiner un domaine associé à une alerte Microsoft Defender pour point de terminaison

- Examiner un compte d’utilisateur dans Microsoft Defender pour point de terminaison

- Prendre des mesures de réponse sur un fichier

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.