Configurer la Microsoft Defender pour point de terminaison sur les stratégies macOS dans Jamf Pro

S’applique à :

- Defender pour point de terminaison sur Mac

- Microsoft Defender pour point de terminaison Plan 1

- Microsoft Defender pour point de terminaison Plan 2

Cette page vous guide tout au long des étapes à suivre pour configurer des stratégies macOS dans Jamf Pro.

Vous devez effectuer les étapes suivantes :

- Obtenir le package d’intégration Microsoft Defender pour point de terminaison

- Create un profil de configuration dans Jamf Pro à l’aide du package d’intégration

- Configurer les paramètres Microsoft Defender pour point de terminaison

- Configurer les paramètres de notification Microsoft Defender pour point de terminaison

- Configurer Microsoft AutoUpdate (MAU)

- Accorder un accès disque complet à Microsoft Defender pour point de terminaison

- Approuver les extensions système pour Microsoft Defender pour point de terminaison

- Configurer l’extension réseau

- Configurer les services en arrière-plan

- Accorder des autorisations Bluetooth

- Planifier des analyses avec Microsoft Defender pour point de terminaison sur macOS

- Déployer Microsoft Defender pour point de terminaison sur macOS

Étape 1 : Obtenir le package d’intégration Microsoft Defender pour point de terminaison

Dans Microsoft Defender XDR, accédez à Paramètres Intégration > des points > de terminaison.

Sélectionnez macOS comme système d’exploitation et Mobile Gestion des appareils/Microsoft Intune comme méthode de déploiement.

Sélectionnez Télécharger le package d’intégration (WindowsDefenderATPOnboardingPackage.zip).

Extrayez

WindowsDefenderATPOnboardingPackage.zip.Copiez le fichier à l’emplacement de votre choix. Par exemple :

C:\Users\JaneDoe_or_JohnDoe.contoso\Downloads\WindowsDefenderATPOnboardingPackage_macOS_MDM_contoso\jamf\WindowsDefenderATPOnboarding.plist.

Étape 2 : Create un profil de configuration dans Jamf Pro à l’aide du package d’intégration

Recherchez le fichier

WindowsDefenderATPOnboarding.plistde la section précédente.Connectez-vous à Jamf Pro, accédez àProfils de configurationordinateurs>, puis sélectionnez Nouveau.

Entrez les informations suivantes sous l’onglet Général :

- Nom : intégration MDE pour macOS

- Description : intégration MDE EDR pour macOS

- Catégorie : Aucun

- Méthode de distribution : Installer automatiquement

- Niveau : Niveau ordinateur

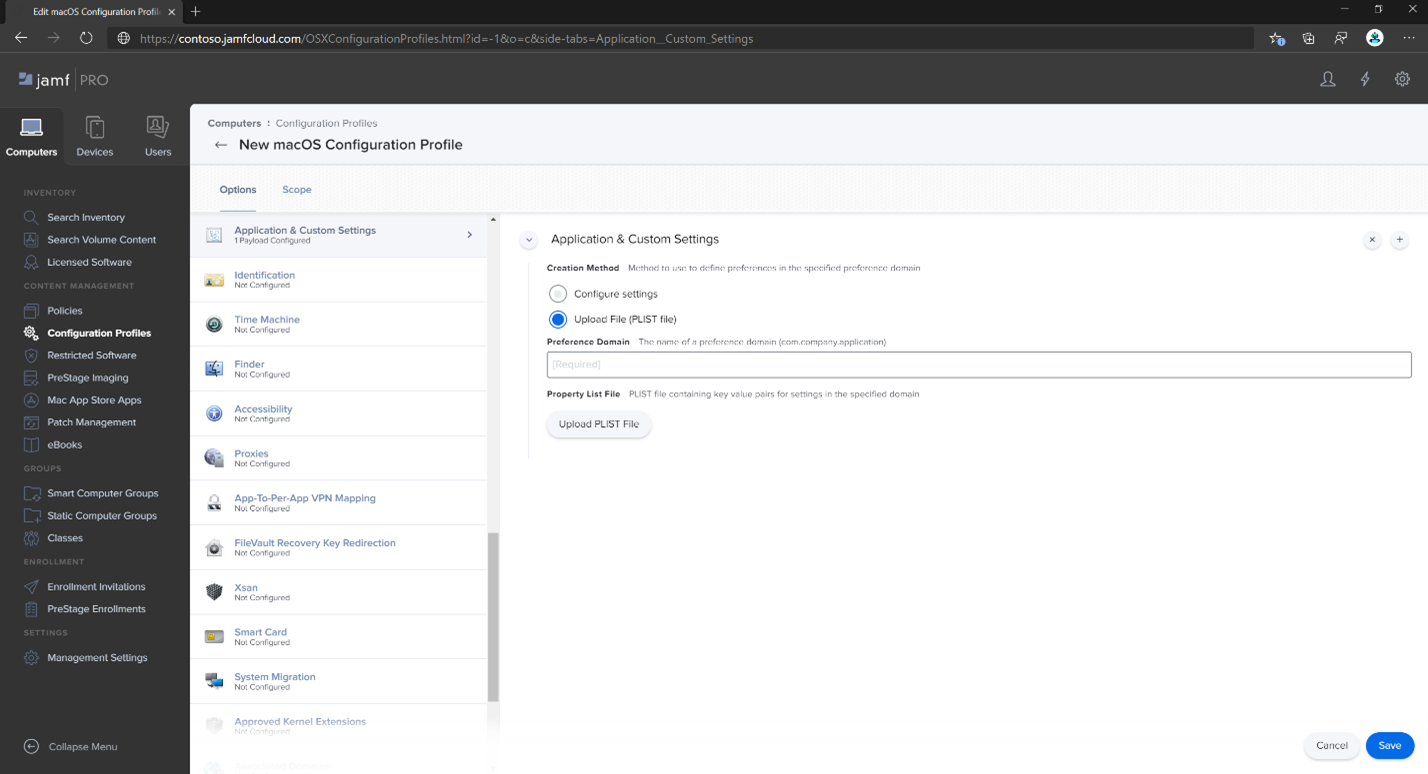

Accédez à la page Paramètres personnalisés de l’application & , puis sélectionnez Charger>ajouter.

Sélectionnez Charger un fichier (fichier PLIST), puis dans Domaine de préférence , entrez :

com.microsoft.wdav.atp.Sélectionnez Ouvrir et sélectionnez le fichier d’intégration.

Sélectionnez Télécharger.

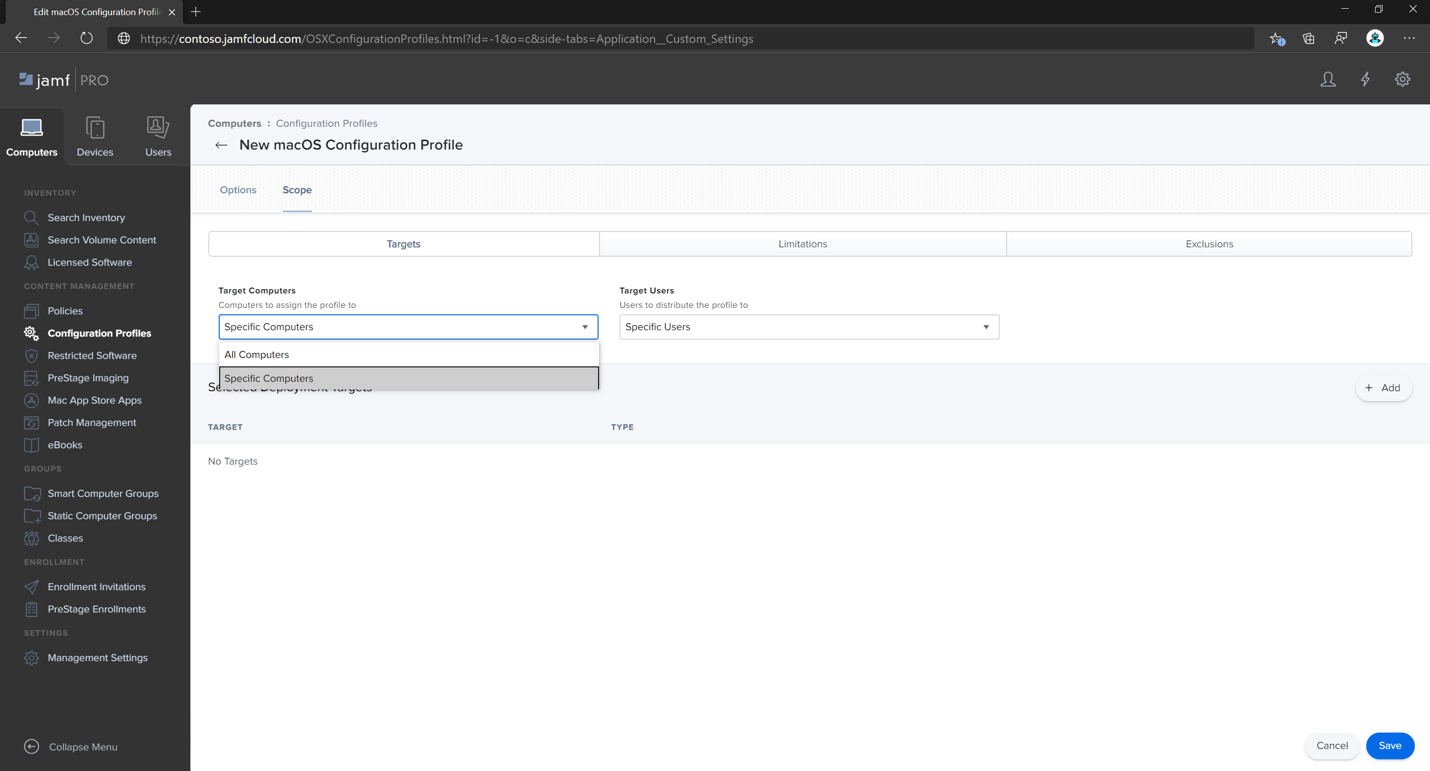

Sélectionnez l’onglet Étendue .

Sélectionnez les ordinateurs cibles.

Sélectionnez Enregistrer.

Sélectionnez Terminé.

Étape 3 : Configurer les paramètres Microsoft Defender pour point de terminaison

Vous pouvez utiliser l’interface graphique graphique JAMF Pro pour modifier les paramètres individuels de la configuration Microsoft Defender pour point de terminaison, ou utiliser la méthode héritée en créant une liste Plist de configuration dans un éditeur de texte et en la chargeant sur JAMF Pro.

Notez que vous devez utiliser exactement com.microsoft.wdav comme domaine de préférence, Microsoft Defender pour point de terminaison utilise uniquement ce nom et com.microsoft.wdav.ext pour charger ses paramètres managés !

(La com.microsoft.wdav.ext version peut être utilisée dans de rares cas lorsque vous préférez utiliser la méthode GUI, mais que vous devez également configurer un paramètre qui n’a pas encore été ajouté au schéma.)

Méthode GUI

Téléchargez schema.json fichier à partir du dépôt GitHub de Defender et enregistrez-le dans un fichier local :

curl -o ~/Documents/schema.json https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/schema/schema.jsonCreate un nouveau profil de configuration sous Ordinateurs -> Profils de configuration, entrez les informations suivantes sous l’onglet Général :

- Nom : Paramètres de configuration MDAV MDATP

- Description :<blank>

- Catégorie : Aucun (valeur par défaut)

- Niveau : niveau ordinateur (par défaut)

- Méthode de distribution : Installer automatiquement (par défaut)

Faites défiler vers le bas jusqu’à l’onglet Application & Paramètres personnalisés , sélectionnez Applications externes, cliquez sur Ajouter et utilisez schéma personnalisé comme source à utiliser pour le domaine de préférence.

Entrez

com.microsoft.wdavcomme Domaine de préférence, sélectionnez Ajouter un schéma et Charger le fichier schema.json téléchargé à l’étape 1. Cliquez sur Save (Enregistrer).Vous pouvez voir tous les paramètres de configuration Microsoft Defender pour point de terminaison pris en charge ci-dessous, sous Propriétés du domaine de préférence. Cliquez sur Ajouter/Supprimer des propriétés pour sélectionner les paramètres que vous souhaitez gérer, puis cliquez sur OK pour enregistrer vos modifications. (Les paramètres non sélectionnés ne seront pas inclus dans la configuration managée, un utilisateur final pourra configurer ces paramètres sur ses ordinateurs.)

Remplacez les valeurs des paramètres par les valeurs souhaitées. Vous pouvez cliquer sur Plus d’informations pour obtenir la documentation d’un paramètre particulier. (Vous pouvez cliquer sur Plist preview pour inspecter à quoi ressemblera la configuration plist. Cliquez sur Éditeur de formulaire pour revenir à l’éditeur visuel.)

Sélectionnez l’onglet Étendue .

Sélectionnez Groupe de machines de Contoso.

Sélectionnez Ajouter, puis Enregistrer.

Sélectionnez Terminé. Le nouveau profil de configuration s’affiche.

Microsoft Defender pour point de terminaison ajoute de nouveaux paramètres au fil du temps. Ces nouveaux paramètres seront ajoutés au schéma et une nouvelle version sera publiée sur GitHub. Il vous suffit de télécharger un schéma mis à jour, de modifier le profil de configuration existant et de modifier le schéma sous l’onglet Paramètres personnalisés de l’application & .

Méthode héritée

Utilisez les paramètres de configuration Microsoft Defender pour point de terminaison suivants :

- enableRealTimeProtection

- passiveMode

Remarque

Non activé par défaut, si vous envisagez d’exécuter un av tiers pour macOS, définissez-le

truesur .- Exclusions

- excludedPath

- excludedFileExtension

- excludedFileName

- exclusionsMergePolicy

- allowedThreats

Remarque

EICAR est sur l’exemple, si vous passez par une preuve de concept, supprimez-le surtout si vous testez EICAR.

- disallowedThreatActions

- potentially_unwanted_application

- archive_bomb

- cloudService

- automaticSampleSubmission

- étiquettes

- hideStatusMenuIcon

Pour plus d’informations, consultez Liste de propriétés pour le profil de configuration complet JAMF.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>antivirusEngine</key> <dict> <key>enableRealTimeProtection</key> <true/> <key>passiveMode</key> <false/> <key>exclusions</key> <array> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <false/> <key>path</key> <string>/var/log/system.log</string> </dict> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <true/> <key>path</key> <string>/home</string> </dict> <dict> <key>$type</key> <string>excludedFileExtension</string> <key>extension</key> <string>pdf</string> </dict> <dict> <key>$type</key> <string>excludedFileName</string> <key>name</key> <string>cat</string> </dict> </array> <key>exclusionsMergePolicy</key> <string>merge</string> <key>allowedThreats</key> <array> <string>EICAR-Test-File (not a virus)</string> </array> <key>disallowedThreatActions</key> <array> <string>allow</string> <string>restore</string> </array> <key>threatTypeSettings</key> <array> <dict> <key>key</key> <string>potentially_unwanted_application</string> <key>value</key> <string>block</string> </dict> <dict> <key>key</key> <string>archive_bomb</string> <key>value</key> <string>audit</string> </dict> </array> <key>threatTypeSettingsMergePolicy</key> <string>merge</string> </dict> <key>cloudService</key> <dict> <key>enabled</key> <true/> <key>diagnosticLevel</key> <string>optional</string> <key>automaticSampleSubmission</key> <true/> </dict> <key>edr</key> <dict> <key>tags</key> <array> <dict> <key>key</key> <string>GROUP</string> <key>value</key> <string>ExampleTag</string> </dict> </array> </dict> <key>userInterface</key> <dict> <key>hideStatusMenuIcon</key> <false/> </dict> </dict> </plist>Enregistrez le fichier sous

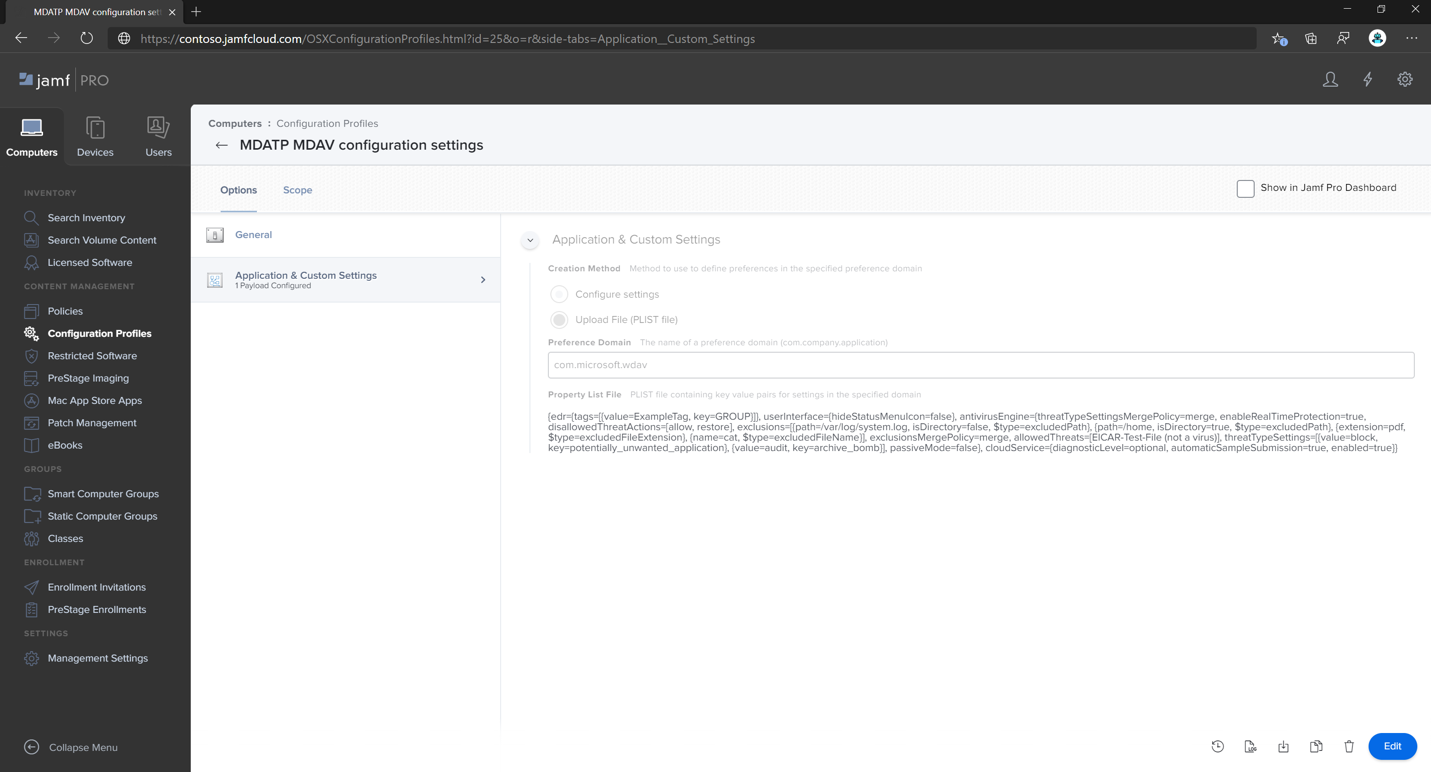

MDATP_MDAV_configuration_settings.plist.Dans le tableau de bord Jamf Pro, ouvrez Ordinateurs et leurs profils de configuration. Cliquez sur Nouveau et basculez vers l’onglet Général .

Entrez les informations suivantes sous l’onglet Général :

- Nom : Paramètres de configuration MDAV MDATP

- Description :<blank>

- Catégorie : Aucun (valeur par défaut)

- Méthode de distribution : Installer automatiquement (par défaut)

- Niveau : niveau ordinateur (par défaut)

Dans Paramètres personnalisés & de l’application, sélectionnez Configurer.

Sélectionnez Charger le fichier (fichier PLIST).

Dans Préférences Domaine, entrez

com.microsoft.wdav, puis sélectionnez Charger un fichier PLIST.Sélectionnez Choisir un fichier.

Sélectionnez le MDATP_MDAV_configuration_settings.plist, puis sélectionnez Ouvrir.

Sélectionnez Télécharger.

Sélectionnez Enregistrer.

Le fichier est chargé.

Sélectionnez l’onglet Étendue .

Sélectionnez Groupe de machines de Contoso.

Sélectionnez Ajouter, puis Enregistrer.

Sélectionnez Terminé. Le nouveau profil de configuration s’affiche.

Étape 4 : Configurer les paramètres de notifications

Ces étapes s’appliquent à macOS 11 (Big Sur) ou version ultérieure.

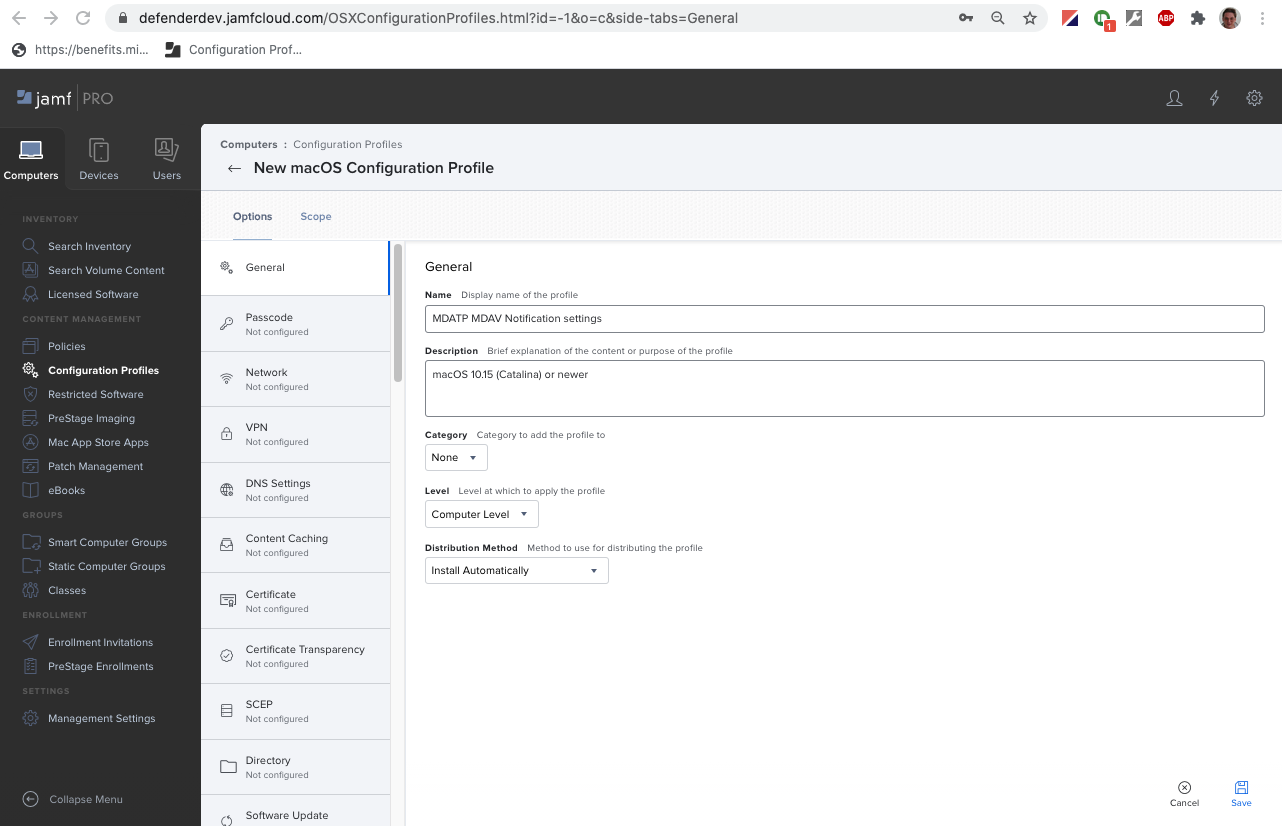

Dans le tableau de bord Jamf Pro, sélectionnez Ordinateurs, puis Profils de configuration.

Cliquez sur Nouveau, puis entrez les informations suivantes sous l’onglet Général pour Options :

- Nom : Paramètres de notification MDAV MDATP

- Description : macOS 11 (Big Sur) ou version ultérieure

- Catégorie : Aucun (valeur par défaut)

- Méthode de distribution : Installer automatiquement (par défaut)

- Niveau : niveau ordinateur (par défaut)

Tab Notifications, cliquez sur Ajouter, puis entrez les valeurs suivantes :

- ID de l’offre groupée :

com.microsoft.wdav.tray - Alertes critiques : cliquez sur Désactiver

- Notifications : cliquez sur Activer

- Type d’alerte de bannière : sélectionnez Inclure et Temporaire(par défaut)

- Notifications sur l’écran de verrouillage : cliquez sur Masquer

- Notifications dans le Centre de notifications : cliquez sur Afficher

- Icône de l’application badge : cliquez sur Afficher

- ID de l’offre groupée :

Onglet Notifications, cliquez sur Ajouter une fois de plus, faites défiler jusqu’à Nouveaux paramètres de notifications

- ID de l’offre groupée :

com.microsoft.autoupdate.fba - Configurer le reste des paramètres sur les mêmes valeurs que ci-dessus

Notez que vous avez maintenant deux « tables » avec des configurations de notification, une pour l’ID de bundle : com.microsoft.wdav.tray, et une autre pour l’ID de bundle : com.microsoft.autoupdate.fba. Bien que vous puissiez configurer les paramètres d’alerte en fonction de vos besoins, les ID d’offre groupée doivent être exactement les mêmes que ceux décrits précédemment, et le commutateur Include doit être Activé pour les notifications.

- ID de l’offre groupée :

Sélectionnez l’onglet Étendue , puis sélectionnez Ajouter.

Sélectionnez Groupe de machines de Contoso.

Sélectionnez Ajouter, puis Enregistrer.

Sélectionnez Terminé. Le nouveau profil de configuration s’affiche.

Étape 5 : Configurer Microsoft AutoUpdate (MAU)

Utilisez les paramètres de configuration Microsoft Defender pour point de terminaison suivants :

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>ChannelName</key> <string>Current</string> <key>HowToCheck</key> <string>AutomaticDownload</string> <key>EnableCheckForUpdatesButton</key> <true/> <key>DisableInsiderCheckbox</key> <false/> <key>SendAllTelemetryEnabled</key> <true/> </dict> </plist>Enregistrez-le sous

MDATP_MDAV_MAU_settings.plist.Dans le tableau de bord Jamf Pro, sélectionnez Général.

Entrez les informations suivantes sous l’onglet Général :

- Nom : MDATP MDAV MAU settings

- Description : Paramètres de mise à jour automatique Microsoft pour MDATP pour macOS

- Catégorie : Aucun (valeur par défaut)

- Méthode de distribution : Installer automatiquement (par défaut)

- Niveau : Niveau de l’ordinateur (par défaut)

Dans Paramètres personnalisés & de l’application , sélectionnez Configurer.

Sélectionnez Charger le fichier (fichier PLIST).

Dans Domaine de préférence , entrez :

com.microsoft.autoupdate2, puis sélectionnez Charger un fichier PLIST.Sélectionnez Choisir un fichier.

Sélectionnez MDATP_MDAV_MAU_settings.plist.

Sélectionnez Enregistrer.

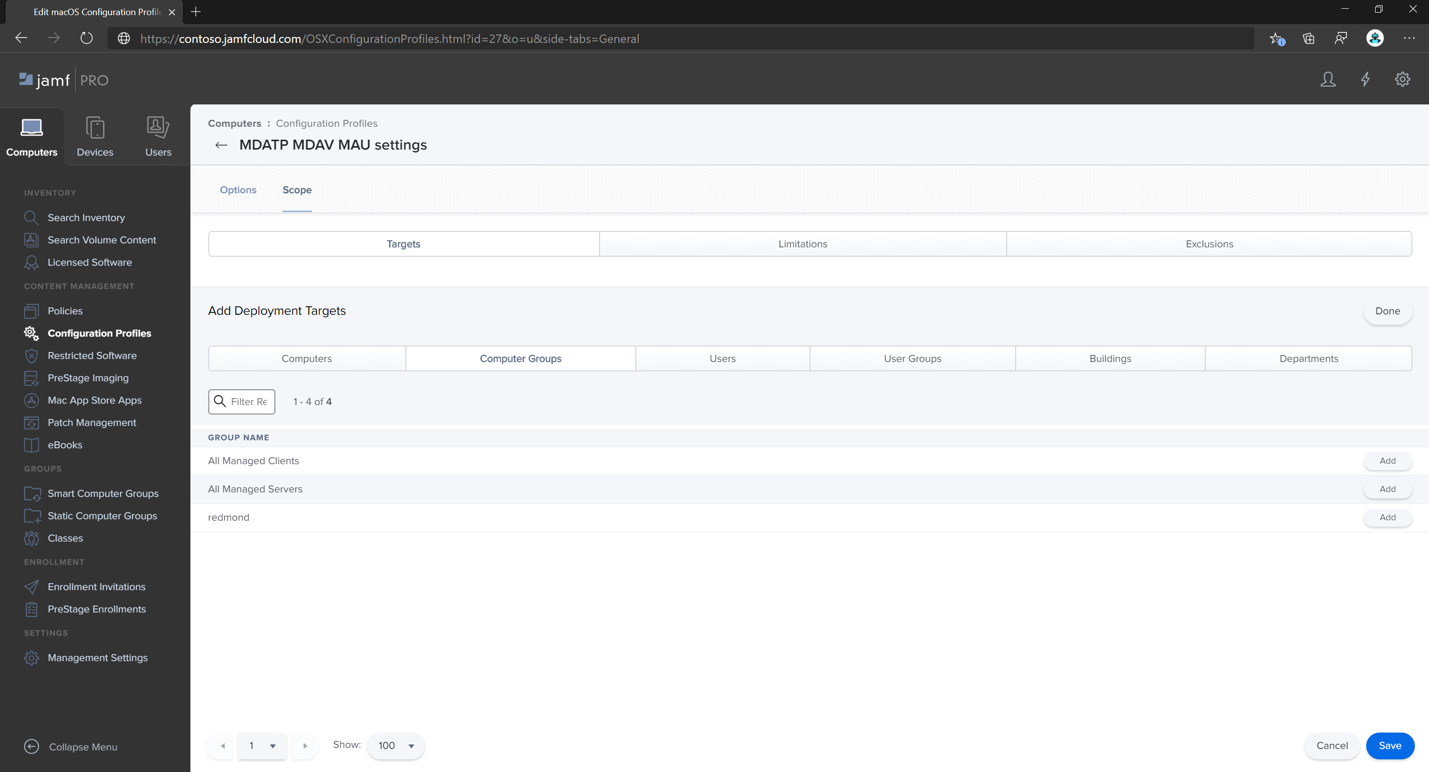

Sélectionnez l’onglet Étendue .

Sélectionnez Ajouter.

Sélectionnez Terminé.

Étape 6 : Accorder un accès disque complet à Microsoft Defender pour point de terminaison

Dans le tableau de bord Jamf Pro, sélectionnez Profils de configuration.

Sélectionnez + Nouveau.

Entrez les informations suivantes sous l’onglet Général :

- Nom : MDATP MDAV - Accorder un accès disque complet à EDR et AV

- Description : Sur macOS 11 (Big Sur) ou version ultérieure, le nouveau contrôle de stratégie de confidentialité

- Catégorie : Aucun

- Méthode de distribution : Installer automatiquement

- Niveau : niveau ordinateur

Dans Configurer les préférences de confidentialité Contrôle de stratégie , sélectionnez Configurer.

Dans Contrôle de stratégie de préférences de confidentialité, entrez les informations suivantes :

- Identificateur:

com.microsoft.wdav - Type d’identificateur : ID d’offre groupée

- Configuration requise du code :

identifier "com.microsoft.wdav" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identificateur:

Sélectionnez + Ajouter.

Sous Application ou service : définir sur SystemPolicyAllFiles

Sous « access » : définissez sur Autoriser

Sélectionnez Enregistrer (et non celle située en bas à droite).

Cliquez sur le

+signe en regard de App Access pour ajouter une nouvelle entrée.Entrez les détails suivants :

- Identificateur:

com.microsoft.wdav.epsext - Type d’identificateur : ID d’offre groupée

- Configuration requise du code :

identifier "com.microsoft.wdav.epsext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identificateur:

Sélectionnez + Ajouter.

Sous Application ou service : définir sur SystemPolicyAllFiles

Sous « access » : définissez sur Autoriser

Sélectionnez Enregistrer (et non celle située en bas à droite).

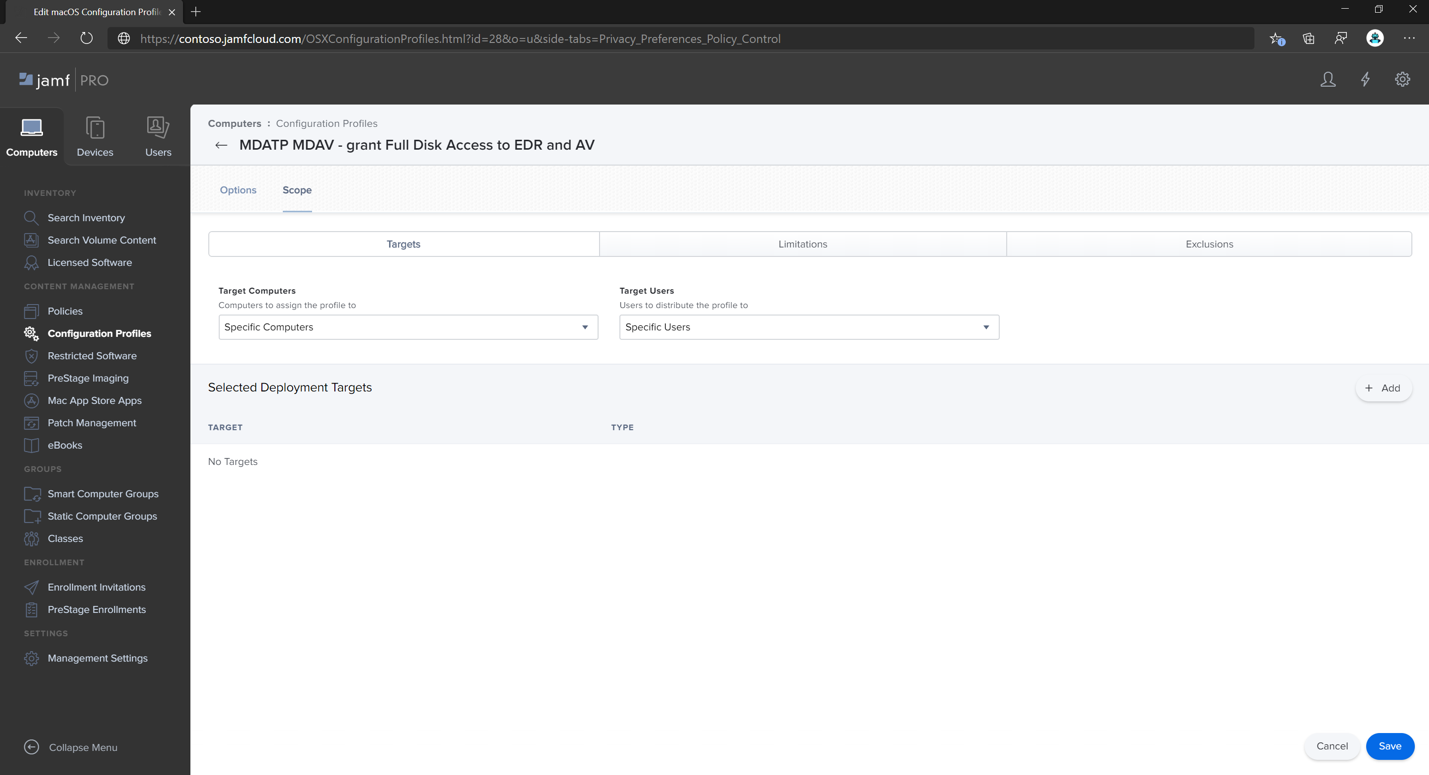

Sélectionnez l’onglet Étendue .

Sélectionnez + Ajouter.

Sélectionnez Groupes d’ordinateurs> sous Nom> du groupe, sélectionnez MachineGroup de Contoso.

Sélectionnez Ajouter.

Sélectionnez Enregistrer.

Sélectionnez Terminé.

Vous pouvez également télécharger fulldisk.mobileconfig et le charger dans les profils de configuration JAMF, comme décrit dans Déploiement de profils de configuration personnalisés à l’aide de Jamf Pro|Méthode 2 : Charger un profil de configuration sur Jamf Pro.

Remarque

L’accès au disque complet accordé via le profil de configuration MDM Apple n’est pas reflété dans Paramètres système => Confidentialité & Sécurité => Accès au disque complet.

Étape 7 : Approuver les extensions système pour Microsoft Defender pour point de terminaison

Dans profils de configuration, sélectionnez + Nouveau.

Entrez les informations suivantes sous l’onglet Général :

- Nom : Extensions système MDAV MDATP

- Description : Extensions système MDATP

- Catégorie : Aucun

- Méthode de distribution : Installer automatiquement

- Niveau : Niveau ordinateur

Dans Extensions système , sélectionnez Configurer.

Dans Extensions système, entrez les informations suivantes :

- Nom d’affichage : Microsoft Corp. System Extensions

- Types d’extensions système : Extensions système autorisées

- Identificateur de l’équipe : UBF8T346G9

- Extensions système autorisées :

- com.microsoft.wdav.epsext

- com.microsoft.wdav.netext

Sélectionnez l’onglet Étendue .

Sélectionnez + Ajouter.

Sélectionnez Groupes d’ordinateurs> sous Nom> du groupe, sélectionnez Groupe d’ordinateurs de Contoso.

Sélectionnez + Ajouter.

Sélectionnez Enregistrer.

Sélectionnez Terminé.

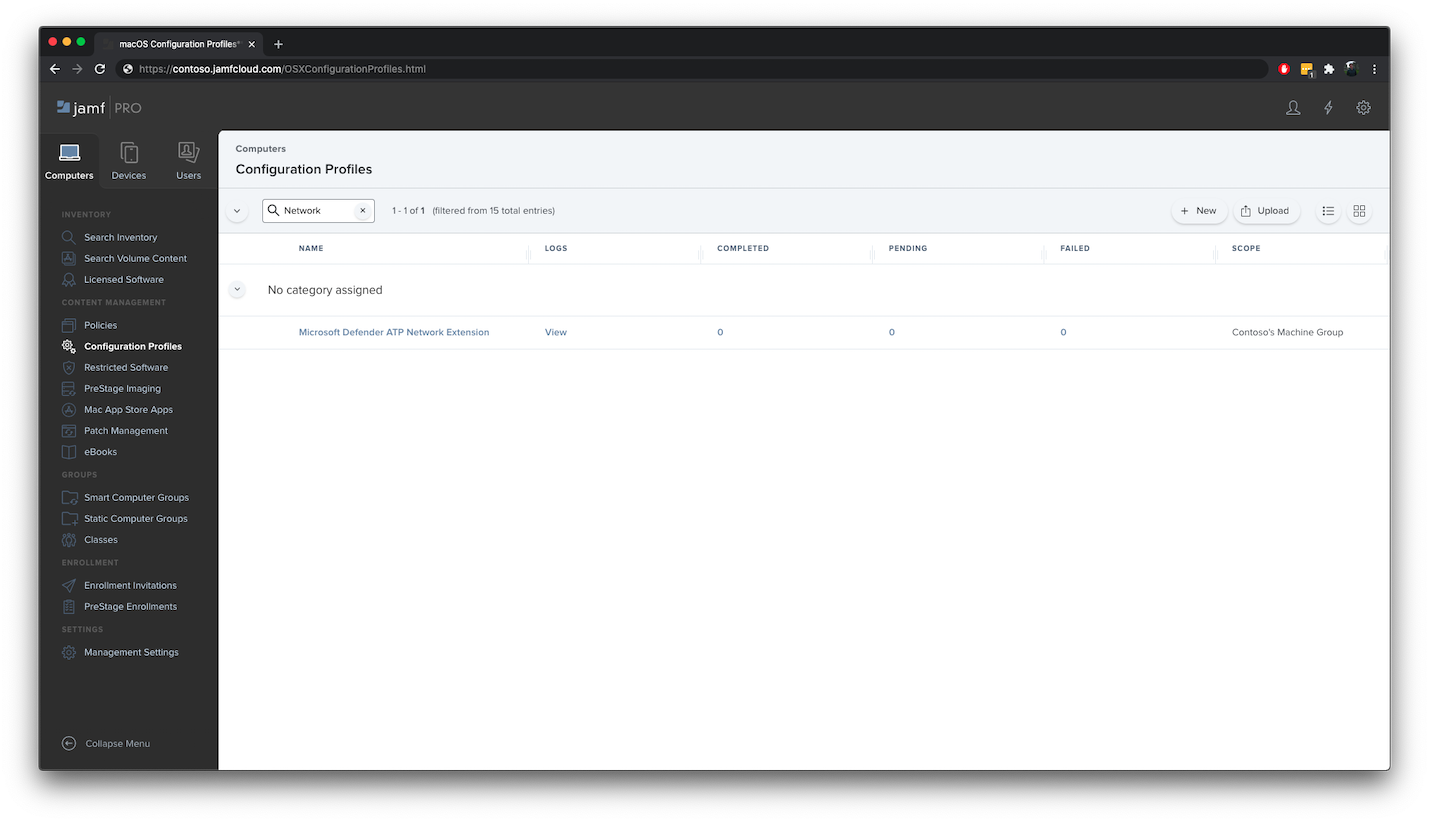

Étape 8 : Configurer l’extension réseau

Dans le cadre des fonctionnalités de détection et de réponse de point de terminaison, Microsoft Defender pour point de terminaison sur macOS inspecte le trafic de socket et signale ces informations au portail Microsoft Defender. La stratégie suivante permet à l’extension réseau d’effectuer cette fonctionnalité.

Ces étapes s’appliquent à macOS 11 (Big Sur) ou version ultérieure.

Dans le tableau de bord Jamf Pro, sélectionnez Ordinateurs, puis Profils de configuration.

Cliquez sur Nouveau, puis entrez les informations suivantes pour Options :

Onglet Général :

- Nom : extension réseau Microsoft Defender

- Description : macOS 11 (Big Sur) ou version ultérieure

- Catégorie : Aucun (valeur par défaut)

- Méthode de distribution : Installer automatiquement (par défaut)

- Niveau : niveau ordinateur (par défaut)

Filtre de contenu d’onglet :

- Nom du filtre : filtre de contenu Microsoft Defender

- Identificateur :

com.microsoft.wdav - Laissez l’adresse de service, l’organisation, le nom d’utilisateur, le mot de passe et le certificat vides (Incluren’est pas sélectionné)

- Ordre de filtre : Inspector

- Filtre de socket :

com.microsoft.wdav.netext - Spécification désignée du filtre de socket :

identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9 - Laissez les champs Filtre réseau vides (Incluren’est pas sélectionné)

Notez que les valeurs exactes identificateur, filtre de socket et filtre de socket désigné exigence , comme spécifié ci-dessus.

Sélectionnez l’onglet Étendue .

Sélectionnez + Ajouter.

Sélectionnez Groupes d’ordinateurs> sous Nom> du groupe, sélectionnez Groupe d’ordinateurs de Contoso.

Sélectionnez + Ajouter.

Sélectionnez Enregistrer.

Sélectionnez Terminé.

Vous pouvez également télécharger netfilter.mobileconfig et le charger dans les profils de configuration JAMF, comme décrit dans Déploiement de profils de configuration personnalisés à l’aide de Jamf Pro|Méthode 2 : Charger un profil de configuration sur Jamf Pro.

Étape 9 : Configurer les services en arrière-plan

Attention

macOS 13 (Ventura) contient de nouvelles améliorations en matière de confidentialité. À compter de cette version, par défaut, les applications ne peuvent pas s’exécuter en arrière-plan sans consentement explicite. Microsoft Defender pour point de terminaison devez exécuter son processus démon en arrière-plan.

Ce profil de configuration accorde des autorisations de service en arrière-plan pour Microsoft Defender pour point de terminaison. Si vous avez précédemment configuré Microsoft Defender pour point de terminaison via JAMF, nous vous recommandons de mettre à jour le déploiement avec ce profil de configuration.

Téléchargez background_services.mobileconfig à partir de notre dépôt GitHub.

Chargez mobileconfig téléchargé dans les profils de configuration JAMF, comme décrit dans Déploiement de profils de configuration personnalisés à l’aide de Jamf Pro |Méthode 2 : Charger un profil de configuration sur Jamf Pro.

Étape 10 : Accorder des autorisations Bluetooth

Attention

macOS 14 (Sonoma) contient de nouvelles améliorations en matière de confidentialité. À compter de cette version, par défaut, les applications ne peuvent pas accéder au Bluetooth sans consentement explicite. Microsoft Defender pour point de terminaison l’utilise si vous configurez des stratégies Bluetooth pour Device Control.

Téléchargez bluetooth.mobileconfig à partir du référentiel GitHub.

Avertissement

La version actuelle de JAMF Pro ne prend pas encore en charge ce type de charge utile. Si vous chargez ce mobileconfig tel qu’il est, JAMF Pro supprime la charge utile non prise en charge et ne s’applique pas aux ordinateurs clients. Vous devez d’abord signer mobileconfig téléchargé, après que JAMF Pro le considère comme « scellé » et ne le falsifie pas. Consultez les instructions ci-dessous :

- Vous devez avoir au moins un certificat de signature installé dans votre trousseau, même un certificat auto-signé fonctionne. Vous pouvez inspecter ce que vous avez avec :

> /usr/bin/security find-identity -p codesigning -v

1) 70E46A47F552EA8D58521DAC1E7F5144BA3012BC "DevCert"

2) 67FC43F3FAB77662BB7688C114585BAA37CA8175 "Mac Developer: John Doe (1234XX234)"

3) E142DFD879E5EB60FA249FB5B24CEAE3B370394A "Apple Development: Jane Doe 7XX7778888)"

4) 21DE31645BBF1D9F5C46E82E87A6968111E41C75 "Apple Development: me@example.com (8745XX123)"

4 valid identities found

- Choisissez l’un d’entre eux et fournissez le texte entre guillemets en tant que paramètre -N :

/usr/bin/security cms -S -N "DevCert" -i bluetooth.mobileconfig -o bluetooth-signed.mobileconfig

- Vous pouvez maintenant charger le bluetooth-signed.mobileconfig généré sur JAMF Pro, comme décrit dans Déploiement de profils de configuration personnalisés à l’aide de Jamf Pro |Méthode 2 : Charger un profil de configuration sur Jamf Pro.

Remarque

Bluetooth accordé via le profil de configuration MDM Apple n’est pas répercuté dans Paramètres système => Confidentialité & Sécurité => Bluetooth.

Étape 11 : Planifier des analyses avec Microsoft Defender pour point de terminaison sur macOS

Suivez les instructions de Planifier des analyses avec Microsoft Defender pour point de terminaison sur macOS.

Étape 12 : Déployer Microsoft Defender pour point de terminaison sur macOS

Remarque

Dans les étapes suivantes, le nom du fichier et les .pkg valeurs Nom d’affichage sont des exemples. Dans ces exemples, 200329 représente la date à laquelle le package et la stratégie ont été créés (au yymmdd format), et v100.86.92 représente la version de l’application Microsoft Defender en cours de déploiement.

Ces valeurs doivent être mises à jour pour se conformer à la convention d’affectation de noms que vous utilisez dans votre environnement pour les packages et les stratégies.

Accédez à l’emplacement où vous avez enregistré

wdav.pkg.Renommez-le en

wdav_MDM_Contoso_200329.pkg.Ouvrez le tableau de bord Jamf Pro.

Sélectionnez votre ordinateur, cliquez sur l’icône d’engrenage en haut, puis sélectionnez Gestion de l’ordinateur.

Sous l’onglet Général, entrez les informations suivantes dans Nouveau package :

- Nom d’affichage : laissez-le vide pour l’instant. Car il sera réinitialisé lorsque vous choisissez votre pkg.

- Catégorie : Aucun (valeur par défaut)

- Nom de fichier : choisissez Fichier

Ouvrez le fichier et pointez-le vers

wdav.pkgouwdav_MDM_Contoso_200329.pkg.Sélectionnez Ouvrir. Définissez le nom d’affichagesur Microsoft Defender Protection avancée contre les menaces et antivirus Microsoft Defender.

Le fichier manifeste n’est pas obligatoire. Microsoft Defender pour point de terminaison fonctionne sans fichier manifeste.

Onglet Options : conservez les valeurs par défaut.

Onglet Limitations : conservez les valeurs par défaut.

Sélectionnez Enregistrer. Le package est chargé dans Jamf Pro.

Le déploiement du package peut prendre quelques minutes.

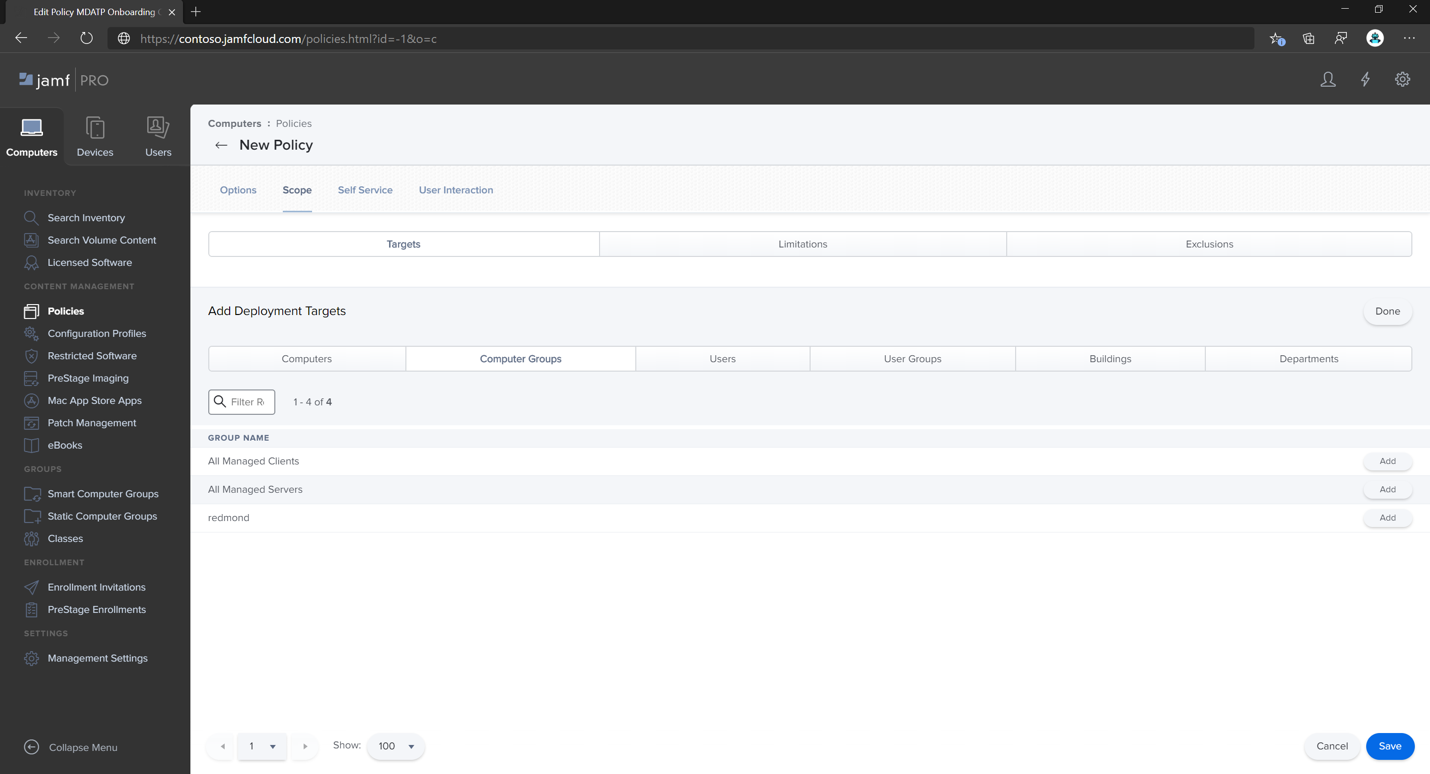

Accédez à la page Stratégies .

Sélectionnez + Nouveau pour créer une stratégie.

Dans Général, entrez le nom d’affichage MDATP Onboarding Contoso 200329 v100.86.92 ou version ultérieure.

Sélectionnez Archivage périodique.

Sélectionnez Enregistrer.

Sélectionnez Packages > Configurer.

Sélectionnez le bouton Ajouter en regard de Microsoft Defender Protection avancée contre les menaces et antivirus Microsoft Defender.

Sélectionnez Enregistrer.

Create un groupe intelligent pour les machines avec des profils Microsoft Defender.

Pour une meilleure expérience utilisateur, les profils de configuration des ordinateurs inscrits doivent être installés avant le package de Microsoft Defender. Dans la plupart des cas, JAMF Prof envoie (push) immédiatement les profils de configuration, qui sont exécutés après un certain temps (c’est-à-dire pendant case activée-in).

Toutefois, dans certains cas, le déploiement des profils de configuration peut être déployé avec un délai important (par exemple, si l’ordinateur d’un utilisateur est verrouillé).

JAMF Pro permet de s’assurer que l’ordre est correct. Vous pouvez créer un groupe intelligent pour les machines qui ont déjà reçu le profil de configuration de Microsoft Defender et installer le package de Microsoft Defender uniquement sur ces machines (et dès qu’elles reçoivent ce profil !)

Pour ce faire, créez d’abord un groupe intelligent. Dans la nouvelle fenêtre de navigateur, ouvrez Groupes d’ordinateurs intelligents dans le menu de gauche, cliquez sur Nouveau. Attribuez un nom, basculez vers l’onglet Critères , cliquez sur Ajouter et afficher les critères avancés.

Sélectionnez Nom du profil comme critère, puis utilisez le nom d’un profil de configuration créé précédemment comme Valeur :

Cliquez sur Save (Enregistrer). Revenez à la fenêtre dans laquelle vous configurez une stratégie de package.

Sélectionnez l’onglet Étendue .

Sélectionnez les ordinateurs cibles.

Sous Étendue, sélectionnez Ajouter.

Basculez vers l’onglet Groupes d’ordinateurs . Recherchez le groupe intelligent que vous avez créé, puis ajoutez-le .

Sélectionnez Libre-service si vous souhaitez que les utilisateurs installent Microsoft Defender volontairement, à la demande.

Sélectionnez Terminé.

Étendue du profil de configuration

JAMF vous oblige à définir un ensemble de machines pour un profil de configuration. Vous devez vous assurer que tous les ordinateurs recevant le package de Defender reçoivent également tous les profils de configuration répertoriés ci-dessus.

Avertissement

JAMF prend en charge les groupes d’ordinateurs intelligents qui permettent le déploiement, tels que les profils de configuration ou les stratégies sur toutes les machines correspondant à certains critères évalués dynamiquement. Il s’agit d’un concept puissant qui est largement utilisé pour la distribution des profils de configuration.

Toutefois, gardez à l’esprit que ces critères ne doivent pas inclure la présence de Defender sur un ordinateur. Bien que l’utilisation de ce critère puisse sembler logique, elle crée des problèmes difficiles à diagnostiquer.

Defender s’appuie sur tous ces profils au moment de son installation. La création de profils de configuration en fonction de la présence de Defender retarde efficacement le déploiement des profils de configuration et entraîne un produit initialement défectueux et/ou demande l’approbation manuelle de certaines autorisations d’application, qui sont autrement approuvées automatiquement par les profils.

Le déploiement d’une stratégie avec le package de Microsoft Defender après avoir déployé des profils de configuration garantit la meilleure expérience de l’utilisateur final, car toutes les configurations requises seront appliquées avant l’installation du package.

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender pour point de terminaison Tech Community.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour