Hiérarchiser les incidents dans le portail Microsoft Defender

La plateforme unifiée d’opérations de sécurité dans le portail Microsoft Defender applique l’analytique de corrélation et regroupe les alertes associées et les enquêtes automatisées de différents produits dans un incident. Microsoft Sentinel et Defender XDR également déclencher des alertes uniques sur les activités qui ne peuvent être identifiées que comme malveillantes compte tenu de la visibilité de bout en bout dans la plateforme unifiée sur l’ensemble de la suite de produits. Cette vue donne à vos analystes de sécurité l’histoire plus large des attaques, ce qui les aide à mieux comprendre et à gérer les menaces complexes dans votre organization.

Importante

Microsoft Sentinel est disponible dans le cadre de la préversion publique de la plateforme d’opérations de sécurité unifiée dans le portail Microsoft Defender. Pour plus d’informations, consultez Microsoft Sentinel dans le portail Microsoft Defender.

File d’attente des incidents

La file d’attente des incidents affiche une collection d’incidents qui ont été créés sur des appareils, des utilisateurs, des boîtes aux lettres et d’autres ressources. Il vous aide à trier les incidents pour hiérarchiser et créer une décision de réponse de cybersécurité informée, un processus appelé triage des incidents.

Conseil

Pendant une durée limitée en janvier 2024, lorsque vous visitez la page Incidents , Defender Boxed s’affiche. Defender Boxed met en évidence les réussites, les améliorations et les actions de réponse de votre organization en 2023. Pour rouvrir Defender Boxed, dans le portail Microsoft Defender, accédez à Incidents, puis sélectionnez Votre Defender Boxed.

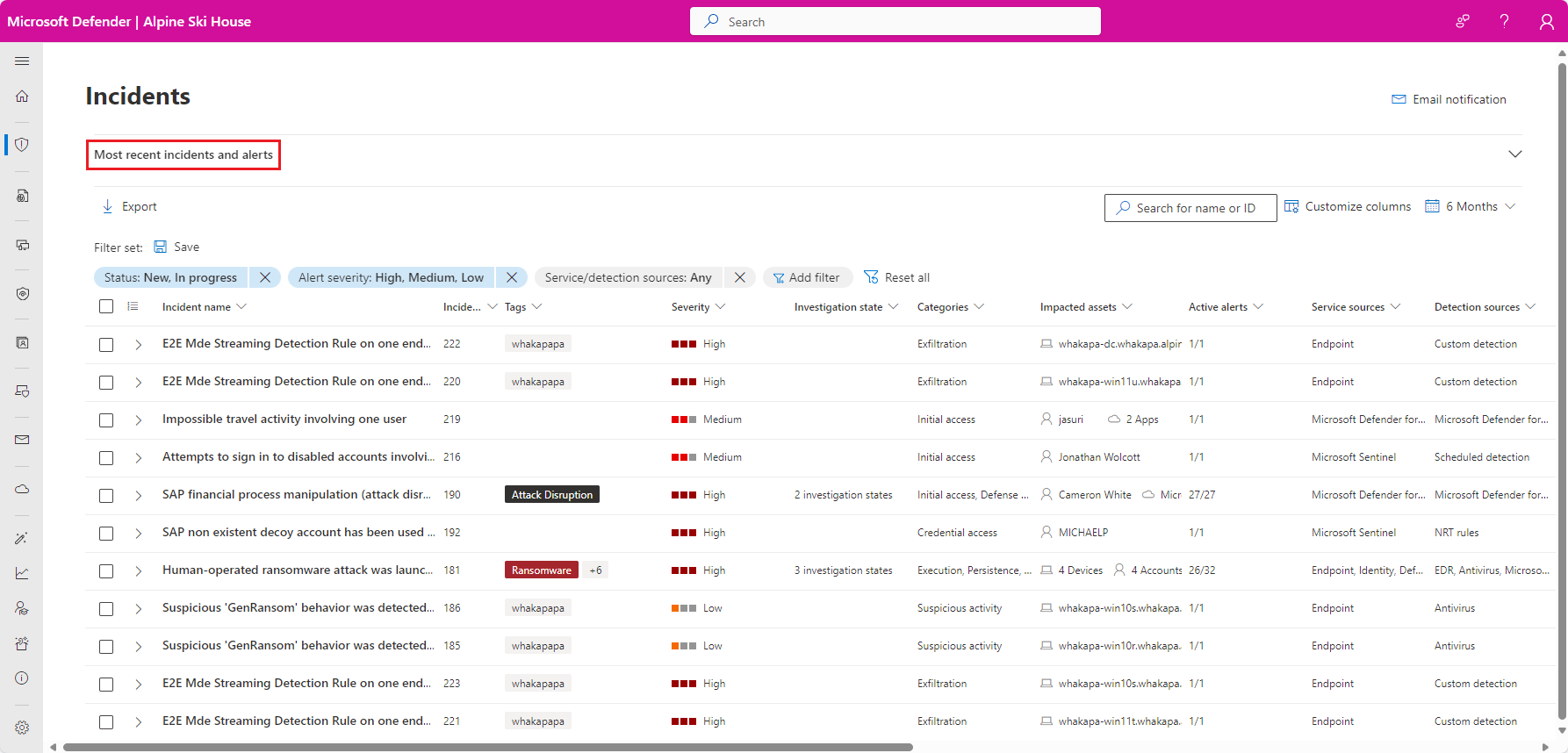

Vous pouvez accéder à la file d’attente des incidents à partir de Incidents & alertes > Incidents lors du lancement rapide du portail Microsoft Defender. Voici un exemple.

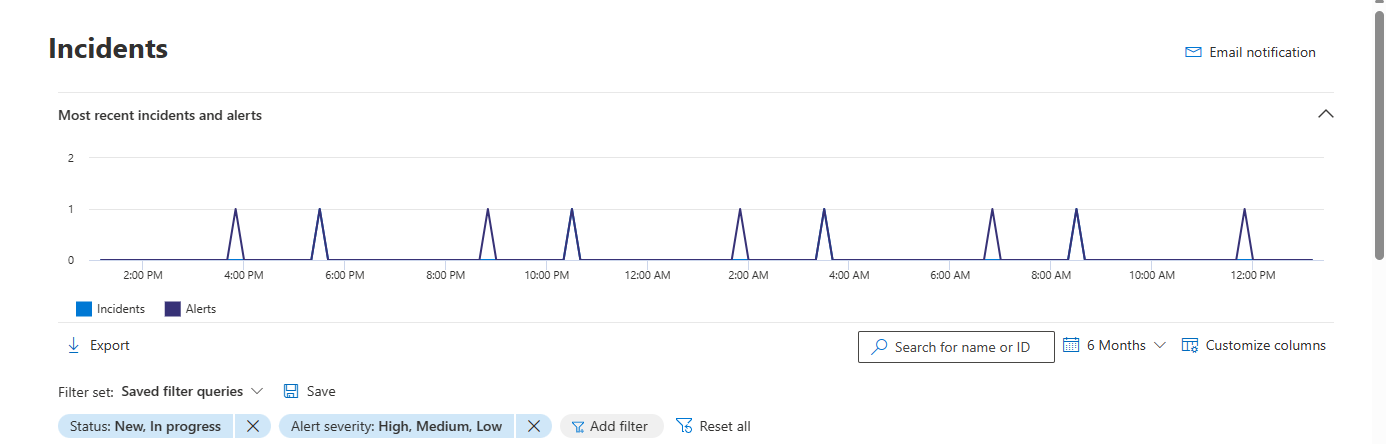

Sélectionnez Incidents et alertes les plus récents pour activer/désactiver l’extension de la section supérieure, qui montre un graphique chronologie du nombre d’alertes reçues et d’incidents créés au cours des dernières 24 heures.

En dessous, la file d’attente des incidents dans le portail Microsoft Defender affiche les incidents observés au cours des six derniers mois. L’incident le plus récent se trouve en haut de la liste afin que vous puissiez le voir en premier. Vous pouvez choisir une autre période en la sélectionnant dans la liste déroulante en haut.

La file d’attente des incidents comporte des colonnes personnalisables (sélectionnez Personnaliser les colonnes) qui vous donnent une visibilité sur les différentes caractéristiques de l’incident ou des entités affectées. Ce filtrage vous aide à prendre une décision éclairée concernant la hiérarchisation des incidents à des fins d’analyse.

Noms des incidents

Pour plus de visibilité en un coup d’œil, Microsoft Defender XDR génère automatiquement des noms d’incident, en fonction des attributs d’alerte tels que le nombre de points de terminaison affectés, les utilisateurs affectés, les sources de détection ou les catégories. Ce nom spécifique vous permet de comprendre rapidement l’étendue de l’incident.

Par exemple : incident multiphase sur plusieurs points de terminaison signalés par plusieurs sources.

Si vous avez intégré Microsoft Sentinel à la plateforme d’opérations de sécurité unifiée, les alertes et les incidents provenant de Microsoft Sentinel sont susceptibles d’avoir leurs noms modifiés (qu’ils aient été créés avant ou depuis l’intégration).

Nous vous recommandons d’éviter d’utiliser le nom de l’incident comme condition pour déclencher des règles d’automatisation. Si le nom de l’incident est une condition et que le nom de l’incident change, la règle n’est pas déclenchée.

Filtres

La file d’attente des incidents fournit également plusieurs options de filtrage, qui, lorsqu’elles sont appliquées, vous permettent d’effectuer un vaste balayage de tous les incidents existants dans votre environnement, ou de décider de vous concentrer sur un scénario ou une menace spécifique. L’application de filtres dans la file d’attente des incidents permet de déterminer le type d’incident nécessitant une attention immédiate.

La liste Filtres au-dessus de la liste des incidents affiche les filtres actuellement appliqués.

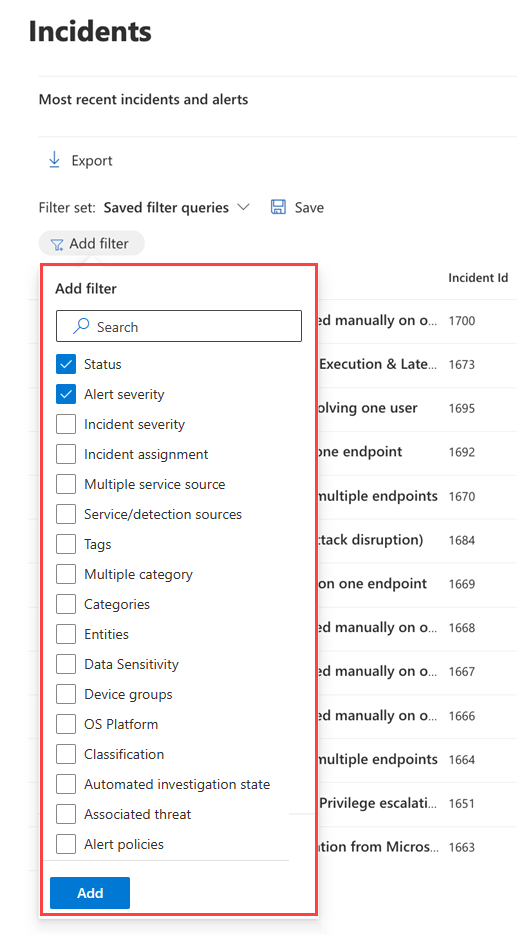

Dans la file d’attente des incidents par défaut, vous pouvez sélectionner Ajouter un filtre pour afficher la liste déroulante Ajouter un filtre , à partir de laquelle vous spécifiez des filtres à appliquer à la file d’attente des incidents afin de limiter l’ensemble des incidents affichés. Voici un exemple.

Sélectionnez les filtres que vous souhaitez utiliser, puis sélectionnez Ajouter en bas de la liste pour les rendre disponibles.

À présent, les filtres que vous avez sélectionnés s’affichent avec les filtres appliqués existants. Sélectionnez le nouveau filtre pour spécifier ses conditions. Par exemple, si vous avez choisi le filtre « Sources de service/détection », sélectionnez-le pour choisir les sources par lesquelles filtrer la liste.

Vous pouvez également voir le volet Filtre en sélectionnant l’un des filtres dans la liste Filtres au-dessus de la liste des incidents.

Ce tableau répertorie les noms de filtre disponibles.

| Nom du filtre | Description/Conditions |

|---|---|

| État | Sélectionnez Nouveau, En cours ou Résolu. |

| Gravité de l’alerte Gravité de l’incident |

La gravité d’une alerte ou d’un incident indique l’impact qu’elle peut avoir sur vos ressources. Plus la gravité est élevée, plus l’impact est important et nécessite généralement l’attention la plus immédiate. Sélectionnez Élevé, Moyen, Faible ou Informationnel. |

| Affectation d’incident | Sélectionnez le ou les utilisateurs affectés. |

| Plusieurs sources de service | Spécifiez si le filtre concerne plusieurs sources de service. |

| Sources de service/détection | Spécifiez les incidents qui contiennent des alertes provenant d’un ou plusieurs des éléments suivants : La plupart de ces services peuvent être développés dans le menu pour afficher d’autres choix de sources de détection au sein d’un service donné. |

| Tags | Sélectionnez un ou plusieurs noms de balise dans la liste. |

| Plusieurs catégories | Spécifiez si le filtre concerne plusieurs catégories. |

| Categories | Choisissez des catégories pour vous concentrer sur des tactiques, des techniques ou des composants d’attaque spécifiques vus. |

| Entities | Spécifiez le nom d’une ressource telle qu’un utilisateur, un appareil, une boîte aux lettres ou un nom d’application. |

| Confidentialité des données | Certaines attaques se concentrent sur le ciblage de données sensibles ou précieuses. En appliquant un filtre pour des étiquettes de confidentialité spécifiques, vous pouvez rapidement déterminer si des informations sensibles ont potentiellement été compromises et hiérarchiser la résolution de ces incidents. Ce filtre affiche des informations uniquement lorsque vous avez appliqué des étiquettes de confidentialité à partir de Protection des données Microsoft Purview. |

| Groupes d'appareils | Spécifiez un nom de groupe d’appareils . |

| Plateforme du système d’exploitation | Spécifiez les systèmes d’exploitation des appareils. |

| Classification | Spécifiez l’ensemble de classifications des alertes associées. |

| État d’analyse automatisée | Spécifiez le status de l’examen automatisé. |

| Menace associée | Spécifiez une menace nommée. |

| Stratégies d’alerte | Spécifiez un titre de stratégie d’alerte. |

Le filtre par défaut est d’afficher toutes les alertes et incidents avec un status Nouveau et En cours et avec une gravité élevée, moyenne ou faible.

Vous pouvez rapidement supprimer un filtre en sélectionnant le X dans le nom d’un filtre dans la liste Filtres .

Vous pouvez également créer des jeux de filtres dans la page des incidents en sélectionnant Requêtes > de filtre enregistrées Create jeu de filtres. Si aucun jeu de filtres n’a été créé, sélectionnez Enregistrer pour en créer un.

Enregistrer des filtres personnalisés en tant qu’URL

Une fois que vous avez configuré un filtre utile dans la file d’attente des incidents, vous pouvez ajouter un signet à l’URL de l’onglet du navigateur ou l’enregistrer en tant que lien sur une page Web, un document Word ou un emplacement de votre choix. La création de signets vous permet d’accéder en un seul clic aux vues clés de la file d’attente des incidents, telles que :

- Nouveaux incidents

- Incidents de gravité élevée

- Incidents non attribués

- Incidents de gravité élevée et non attribués

- Incidents qui m’ont été attribués

- Incidents qui m’ont été attribués et pour Microsoft Defender pour point de terminaison

- Incidents avec une ou plusieurs étiquettes spécifiques

- Incidents avec une catégorie de menace spécifique

- Incidents avec une menace associée spécifique

- Incidents avec un acteur spécifique

Une fois que vous avez compilé et stocké votre liste de vues de filtre utiles sous forme d’URL, utilisez-la pour traiter et hiérarchiser rapidement les incidents dans votre file d’attente, puis les gérer pour l’affectation et l’analyse ultérieures.

Recherche

Dans la zone Recherche nom ou ID située au-dessus de la liste des incidents, vous pouvez rechercher les incidents de plusieurs façons pour trouver rapidement ce que vous recherchez.

Recherche par nom ou ID d’incident

Recherche directement pour un incident en tapant l’ID d’incident ou le nom de l’incident. Lorsque vous sélectionnez un incident dans la liste des résultats de la recherche, le portail Microsoft Defender ouvre un nouvel onglet avec les propriétés de l’incident, à partir duquel vous pouvez démarrer votre investigation.

Recherche par les ressources impactées

Vous pouvez nommer une ressource (par exemple, un utilisateur, un appareil, une boîte aux lettres, un nom d’application ou une ressource cloud) et rechercher tous les incidents liés à cette ressource.

Spécifier un intervalle de temps

La liste par défaut des incidents concerne ceux qui se sont produits au cours des six derniers mois. Vous pouvez spécifier un nouvel intervalle de temps dans la zone de liste déroulante en regard de l’icône de calendrier en sélectionnant :

- Un jour

- Trois jours

- Une semaine

- 30 jours

- 30 jours

- Six mois

- Plage personnalisée dans laquelle vous pouvez spécifier des dates et des heures

Prochaines étapes

Une fois que vous avez déterminé quel incident nécessite la priorité la plus élevée, sélectionnez-le et :

- Gérez les propriétés de l’incident pour les balises, l’affectation, la résolution immédiate des incidents de faux positifs et les commentaires.

- Commencez vos investigations.

Voir aussi

Conseil

Voulez-vous en savoir plus ? Engage avec la communauté Microsoft Security dans notre communauté technique : Microsoft Defender XDR Tech Community.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour