Utiliser l’infrastructure de protection des applications

Les exigences de protection des données de votre organization peuvent différer des autres organisations. Pour cette raison, vous pouvez personnaliser la protection des applications que vous déployez à partir d’Intune en fonction des besoins spécifiques de votre organization. Vous pouvez utiliser l’infrastructure de protection des données de la stratégie de Protection d'applications (APP) pour appliquer la protection des applications à votre organization. L’infrastructure de protection des données des applications est organisée en trois niveaux de configuration distincts, chaque niveau consécutif s’appuyant sur le niveau précédent.

| Niveau de protection | Description |

|---|---|

| Protection de données de base de l'entreprise (niveau 1) (Niveau 1) |

Il s’agit d’une configuration d’entrée de gamme qui fournit un contrôle de protection des données similaire dans Exchange Online stratégies de boîte aux lettres et présente votre application d’administrateur informatique. Microsoft recommande cette configuration comme configuration minimale de protection des données pour un appareil d’entreprise. |

| Protection améliorée des données d’entreprise (Niveau 2) |

Ce niveau de protection, qui s’appuie sur le niveau précédent, s’applique à la plupart des utilisateurs mobiles qui accèdent à des données professionnelles ou scolaires. Microsoft recommande cette configuration pour les appareils où les utilisateurs accèdent à des informations sensibles ou confidentielles. |

| Protection élevée des données d’entreprise (Niveau 3) |

Ce niveau de protection, qui s’appuie également sur le niveau précédent, est souhaitable pour les utilisateurs qui accèdent à des données à haut risque. Microsoft recommande cette configuration pour les appareils exécutés par un organization avec une équipe de sécurité plus importante ou plus sophistiquée, ou pour des utilisateurs ou des groupes spécifiques qui présentent un risque particulièrement élevé (utilisateurs qui gèrent des données hautement sensibles lorsque la divulgation non autorisée entraîne une perte matérielle considérable pour les organization). Un organization susceptible d’être ciblé par des adversaires bien financés et sophistiqués devrait aspirer à cette configuration. |

Importante

Étant donné que chaque niveau de protection s’appuie sur le précédent, vous devez envisager de les implémenter dans l’ordre.

Étapes avant d’appliquer l’infrastructure de protection des applications

Une fois que vous avez suivi les prérequis et compris les différents paramètres de protection des données d’application disponibles pour chaque plateforme de support, vous pouvez utiliser le processus suivant pour ajouter des stratégies de protection des applications.

Processus d’ajout de la protection des données d’application :

- Déterminer les plateformes que vous devez prendre en charge à votre organization : pour plus d’informations sur les plateformes d’application, consultez Plateformes prises en charge.

- Ajouter une ou plusieurs applications protégées à Intune : pour plus d’informations, consultez Applications protégées par Intune. Ces applications ont été améliorées pour prendre en charge les stratégies de protection des applications Intune. Si vous n’êtes pas certain, commencez par une application Microsoft Core. Pour plus d’informations, consultez Applications à inclure dans les stratégies de protection des applications et applications Microsoft.

- Déterminez le niveau de protection des applications dont votre organization a besoin :

Conseil

Pour plus d’informations sur les applications protégées, les plateformes fournies, les liens de l’App Store, la configuration des applications prises en charge et la protection prise en charge, consultez Applications Microsoft.

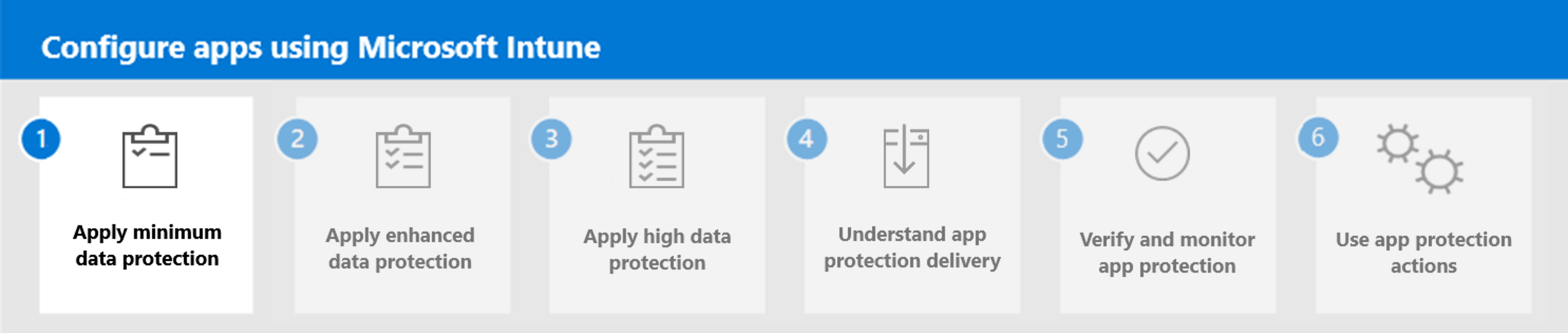

Étapes d’application de l’infrastructure de protection des applications

Cette solution vous guide tout au long du processus de création de stratégies de protection des applications dans Microsoft Intune pour des applications spécifiques et de l’attribution de ces stratégies aux membres de votre organization. Une fois que vous avez rempli les conditions préalables ci-dessus, vous êtes prêt à créer des stratégies de protection des applications pour votre organization dans Intune. L’utilisation de stratégies de configuration et de protection dans le cadre de vos efforts de gestion des applications permet aux membres de votre organization d’utiliser des applications en toute sécurité. En gérant les applications à votre organization, vous contribuez à protéger et sécuriser les données de votre organization.

Procédez comme suit pour ajouter les paramètres recommandés lors de l’ajout de stratégies de protection des applications dans Intune :

- Appliquer la protection minimale des données

- Appliquer une protection améliorée des données

- Appliquer une protection élevée des données

- Comprendre la remise de la protection des applications

- Vérifier et surveiller la protection des applications

- Utiliser des actions de protection des applications

Après avoir effectué les étapes ci-dessus, vous êtes prêt à déployer, gérer et surveiller les applications gérées que votre organization utilise.