Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Les données sont l’actif le plus précieux et irremplaçable d’une organisation, et le chiffrement constitue la dernière et la plus solide ligne de défense dans une stratégie de sécurité des données à plusieurs niveaux. Les services et produits Microsoft Business Cloud utilisent le chiffrement pour protéger les données des clients et vous aider à en garder le contrôle.

Protection des données au repos

Le chiffrement de vos informations les rend illisibles pour les personnes non autorisées, même si elles franchissent vos pare-feu, infiltrent votre réseau, obtiennent un accès physique à vos appareils ou contournent les autorisations sur votre machine locale. Le chiffrement transforme les données afin que seule une personne disposant de la clé de déchiffrement puisse y accéder.

Dynamics 365 utilise un stockage hétérogène (Dataverse) pour stocker les données. Les données sont réparties sur différents types de stockage :

- Azure SQL Database pour les données relationnelles

- Stockage Azure Blob pour les données binaires, telles que les images et les documents

- Recherche Azure pour l’indexation de la recherche

- Azure Cosmos DB pour les données d’audit

- Azure Data Lake pour l’analyse

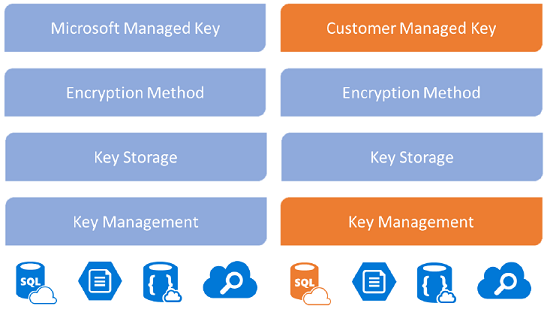

Par défaut, Microsoft stocke et gère la clé de chiffrement de la base de données pour vos environnements à l’aide d’une clé gérée par Microsoft. Cependant, Power Platform fournit une clé de chiffrement gérée par le client (CMK) pour un meilleur contrôle de la protection des données, où vous pouvez autogérer la clé de chiffrement de la base de données. La clé de chiffrement réside dans votre propre Azure Key Vault, ce qui vous permet de faire pivoter ou d’échanger la clé de chiffrement à la demande. Elle vous permet également d’empêcher l’accès de Microsoft aux données de vos clients lorsque vous révoquez l’accès de la clé à nos services à tout moment.

Les administrateurs peuvent fournir leur propre clé de chiffrement à l’aide de leur propre matériel générateur de clés (HSM) ou utiliser Azure Key Vault pour générer une clé de chiffrement. La fonctionnalité de gestion des clés simplifie la gestion des clés de chiffrement en utilisant Azure Key Vault pour stocker en toute sécurité les clés de chiffrement. Azure Key Vault permet de protéger les clés de chiffrement et les secrets utilisés par les applications et les services cloud. Les clés de chiffrement doivent répondre aux exigences suivantes d’Azure Key Vault :

- Clé RSA 2048 bits ou 4096 bits

- HSM BYOK

- HSM managé Azure Key Vault

Les administrateurs peuvent également rétablir la clé de chiffrement en clé gérée par Microsoft à tout moment.

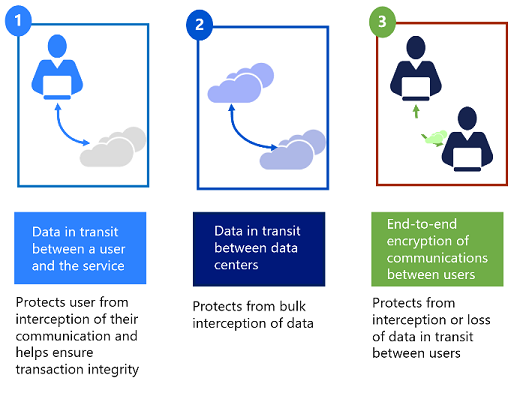

Protection des données de transit

Azure protège les données en transit vers ou depuis des composants externes, ainsi que les données en transit en interne, par exemple entre deux réseaux virtuels. Azure utilise des protocoles de transport standard tels que TLS entre les appareils des utilisateurs et les centres de données Microsoft, et dans les centres de données eux-mêmes. Pour protéger encore plus vos données, la communication interne entre les services Microsoft utilise le réseau fédérateur Microsoft et n’est donc pas exposée à l’Internet public.

Microsoft utilise plusieurs méthodes, protocoles et algorithmes de chiffrement dans ses produits et services pour fournir un chemin sécurisé afin que les données transitent par l’infrastructure et pour aider à protéger la confidentialité des données stockées dans l’infrastructure. Microsoft utilise certains des protocoles de chiffrement les plus puissants et les plus sécurisés du secteur pour fournir une barrière contre l’accès non autorisé à vos données. Une bonne gestion des clés est un élément essentiel des meilleures pratiques de chiffrement, et Microsoft aide à garantir que les clés de chiffrement sont correctement sécurisées.

Les exemples de protocoles et de technologies incluent :

- Transport Layer Security/Secure Sockets Layer (TLS/SSL), qui utilise un chiffrement symétrique basé sur un secret partagé pour chiffrer les communications lorsqu’elles transitent sur le réseau.

- Internet Protocol Security (IPsec), un ensemble de protocoles standard utilisé pour assurer l’authentification, l’intégrité et la confidentialité des données au niveau des paquets IP lorsqu’elles sont transférées sur le réseau.

- Advanced Encryption Standard (AES)-256, la spécification du National Institute of Standards and Technology (NIST) pour un chiffrement de données à clé symétrique qui a été adoptée par le gouvernement américain pour remplacer Data Encryption Standard (DES) et la technologie de chiffrement à clé publique RSA 2048.