Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

La mission du Programme de sécurité gouvernemental (GSP) de Microsoft est d'instaurer la confiance grâce à la transparence. Depuis le début du programme en 2003, Microsoft a fourni une visibilité sur nos artefacts technologiques et de sécurité que les gouvernements et les organisations internationales peuvent utiliser pour se protéger eux-mêmes et protéger leurs citoyens. L'offre Partage et échange d'informations permet à Microsoft de partager et d'échanger des informations sur les menaces de sécurité, les vulnérabilités, les comportements anormaux, des informations sur les programmes malveillants et les problèmes de sécurité liés à des produits et services Microsoft.

Cette offre rassemble des groupes et des ressources de l'environnement Microsoft pour aider les administrations à protéger les citoyens, les infrastructures et les organisations.

L'offre de partage et d'échange d'informations (ISE) fournit

| Nom | Detail |

|---|---|

| Notification avancée des failles de sécurité | |

| URL malveillantes | |

| Flux botnet CTIP | |

| Nettoyer les métadonnées des fichiers | |

| Partenariat |

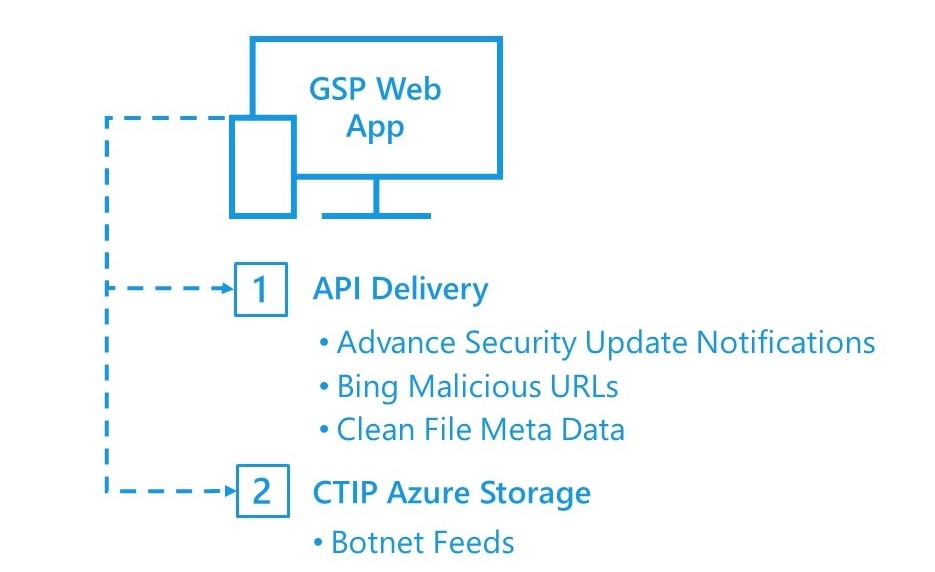

Diffusion des flux de données

Les flux proposés dans le cadre de l'autorisation ISE relèvent de plusieurs groupes, dont le Centre de réponse aux problèmes de sécurité Microsoft (MSRC), la Digital Crimes Unit (DCU), Bing et les Product Release and Security Services (PRSS).

L'équipe GSP fournit une application Web qui permet aux agences GSP d'accéder aux flux de données ISE à partir d'une seule interface. Toutes les communications contenant des données sensibles sont chiffrées.

Descriptions d'utilisation des données

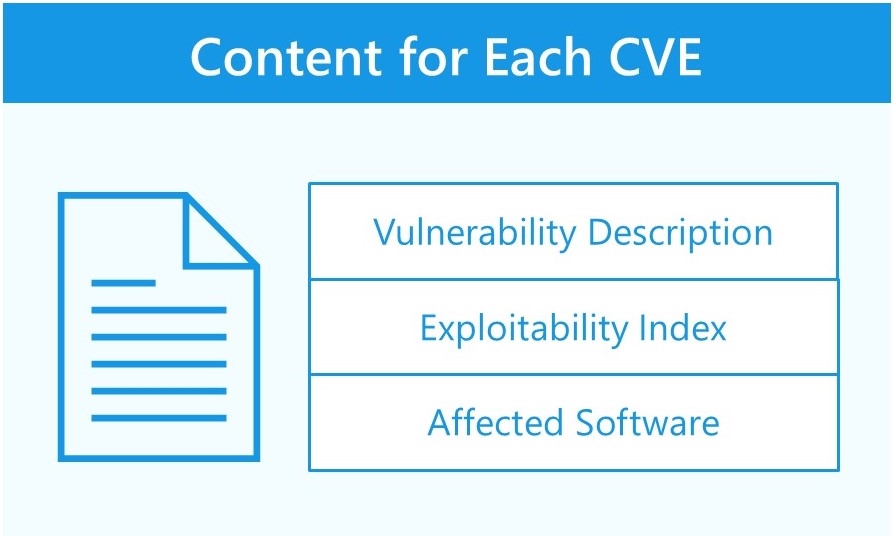

Notification avancée de correctif de sécurité Le package d'avis répertorie tous les CVE (Vulnérabilités et risques courants) traités dans la version. Chaque CVE contient un ensemble d'informations, notamment la description des vulnérabilités (y compris les métriques), l'index d'exploitabilité et les logiciels affectés.

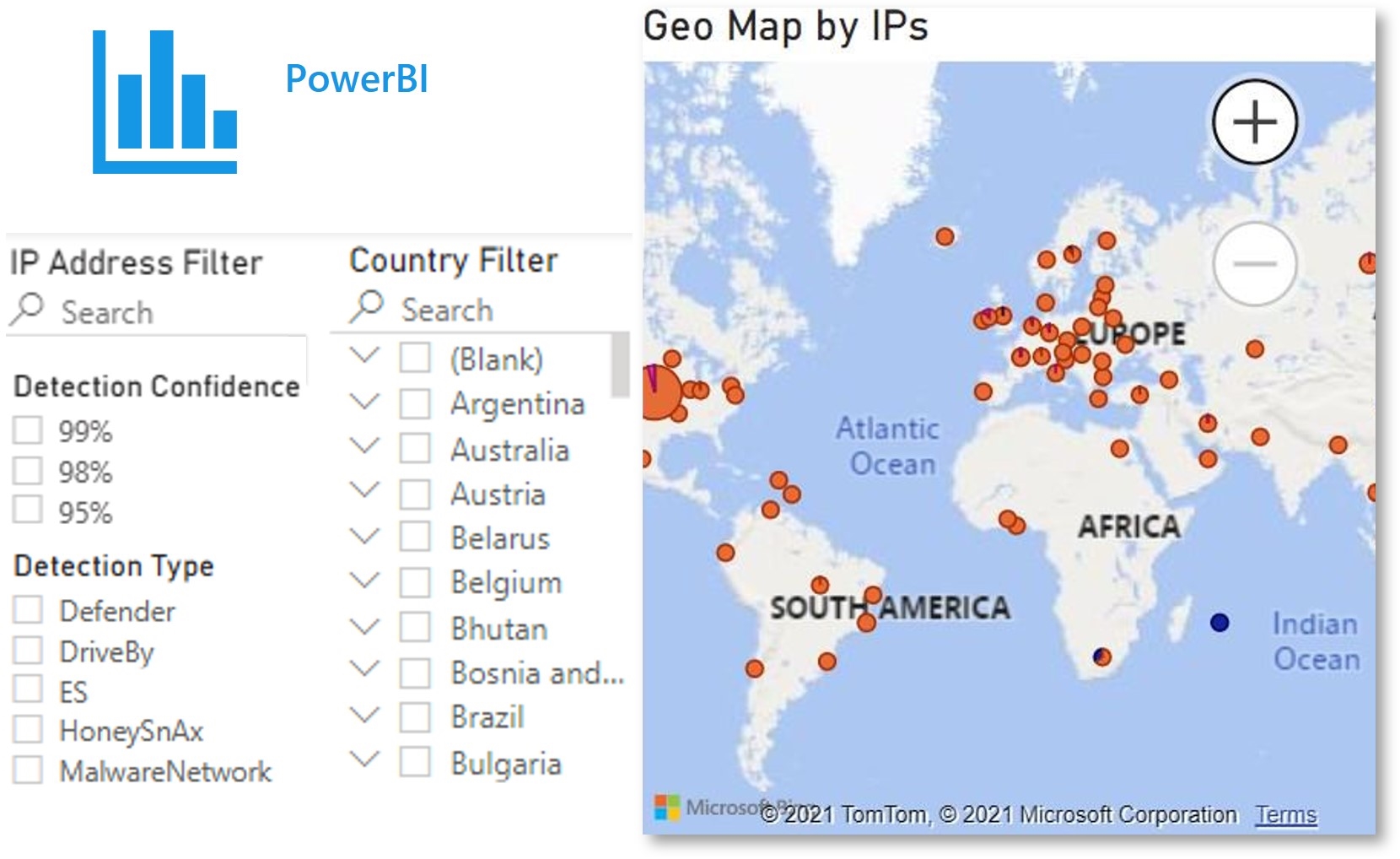

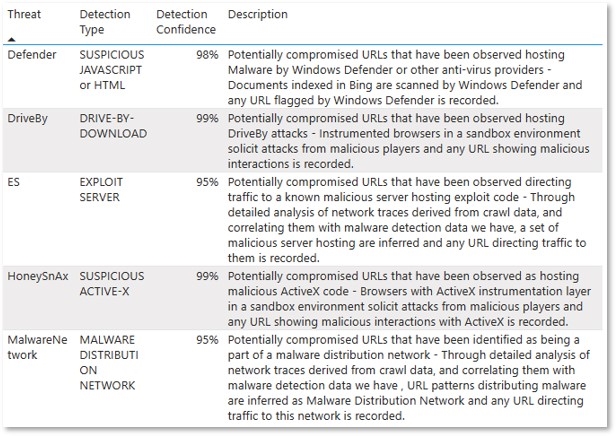

URL malveillantes Bing Le flux d'URL malveillante Bing contient des serveurs ou des services accessibles publiquement qui ont été identifiés comme potentiellement malveillants. Les nouveaux fichiers sont chargés toutes les trois heures ; les jeux de données complets sont générés en 5 jours. De nombreuses agences importent les fichiers JSON directement dans leurs outils existants d'analyse de veille des menaces.

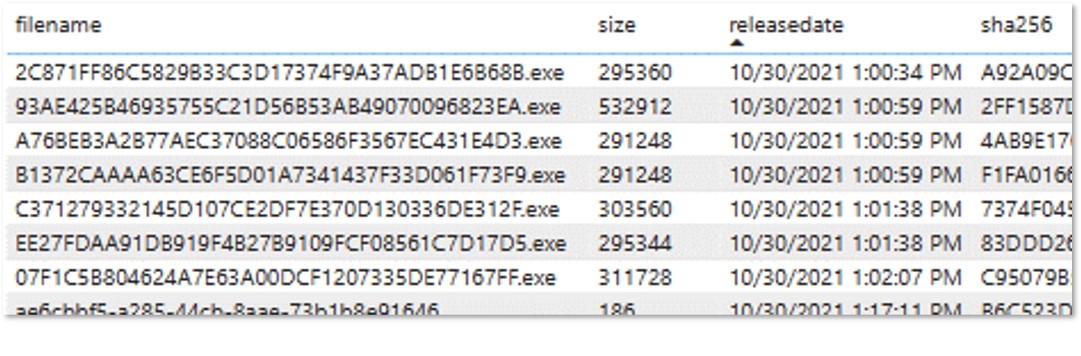

Nettoyer les métadonnées des fichiers (CFMD)

Le flux Nettoyer les métadonnées des fichiers (CFMD) contient des signatures de chiffrement (codes de hachage SHA256) pour les fichiers contenus dans les produits Microsoft. Ceux-ci sont souvent utilisés dans d'examens forensiques des appareils potentiellement compromis et pour autoriser ou interdire l'exécution des fichiers dans les systèmes critiques.

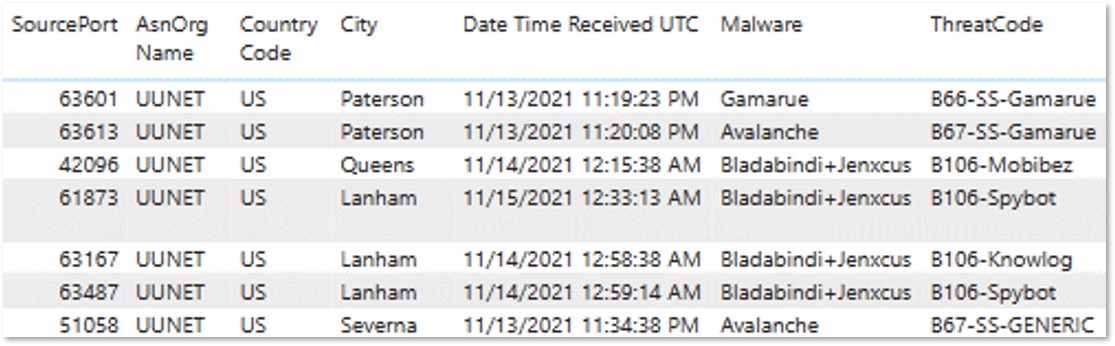

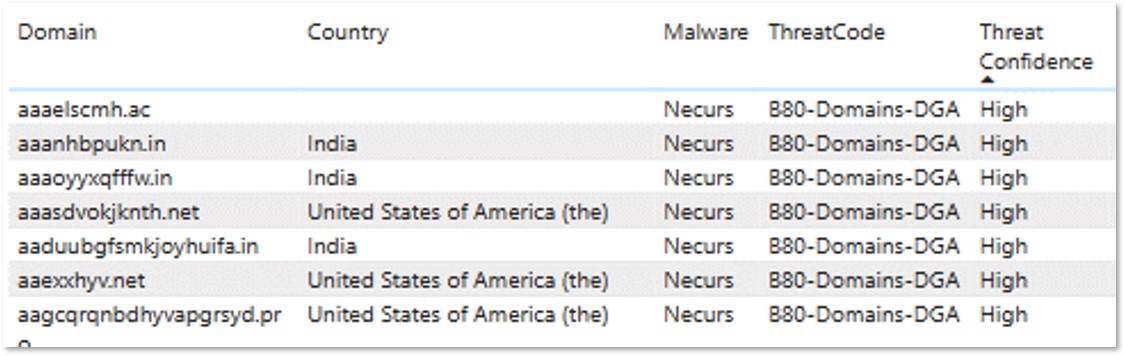

Flux botnet CTIP : flux de données infectés

La DCU fournit des données sur les botnets de victimes compromises via le service de veille des menaces CTIP de la DCU (Flux de données sur les dispositifs infectés), afin de permettre des scénarios de protection du réseau pour les abonnés du CTIP et de faciliter la remédiation des systèmes compromis dans le but de réduire le nombre de systèmes infectés sur l'Internet. Parmi les autres flux figurent les listes de commande et contrôle (C2), IoT et de domaine, qui sont souvent utilisées pour restreindre le flux de trafic vers des réseaux de programme malveillant connus grâce aux pare-feu et des DNS de protection.

Nous contacter

Contactez votre représentant Microsoft local pour en savoir plus sur le Programme de sécurité du gouvernement.