Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

En tant que développeur, vous pouvez créer et intégrer des applications que les professionnels de l’informatique peuvent sécuriser dans l’entreprise. Cet article vous aide à comprendre comment utiliser les principes de la Confiance Zéro pour intégrer de manière sécurisée votre application à Microsoft Entra ID et à la plateforme d’identité Microsoft.

Le service de gestion des identités et des accès basés sur Microsoft Cloud, Microsoft Entra ID, fournit aux développeurs ces avantages d’intégration d’applications :

- L'authentification et l'autorisation de l'application

- L'authentification et l'autorisation de l'utilisateur

- Authentification unique (SSO) à l'aide de la fédération ou du mot de passe

- La configuration et la synchronisation de l'utilisateur

- Contrôle d’accès en fonction du rôle

- Services d’autorisation OAuth

- Publication d’application et proxy

- Attributs d’extension de schéma d’annuaire

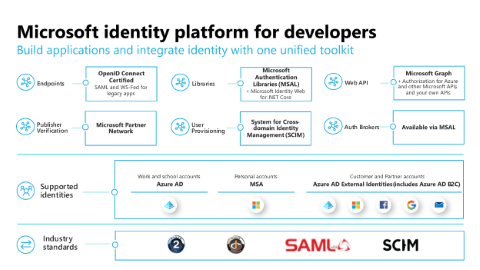

Le diagramme précédent illustre le kit de ressources unifié de la plateforme d’identités Microsoft pour les développeurs qui prennent en charge plusieurs identités et normes du secteur. Vous pouvez créer des applications et intégrer l’identité avec des points de terminaison, des bibliothèques, des API web, la vérification de l’éditeur, l’approvisionnement d’utilisateurs et les répartiteurs d’authentification.

Bien démarrer avec l’intégration d’applications

La documentation de la plateforme d’identités Microsoft est un bon point de départ pour apprendre à intégrer vos applications à la plateforme d’identités Microsoft. Vous trouverez des ateliers de développement, des documents d’atelier, des liens vers des enregistrements d’atelier et des informations sur les prochains événements en direct à l’adresse https://aka.ms/UpcomingIDLOBDev.

Lors de la conception de votre application, vous devez :

- Identifiez les ressources auxquelles votre application doit accéder.

- Déterminer si votre application a des utilisateurs interactifs et des composants de charge de travail.

- Accédez aux ressources sécurisées par Microsoft Entra ID en créant des applications qui sécurisent l’identité par le biais des autorisations et de l’accès.

Types d’applications que vous pouvez intégrer

La plateforme d’identités Microsoft assure la gestion des identités et des accès (IAM) uniquement pour les applications inscrites. Pour s’intégrer au Plateforme d'identités Microsoft, votre application doit être en mesure de fournir un composant basé sur un navigateur web qui peut se connecter aux points de terminaison d’autorisation du Plateforme d'identités Microsoft sous l’adresse https://login.microsoftonline.com. Votre application appelle le point de terminaison de jeton sous la même adresse.

Une application intégrée peut s’exécuter à partir de n’importe quel emplacement, y compris les exemples suivants :

- Microsoft Azure

- Autres fournisseurs de cloud

- Vos propres centres de données et serveurs

- Ordinateurs de bureau

- Périphériques mobiles

- Appareils Internet des objets

L’application ou l’appareil, tel qu’une application de navigateur web qui accède au point de terminaison d’autorisation, peut fournir des exigences en mode natif. La coopération entre un navigateur déconnecté et l’application répond aux exigences. Par exemple, les applications qui s’exécutent sur des téléviseurs peuvent demander à l’utilisateur d’effectuer l’authentification initiale à l’aide d’un navigateur sur un ordinateur de bureau ou un appareil mobile.

Inscrivez votre application cliente (application web ou native) ou votre API web pour établir une relation de confiance entre votre application et la plateforme d’identité Microsoft. L'inscription d’application Microsoft Entra est essentiel car une mauvaise configuration ou un manque d'hygiène de votre application peut entraîner un temps d'arrêt ou une compromission. Suivez les meilleures pratiques de sécurité pour les propriétés d’application dans Microsoft Entra ID.

Publier dans la galerie d’applications Microsoft Entra

La galerie d’applications Microsoft Entra est une collection d’applications SaaS (Software as a Service) dans Microsoft Entra ID préintégrées à Microsoft Entra ID. Elle contient des milliers d’applications qui facilitent le déploiement et la configuration de SSO et l’attribution automatique d'utilisateurs.

Le provisionnement automatique correspond à la création d’identités utilisateur et de rôles dans les applications cloud auxquelles les utilisateurs ont besoin d’accéder. L’approvisionnement automatique inclut la maintenance et la suppression des identités utilisateur en tant qu’état ou rôles modifiés. Le service d'approvisionnement Microsoft Entra approvisionne les utilisateurs en applications SaaS et autres systèmes en se connectant à un point de terminaison d'API de gestionnaire des utilisateurs System for Cross-Domain Identity Management (SCIM) 2.0 fourni par le fournisseur d'applications. Ce point de terminaison SCIM permet à Microsoft Entra ID de créer, mettre à jour et supprimer des utilisateurs par programmation.

Lorsqu’ils créent des applications pour Microsoft Entra ID, les développeurs peuvent utiliser l’API de gestion des utilisateurs SCIM 2.0 afin de créer un point de terminaison SCIM qui intègre Microsoft Entra ID pour l’approvisionnement. Pour plus d’informations, consultez le tutoriel développer et planifier l’approvisionnement d’un point de terminaison SCIM dans Microsoft Entra ID.

Publiez votre application dans la galerie d’applications Microsoft Entra et rendez-les accessibles publiquement aux utilisateurs pour qu’ils puissent ajouter à leurs clients en effectuant ces tâches :

- Respecter les prérequis.

- Créez et publiez la documentation.

- Envoyez votre application.

- Rejoignez le Microsoft Partner Network.

Devenez éditeur vérifié

La vérification de l’éditeur fournit aux utilisateurs d’une application et aux administrateurs d’organisation des informations sur l’authenticité d’un développeur qui publie une application s’intégrant à la Plateforme d’identités Microsoft. Lorsque vous êtes un éditeur vérifié, les utilisateurs peuvent décider plus facilement s’ils souhaitent autoriser votre application à les connecter et à accéder à leurs informations de profil. Ils peuvent baser leur décision sur les informations et l’accès que votre application demande dans les jetons.

Les éditeurs d’applications vérifient leur identité auprès de Microsoft en associant leur inscription d’application à leur compte Microsoft Partner Network (MPN) vérifié. Lors de la vérification, Microsoft demande la documentation de vérification. Une fois que vous êtes devenu un éditeur vérifié, un badge bleu vérifié s’affiche dans les invites de consentement Microsoft Entra de votre application et les pages web.

Étapes suivantes

- La création d’applications avec une approche Confiance Zéro de l’identité fournit une vue d’ensemble des autorisations et des meilleures pratiques d’accès.

- Les meilleures pratiques d’autorisation vous aident à implémenter les modèles d’autorisation, d’autorisation et de consentement les mieux adaptés à vos applications.

- Configurer le domaine d’éditeur d’une application vous aide à comprendre les applications mutualisées et les valeurs de domaine d’éditeur par défaut.

- Les didacticiels d’intégration des applications SaaS à utiliser avec Microsoft Entra ID vous aident à intégrer vos applications SaaS disponible sur le cloud à Microsoft Entra ID.

- Conseils de référence pour résoudre les problèmes de vérification de l’éditeur si vous recevez des erreurs ou si vous voyez un comportement inattendu pendant la publication.