Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à :SQL Server

Base de données Azure SQL

Azure SQL Managed Instance

Azure Synapse Analytics

Analytics Platform System (PDW)

Point de terminaison d’analyse SQL dans Microsoft Fabric

Entrepôt dans Microsoft Fabric

Base de données SQL dans Microsoft Fabric

Chaque élément sécurisable de SQL Server dispose d’autorisations associées qui peuvent être accordées à un principal. Les autorisations dans le moteur de base de données sont gérées au niveau du serveur pour les connexions et les rôles de serveur, et au niveau de la base de données pour les utilisateurs de base de données et les rôles de base de données. Le modèle pour Azure SQL Database a le même système pour les autorisations de base de données, mais les autorisations de niveau serveur ne sont pas disponibles. Cet article comporte la liste complète des autorisations. Pour obtenir une implémentation classique des autorisations, consultez Prise en main des autorisations du moteur de base de données.

Le nombre total d’autorisations pour SQL Server 2022 (16.x) est de 292. Azure SQL Database expose 292 autorisations. La plupart des autorisations s’appliquent à toutes les plateformes, mais ce n’est pas le cas pour certaines d’entre elles. Par exemple,la plupart des autorisations au niveau du serveur ne peuvent pas être accordées sur Azure SQL Database et seules quelques autorisations sont pertinentes sur Azure SQL Database. De nouvelles autorisations sont introduites progressivement avec de nouvelles versions. SQL Server 2019 (15.x) expose 248 autorisations. SQL Server 2017 (14.x) a exposé 238 autorisations. SQL Server 2016 (13.x) a exposé 230 autorisations. SQL Server 2014 (12.x) a exposé 219 autorisations. SQL Server 2012 (11.x) a exposé 214 autorisations. SQL Server 2008 R2 (10.50.x) a exposé 195 autorisations. L’article sys.fn_builtin_permissions spécifie les permissions nouvelles dans les versions récentes.

Dans la base de données SQL de Microsoft Fabric, seuls les utilisateurs et rôles au niveau de la base de données sont pris en charge. Les connexions au niveau du serveur, les rôles et le sa compte ne sont pas disponibles. Dans la base de données SQL de Microsoft Fabric, Microsoft Entra ID pour les utilisateurs de base de données est la seule méthode d’authentification prise en charge. Pour en savoir plus, consultez Autorisation dans la base de données SQL de Microsoft Fabric.

Une fois que vous comprenez les autorisations requises, vous pouvez appliquer des autorisations au niveau du serveur aux connexions ou aux rôles serveur, et des autorisations au niveau de la base de données aux utilisateurs ou aux rôles de base de données, à l’aide des instructions GRANT, REVOKE et DENY. Par exemple :

GRANT SELECT ON SCHEMA::HumanResources TO role_HumanResourcesDept;

REVOKE SELECT ON SCHEMA::HumanResources TO role_HumanResourcesDept;

Pour obtenir des conseils sur la planification d’un système d’autorisations, consultez Prise en main des autorisations du moteur de base de données.

Conventions de noms d’autorisations

La section ci-après décrit les conventions générales qui sont suivies pour affecter des noms aux autorisations.

CONTRÔLE

Confère des fonctionnalités de type propriété au bénéficiaire de l’autorisation. Le bénéficiaire dispose effectivement de toutes les autorisations définies sur l’élément sécurisable. Un principal qui dispose de l’autorisation CONTROL peut aussi accorder des autorisations sur l’élément sécurisable. Le modèle de sécurité de SQL Server étant hiérarchique, l’autorisation CONTROL sur une étendue particulière inclut implicitement CONTROL sur tous les éléments sécurisables inclus dans cette étendue. Par exemple, CONTROL sur une base de données implique toutes les autorisations sur la base de données, toutes les autorisations sur tous les assemblys de la base de données, toutes les autorisations sur tous les schémas de la base de données et toutes les autorisations sur les objets de tous les schémas de la base de données.

ALTER

Confère la capacité de modifier les propriétés, excepté l’appartenance, d’un élément sécurisable particulier. Lorsque ALTER est accordé sur une portée, ALTER octroie également la capacité de modifier, de créer ou de supprimer tous les éléments sécurisables contenus dans cette portée. Par exemple, l’autorisation ALTER sur un schéma inclut la capacité de créer, de modifier et de supprimer les objets du schéma.

ALTER ANY <Élément sécurisable du serveur>, où Élément sécurisable du serveur peut être tout élément sécurisable du serveur.

Confère la capacité de créer, de modifier ou de supprimer des instances individuelles de l’ Élément sécurisable du serveur. Par exemple, ALTER ANY LOGIN confère la capacité de créer, de modifier ou de supprimer n’importe quelle connexion dans l’instance.

ALTER ANY <Élément sécurisable de base de données>, où Élément sécurisable de base de données peut être tout élément sécurisable au niveau de la base de données.

Confère la capacité de créer, de modifier ou de supprimer des instances individuelles de l’ Élément sécurisable de base de données. Par exemple, ALTER ANY SCHEMA confère la capacité de créer, de modifier ou de supprimer n’importe quel schéma dans la base de données.

PRENDRE POSSESSION

Permet au bénéficiaire d’obtenir la propriété de l’élément sécurisable sur lequel cette autorisation est accordée.

IMPERSONATE <Connexion>

Permet au bénéficiaire d’emprunter l’identité impliquée dans la connexion.

IMPERSONATE <Utilisateur>

Permet au bénéficiaire d’emprunter l’identité de l’utilisateur.

CREATE <Élément sécurisable du serveur>

Confère au bénéficiaire la capacité de créer l’ Élément sécurisable du serveur.

CREATE <Élément sécurisable de base de données>

Confère au bénéficiaire la capacité de créer l’ Élément sécurisable de base de données.

CREATE <Élément sécurisable contenu dans le schéma>

Confère la capacité de créer l’élément sécurisable contenu dans le schéma. Toutefois, l’autorisation ALTER sur le schéma est requise pour créer l’élément sécurisable dans un schéma particulier.

DÉFINITION DE LA VUE

Permet au bénéficiaire d’accéder aux métadonnées.

RÉFÉRENCES

L’autorisation REFERENCES sur une table est obligatoire pour pouvoir créer une contrainte FOREIGN KEY qui référence cette table.

L’autorisation REFERENCES est obligatoire sur un objet pour pouvoir créer une FONCTION ou une VUE avec la clause

WITH SCHEMABINDINGqui référence cet objet.

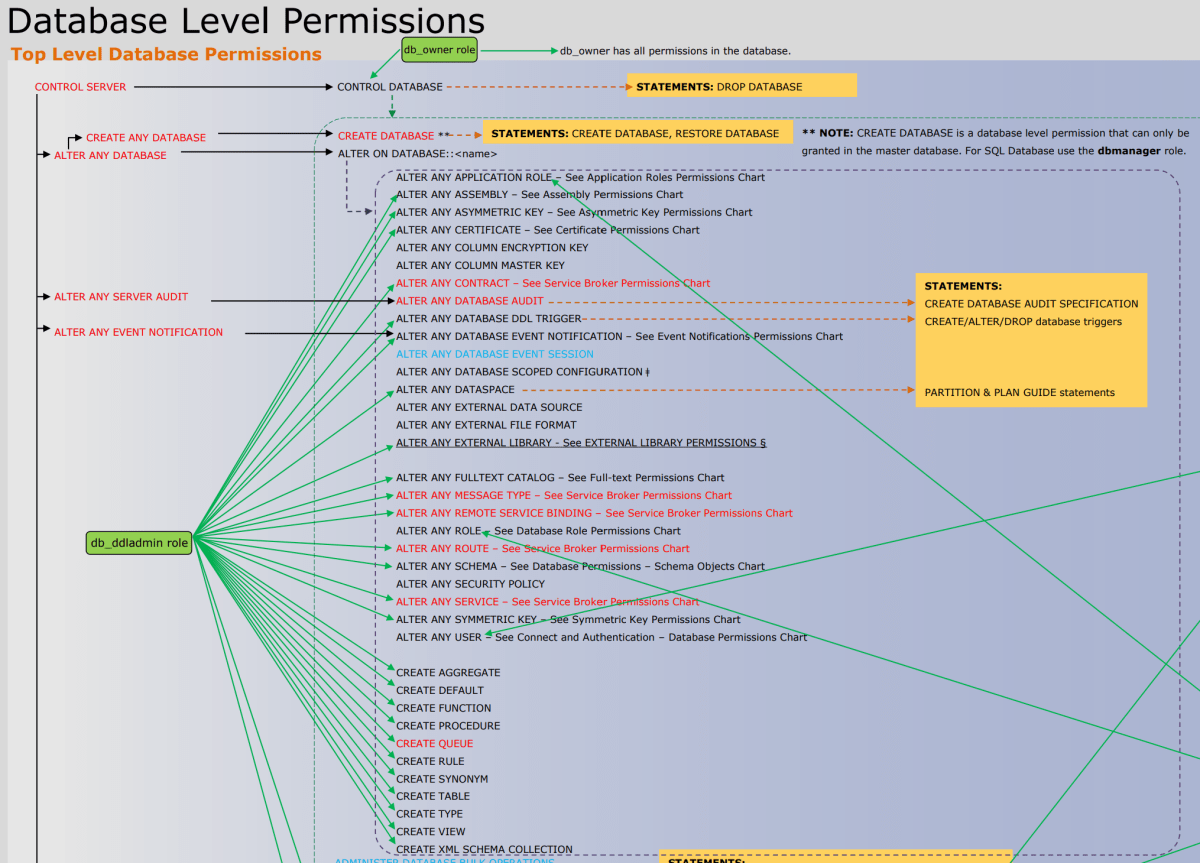

Graphique des autorisations SQL Server

L’image suivante illustre les autorisations et leurs relations. Certaines des autorisations de niveau supérieur (telles que CONTROL SERVER) figurent plusieurs fois. Dans cet article, l’affiche est trop petite pour être lue correctement. Vous pouvez télécharger le poster des autorisations de moteur de base de données en taille réelle au format PDF.

Autorisations applicables à des éléments sécurisables spécifiques

Le tableau suivant répertorie les principales classes d’autorisations et les types d’éléments sécurisables auxquels elles peuvent s’appliquer :

| Autorisation | S’applique à |

|---|---|

| ALTER | Toutes les classes d’objets, à l’exception de TYPE. |

| CONTRÔLE | Toutes les classes d’objets : AGGREGATE, RÔLE D’APPLICATION, ASSEMBLY, CLÉ ASYMÉTRIQUE, GROUPE DE DISPONIBILITÉ, CERTIFICATE, CONTRACT, CREDENTIALS, DATABASE, CRÉDENTIEL SPÉCIFIQUE À LA BASE DE DONNÉES DEFAULT, ENDPOINT, Catalogue de texte intégral Liste d'arrêt de texte intégral FUNCTION, LOGIN, TYPE DE MESSAGE, PROCEDURE, QUEUE, LIAISON DE SERVICE À DISTANCE ROLE, ROUTE, RULE, SCHEMA, LISTE DE PROPRIÉTÉS DE RECHERCHE SERVER, RÔLE SERVEUR, SERVICE, CLÉ SYMÉTRIQUE SYNONYM, TABLE, TYPE, USER, VIEW et COLLECTION DE SCHÉMAS XML |

| Supprimer | Toutes les classes d’objets, à l’exception de DATABASE SCOPED CONFIGURATION, SERVER et TYPE. |

| EXECUTE | Types CLR, scripts externes, procédures (Transact-SQL et CLR), fonctions scalaires et d’agrégation (Transact-SQL et CLR) et synonymes |

| IMPERSONATE | Connexions et utilisateurs |

| INSERT | Synonymes, tables et colonnes, vues et colonnes. l’autorisation peut être accordée au niveau de la base de données, du schéma ou de l’objet. |

| RECEPTION | Files d’attente Service Broker |

| RÉFÉRENCES | AGGREGATE, ASSEMBLY, CLÉ ASYMÉTRIQUE, CERTIFICATE, CONTRACT, CREDENTIAL (s’applique à SQL Server 2022 (16.x) et versions ultérieures), DATABASE, CRÉDENTIEL SPÉCIFIQUE À LA BASE DE DONNÉES Catalogue de texte intégral Liste d'arrêt de texte intégral FUNCTION, TYPE DE MESSAGE, PROCEDURE, QUEUE, RULE, SCHEMA, LISTE DE PROPRIÉTÉS DE RECHERCHE OBJET SÉQUENCE CLÉ SYMÉTRIQUE TABLE, TYPE, VIEW et COLLECTION DE SCHÉMAS XML |

| SELECT | Synonymes, tables et colonnes, vues et colonnes. l’autorisation peut être accordée au niveau de la base de données, du schéma ou de l’objet. |

| PRENDRE POSSESSION | Toutes les classes d’objets, à l’exception de DATABASE SCOPED CONFIGURATION, LOGIN, SERVER et USER. |

| MISE À JOUR | Synonymes, tables et colonnes, vues et colonnes. l’autorisation peut être accordée au niveau de la base de données, du schéma ou de l’objet. |

| AFFICHER LE SUIVI DES MODIFICATIONS | Schémas et tables |

| DÉFINITION DE LA VUE | Toutes les classes d’objets, à l’exception de DATABASE SCOPED CONFIGURATION et SERVER. |

Attention

Les autorisations par défaut accordées aux objets système au moment de l’installation sont évaluées avec soin par rapport aux menaces potentielles et ne doivent pas être modifiées dans le cadre du renforcement de l’installation SQL Server. Les modifications apportées aux autorisations sur les objets système peuvent limiter ou rompre le fonctionnement et pourraient potentiellement laisser votre installation SQL Server dans un état non pris en charge.

Autorisations SQL Server

Le tableau suivant fournit la liste complète des autorisations SQL Server. Les autorisations Azure SQL Database sont uniquement disponibles pour les éléments sécurisables de base pris en charge. Les autorisations au niveau du serveur ne peuvent pas être accordées dans Azure SQL Database ; toutefois, dans certains cas, les autorisations de base de données sont disponibles à la place.

| Élément sécurisable de base | Autorisations granulaires sur les éléments sécurisables de base | Code du type d’autorisation | Élément sécurisable qui contient un élément sécurisable de base | Autorisation sur l’élément sécurisable conteneur, qui implique une autorisation granulaire sur l’élément sécurisable de base |

|---|---|---|---|---|

| RÔLE D'APPLICATION | ALTER | AL | BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL RÔLE D’APPLICATION |

| RÔLE D'APPLICATION | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| RÔLE D'APPLICATION | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| ASSEMBLY | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUT ASSEMBLAGE |

| ASSEMBLY | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| ASSEMBLY | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| ASSEMBLY | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| ASSEMBLY | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| CLÉ ASYMÉTRIQUE | ALTER | AL | BASE DE DONNÉES | MODIFIER N’IMPORTE QUELLE CLÉ ASYMÉTRIQUE |

| CLÉ ASYMÉTRIQUE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| CLÉ ASYMÉTRIQUE | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| CLÉ ASYMÉTRIQUE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| CLÉ ASYMÉTRIQUE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| GROUPE DE DISPONIBILITÉ | ALTER | AL | SERVER | MODIFIER N'IMPORTE QUEL GROUPE DE DISPONIBILITÉ |

| GROUPE DE DISPONIBILITÉ | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| GROUPE DE DISPONIBILITÉ | PRENDRE POSSESSION | TO | SERVER | SERVEUR DE CONTRÔLE |

| GROUPE DE DISPONIBILITÉ | DÉFINITION DE LA VUE | VW | SERVER | Voir n'importe quelle définition |

| CERTIFICATE | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUT CERTIFICAT |

| CERTIFICATE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| CERTIFICATE | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| CERTIFICATE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| CERTIFICATE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| CONTRAT | ALTER | AL | BASE DE DONNÉES | Modifier tout contrat |

| CONTRAT | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| CONTRAT | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| CONTRAT | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| CONTRAT | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| CREDENTIAL | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| CREDENTIAL | RÉFÉRENCES | RF | SERVER | MODIFIER LES INFORMATIONS D’IDENTIFICATION |

| BASE DE DONNÉES | ADMINISTRER DES OPÉRATIONS EN BLOC DE BASE DE DONNÉES | DABO | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | ALTER | AL | SERVER | MODIFIER TOUTE BASE DE DONNÉES |

| BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL RÔLE D’APPLICATION | ALAR | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT ASSEMBLAGE | ALAS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N’IMPORTE QUELLE CLÉ ASYMÉTRIQUE | ALAK | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT CERTIFICAT | ALCF | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER UNE CLÉ DE CHIFFREMENT DE COLONNE | ALCK S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N’IMPORTE QUELLE CLÉ DE COLONNE MAÎTRE | ALCM S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | Modifier tout contrat | ALSC | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | Modifier n'importe quel audit de base de données | ALDA | SERVER | MODIFIER TOUT AUDIT DE SERVEUR |

| BASE DE DONNÉES | ALTERER N'IMPORTE QUEL DÉCLENCHEUR DDL DE BASE DE DONNÉES | ALTG | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE NOTIFICATION D'ÉVÉNEMENT DE BASE DE DONNÉES | ALED | SERVER | MODIFIER TOUTE NOTIFICATION D'ÉVÉNEMENT |

| BASE DE DONNÉES | ALTERER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES | AADS | SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT |

| BASE DE DONNÉES | ALTER ANY DATABASE EVENT SESSION ADD EVENT | LDAE | SERVER | ALTER ANY EVENT SESSION AJOUTER ÉVÉNEMENT |

| BASE DE DONNÉES | MODIFIER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES AJOUTER CIBLE | LDAT | SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENTS AJOUTER CIBLE |

| BASE DE DONNÉES | ALTERER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES DÉSACTIVER | DDES | SERVER | Modifier toute session d'événement désactiver |

| BASE DE DONNÉES | MODIFIER UNE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES SUPPRIMER L'ÉVÉNEMENT | LDDE | SERVER | ALTER ANY EVENT SESSION DROP EVENT |

| BASE DE DONNÉES | MODIFIER TOUTE BASE DE DONNÉES SESSION D'ÉVÉNEMENT SUPPRIMER CIBLE | LDDT | SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT DROP TARGET |

| BASE DE DONNÉES | MODIFIER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES ACTIVER | EDES | SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT ACTIVER |

| BASE DE DONNÉES | MODIFIER TOUTE OPTION DE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES | LDSO | SERVER | MODIFIER TOUTE OPTION DE SESSION D'ÉVÉNEMENT |

| BASE DE DONNÉES | MODIFIER TOUTE CONFIGURATION À L'ÉCHELLE DE LA BASE DE DONNÉES | ALDC S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT ESPACE DE DONNÉES | ALDS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE SOURCE DE DONNÉES EXTERNE | AEDS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT FORMAT DE FICHIER EXTERNE | AEFF | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE TÂCHE EXTERNE | AESJ | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE LANGUE EXTERNE | ALLA | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N'IMPORTE QUELLE BIBLIOTHÈQUE EXTERNE | ALEL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT FLUX EXTERNE | AEST | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N'IMPORTE QUEL CATALOGUE DE TEXTE INTÉGRAL | ALFT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT MASQUE | AAMK S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL TYPE DE MESSAGE | ALMT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT LIEN DE SERVICE À DISTANCE | ALSB | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL RÔLE | ALRL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE ROUTE | ALRT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUT SCHÉMA | ALSM | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER UNE STRATÉGIE DE SÉCURITÉ | ALSP S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE CLASSIFICATION DE CONFIDENTIALITÉ | AASC S’applique à SQL Server (de SQL Server 2019 (15.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER N'IMPORTE QUEL SERVICE | ALSV | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUTE CLÉ SYMÉTRIQUE | ALSK | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER TOUS LES UTILISATEURS | ALUS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MODIFIER LE REGISTRE | ALR | SERVER | CONTRÔLE |

| BASE DE DONNÉES | MODIFIER LA CONFIGURATION DU REGISTRE | ALC | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | AUTHENTICATE | AUTH | SERVER | AUTHENTIFIER LE SERVEUR |

| BASE DE DONNÉES | SAUVEGARDER BASE DE DONNÉES | BADB | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | JOURNAL DE SAUVEGARDE | BALO | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | POINT DE CONTRÔLE | CP | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CONNECT | Monoxyde de carbone | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | RÉPLICATION DE CONNEXION | CORP | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER AGRÉGAT (CREATE AGGREGATE) | CRAG | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE SESSION D’ÉVÉNEMENTS DE BASE DE DONNÉES | CRDS | SERVER | CRÉER UNE SESSION D’ÉVÉNEMENTS |

| BASE DE DONNÉES | CRÉER L'ASSEMBLAGE | CRAS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE CLÉ ASYMÉTRIQUE | CRAK | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER CERTIFICAT | CRCF | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER CONTRAT | CRSC | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE BASE DE DONNÉES | CRDB | SERVER | CRÉER UNE BASE DE DONNÉES |

| BASE DE DONNÉES | CRÉER UNE NOTIFICATION D'ÉVÉNEMENT DDL DE BASE DE DONNÉES | CRED | SERVER | CRÉER UNE NOTIFICATION D'ÉVÉNEMENT DDL |

| BASE DE DONNÉES | CRÉER PAR DÉFAUT | CRDF | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER LANGAGE EXTERNE | CRLA | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE BIBLIOTHÈQUE EXTERNE | CREL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN CATALOGUE DE TEXTE INTÉGRAL | CRFT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER FONCTION | CRFN | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN TYPE DE MESSAGE | CRMT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER PROCÉDURE | CRPR | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CREATE QUEUE | CRQU | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN LIEN DE SERVICE DISTANT | CRSB | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN RÔLE | CRRL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE ROUTE | CRRT | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE RÈGLE | CRRU | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER SCHÉMA | CRSM | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN SERVICE | CRSV | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CREATE SYMMETRIC KEY (créer une clé symétrique) | CRSK | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN SYNONYME | CRSN | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER TABLE | CRTB | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UN TYPE | CRTY | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UTILISATEUR | CUSR | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER VUE | CRVW | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | CRÉER UNE COLLECTION DE SCHÉMA XML | CRXS | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | Supprimer | DL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | SUPPRIMER UNE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES | DRDS | SERVER | SUPPRIMER TOUTE SESSION D’ÉVÉNEMENTS |

| BASE DE DONNÉES | ACTIVER LE REGISTRE | EL | SERVER | CONTRÔLE |

| BASE DE DONNÉES | EXECUTE | EX | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | EXÉCUTER UN POINT DE TERMINAISON EXTERNE | EAEE | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | EXÉCUTER UN SCRIPT EXTERNE | EAES S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle). |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | INSERT | IN | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | TERMINER LA CONNEXION À LA BASE DE DONNÉES | KIDC S’applique uniquement à Azure SQL Database. Utilisez ALTER ANY CONNECTION dans SQL Server. |

SERVER | MODIFIER TOUTE CONNEXION |

| BASE DE DONNÉES | RÉFÉRENCES | RF | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | SELECT | SL | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | SHOWPLAN | SPLN | SERVER | ALTER TRACE |

| BASE DE DONNÉES | NOTIFICATIONS DE REQUÊTE D’ABONNEMENT | SUQN | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | PRENDRE POSSESSION | TO | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | UNMASK | UMSK S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | MISE À JOUR | UP | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | AFFICHER LA DÉFINITION DE TOUTE CLÉ DE CHIFFREMENT DE COLONNE | VWCK S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | AFFICHER L’ÉTAT DU SERVEUR |

| BASE DE DONNÉES | AFFICHER UNE DÉFINITION DE CLÉ PRINCIPALE DE COLONNE | VWCM S’applique à SQL Server (de SQL Server 2016 (13.x) à la version actuelle), Azure SQL Database. |

SERVER | AFFICHER L’ÉTAT DU SERVEUR |

| BASE DE DONNÉES | AFFICHER TOUTE CLASSIFICATION DE CONFIDENTIALITÉ | VASC | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | AFFICHER LA DÉFINITION SÉCURISÉE PAR CHIFFREMENT | VCD | SERVER | AFFICHER UNE DÉFINITION SÉCURISÉE PAR CHIFFREMENT |

| BASE DE DONNÉES | AFFICHER L’ÉTAT DES PERFORMANCES DE LA BASE DE DONNÉES | VDP | SERVER | AFFICHER L’ÉTAT DES PERFORMANCES DU SERVEUR |

| BASE DE DONNÉES | AFFICHER L’AUDIT DE SÉCURITÉ DE LA BASE DE DONNÉES | VDSA | SERVER | SERVEUR DE CONTRÔLE |

| BASE DE DONNÉES | AFFICHER L’ÉTAT DE SÉCURITÉ DE LA BASE DE DONNÉES | VDS | SERVER | AFFICHER L’ÉTAT DE SÉCURITÉ DU SERVEUR |

| BASE DE DONNÉES | AFFICHER LE STATUT DE LA BASE DE DONNÉES | VWDS | SERVER | AFFICHER L’ÉTAT DU SERVEUR |

| BASE DE DONNÉES | DÉFINITION DE LA VUE | VW | SERVER | Voir n'importe quelle définition |

| BASE DE DONNÉES | AFFICHER LE CONTENU DU REGISTRE | VLC | SERVER | CONTRÔLE |

| BASE DE DONNÉES | AFFICHER LA DÉFINITION DE SÉCURITÉ | VWS | SERVER | AFFICHER TOUTE DÉFINITION DE SÉCURITÉ |

| BASE DE DONNÉES | AFFICHER LA DÉFINITION DES PERFORMANCES | Programme d'exemption de visa (VWP) | SERVER | AFFICHER N’IMPORTE QUELLE DÉFINITION DE PERFORMANCE |

| IDENTIFIANT DE BASE DE DONNÉES | ALTER | AL | BASE DE DONNÉES | CONTRÔLE |

| IDENTIFIANT DE BASE DE DONNÉES | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| IDENTIFIANT DE BASE DE DONNÉES | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| IDENTIFIANT DE BASE DE DONNÉES | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| IDENTIFIANT DE BASE DE DONNÉES | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| Point de terminaison | ALTER | AL | SERVER | MODIFIER TOUT POINT D'ACCÈS |

| Point de terminaison | CONNECT | Monoxyde de carbone | SERVER | SERVEUR DE CONTRÔLE |

| Point de terminaison | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| Point de terminaison | PRENDRE POSSESSION | TO | SERVER | SERVEUR DE CONTRÔLE |

| Point de terminaison | DÉFINITION DE LA VUE | VW | SERVER | Voir n'importe quelle définition |

| Catalogue de texte intégral | ALTER | AL | BASE DE DONNÉES | MODIFIER N'IMPORTE QUEL CATALOGUE DE TEXTE INTÉGRAL |

| Catalogue de texte intégral | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| Catalogue de texte intégral | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| Catalogue de texte intégral | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| Catalogue de texte intégral | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| Liste d'arrêt du texte intégral | ALTER | AL | BASE DE DONNÉES | MODIFIER N'IMPORTE QUEL CATALOGUE DE TEXTE INTÉGRAL |

| Liste d'arrêt du texte intégral | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| Liste d'arrêt du texte intégral | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| Liste d'arrêt du texte intégral | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| Liste d'arrêt du texte intégral | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| Connexion | ALTER | AL | SERVER | MODIFIER TOUTE CONNEXION |

| Connexion | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| Connexion | IMPERSONATE | messagerie instantanée | SERVER | SERVEUR DE CONTRÔLE |

| Connexion | DÉFINITION DE LA VUE | VW | SERVER | Voir n'importe quelle définition |

| Type de message | ALTER | AL | BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL TYPE DE MESSAGE |

| Type de message | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| Type de message | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| Type de message | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| Type de message | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| OBJECT | ALTER | AL | SCHEMA | ALTER |

| OBJECT | CONTRÔLE | CL | SCHEMA | CONTRÔLE |

| OBJECT | Supprimer | DL | SCHEMA | Supprimer |

| OBJECT | EXECUTE | EX | SCHEMA | EXECUTE |

| OBJECT | INSERT | IN | SCHEMA | INSERT |

| OBJECT | RECEPTION | Responsable Vente et Relations | SCHEMA | CONTRÔLE |

| OBJECT | RÉFÉRENCES | RF | SCHEMA | RÉFÉRENCES |

| OBJECT | SELECT | SL | SCHEMA | SELECT |

| OBJECT | PRENDRE POSSESSION | TO | SCHEMA | CONTRÔLE |

| OBJECT | UNMASK | UMSK | SCHEMA | UNMASK |

| OBJECT | MISE À JOUR | UP | SCHEMA | MISE À JOUR |

| OBJECT | AFFICHER LE SUIVI DES MODIFICATIONS | VWCT | SCHEMA | AFFICHER LE SUIVI DES MODIFICATIONS |

| OBJECT | DÉFINITION DE LA VUE | VW | SCHEMA | DÉFINITION DE LA VUE |

| LIAISON DE SERVICE À DISTANCE | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUT LIEN DE SERVICE À DISTANCE |

| LIAISON DE SERVICE À DISTANCE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| LIAISON DE SERVICE À DISTANCE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| LIAISON DE SERVICE À DISTANCE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| RÔLE | ALTER | AL | BASE DE DONNÉES | MODIFIER N’IMPORTE QUEL RÔLE |

| RÔLE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| RÔLE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| RÔLE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| ROUTE | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUTE ROUTE |

| ROUTE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| ROUTE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| ROUTE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| SCHEMA | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUT SCHÉMA |

| SCHEMA | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| SCHEMA | CRÉER UNE SÉQUENCE | CRSO | BASE DE DONNÉES | CONTRÔLE |

| SCHEMA | Supprimer | DL | BASE DE DONNÉES | Supprimer |

| SCHEMA | EXECUTE | EX | BASE DE DONNÉES | EXECUTE |

| SCHEMA | INSERT | IN | BASE DE DONNÉES | INSERT |

| SCHEMA | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| SCHEMA | SELECT | SL | BASE DE DONNÉES | SELECT |

| SCHEMA | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| SCHEMA | UNMASK | UMSK | BASE DE DONNÉES | UNMASK |

| SCHEMA | MISE À JOUR | UP | BASE DE DONNÉES | MISE À JOUR |

| SCHEMA | AFFICHER LE SUIVI DES MODIFICATIONS | VWCT | BASE DE DONNÉES | AFFICHER LE SUIVI DES MODIFICATIONS |

| SCHEMA | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| LISTE DES BIENS À RECHERCHER | ALTER | AL | SERVER | MODIFIER N'IMPORTE QUEL CATALOGUE DE TEXTE INTÉGRAL |

| LISTE DES BIENS À RECHERCHER | CONTRÔLE | CL | SERVER | CONTRÔLE |

| LISTE DES BIENS À RECHERCHER | RÉFÉRENCES | RF | SERVER | RÉFÉRENCES |

| LISTE DES BIENS À RECHERCHER | PRENDRE POSSESSION | TO | SERVER | CONTRÔLE |

| LISTE DES BIENS À RECHERCHER | DÉFINITION DE LA VUE | VW | SERVER | DÉFINITION DE LA VUE |

| SERVER | ADMINISTRER DES OPÉRATIONS GROUPÉES | ADBO | Non applicable | Non applicable |

| SERVER | MODIFIER N'IMPORTE QUEL GROUPE DE DISPONIBILITÉ | ALAG | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE CONNEXION | ALCO | Non applicable | Non applicable |

| SERVER | MODIFIER LES INFORMATIONS D’IDENTIFICATION | ALCD | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE BASE DE DONNÉES | ALDB | Non applicable | Non applicable |

| SERVER | MODIFIER TOUT POINT D'ACCÈS | ALHE | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE NOTIFICATION D'ÉVÉNEMENT | ALES | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT | AAES | Non applicable | Non applicable |

| SERVER | ALTER ANY EVENT SESSION AJOUTER ÉVÉNEMENT | LSAE | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENTS AJOUTER CIBLE | LSAT (Test d'admission aux écoles de droit) | Non applicable | Non applicable |

| SERVER | Modifier toute session d'événement désactiver | DES | Non applicable | Non applicable |

| SERVER | ALTÉRER TOUTE SESSION D'ÉVÉNEMENTS SUPPRIMER ÉVÉNEMENT | LSDE | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT DROP TARGET | LSDT | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE SESSION D'ÉVÉNEMENT ACTIVER | EES | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE OPTION DE SESSION D'ÉVÉNEMENT | LESO | Non applicable | Non applicable |

| SERVER | MODIFIER N'IMPORTE QUEL SERVEUR LIÉ | ALLS | Non applicable | Non applicable |

| SERVER | MODIFIER TOUTE CONNEXION | ALLG | Non applicable | Non applicable |

| SERVER | MODIFIER TOUT AUDIT DE SERVEUR | ALAA | Non applicable | Non applicable |

| SERVER | MODIFIER N’IMPORTE QUEL RÔLE DE SERVEUR | ALSR | Non applicable | Non applicable |

| SERVER | MODIFIER LES RESSOURCES | ALRS | Non applicable | Non applicable |

| SERVER | MODIFIER L'ÉTAT DU SERVEUR | ALSS | Non applicable | Non applicable |

| SERVER | Modifier les paramètres | ALST | Non applicable | Non applicable |

| SERVER | ALTER TRACE | ALTR | Non applicable | Non applicable |

| SERVER | AUTHENTIFIER LE SERVEUR | AUTH | Non applicable | Non applicable |

| SERVER | CONNEXION À N’IMPORTE QUELLE BASE DE DONNÉES | CADB | Non applicable | Non applicable |

| SERVER | CONNECT SQL | COSQ | Non applicable | Non applicable |

| SERVER | SERVEUR DE CONTRÔLE | CL | Non applicable | Non applicable |

| SERVER | CRÉER UNE BASE DE DONNÉES | CRDB | Non applicable | Non applicable |

| SERVER | Créer un groupe de disponibilité | CRAC | Non applicable | Non applicable |

| SERVER | CRÉER UNE NOTIFICATION D'ÉVÉNEMENT DDL | CRDE | Non applicable | Non applicable |

| SERVER | CRÉER UN POINT D'ACCÈS | CRHE | Non applicable | Non applicable |

| SERVER | CRÉER UN RÔLE SERVEUR | CRSR | Non applicable | Non applicable |

| SERVER | CRÉER UNE NOTIFICATION D'ÉVÉNEMENT DE TRACE | CRTE | Non applicable | Non applicable |

| SERVER | ASSEMBLY D’ACCÈS EXTERNE | XA | Non applicable | Non applicable |

| SERVER | EMPRUNTER L’IDENTITÉ DE N’IMPORTE QUELLE CONNEXION | IAL | Non applicable | Non applicable |

| SERVER | SÉLECTIONNER TOUS LES ÉLÉMENTS SÉCURISABLES DE L’UTILISATEUR | SUS | Non applicable | Non applicable |

| SERVER | SHUTDOWN | SHDN | Non applicable | Non applicable |

| SERVER | ASSEMBLAGE DANGEREUX | XU | Non applicable | Non applicable |

| SERVER | VOIR TOUTE BASE DE DONNÉES | VWDB | Non applicable | Non applicable |

| SERVER | Voir n'importe quelle définition | VWAD | Non applicable | Non applicable |

| SERVER | AFFICHER L’ÉTAT DU SERVEUR | VWSS | Non applicable | Non applicable |

| RÔLE DE SERVEUR | ALTER | AL | SERVER | MODIFIER N’IMPORTE QUEL RÔLE DE SERVEUR |

| RÔLE DE SERVEUR | CONTRÔLE | CL | SERVER | SERVEUR DE CONTRÔLE |

| RÔLE DE SERVEUR | PRENDRE POSSESSION | TO | SERVER | SERVEUR DE CONTRÔLE |

| RÔLE DE SERVEUR | DÉFINITION DE LA VUE | VW | SERVER | Voir n'importe quelle définition |

| SERVICE CLIENTÈLE | ALTER | AL | BASE DE DONNÉES | MODIFIER N'IMPORTE QUEL SERVICE |

| SERVICE CLIENTÈLE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| SERVICE CLIENTÈLE | SEND | SN | BASE DE DONNÉES | CONTRÔLE |

| SERVICE CLIENTÈLE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| SERVICE CLIENTÈLE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| CLÉ SYMÉTRIQUE | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUTE CLÉ SYMÉTRIQUE |

| CLÉ SYMÉTRIQUE | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| CLÉ SYMÉTRIQUE | RÉFÉRENCES | RF | BASE DE DONNÉES | RÉFÉRENCES |

| CLÉ SYMÉTRIQUE | PRENDRE POSSESSION | TO | BASE DE DONNÉES | CONTRÔLE |

| CLÉ SYMÉTRIQUE | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| TYPE | CONTRÔLE | CL | SCHEMA | CONTRÔLE |

| TYPE | EXECUTE | EX | SCHEMA | EXECUTE |

| TYPE | RÉFÉRENCES | RF | SCHEMA | RÉFÉRENCES |

| TYPE | PRENDRE POSSESSION | TO | SCHEMA | CONTRÔLE |

| TYPE | DÉFINITION DE LA VUE | VW | SCHEMA | DÉFINITION DE LA VUE |

| Utilisateur | ALTER | AL | BASE DE DONNÉES | MODIFIER TOUS LES UTILISATEURS |

| Utilisateur | CONTRÔLE | CL | BASE DE DONNÉES | CONTRÔLE |

| Utilisateur | IMPERSONATE | messagerie instantanée | BASE DE DONNÉES | CONTRÔLE |

| Utilisateur | DÉFINITION DE LA VUE | VW | BASE DE DONNÉES | DÉFINITION DE LA VUE |

| COLLECTION DE SCHÉMAS XML | ALTER | AL | SCHEMA | ALTER |

| COLLECTION DE SCHÉMAS XML | CONTRÔLE | CL | SCHEMA | CONTRÔLE |

| COLLECTION DE SCHÉMAS XML | EXECUTE | EX | SCHEMA | EXECUTE |

| COLLECTION DE SCHÉMAS XML | RÉFÉRENCES | RF | SCHEMA | RÉFÉRENCES |

| COLLECTION DE SCHÉMAS XML | PRENDRE POSSESSION | TO | SCHEMA | CONTRÔLE |

| COLLECTION DE SCHÉMAS XML | DÉFINITION DE LA VUE | VW | SCHEMA | DÉFINITION DE LA VUE |

Nouvelles autorisations granulaires ajoutées à SQL Server 2022

Les autorisations suivantes sont ajoutées à SQL Server 2022 :

10 nouvelles autorisations ont été ajoutées pour autoriser l’accès aux métadonnées système.

18 nouvelles autorisations ont été ajoutées pour les événements étendus.

9 nouvelles autorisations ont été ajoutées en ce qui concerne les objets liés à la sécurité.

4 autorisations ont été ajoutées pour le registre.

3 autorisations de base de données supplémentaires.

Pour en savoir plus, consultez Nouvelles autorisations granulaires pour SQL Server 2022 et Azure SQL permettant d’améliorer l’adhésion à PoLP.

Accès aux autorisations de métadonnées système

Niveau du serveur :

- AFFICHER TOUTE DÉFINITION DE SÉCURITÉ

- AFFICHER N’IMPORTE QUELLE DÉFINITION DE PERFORMANCE

- AFFICHER L’ÉTAT DE SÉCURITÉ DU SERVEUR

- AFFICHER L’ÉTAT DES PERFORMANCES DU SERVEUR

- AFFICHER UNE DÉFINITION SÉCURISÉE PAR CHIFFREMENT

Niveau de la base de données :

- AFFICHER L’ÉTAT DE SÉCURITÉ DE LA BASE DE DONNÉES

- AFFICHER L’ÉTAT DES PERFORMANCES DE LA BASE DE DONNÉES

- AFFICHER LA DÉFINITION DE SÉCURITÉ

- AFFICHER LA DÉFINITION DES PERFORMANCES

- AFFICHER LA DÉFINITION SÉCURISÉE PAR CHIFFREMENT

Autorisations d’événements étendus

Niveau du serveur :

- CRÉER UNE SESSION D’ÉVÉNEMENTS

- SUPPRIMER TOUTE SESSION D’ÉVÉNEMENTS

- MODIFIER TOUTE OPTION DE SESSION D'ÉVÉNEMENT

- ALTER ANY EVENT SESSION AJOUTER ÉVÉNEMENT

- AUTORISER TOUTE SESSION D'ÉVÉNEMENT SUPPRIMER ÉVÉNEMENT

- MODIFIER TOUTE SESSION D'ÉVÉNEMENT ACTIVER

- Modifier toute session d'événement désactiver

- MODIFIER TOUTE SESSION D'ÉVÉNEMENTS AJOUTER CIBLE

- MODIFIER TOUTE SESSION D'ÉVÉNEMENT DROP TARGET

Toutes ces autorisations sont sous la même autorisation parente : ALTER ANY EVENT SESSION

Niveau de la base de données :

- CRÉER UNE SESSION D’ÉVÉNEMENTS DE BASE DE DONNÉES

- SUPPRIMER UNE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES

- MODIFIER TOUTE OPTION DE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES

- ALTER ANY DATABASE EVENT SESSION ADD EVENT

- MODIFIER UNE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES SUPPRIMER L'ÉVÉNEMENT

- ALTER ANY DATABASE EVENT SESSION ENABLE

- ALTERER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES DÉSACTIVER

- MODIFIER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES AJOUTER CIBLE

- MODIFIER TOUTE SESSION D'ÉVÉNEMENT DE BASE DE DONNÉES SUPPRIMER CIBLE

Toutes ces autorisations sont sous la même autorisation parente : ALTER ANY DATABASE EVENT SESSION

Autorisations d’objet relatives à la sécurité

- CONTRÔLE (IDENTIFIANT)

- CRÉER UNE CONNEXION

- CRÉER UTILISATEUR

- RÉFÉRENCES (INFORMATIONS D’IDENTIFICATION)

- DÉMASQUER (OBJET)

- UNMASK (SCHEMA)

- AFFICHER TOUT JOURNAL DES ERREURS

- VISUALISER L'AUDIT DE SÉCURITÉ DU SERVEUR

- AFFICHER L’AUDIT DE SÉCURITÉ DE LA BASE DE DONNÉES

Autorisations de registre

- MODIFIER LE REGISTRE

- MODIFIER LA CONFIGURATION DU REGISTRE

- ACTIVER LE REGISTRE

- AFFICHER LE CONTENU DU REGISTRE

Autres autorisations de base de données

- MODIFIER TOUTE TÂCHE EXTERNE

- MODIFIER TOUT FLUX EXTERNE

- EXÉCUTER UN POINT DE TERMINAISON EXTERNE

Résumé de l’algorithme de vérification des autorisations

La vérification des autorisations peut être complexe. L’algorithme de vérification des autorisations englobe les membres de groupes qui se chevauchent et le chaînage des propriétés, l’autorisation explicite et implicite, et peut être affecté par les autorisations sur les classes sécurisables qui contiennent l’entité sécurisable. Le processus général de l’algorithme consiste à collecter toutes les autorisations pertinentes. Si aucun blocage DENY n’est rencontré, l’algorithme recherche une instruction GRANT fournissant un accès suffisant. L’algorithme contient trois éléments essentiels : le contexte de sécurité, l’espace d’autorisation et l’autorisation requise.

Remarque

Vous ne pouvez pas accorder, refuser ou révoquer des autorisations pour sa, dbole propriétaire de l’entité, information_schemasysou vous-même.

Contexte de sécurité

Il s’agit du groupe de principaux qui apporte les autorisations à la vérification d’accès. Ces autorisations sont liées à la connexion ou à l’utilisateur actif, à moins que le contexte de sécurité n’ait été modifié au profit d’une autre connexion ou d’un autre utilisateur par le biais de l’instruction EXECUTE AS. Le contexte de sécurité se compose des principaux suivants :

la connexion ;

L’utilisateur

les appartenances aux rôles ;

les appartenances aux groupes Windows ;

si la signature de module est utilisée, toute connexion ou compte d’utilisateur du certificat utilisé pour signer le module actuellement exécuté par l’utilisateur, ainsi que les appartenances aux rôles associées de ce principal.

Espace d’autorisation

Correspond à l’entité sécurisable et aux classes sécurisables qui contiennent l’élément sécurisable. Par exemple, une table (entité sécurisable) est contenue par la classe sécurisable de schéma et par la classe sécurisable de base de données. L’accès peut être affecté par des autorisations de niveau table, schéma, base de données et serveur. Pour en savoir plus, consultez Hiérarchie des autorisations (moteur de base de données).

Autorisation obligatoire

Correspond au type d’autorisation requise. Il peut s’agir, par exemple, d’une autorisation INSERT, UPDATE, DELETE, SELECT, EXECUTE, ALTER, CONTROL, etc.

L’accès peut nécessiter plusieurs autorisations, comme l’illustrent les exemples suivants :

Une procédure stockée peut nécessiter une autorisation EXECUTE sur la procédure stockée et une autorisation INSERT sur plusieurs tables référencées par la procédure stockée.

Une vue de gestion dynamique peut nécessiter à la fois une autorisation VIEW SERVER STATE et une autorisation SELECT sur la vue.

Étapes générales de l’algorithme

Au moment de déterminer si l’accès à un élément sécurisable doit être autorisé, l’algorithme peut suivre différentes étapes en fonction des principaux et des éléments sécurisables concernés. Cependant, l’algorithme exécute les étapes générales suivantes :

Contournement de la procédure de vérification des autorisations si la connexion est membre du rôle serveur fixe sysadmin ou si l’utilisateur est l’utilisateur dbo dans la base de données active.

Autorisation de l’accès si le chaînage des propriétés est applicable et si la vérification de l’accès sur l’objet plus tôt dans la chaîne a passé avec succès le contrôle de sécurité.

Agrégation des identités de niveau serveur, base de données et du module signé qui sont associées à l’appelant pour créer le contexte de sécurité.

Pour ce contexte de sécurité, collecte de toutes les autorisations accordées ou refusées pour l’ espace d’autorisation. L’autorisation peut être explicitement déclarée comme une autorisation GRANT, GRANT WITH GRANT ou DENY ; les autorisations peuvent également correspondre à une autorisation implicite ou couvrante GRANT ou DENY. Par exemple, l’autorisation CONTROL sur un schéma implique une autorisation CONTROL sur une table. Et une autorisation CONTROL sur une table implique une autorisation SELECT. Par conséquent, si l’autorisation CONTROL a été accordée sur le schéma, l’autorisation SELECT l’est également sur la table. Si l’autorisation CONTROL a été refusée sur la table, l’autorisation SELECT l’est tout autant sur la table.

Remarque

Une instruction GRANT associée à une autorisation au niveau colonne se substitue à une instruction DENY au niveau objet. Pour plus d’informations, consultez DENY Object Permissions.

Identification de l’ autorisation requise.

Échec de la vérification des autorisations si l’ autorisation requise est directement ou implicitement refusée à l’une des identités dans le contexte de sécurité pour les objets contenus dans l’ espace d’autorisation.

Succès de la vérification des autorisations si l’autorisation requise n’a pas été refusée et si l’autorisation requise comporte une autorisation GRANT ou GRANT WITH GRANT directement ou implicitement accordée à l’une des identités dans le contexte de sécurité pour un objet de l’espace d’autorisation.

Considérations spéciales relatives aux autorisations au niveau des colonnes

Les autorisations au niveau des colonnes sont accordées avec la syntaxe <table_name>(<column _name>). Par exemple :

GRANT SELECT ON OBJECT::Customer(CustomerName) TO UserJoe;

Une instruction DENY sur la table est remplacée par une instruction GRANT sur une colonne. Toutefois, une instruction DENY ultérieure sur la table supprime la colonne GRANT.

Exemples

Les exemples de cette section montrent comment récupérer des informations relatives aux autorisations.

A. Renvoyer la liste complète des autorisations accordables

L’instruction suivante renvoie toutes les autorisations de moteur de base de données à l’aide de la fonction fn_builtin_permissions. Pour plus d’informations, consultez sys.fn_builtin_permissions.

SELECT * FROM fn_builtin_permissions(default);

GO

B. Renvoyer les autorisations sur une classe d’objets particulière

L’exemple suivant utilise la fonction fn_builtin_permissions pour consulter toutes les autorisations disponibles pour une catégorie d’élément sécurisable donnée. L’exemple retourne les autorisations sur les assemblys.

SELECT * FROM fn_builtin_permissions('assembly');

GO

Chapitre C. Renvoyer les autorisations accordées au principal en cours d’exécution sur un objet

L’exemple suivant utilise la fonction fn_my_permissions pour retourner la liste des autorisations effectives détenues par le principal appelant sur un élément sécurisable spécifié. L’exemple retourne les autorisations sur un objet nommé Orders55. Pour plus d’informations, consultez sys.fn_my_permissions.

SELECT * FROM fn_my_permissions('Orders55', 'object');

GO

D. Renvoyer les autorisations applicables à un objet spécifié

L'exemple suivant retourne les autorisations applicables à un objet nommé Yttrium. La fonction intégrée OBJECT_ID permet de récupérer l’ID de l’objet Yttrium.

SELECT * FROM sys.database_permissions

WHERE major_id = OBJECT_ID('Yttrium');

GO