Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

S’applique à :SQL Server

Azure SQL Database

Azure SQL Managed Instance

Azure Synapse Analytics

Analytics Platform System (PDW)

Base de données SQL dans Microsoft Fabric

Dans une base de données, une mauvaise gestion des transactions conduit souvent à des problèmes de contention et de détérioration des performances dans les systèmes comprenant de nombreux utilisateurs. Plus le nombre d'utilisateurs qui ont accès aux données est grand, plus il est important que les applications utilisent les transactions de manière efficace. Ce guide décrit les mécanismes de verrouillage et de versionnement des lignes utilisés par le moteur de base de données pour garantir l'intégrité de chaque transaction et fournit des informations sur la manière dont les applications peuvent contrôler efficacement les transactions.

Note

Le verrouillage optimisé est une fonctionnalité du moteur de base de données introduite en 2023 qui réduit considérablement la mémoire de verrouillage et le nombre de verrous requis pour les écritures simultanées. Cet article est mis à jour pour décrire le comportement du moteur de base de données avec et sans verrouillage optimisé.

- Pour plus d’informations et pour savoir où le verrouillage optimisé est disponible, consultez Verrouillage optimisé.

- Pour déterminer si le verrouillage optimisé est activé sur votre base de données, consultez La question Le verrouillage optimisé est-il activé ?

Le verrouillage optimisé introduit des modifications importantes apportées à certaines sections de cet article, notamment :

Informations de base sur les transactions

Une transaction est une suite d'opérations effectuées comme une seule unité logique de travail. Une unité logique de travail doit posséder quatre propriétés appelées propriétés ACID (Atomicité, Cohérence, Isolation et Durabilité), pour être considérée comme une transaction :

Atomicity

Une transaction doit être une unité de travail indivisible ; soit toutes les modifications de données sont effectuées, soit aucune ne l'est.

Consistency

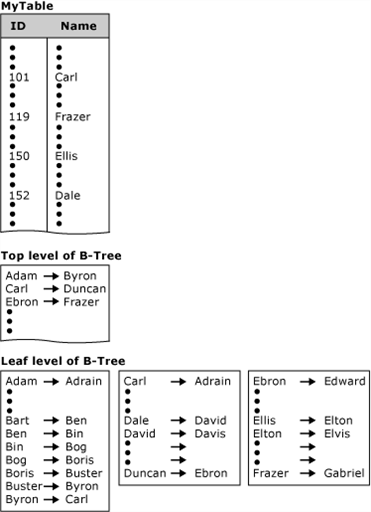

Lorsqu'elle est terminée, une transaction doit laisser les données dans un état cohérent. Dans une base de données relationnelle, toutes les règles doivent être appliquées aux modifications apportées par la transaction, afin de conserver l'intégrité de toutes les données. Toutes les structures de données internes, telles que les index B-tree ou les listes doublement liées, doivent être correctes à la fin de la transaction.

Note

La documentation utilise généralement le terme B-tree pour faire référence aux index. Dans les index Rowstore, le moteur de base de données implémente un arbre B+. Cela ne s'applique pas aux index de stockage en colonnes ni aux index sur des tables à mémoire optimisée. Pour plus d'informations, reportez-vous au Guide de conception et d'architecture des index SQL Server et Azure SQL.

Isolation

Les modifications effectuées par des transactions concurrentes doivent être isolées transaction par transaction. Une transaction reconnaît les données dans l'état où elles se trouvaient avant qu'une autre transaction simultanée ne les modifie, ou elle reconnaît les données après la fin de la deuxième transaction, mais elle ne reconnaît pas un état intermédiaire. Cette propriété est nommée mise en série, car elle permet de recharger les données de départ et de répéter une suite de transactions dont le résultat sur les données sera identique à celui des transactions d'origine.

Durability

Lorsqu'une transaction durable est terminée, ses effets sur le système sont permanents. Les modifications sont conservées même en cas de défaillance du système. SQL Server 2014 (12.x) et versions ultérieures activent les transactions durables différées. Les transactions durables retardées sont validées avant de consigner l'enregistrement du journal des transactions sur le disque. Pour plus d'informations sur la durabilité des transactions différées, consultez l'article Contrôler la durabilité des transactions.

Les applications sont responsables du démarrage et de la fin des transactions aux points qui imposent la cohérence logique des données. L'application doit définir la séquence de modifications des données qui laissent les données dans un état cohérent par rapport aux règles métier de l'organisation. L'application effectue ces modifications dans une seule transaction afin que le moteur de base de données puisse garantir l'intégrité de la transaction.

Il incombe à un système de base de données d’entreprise, tel qu’une instance du moteur de base de données, de fournir des mécanismes garantissant l’intégrité de chaque transaction. Le moteur de base de données fournit :

Des fonctionnalités de verrouillage permettant d'assurer l'isolement des transactions.

Des fonctionnalités de journalisation pour garantir la durabilité des transactions. Pour les transactions durables, l'enregistrement du journal est renforcé sur le disque avant les validations des transactions. Ainsi, même en cas de défaillance du matériel serveur, du système d'exploitation ou de l'instance du moteur de base de données elle-même, l'instance utilise les journaux d'activité lors du redémarrage pour restaurer automatiquement toutes les transactions incomplètes jusqu'au point de défaillance du système. Les transactions durables retardées sont validées avant de renforcer l'enregistrement du journal des transactions sur le disque. Ces transactions peuvent être perdues en cas de défaillance système avant que l'enregistrement du journal soit enregistré de façon permanente sur le disque. Pour plus d'informations sur la durabilité des transactions différées, consultez l'article Contrôler la durabilité des transactions.

Des fonctionnalités de gestion des transactions qui assurent l'atomicité et la cohérence des transactions. Une fois qu'une transaction a démarré, elle doit être terminée avec succès (validée), sinon le moteur de base de données annule toutes les modifications apportées aux données depuis le début de la transaction. Cette opération est appelée restauration d'une transaction, car elle retourne les données telles qu'elles étaient avant ces modifications.

Contrôler les transactions

Le contrôle des transactions par les applications consiste principalement à spécifier des points de début et de fin de chaque transaction. Vous pouvez spécifier cela à l'aide d'instructions Transact-SQL ou de fonctions d'interface de programmation d'application (API) de base de données. Le système doit aussi être capable de gérer les erreurs interrompant une transaction avant sa fin normale. Pour plus d'informations, consultez Transactions, Exécution de transactions dans ODBC et Transactions dans SQL Server Native Client.

Par défaut, les transactions sont gérées au niveau de la connexion. Lorsqu'une transaction est démarrée sur une connexion, toutes les instructions Transact-SQL exécutées sur cette connexion font partie de la transaction jusqu'à la fin de celle-ci. Toutefois, dans une session MARS (Multiple Active Result Set), une transaction Transact-SQL explicite ou implicite devient une transaction de portée batch qui est gérée au niveau du batch. Une fois le lot terminé, si la transaction à portée de lot n’est pas validée ou annulée, elle est automatiquement annulée par le moteur de base de données. Pour plus d’informations, consultez Utilisation de MARS (Multiple Active Result Sets).

Démarrer les transactions

À l'aide des fonctions API et des instructions Transact-SQL, vous pouvez démarrer des transactions en tant que transactions explicites, à validation automatique ou implicites.

Transactions explicites

Une transaction explicite est une transaction dans laquelle vous définissez explicitement le début et la fin de la transaction à l'aide d'une fonction API ou en émettant les instructions Transact-SQL BEGIN TRANSACTION, COMMIT TRANSACTION, COMMIT WORK, ROLLBACK TRANSACTION ou ROLLBACK WORK. Lorsque la transaction se termine, la connexion revient au mode de transaction dans lequel elle se trouvait avant le démarrage de la transaction explicite, qui peut être le mode implicite ou autocommit.

Vous pouvez utiliser toutes les instructions Transact-SQL dans une transaction explicite, à l'exception des instructions suivantes :

CREATE DATABASEALTER DATABASEDROP DATABASECREATE FULLTEXT CATALOGALTER FULLTEXT CATALOGDROP FULLTEXT CATALOGDROP FULLTEXT INDEXALTER FULLTEXT INDEXCREATE FULLTEXT INDEXBACKUPRESTORERECONFIGURE- Procédures stockées système de recherche en texte intégral

-

sp_dboptionpour définir des options de base de données ou toute procédure système qui modifie la base de donnéesmasterà l'intérieur de transactions explicites ou implicites.

Note

UPDATE STATISTICS peut être utilisé dans une transaction explicite Toutefois, UPDATE STATISTICS s'engage indépendamment de la transaction englobante et ne peut pas être annulée.

Transactions de validation automatique

Le mode de validation automatique est le mode de gestion des transactions par défaut du moteur de base de données. Chaque instruction Transact-SQL est validée ou restaurée dès qu'elle se termine. Si une instruction se termine correctement, elle est validée ; si elle rencontre une erreur, elle est annulée. Une connexion à une instance du moteur de base de données fonctionne en mode de validation automatique tant que ce mode par défaut n'a pas été remplacé par des transactions explicites ou implicites. Le mode Autocommit est également le mode par défaut pour SqlClient, ADO, OLE DB et ODBC.

Transactions implicites

Lorsqu'une connexion fonctionne en mode de transaction implicite, l'instance du moteur de base de données démarre automatiquement une nouvelle transaction après la validation ou la restauration de la transaction en cours. Vous n'avez pas à définir le début d'une transaction, il vous suffit de valider ou de restaurer chaque transaction. Le mode de transaction implicite génère une succession continue de transactions. Activez le mode de transaction implicite à l'aide d'une fonction API ou de l'instruction SET IMPLICIT_TRANSACTIONS ONTransact-SQL. Ce mode est également appelé Autocommit OFF, voir Méthode setAutoCommit (SQLServerConnection).

Lorsque le mode transactionnel implicite est activé pour une connexion, l'instance du moteur de base de données démarre automatiquement une transaction lorsqu'elle exécute pour la première fois l'une de ces instructions :

ALTER TABLECREATEDELETEDENYDROPFETCHGRANTINSERTOPENREVOKESELECTTRUNCATEUPDATE

Transactions délimitées par lots

Uniquement applicable aux ensembles de résultats MARS (Multiple Active Result Set), une transaction Transact-SQL explicite ou implicite qui démarre sous une session MARS devient une transaction dont l’étendue est définie par traitement. Une transaction de portée batch qui n'est ni validée ni restaurée à la fin d'un batch est automatiquement restaurée par le moteur de base de données.

Transactions distribuées

Les transactions distribuées sont réparties sur plusieurs serveurs nommés gestionnaires de ressources. La gestion de la transaction doit être coordonnée entre les gestionnaires de ressources par un composant du serveur nommé gestionnaire de transactions. Chaque instance du moteur de base de données peut fonctionner comme un gestionnaire de ressources dans des transactions distribuées coordonnées par des gestionnaires de transactions, tels que Microsoft Distributed Transaction Coordinator (MS DTC) ou d'autres gestionnaires de transactions qui prennent en charge la spécification Open Group XA pour le traitement des transactions distribuées. Pour plus d'informations, consultez la documentation MS DTC.

Une transaction au sein d'une instance unique du moteur de base de données qui s'étend sur deux bases de données ou plus est une transaction distribuée. Cette instance gère la transaction distribuée de manière interne ; elle apparaît comme une transaction locale pour l'utilisateur.

Dans l'application, une transaction distribuée est gérée de la même manière qu'une transaction locale. À la fin de la transaction, l'application requiert que la transaction soit validée ou restaurée. Une validation distribuée doit être gérée différemment par le gestionnaire de transactions pour minimiser le risque qu'une défaillance réseau entraîne l'engagement de certains gestionnaires de ressources tandis que d'autres annulent la transaction. Pour cela, le processus de validation est géré en deux phases, une phase de préparation et une phase de validation, d’où son nom de « validation en deux phases ».

Phase de préparation

Lorsque le gestionnaire de transactions reçoit une requête de validation, il envoie une commande de préparation à tous les gestionnaires de ressources concernés par la transaction. Chaque gestionnaire de ressources effectue ensuite toutes les opérations nécessaires pour rendre la transaction durable, et tous les tampons de journal des transactions pour la transaction sont vidés sur le disque. Lorsque chaque gestionnaire de ressources achève la phase de préparation, il renvoie le succès ou l'échec de la phase au gestionnaire de transactions. SQL Server 2014 (12.x) a introduit la durabilité des transactions différées. Les transactions durables différées sont validées avant que les tampons de journaux de transactions de chaque gestionnaire de ressources ne soient vidés sur le disque. Pour plus d'informations sur la durabilité des transactions différées, consultez l'article Contrôler la durabilité des transactions.

Phase de validation

Si le gestionnaire de transactions reçoit des messages de préparation réussie de tous les gestionnaires de ressources, il envoie une commande de validation à chacun d'entre eux. Les gestionnaires de ressources peuvent alors effectuer la validation. Si tous les gestionnaires de ressources signalent le succès de la validation, le gestionnaire de transactions envoie alors une notification de succès à l'application. Si l'un des gestionnaires de ressources indique un échec de la préparation, le gestionnaire de transactions envoie une commande de restauration à chaque gestionnaire de ressources et notifie l'échec de la validation à l'application.

Les applications du moteur de base de données peuvent gérer les transactions distribuées via Transact-SQL ou via l'API de base de données. Pour plus d’informations, consultez BEGIN DISTRIBUTED TRANSACTION (Transact-SQL).

Mettre fin aux transactions

Terminez les transactions avec une instruction COMMIT ou ROLLBACK, ou au moyen d'une fonction API correspondante.

Commit

Si une transaction est réussie, validez-la. Une instruction

COMMITgarantit que toutes les modifications apportées à la transaction sont enregistrées de manière permanente dans la base de données. Un commit libère également les ressources utilisées par la transaction, telles que les verrous.Rétablir

Si une erreur se produit dans une transaction ou si l'utilisateur décide d'annuler la transaction, restaurez la transaction. Une instruction

ROLLBACKannule toutes les modifications apportées à la transaction en rétablissant l'état des données tel qu'il était au début de la transaction. La restauration libère également les ressources occupées par la transaction.

Note

Sur plusieurs sessions MARS (Active Result Sets), une transaction explicite démarrée via une fonction API ne peut pas être validée alors qu’il existe des demandes d’exécution en attente. Toute tentative de validation de ce type de transaction pendant l’exécution des requêtes entraîne une erreur.

Erreurs de traitement au cours d’une transaction

Si une erreur empêche la réussite d'une transaction, le moteur de base de données restaure automatiquement la transaction et libère toutes les ressources occupées par celle-ci. Si la connexion réseau du client à une instance du moteur de base de données est interrompue, toutes les transactions en attente pour la connexion sont restaurées lorsque le réseau signale l'interruption de la connexion à l'instance. Si l'application cliente échoue ou si l'ordinateur client tombe en panne ou redémarre, la connexion est également interrompue et l'instance du moteur de base de données restaure toutes les transactions en attente lorsque le réseau lui signale l'interruption de la connexion. Si le client se déconnecte du moteur de base de données, toutes les transactions en attente sont restaurées.

Si une erreur d'instruction d'exécution (telle qu'une violation de contrainte) se produit dans un lot, le comportement par défaut du moteur de base de données consiste à restaurer uniquement l'instruction qui a généré l'erreur. Vous pouvez modifier ce comportement à l’aide de l’instruction SET XACT_ABORT ON. Après l'exécution de SET XACT_ABORT ON, toute erreur d'instruction d'exécution entraîne la restauration automatique de la transaction en cours. Les erreurs de compilation, telles que les erreurs de syntaxe, ne sont pas affectées par SET XACT_ABORT. Pour plus d'informations, consultez SET XACT_ABORT (Transact-SQL).

Lorsque des erreurs se produisent, l'action appropriée (COMMIT ou ROLLBACK) doit être incluse dans le code de l'application. La construction Transact-SQL TRY...CATCH est un outil efficace pour gérer les erreurs, y compris celles qui se produisent dans les transactions. Pour plus d'informations et des exemples incluant des transactions, consultez TRY...CATCH (Transact-SQL). À partir de SQL Server 2012 (11.x), vous pouvez utiliser l'instruction THROW pour déclencher une exception et transférer l'exécution vers un bloc CATCH d'une construction TRY...CATCH. Pour plus d'informations, consultez THROW (Transact-SQL).

Erreurs de compilation et d'exécution en mode de validation automatique

En mode autocommit, il semble parfois qu'une instance du moteur de base de données a restauré un lot entier au lieu d'une seule instruction SQL. Ceci se produit en cas d'erreur de compilation et non en cas d'erreur d'exécution. Une erreur de compilation empêche le moteur de base de données de créer un plan d'exécution, ce qui rend impossible l'exécution du lot. Bien qu'il semble que toutes les instructions précédant celle qui a produit l'erreur soient restaurées, en réalité l'erreur rend impossible l'exécution de toutes les instructions du lot. Dans l'exemple qui suit, une erreur de compilation empêche l'exécution de toutes les instructions INSERT du troisième lot. Il apparaît que les deux premières instructions INSERT sont annulées alors qu'elles ne sont jamais exécutées.

CREATE TABLE TestBatch (ColA INT PRIMARY KEY, ColB CHAR(3));

GO

INSERT INTO TestBatch VALUES (1, 'aaa');

INSERT INTO TestBatch VALUES (2, 'bbb');

INSERT INTO TestBatch VALUSE (3, 'ccc'); -- Syntax error.

GO

SELECT * FROM TestBatch; -- Returns no rows.

GO

Dans l'exemple ci-dessous, la troisième instruction INSERT génère une erreur d'exécution causée par une clé primaire en double. Les deux premières instructions INSERT étant correctes et validées, elles ne sont pas restaurées après l'erreur d'exécution.

CREATE TABLE TestBatch (ColA INT PRIMARY KEY, ColB CHAR(3));

GO

INSERT INTO TestBatch VALUES (1, 'aaa');

INSERT INTO TestBatch VALUES (2, 'bbb');

INSERT INTO TestBatch VALUES (1, 'ccc'); -- Duplicate key error.

GO

SELECT * FROM TestBatch; -- Returns rows 1 and 2.

GO

Le moteur de base de données utilise la résolution de nom différée, dans laquelle les noms d'objet sont résolus au moment de l'exécution, et non au moment de la compilation. Dans l'exemple suivant, les deux premières instructions INSERT sont exécutées et validées, et ces deux lignes restent dans la table TestBatch après que la troisième instruction INSERT a généré une erreur d'exécution en faisant référence à une table qui n'existe pas.

CREATE TABLE TestBatch (ColA INT PRIMARY KEY, ColB CHAR(3));

GO

INSERT INTO TestBatch VALUES (1, 'aaa');

INSERT INTO TestBatch VALUES (2, 'bbb');

INSERT INTO TestBch VALUES (3, 'ccc'); -- Table name error.

GO

SELECT * FROM TestBatch; -- Returns rows 1 and 2.

GO

Principes de base sur le verrouillage et le contrôle de version de ligne

Le moteur de base de données utilise les mécanismes suivants pour garantir l'intégrité des transactions et maintenir la cohérence des bases de données lorsque plusieurs utilisateurs accèdent aux données en même temps :

Locking

Chaque transaction demande des verrous de différents types sur les ressources dont elle dépend, telles que les lignes, les pages ou les tables. Les verrous demandés empêchent les autres transactions d'apporter aux ressources des modifications susceptibles de nuire à la transaction. Chaque transaction libère ses verrous lorsqu'elle ne dépend plus des ressources verrouillées.

Gestion de version de ligne

Lorsqu'un niveau d'isolation basé sur le versionnement des lignes est utilisé, le moteur de base de données conserve les versions de chaque ligne modifiée. Les applications peuvent spécifier qu'une transaction utilise les versions des lignes pour afficher les données telles qu'elles existaient au début de la transaction ou de l'instruction, au lieu de protéger toutes les lectures à l'aide de verrous. Avec le versionnage de ligne, la probabilité qu’une opération de lecture bloque d’autres transactions est considérablement réduite.

Le verrouillage et le contrôle de version de ligne empêchent les utilisateurs de lire les données non validées et plusieurs utilisateurs de modifier simultanément les mêmes données. Sans verrouillage ni versionnement des lignes, les requêtes exécutées sur ces données pourraient produire des résultats inattendus en renvoyant des données qui n'ont pas encore été validées dans la base de données.

Les applications peuvent choisir les niveaux d'isolement de transaction, qui définissent le niveau de protection d'une transaction contre les modifications apportées par les autres transactions. Des indications au niveau de la table peuvent être spécifiées pour des instructions Transact-SQL individuelles afin d'adapter davantage le comportement aux exigences de l'application.

Gérer l'accès simultané aux données

Lorsque plusieurs utilisateurs accèdent à une ressource en même temps, on parle d'accès concurrentiel. L'accès concurrentiel aux données requiert certains mécanismes permettant de contrer les effets négatifs de la modification d'une ressource déjà en cours d'utilisation.

Effets de la concurrence

Les utilisateurs qui modifient des données peuvent interférer avec d'autres utilisateurs en train de lire ou de modifier les mêmes données en même temps. On dit que ces utilisateurs accèdent aux données de manière concurrentielle. Si une base de données ne dispose d'aucun contrôle de la concurrence, les utilisateurs peuvent constater les effets secondaires suivants :

Mises à jour perdues

Les mises à jour perdues se produisent lorsque deux transactions ou plus sélectionnent la même ligne, puis la mettent à jour en fonction de la valeur qui s'y trouvait à l'origine. Aucune transaction n'a connaissance des autres transactions. La dernière mise à jour écrase les mises à jour effectuées par les autres transactions, ce qui entraîne une perte de données.

Exemple : deux éditeurs font une copie électronique du même document. Chaque éditeur modifie son document et l'enregistre ensuite, en écrasant le document original. Le dernier éditeur à avoir enregistré le document écrase les modifications effectuées par l'autre éditeur. Ce problème peut être évité si un éditeur n’a pas pu accéder au fichier tant que l’autre éditeur n’a pas terminé et validé la transaction.

Dépendance non validée (lecture sale)

Une dépendance non validée se produit lorsqu’une deuxième transaction lit une ligne mise à jour par une autre transaction. La deuxième transaction lit des données qui n'ont pas encore été validées et qui peuvent être modifiées par la transaction qui met à jour la ligne.

Supposons par exemple qu'un éditeur effectue des modifications dans un document électronique. Pendant les modifications, un second éditeur fait une copie du document comprenant toutes les modifications effectuées jusqu'alors et distribue ce dernier aux destinataires concernés. Le premier éditeur décide alors que les modifications effectuées sont incorrectes, les supprime et enregistre le document. Le document qui a été distribué comprend donc des modifications qui n'existent plus et devraient être traitées comme si elles n'avaient jamais existé. Le problème pourrait être évité en interdisant la lecture du document modifié tant que le premier éditeur n'a pas effectué l'enregistrement final des modifications et validé la transaction.

Analyse incohérente (lecture non reproductible)

Une analyse incohérente se produit lorsqu'une deuxième transaction accède à la même ligne plusieurs fois et lit différentes données à chaque fois. Une analyse incohérente est similaire à une dépendance non validée en ce sens qu'une autre transaction change les données qu'une deuxième transaction est en train de lire. Cependant, dans une analyse incohérente, les données lues par la deuxième transaction sont validées par la transaction qui a effectué la modification. En outre, une analyse incohérente implique plusieurs lectures (deux ou plus) de la même ligne dont les informations sont systématiquement modifiées par une autre transaction, d'où l'expression de lecture non renouvelable.

Par exemple, un éditeur relit le même document deux fois, mais l'auteur réécrit le document entre les relectures. Lorsque l'éditeur relit le document pour la seconde fois, le document a changé. La lecture d’origine n’était pas reproductible. Ce problème pourrait être évité si l'auteur ne pouvait pas modifier le document tant que l'éditeur n'a pas terminé de le lire pour la dernière fois.

Lectures fantômes

Une lecture fantôme est une situation qui se produit lorsque deux requêtes identiques sont exécutées et que l'ensemble des lignes renvoyées par la deuxième requête est différent. L’exemple suivant montre comment cela peut se produire. Supposons que les deux transactions s'exécutent en même temps. Les deux

SELECTinstructions de la première transaction peuvent retourner des résultats différents, car l’instructionINSERTde la deuxième transaction modifie les données utilisées par les deux.--Transaction 1 BEGIN TRAN; SELECT ID FROM dbo.employee WHERE ID > 5 AND ID < 10; --The INSERT statement from the second transaction occurs here. SELECT ID FROM dbo.employee WHERE ID > 5 and ID < 10; COMMIT;--Transaction 2 BEGIN TRAN; INSERT INTO dbo.employee (Id, Name) VALUES(6 ,'New'); COMMIT;Lectures manquantes et doubles causées par des mises à jour de ligne

Manquer une ligne mise à jour ou consulter une ligne mise à jour plusieurs fois

Les transactions qui s’exécutent au

READ UNCOMMITTEDniveau (ou les instructions utilisant l’indicateurNOLOCKde table) n’émettent pas de verrous partagés pour empêcher d’autres transactions de modifier les données lues par la transaction actuelle. Les transactions qui s'exécutent au niveauREAD COMMITTEDposent des verrous partagés, mais les verrous de ligne ou de page sont libérés après la lecture de la ligne Dans les deux cas, lorsque vous analysez un index, si un autre utilisateur modifie la colonne clé d’index de la ligne pendant votre lecture, la ligne peut apparaître à nouveau si la clé change la ligne vers une position avant votre analyse. De même, la ligne peut ne pas être lue du tout si le changement de clé a déplacé la ligne vers une position dans l'index que vous aviez déjà lue. Pour éviter cela, utilisez l’indicateurSERIALIZABLEouHOLDLOCK, ou le contrôle de version de ligne. Pour plus d’informations, consultez Indicateurs de table (Transact-SQL).Absence d’une ou de plusieurs lignes qui n’étaient pas la cible de la mise à jour

Lorsque vous utilisez

READ UNCOMMITTED, si votre requête lit des lignes à l’aide d’une analyse d’ordre d’allocation (à l’aide de pages IAM), vous risquez de manquer des lignes si une autre transaction provoque un fractionnement de page. Cela ne se produit pas lorsque vous utilisez leREAD COMMITTEDniveau d’isolation.

Types de concurrence

Lorsque plusieurs transactions tentent de modifier des données dans une base de données en même temps, un système de contrôles doit être implémenté afin que les modifications apportées par une transaction n’affectent pas celles d’une autre transaction. Ce système s'appelle le contrôle de concurrence.

La théorie du contrôle de concurrence repose sur deux méthodes de classification :

Contrôle pessimiste de la concurrence

Un système de verrous empêche les transactions de modifier les données d'une manière qui affecte d'autres transactions. Une fois qu’une transaction effectue une action qui provoque l’application d’un verrou, d’autres transactions ne peuvent pas effectuer d’actions qui seraient en conflit avec le verrou tant que le propriétaire ne l’a pas libéré. Cela est appelé contrôle pessimiste, car il est généralement utilisé dans les systèmes où il existe une contention élevée pour les données, où le coût de protection des données avec des verrous est inférieur au coût de restauration des transactions si des conflits d’accès concurrentiel se produisent.

Contrôle optimiste de la concurrence

Dans le contrôle de concurrence optimiste, les transactions ne verrouillent pas les données lorsqu'elles les lisent. Toutefois, lorsqu'une transaction met à jour des données, le système vérifie si une autre transaction a modifié les données après leur lecture. Si une autre transaction a mis à jour les données, une erreur est générée. En règle générale, la transaction qui reçoit l'erreur est restaurée et recommence. Cela est appelé optimiste, car il est généralement utilisé dans les systèmes où la contention pour les données est faible, et où le coût d'annulation occasionnelle d'une transaction est inférieur au coût de verrouillage des données lors de la lecture.

Le moteur de base de données prend en charge les deux méthodes de contrôle de concurrence. Les utilisateurs spécifient le type de contrôle de concurrence lorsqu'ils choisissent les niveaux d'isolement des transactions pour les connexions et les options de concurrence sur les curseurs. Ces attributs peuvent être définis à l'aide d'instructions Transact-SQL ou via les propriétés et attributs des interfaces de programmation d'applications (API) de base de données telles que ADO, ADO.NET, OLE DB et ODBC.

Niveaux d'isolation dans le moteur de base de données

Les transactions spécifient un niveau d'isolation qui définit le degré auquel une transaction doit être isolée des modifications apportées aux ressources ou aux données par d'autres transactions. Les niveaux d'isolation déterminent les effets secondaires de la concurrence (lectures incorrectes, lectures fantômes) qui sont autorisés.

Le niveau d'isolation d'une transaction régit les éléments suivants :

- Si des verrous sont acquis lors de la lecture des données et quel type de verrous est demandé.

- la durée de vie des verrous de lecture ;

- Si une opération de lecture fait référence à des lignes modifiées par une autre transaction : XXX

- blocage jusqu'à ce que le verrou exclusif sur la ligne soit levé,

- récupération de la version validée de la ligne telle qu'elle était au début de l'instruction ou de la transaction,

- lecture de la modification des données non validées.

Important

Le choix d’un niveau d’isolation des transactions n’affecte pas les verrous acquis pour protéger les modifications des données. Une transaction détient toujours un verrou exclusif pour effectuer la modification des données et conserve ce verrou jusqu'à la fin de la transaction, quel que soit le niveau d'isolation défini pour cette transaction. Dans le cas des opérations de lecture, le niveau d'isolation d'une transaction définit principalement son niveau de protection contre les effets des modifications apportées par les autres transactions.

Un niveau d'isolation plus faible augmente la capacité de nombreuses transactions à accéder aux données en même temps, mais augmente également le nombre d'effets de concurrence (tels que les lectures sales ou les mises à jour perdues) que les transactions peuvent rencontrer. À l’inverse, un niveau d’isolation plus élevé réduit les types d’effets d’accès concurrentiel que les transactions peuvent rencontrer, mais nécessite davantage de ressources système et augmente les chances qu’une transaction bloque une autre. Le choix du niveau d'isolation adéquat dépend d'une mise en équilibre de l'espace réservé et des exigences en matière d'intégrité des données de l'application. Le niveau d’isolation le plus élevé garantit SERIALIZABLEqu’une transaction récupère exactement les mêmes données chaque fois qu’elle répète une opération de lecture, mais cela en effectuant un niveau de verrouillage susceptible d’affecter d’autres transactions dans les systèmes multi-utilisateurs. Le niveau d’isolation le plus bas, READ UNCOMMITTEDpeut récupérer des données qui ont été modifiées, mais qui n’ont pas été validées par d’autres transactions. Tous les effets secondaires de concurrence peuvent se produire dans READ UNCOMMITTED, mais il n’y a pas de verrouillage de lecture ou de contrôle de version. La surcharge est donc réduite.

Niveaux d'isolation du moteur de base de données

La norme ISO définit les niveaux d'isolation suivants, qui sont tous pris en charge par le moteur de base de données :

| Niveau d’isolation | Definition |

|---|---|

READ UNCOMMITTED |

Le niveau d'isolation le plus bas, dans lequel les transactions sont isolées uniquement dans la mesure nécessaire pour garantir que les données physiquement incohérentes ne sont pas lues. Dans ce niveau, les lectures sales sont autorisées, de sorte qu'une transaction peut voir les modifications non encore validées apportées par d'autres transactions. |

READ COMMITTED |

Permet à une transaction de lire des données lues auparavant (non modifiées) par une autre transaction, sans attendre la fin de la première transaction. Le moteur de base de données conserve les verrous d'écriture (acquises sur les données sélectionnées) jusqu'à la fin de la transaction, mais les verrous de lecture sont libérés dès que l'opération de lecture est effectuée. Il s'agit du niveau par défaut du moteur de base de données. |

REPEATABLE READ |

Le moteur de base de données conserve les verrous en lecture et en écriture acquis sur les données sélectionnées jusqu'à la fin de la transaction. Toutefois, étant donné que les verrous de plage ne sont pas gérés, les lectures fantômes peuvent se produire. |

SERIALIZABLE |

Niveau le plus élevé, dans lequel les transactions sont totalement isolées les unes des autres. Le moteur de base de données conserve les verrous en lecture et en écriture acquis sur les données sélectionnées jusqu'à la fin de la transaction. Les verrous de plage sont acquis lorsqu'une opération SELECT utilise une clause WHERE de plage pour éviter les lectures fantômes. Note: Les opérations et transactions DDL sur les tables répliquées peuvent échouer lorsque le SERIALIZABLE niveau d’isolation est demandé. Cela est dû au fait que les requêtes de réplication utilisent des indicateurs qui peuvent être incompatibles avec le SERIALIZABLE niveau d’isolation. |

Le moteur de base de données prend également en charge deux niveaux d'isolation de transaction supplémentaires qui utilisent le versionnement des lignes. L'un est une implémentation du niveau d'isolation READ COMMITTED, et l'autre est le niveau d'isolation de transaction SNAPSHOT.

| Niveau d'isolement basé sur le contrôle de version de ligne | Definition |

|---|---|

Read Committed Snapshot (RCSI) |

Lorsque l'option de base de données READ_COMMITTED_SNAPSHOT est définie sur ON, qui est le paramètre par défaut dans Azure SQL Database, le niveau d'isolation READ COMMITTED utilise le versionnement des lignes pour assurer la cohérence de lecture au niveau des instructions. Les opérations de lecture nécessitent uniquement des verrous de niveau de table de stabilité du schéma (Sch-S) et aucun verrou de page ou de ligne. À savoir, le moteur de base de données utilise le contrôle de version de ligne pour présenter à chaque instruction un instantané cohérent des données (du point de vue transactionnel) telles qu'elles étaient au début de l'instruction. Les verrous ne sont pas utilisés pour protéger les données contre les mises à jour par d’autres transactions. Une fonction définie par l'utilisateur peut retourner des données qui ont été validées après l'heure de début de l'instruction contenant cette fonction.Lorsque l'option de base de données READ_COMMITTED_SNAPSHOT est définie sur OFF, qui est le paramètre par défaut dans SQL Server et Azure SQL Managed Instance, l'isolation READ COMMITTED utilise des verrous partagés pour empêcher d'autres transactions de modifier les lignes pendant que la transaction en cours exécute une opération de lecture. Les verrous partagés empêchent également l'instruction de lire des lignes modifiées par d'autres transactions, tant que celles-ci ne sont pas terminées. Les deux implémentations sont conformes à la définition ISO de l'isolation READ COMMITTED. |

SNAPSHOT |

Le niveau d'isolation d'instantané utilise le contrôle de version de ligne pour assurer la cohérence des lectures au niveau de la transaction. Les opérations de lecture n'acquiert aucun verrou de page ou de ligne ; seuls les verrous de stabilité du schéma (Sch-S) sont acquis. Lors de la lecture de lignes modifiées par une autre transaction, les opérations de lecture récupèrent la version de la ligne qui existait au début de la transaction. Vous ne pouvez utiliser l'isolation SNAPSHOT que lorsque l'option de base de données ALLOW_SNAPSHOT_ISOLATION est définie sur ON. Par défaut, cette option est définie sur OFF pour les bases de données utilisateur dans SQL Server et Azure SQL Managed Instance, et sur ON pour les bases de données dans Azure SQL Database.Remarque : le moteur de base de données ne prend pas en charge le versionnage des métadonnées. Pour cette raison, il existe des restrictions sur les opérations DDL qui peuvent être effectuées dans une transaction explicite qui s’exécute sous l’isolation par instantané. Les déclarations DDL suivantes ne sont pas autorisées en mode d’isolation instantané après une déclaration BEGIN TRANSACTION : ALTER TABLE, CREATE INDEX, CREATE XML INDEX, ALTER INDEX, DROP INDEX, DBCC REINDEX, ALTER PARTITION FUNCTION, ALTER PARTITION SCHEME, ou toute autre déclaration DDL du Common Language Runtime (CLR). Ces instructions sont autorisées lorsque vous utilisez l’isolation instantanée dans les transactions implicites. Par définition, une transaction implicite est une instruction unique qui permet d'appliquer la sémantique de l'isolation d'instantané, même avec des instructions DDL. Tout manquement à ce principe peut provoquer l’erreur 3961 : Snapshot isolation transaction failed in database '%.*ls' because the object accessed by the statement has been modified by a DDL statement in another concurrent transaction since the start of this transaction. It is not allowed because the metadata is not versioned. A concurrent update to metadata could lead to inconsistency if mixed with snapshot isolation. |

Le tableau suivant répertorie les effets secondaires de la concurrence provoqués par les différents niveaux d'isolation.

| Niveau d’isolation | Lecture sale | Lecture non répétable | Phantom |

|---|---|---|---|

READ UNCOMMITTED |

Yes | Yes | Yes |

READ COMMITTED |

No | Yes | Yes |

REPEATABLE READ |

No | No | Yes |

SNAPSHOT |

No | No | No |

SERIALIZABLE |

No | No | No |

Pour plus d'informations sur les types spécifiques de verrouillage ou de versionnement des lignes contrôlés par chaque niveau d'isolation de transaction, consultez SET TRANSACTION ISOLATION LEVEL (Transact-SQL).

Les niveaux d'isolation des transactions peuvent être définis à l'aide de Transact-SQL ou via une API de base de données.

Transact-SQL

Les scripts Transact-SQL utilisent l'instruction SET TRANSACTION ISOLATION LEVEL.

ADO

Les applications ADO définissent la propriété IsolationLevel de l'objet Connection sur adXactReadUncommitted, adXactReadCommitted, adXactRepeatableRead ou adXactReadSerializable.

ADO.NET

ADO.NET applications utilisant l’espace de noms managé Microsoft.Data.SqlClient ou System.Data.SqlClient peuvent appeler la méthode SqlConnection.BeginTransaction et définir l’option IsolationLevel sur Unspecified, Chaos, ReadUncommitted, ReadCommitted, RepeatableRead, Serializable, ou Snapshot.

OLE DB

Lors du démarrage d'une transaction, les applications utilisant OLE DB appellent ITransactionLocal::StartTransaction avec isoLevel défini sur ISOLATIONLEVEL_READUNCOMMITTED, ISOLATIONLEVEL_READCOMMITTED, ISOLATIONLEVEL_REPEATABLEREAD, ISOLATIONLEVEL_SNAPSHOT ou ISOLATIONLEVEL_SERIALIZABLE.

Lorsque vous spécifiez le niveau d'isolation de transaction en mode autocommit, les applications OLE DB peuvent définir la propriété DBPROPSET_SESSIONDBPROP_SESS_AUTOCOMMITISOLEVELS sur DBPROPVAL_TI_CHAOS, DBPROPVAL_TI_READUNCOMMITTED, DBPROPVAL_TI_BROWSE, DBPROPVAL_TI_CURSORSTABILITY, DBPROPVAL_TI_READCOMMITTED, DBPROPVAL_TI_REPEATABLEREAD, DBPROPVAL_TI_SERIALIZABLE, DBPROPVAL_TI_ISOLATED ou DBPROPVAL_TI_SNAPSHOT.

ODBC

Les applications ODBC appellent SQLSetConnectAttr avec Attribute défini sur SQL_ATTR_TXN_ISOLATION et ValuePtr défini sur SQL_TXN_READ_UNCOMMITTED, SQL_TXN_READ_COMMITTED, SQL_TXN_REPEATABLE_READ ou SQL_TXN_SERIALIZABLE.

Pour les transactions instantanées, les applications appellent SQLSetConnectAttr avec l'attribut défini sur SQL_COPT_SS_TXN_ISOLATION et ValuePtr défini sur SQL_TXN_SS_SNAPSHOT. Une transaction instantanée peut être récupérée à l'aide de SQL_COPT_SS_TXN_ISOLATION ou SQL_ATTR_TXN_ISOLATION.

Verrouillage du moteur de base de données

Le verrouillage est un mécanisme utilisé par le moteur de base de données pour synchroniser l'accès simultané de plusieurs utilisateurs à la même donnée.

Avant qu'une transaction acquière une dépendance sur l'état actuel d'un élément de données, par exemple par sa lecture ou la modification d'une donnée, elle doit se protéger des effets d'une autre transaction qui modifie la même donnée. Pour ce faire, la transaction demande un verrou sur l'élément de données. Les verrous ont différents modes, tels que partagé (S) ou exclusif (X). Le mode de verrouillage définit le niveau de dépendance de la transaction sur les données. Aucune transaction ne peut obtenir un verrou qui entrerait en conflit avec le mode d'un verrou déjà accordé sur ces données à une autre transaction. Si une transaction requête un mode de verrouillage qui entre en conflit avec un verrou déjà accordé sur les mêmes données, le moteur de base de données suspend la transaction demandeuse jusqu'à ce que le premier verrou soit libéré.

Lorsqu'une transaction modifie une donnée, elle maintient certains verrous protégeant la modification jusqu'à la fin de la transaction. La durée pendant laquelle une transaction maintient les verrous acquis pour protéger les opérations de lecture dépend du paramètre de niveau d'isolation des transactions et de l'activation ou non du verrouillage optimisé.

Lorsque le verrouillage optimisé n'est pas activé, les verrous de ligne et de page nécessaires aux écritures sont conservés jusqu'à la fin de la transaction.

Lorsque le verrouillage optimisé est activé, seul un verrou d'ID de transaction (TID) est conservé jusqu'à la fin de la transaction. Sous le niveau d’isolation par défaut

READ COMMITTED, les transactions ne contiennent pas les verrous de ligne et de page nécessaires pour les écritures jusqu’à la fin de la transaction. Cela réduit la mémoire de verrouillage requise et diminue le besoin d'escalade des verrous. En outre, lorsque le verrouillage optimisé est activé, l'optimisation LAQ (Lock After Qualification) évalue les prédicats d'une requête sur la dernière version validée de la ligne sans acquérir de verrou, ce qui améliore la concurrence.

Tous les verrous conservés par une transaction sont libérés lorsque cette dernière est terminée (validée ou restaurée).

Les applications ne demandent généralement pas de verrous directement. Les verrous sont gérés en interne par une partie du moteur de base de données appelée gestionnaire de verrous. Lorsqu'une instance du moteur de base de données traite une instruction Transact-SQL, le processeur de requêtes du moteur de base de données détermine les ressources auxquelles il doit accéder. Le processeur de requêtes détermine les types de verrou nécessaires pour protéger chaque ressource, en fonction du type d'accès et de la configuration du niveau d'isolement de la transaction. Le processeur de requêtes demande ensuite les verrous appropriés auprès du gestionnaire de verrous. Le gestionnaire de verrous accorde les verrous s'il n'existe aucun verrou en conflit détenu par d'autres transactions.

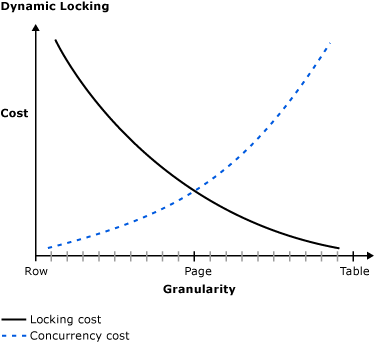

Granularité et hiérarchie des verrous

Le moteur de base de données dispose d'un verrouillage multigranulaire qui permet à une transaction de verrouiller différents types de ressources. Pour minimiser le coût du verrouillage, le moteur de base de données verrouille automatiquement les ressources à un niveau approprié à la tâche. Le verrouillage à un faible niveau de granularité (tel que les lignes) augmente la simultanéité d'accès, mais à un coût plus élevé, puisqu'un grand nombre de verrous doit être maintenu si de nombreuses lignes sont verrouillées. Le verrouillage à un niveau de granularité élevé (tel que les tables) est coûteux en termes de simultanéité d'accès, car le verrouillage d'une table entière empêche les autres transactions d'accéder à d'autres parties de la table. Cependant, son coût est moindre puisque les verrous sont peu nombreux.

Le moteur de base de données doit souvent acquérir des verrous à plusieurs niveaux de granularité pour protéger entièrement une ressource. Ce groupe de verrous à plusieurs niveaux de granularité est appelé « hiérarchie des verrous ». Par exemple, pour protéger entièrement une lecture d’un index, une instance du moteur de base de données devra peut-être acquérir des verrous partagés sur des lignes et des verrous partagés d’intention sur les pages et la table.

Le tableau suivant répertorie les ressources que le moteur de base de données peut verrouiller.

| Resource | Description |

|---|---|

RID |

Identificateur de ligne utilisé pour verrouiller une seule ligne dans un segment de mémoire. |

KEY |

Un verrou de ligne pour verrouiller une seule ligne dans un index B-tree. |

PAGE |

Page de 8 kilo-octets (Ko) dans une base de données, par exemple des pages de données ou d'index. |

EXTENT |

Groupe contigu de huit pages, par exemple des pages de données ou d'index. |

HoBT

1 |

Segment de mémoire ou arbre B (B-tree). Un verrou protégeant un arbre B (index) ou les pages de données de tas dans une table qui ne possède pas d'index cluster. |

TABLE

1 |

Table complète comprenant tous les index et toutes les données. |

FILE |

Fichier de base de données. |

APPLICATION |

Ressource spécifiée par une application. |

METADATA |

Verrous de métadonnées. |

ALLOCATION_UNIT |

Unité d'allocation. |

DATABASE |

Base de données complète. |

XACT

2 |

Verrou d'ID de transaction (TID) utilisé dans le verrouillage optimisé. Pour plus d'informations, consultez Verrouillage d'ID de transaction (TID). |

Les verrous 1HoBT et TABLE peuvent être affectés par l'option LOCK_ESCALATION de ALTER TABLE.

2 Ressources de verrouillage supplémentaires sont disponibles pour XACT ressources de verrouillage. Pour plus d’informations, consultez Ajouts de diagnostic pour le verrouillage optimisé.

Modes de verrouillage

Le moteur de base de données verrouille les ressources à l'aide de différents modes de verrouillage qui déterminent comment les ressources peuvent être accessibles par des transactions simultanées.

Le tableau suivant répertorie les modes de verrouillage des ressources utilisés par le moteur de base de données.

| Mode de verrouillage | Description |

|---|---|

Partagé (S) |

Utilisé pour les opérations de lecture qui ne modifient pas ou ne mettent pas à jour les données, telles qu’une SELECT instruction. |

Mise à jour (U) |

Utilisé pour les ressources pouvant être mises à jour. Empêche une forme de blocage courante qui se produit lorsque plusieurs sessions lisent, verrouillent et mettent à jour des ressources ultérieurement. |

Exclusif (X) |

Utilisé pour les opérations de modification de données, telles que INSERT, UPDATE ou DELETE. Garantit que plusieurs mises à jour ne peuvent pas être apportées à la même ressource en même temps. |

| Intent | Permet d'établir une hiérarchie de verrouillage. Les types de verrous d'intention sont les suivants : intention partagée (IS), intention exclusive (IX) et partagée avec intention exclusive (SIX). |

| Schema | Utilisé lors de l'exécution d'une opération associée au schéma d'une table. Les types de verrous de schéma sont les suivants : modification du schéma (Sch-M) et stabilité du schéma (Sch-S). |

Mise à jour en masse (BU) |

Utilisé lors de la copie en masse de données dans une table avec l'indication TABLOCK. |

| Key-range | Protège la plage de lignes lues par une requête lors de l'utilisation du niveau d'isolation de transaction SERIALIZABLE. Garantit que d'autres transactions ne peuvent pas insérer de lignes qui pourraient répondre aux critères des requêtes de la transaction SERIALIZABLE si les requêtes étaient réexécutées. |

Verrous partagés

Les verrous partagés (S) permettent aux transactions simultanées de lire une ressource sous contrôle de concurrence pessimiste. Aucune autre transaction ne peut modifier les données tant que des verrous partagés (S) existent sur la ressource. Les verrous partagés (S) sur une ressource sont libérés dès que l'opération de lecture est terminée, sauf si le niveau d'isolation de transaction est défini sur REPEATABLE READ ou supérieur, ou si une indication de verrouillage est utilisée pour conserver les verrous partagés (S) pendant toute la durée de la transaction.

Mettre à jour les verrous

Le moteur de base de données place des verrous de mise à jour (U) lorsqu'il se prépare à exécuter une mise à jour. Les verrous U sont compatibles avec les verrous S, mais une seule transaction peut détenir un verrou U à la fois sur une ressource donnée Ceci est essentiel : plusieurs transactions simultanées peuvent détenir des verrous S, mais une seule transaction peut détenir un verrou U sur une ressource Les verrous de mise à jour (U) sont finalement mis à niveau vers des verrous exclusifs (X) afin de mettre à jour une ligne

Les verrous de mise à jour (U) peuvent également être acquis par des instructions autres que UPDATE, lorsque l'indication de table UPDLOCK est spécifiée dans l'instruction.

Certaines applications utilisent le modèle « sélectionner une ligne, puis mettre à jour la ligne », dans lequel la lecture et l'écriture sont explicitement séparées au sein de la transaction. Dans ce cas, si le niveau d'isolation est

REPEATABLE READouSERIALIZABLE, les mises à jour simultanées peuvent provoquer un blocage, comme suitUne transaction lit des données, acquiert un verrou partagé (

S) sur la ressource, puis modifie les données, ce qui nécessite la conversion du verrou en un verrou exclusif (X). Si deux transactions acquièrent des verrous partagés (S) sur une ressource, puis tentent de mettre à jour les données simultanément, une transaction tente la conversion du verrou en un verrou exclusif (X). La conversion du verrou partagé en verrou exclusif doit attendre, car le verrou exclusif (X) d'une transaction n'est pas compatible avec le verrou partagé (S) de l'autre transaction ; une attente de verrou se produit. La deuxième transaction tente d'acquérir un verrou exclusif (X) pour sa mise à jour. Étant donné que les deux transactions sont converties en verrous exclusifs (X) et qu’elles attendent chacune que l’autre transaction libère son verrou partagé (S), un interblocage se produit.Dans le niveau d’isolation par défaut

READ COMMITTED,Sles verrous sont de courte durée, libérés dès qu’ils sont utilisés. Bien que le blocage décrit ci-dessus soit toujours possible, il est beaucoup moins probable avec des verrous de courte durée.Pour éviter ce type de blocage, les applications peuvent suivre le modèle « sélectionner une ligne avec l'indication

UPDLOCK, puis mettre à jour la ligne ».Si l'indication

UPDLOCKest utilisée dans une écriture lorsque l'isolationSNAPSHOTest utilisée, la transaction doit avoir accès à la dernière version de la ligne. Si la dernière version n’est plus visible, il est possible de recevoirMsg 3960, Level 16, State 2 Snapshot isolation transaction aborted due to update conflict. Pour un exemple, consultez Utilisation de l'isolation par instantané.

Verrous exclusifs

Les verrous exclusifs (X) empêchent l'accès à une ressource par des transactions simultanées. Avec un verrou exclusif (X), aucune autre transaction ne peut modifier les données protégées par le verrou ; les opérations de lecture ne peuvent avoir lieu qu'avec l'utilisation de l'indication NOLOCK ou du niveau d'isolation READ UNCOMMITTED.

Les instructions de modification des données, telles que INSERT, UPDATE et DELETE, combinent des opérations de lecture et de modification. Elles commencent par les opérations de lecture pour obtenir les données, puis elles effectuent les opérations de modification. Par conséquent, les instructions qui modifient les données demandent généralement à la fois des verrous partagés et des verrous exclusifs. Par exemple, une instruction UPDATE peut modifier les lignes d'une table en fonction d'une jointure avec une autre table. Dans ce cas, l'instruction UPDATE requête des verrous partagés sur les lignes lues dans la table de jointure en plus de requêter des verrous exclusifs sur les lignes mises à jour.

Verrous d’intention

Le moteur de base de données utilise des verrous d'intention pour protéger le placement d'un verrou partagé (S) ou exclusif (X) sur une ressource située plus bas dans la hiérarchie des verrous. Les verrous d'intention sont appelés ainsi car ils sont acquis avant un verrou de niveau inférieur et signalent donc l'intention de placer des verrous à un niveau inférieur.

Les verrous intentionnels ont deux fonctions :

- Empêcher les autres transactions de modifier la ressource de niveau supérieur de façon à invalider le verrou au niveau inférieur.

- Pour améliorer l'efficacité du moteur de base de données dans la détection des conflits de verrous au niveau de granularité supérieur.

Par exemple, un verrou d'intention partagé est demandé au niveau de la table avant que des verrous partagés (S) ne soient demandés sur les pages ou les lignes de cette table. La définition d'un verrou d'intention au niveau de la table empêche une autre transaction d'acquérir ultérieurement un verrou exclusif (X) sur la table contenant cette page. Les verrous d'intention améliorent les performances car le moteur de base de données examine uniquement les verrous d'intention au niveau de la table pour déterminer si une transaction peut acquérir en toute sécurité un verrou sur cette table. Cela supprime la nécessité d'examiner chaque verrou de ligne ou page pour déterminer si une transaction peut verrouiller la table entière.

Les verrous d'intention incluent l'intention partagée (IS), l'intention exclusive (IX) et partagée avec intention exclusive (SIX).

| Mode de verrouillage | Description |

|---|---|

Intention partagée (IS) |

Protège les verrous partagés demandés ou acquis sur certaines ressources (mais pas toutes) de niveau inférieur dans la hiérarchie. |

Intention exclusive (IX) |

Protège les verrous exclusifs demandés ou acquis sur certaines ressources (mais pas toutes) de niveau inférieur dans la hiérarchie.

IX est un sur-ensemble de IS et protège également les verrous partagés demandés sur les ressources de niveau inférieur. |

Partagé avec intention exclusive (SIX) |

Protège les verrous partagés (S) demandés ou acquis sur toutes les ressources de niveau inférieur dans la hiérarchie et les verrous d'exclusion intentionnelle sur certaines ressources de niveau inférieur (mais pas toutes). Les verrous IS simultanés au niveau de la ressource de niveau supérieur sont autorisés. Par exemple, l'acquisition d'un verrou SIX sur une table acquiert également des verrous d'intention exclusive sur les pages en cours de modification et des verrous exclusifs sur les lignes modifiées. Il ne peut y avoir qu'un seul verrou SIX par ressource à la fois, ce qui empêche les autres transactions de mettre à jour la ressource, bien que celles-ci puissent lire les ressources situées à un niveau hiérarchique inférieur en obtenant des verrous IS au niveau de la table. |

Verrous d'intention de mise à jour (IU) |

Protège les verrous de mise à jour demandés ou acquis sur toutes les ressources de niveau inférieur dans la hiérarchie. Les verrous IU sont utilisés uniquement sur les ressources de page. Les verrous IU sont convertis en verrous IX si une opération de mise à jour a lieu. |

Verrous d'intention de mise à jour partagée (SIU) |

Combinaison de verrous S et IU, résultant de l'acquisition séparée et simultanée de ces deux verrous. Par exemple, une transaction exécute une requête avec l'indication PAGLOCK, puis exécute une opération de mise à jour. La requête avec l'indication PAGLOCK acquiert le verrou S, et l'opération de mise à jour acquiert le verrou IU. |

Intention de mise à jour exclusive (UIX) |

Combinaison de verrous U et IX, résultant de l'acquisition séparée et simultanée de ces deux verrous. |

Verrous de schéma

Le moteur de base de données utilise des verrous de modification de schéma (Sch-M) pendant une opération de langage de définition de données de table (DDL), telle que l'ajout d'une colonne ou la suppression d'une table. Tant qu'il est maintenu, le Sch-M verrou empêche l’accès simultané à la table. Cela signifie que le verrou Sch-M bloque toutes les opérations externes jusqu'à ce qu'il soit libéré.

Certaines opérations du langage de manipulation de données (DML), telles que la troncature de table, utilisent des verrous Sch-M pour empêcher l'accès aux tables affectées par des opérations simultanées.

Le moteur de base de données utilise des verrous de stabilité de schéma (Sch-S) lors de la compilation et de l'exécution des requêtes.

Sch-S Les verrous n'empêchent pas le fonctionnement des verrous transactionnels, y compris des verrous exclusifs (X). Par conséquent, les autres transactions, y compris celles avec des verrous X sur une table, continuent à s'exécuter pendant la compilation d'une requête. Toutefois, les opérations DDL simultanées et les opérations DML simultanées qui acquièrent des verrous Sch-M sont bloquées par les verrous Sch-S.

Verrous de mise à jour en bloc (BU)

Les verrous de mise à jourBU en bloc () permettent à plusieurs threads de charger en bloc des données simultanément dans la même table tout en empêchant d’autres processus qui ne chargent pas en bloc les données d’accéder à la table. Le moteur de base de données utilise des verrous de mise à jour en masse (BU) lorsque les deux conditions suivantes sont remplies.

- Vous utilisez l'instruction Transact-SQL

BULK INSERTou la fonctionOPENROWSET(BULK), ou vous utilisez l'une des commandes API d'insertion en masse telles que .NETSqlBulkCopy, les API OLEDB Fast Load ou les API ODBC Bulk Copy pour copier en masse des données dans une table. - L'indication

TABLOCKest spécifiée ou l'option de tabletable lock on bulk loadest définie à l'aide de sp_tableoption.

Tip

Contrairement à l'instruction BULK INSERT, qui maintient un verrou de mise à jour en bloc (BU) moins restrictif, INSERT INTO...SELECT avec l'indication TABLOCK maintient un verrou d'intention exclusive (IX) sur la table. Cela signifie que vous ne pouvez pas insérer de lignes à l’aide d’opérations d’insertion parallèles.

Verrous de plage de clés

Les verrous de plage de clés protègent implicitement une plage de lignes incluses dans un ensemble d'enregistrements lu par une instruction Transact-SQL lors de l'utilisation du niveau d'isolation de transaction SERIALIZABLE. Le verrouillage d'étendues de clés empêche les lectures fantômes. Les verrous d'étendues de clés couvrent des enregistrements individuels et les étendues entre les enregistrements, empêchant les insertions ou les suppressions fantômes dans un ensemble d'enregistrements auquel accède une transaction.

Compatibilité des verrous

La compatibilité de verrouillage détermine si plusieurs transactions peuvent simultanément acquérir des verrous sur la même ressource. Si une ressource est déjà verrouillée par une autre transaction, une demande de nouveau verrou ne peut être accordée que si le mode du verrou demandé est compatible avec celui du verrou existant. Si le mode du verrou demandé n'est pas compatible avec le verrou existant, la transaction qui demande le nouveau verrou attend que le verrou existant soit libéré ou que le délai d'expiration du verrou expire. Par exemple, aucun mode de verrou n'est compatible avec les verrous exclusifs. Lorsqu'un verrou exclusif (X) est détenu, aucune autre transaction ne peut acquérir un verrou de quelque type que ce soit (partagé, de mise à jour ou exclusif) sur cette ressource tant que le verrou exclusif (X) n'est pas libéré. Inversement, si un verrou partagé (S) a été appliqué à une ressource, d'autres transactions peuvent également acquérir un verrou partagé ou un verrou de mise à jour (U) sur cette ressource, même si la première transaction n'est pas terminée. Toutefois, d’autres transactions ne peuvent pas acquérir de verrou exclusif tant que le verrou partagé n’a pas été libéré.

Le tableau suivant montre la compatibilité des modes de verrouillage les plus couramment rencontrés.

| Mode accordé existant | IS |

S |

U |

IX |

SIX |

X |

|---|---|---|---|---|---|---|

| Mode demandé | ||||||

Intention partagée (IS) |

Yes | Yes | Yes | Yes | Yes | No |

Partagé (S) |

Yes | Yes | Yes | No | No | No |

Mise à jour (U) |

Yes | Yes | No | No | No | No |

Intention exclusive (IX) |

Yes | No | No | Yes | No | No |

Partagé avec intention exclusive (SIX) |

Yes | No | No | No | No | No |

Exclusif (X) |

No | No | No | No | No | No |

Note

Un verrou d'intention exclusive (IX) est compatible avec un mode de verrou IX, car IX signifie que l'intention est de mettre à jour uniquement certaines lignes plutôt que toutes. D’autres transactions qui tentent de lire ou de mettre à jour certaines des lignes sont également autorisées tant qu’elles ne sont pas les mêmes lignes mises à jour par d’autres transactions. En outre, si deux transactions tentent de mettre à jour la même ligne, elles bénéficient toutes deux d'un verrou IX au niveau de la table et de la page. Toutefois, une transaction se voit accorder un verrou X au niveau de la ligne. L'autre transaction doit attendre jusqu'à ce que le verrouillage au niveau de la ligne soit supprimé.

Utilisez le tableau suivant pour déterminer la compatibilité de tous les modes de verrouillage disponibles dans le moteur de base de données.

| Key | Description |

|---|---|

N |

Aucun conflit |

I |

Illegal |

C |

Conflict |

NL |

Aucun verrou |

SCH-S |

Verrou de stabilité du schéma |

SCH-M |

Verrou de modification du schéma |

S |

Shared |

U |

Update |

X |

Exclusive |

IS |

Intention partagée |

IU |

Mise à jour de l’intention |

IX |

Usage exclusif |

SIU |

Partage avec intention de mise à jour |

SIX |

Partage avec intention exclusive |

UIX |

Mise à jour avec intention exclusive |

BU |

Mise à jour en bloc |

RS-S |

Plage partagée-partagée |

RS-U |

Mise à jour de plage partagée |

RI-N |

Insérer une plage null |

RI-S |

Insérer une plage partagée |

RI-U |

Insérer une mise à jour du intervalle |

RI-X |

Insérer une plage exclusive |

RX-S |

Gamme exclusive partagée |

RX-U |

Mise à jour exclusive des plages |

RX-X |

Exclusivité de la gamme |

Verrouillage de plage de clés

Les verrous de plage de clés protègent implicitement une plage de lignes incluses dans un ensemble d'enregistrements lu par une instruction Transact-SQL lors de l'utilisation du niveau d'isolation de transaction SERIALIZABLE. Le SERIALIZABLE niveau d’isolation nécessite que toutes les requêtes exécutées pendant une transaction obtiennent le même ensemble de lignes chaque fois qu’elles sont exécutées pendant la transaction. Un verrouillage de plage de clés répond à cette exigence en empêchant d'autres transactions d'insérer de nouvelles lignes dont les clés se trouveraient dans la plage de clés lues par la transaction SERIALIZABLE.

Le verrouillage d'étendues de clés empêche les lectures fantômes. La protection des étendues de clés entre les lignes permet également d'empêcher les insertions fantômes dans un jeu d'enregistrements auquel une transaction accède.

Un verrou d'étendues de clés est placé sur un index, spécifiant une valeur de clé de début et de fin. Ce verrou bloque toute tentative d'insertion, de mise à jour ou de suppression de ligne possédant une valeur de clé comprise dans cette étendue, car ces opérations doivent d'abord acquérir un verrou sur l'index. Par exemple, une transaction SERIALIZABLE pourrait émettre une instruction SELECT qui lit toutes les lignes dont les valeurs de clé correspondent à la condition BETWEEN 'AAA' AND 'CZZ'. Un verrou de groupes de clés sur les valeurs de clés comprises entre 'AAA' et 'CZZ' empêche les autres transactions d’insérer des lignes possédant des valeurs de clés comprises dans ce groupe, telles que 'ADG', 'BBD' ou 'CAL'.

Modes de verrouillage d'étendues de clés

Les verrous d'étendues de clés comprennent un composant étendue et un composant ligne, au format étendue-ligne :

- L'étendue représente le mode de verrouillage protégeant l'étendue entre deux entrées d'index successives.

- La ligne représente le mode de verrouillage protégeant l'entrée de l'index.

- Le mode représente la combinaison de modes de verrouillage utilisée. Les modes de verrouillage d'étendues de clés comportent deux parties. La première représente le type de verrou utilisé pour verrouiller l’étendue d’index (RangeT) et la deuxième représente le type de verrou utilisé pour verrouiller une clé spécifique (K). Les deux parties sont reliées par un trait d'union (-), par exemple RangeT-K.

| Range | Row | Mode | Description |

|---|---|---|---|

RangeS |

S |

RangeS-S |

Plage partagée, verrouillage de ressource partagée ; analyse de plage SERIALIZABLE. |

RangeS |

U |

RangeS-U |

Plage partagée, verrouillage de mise à jour de ressource ; analyse de mise à jour SERIALIZABLE. |

RangeI |

Null |

RangeI-N |

Verrou de ressource NULL, étendue d'insertion ; utilisé pour tester les étendues avant l'insertion d'une nouvelle clé dans un index. |

RangeX |

X |

RangeX-X |

Verrou de ressource exclusif, étendue exclusive ; utilisé lors de la mise à jour d'une clé dans une étendue. |

Note

Le mode de verrouillage Null interne est compatible avec tous les autres modes de verrouillage.

Les modes de verrouillage d'étendues de clés possèdent un tableau de compatibilité qui indique quels verrous sont compatibles avec les autres verrous obtenus sur les clés et étendues se chevauchant.

| Mode accordé existant | S |

U |

X |

RangeS-S |

RangeS-U |

RangeI-N |

RangeX-X |

|---|---|---|---|---|---|---|---|

| Mode demandé | |||||||

Partagé (S) |

Yes | Yes | No | Yes | Yes | Yes | No |

Mise à jour (U) |

Yes | No | No | Yes | No | Yes | No |

Exclusif (X) |

No | No | No | No | No | Yes | No |

RangeS-S |

Yes | Yes | No | Yes | Yes | No | No |

RangeS-U |

Yes | No | No | Yes | No | No | No |

RangeI-N |

Yes | Yes | Yes | No | No | Yes | No |

RangeX-X |

No | No | No | No | No | No | No |

Verrous de conversion

Les verrous de conversion sont créés lorsqu'un verrou d'étendue de clés chevauche un autre verrou.

| Verrou 1 | Verrou 2 | Verrou de conversion |

|---|---|---|

S |

RangeI-N |

RangeI-S |

U |

RangeI-N |

RangeI-U |

X |

RangeI-N |

RangeI-X |

RangeI-N |

RangeS-S |

RangeX-S |

RangeI-N |

RangeS-U |

RangeX-U |

Les verrous de conversion peuvent être observés pendant une courte période dans différentes circonstances complexes, parfois lors de l'exécution de processus concurrents.

Analyse d'étendue sérialisable, extraction de singleton, suppression et insertion

Le verrouillage d'étendues de clés permet la sérialisation des opérations suivantes :

- Requête d'analyse d'étendue

- Extraction singleton de ligne inexistante

- Opération de suppression

- Opération d'insertion

Les conditions suivantes doivent être satisfaites pour qu'un verrouillage d'étendues de clés puisse se produire :

- Le niveau d'isolation de transaction doit être défini sur

SERIALIZABLE. - Le processeur de requêtes doit utiliser un index pour implémenter le prédicat de filtre de l'étendue. Par exemple, la clause

WHEREdans une instructionSELECTpourrait établir une condition de plage avec ce prédicat :ColumnX BETWEEN N'AAA' AND N'CZZ'. Un verrouillage de plage de clés ne peut être acquis que siColumnXest couvert par une clé d'index.

Examples

La table et l'index suivants sont utilisés comme base pour les exemples de verrouillage d'étendues de clés ci-dessous.

Requête d'analyse d'étendue

Pour vous assurer qu’une requête d’analyse de plage est sérialisable, la même requête doit retourner les mêmes résultats chaque fois qu’elle est exécutée dans la même transaction. De nouvelles lignes ne doivent pas être insérées dans la requête d'analyse d'étendue par d'autres transactions, sinon celles-ci deviennent des insertions fantômes. Par exemple, la requête suivante utilise la table et l'index de l'illustration précédente :

SELECT name

FROM mytable

WHERE name BETWEEN 'A' AND 'C';

Les verrous de plage de clés sont placés sur les entrées d'index correspondant à la plage de lignes où le nom se trouve entre les valeurs Adam et Dale, empêchant ainsi l'ajout ou la suppression de nouvelles lignes correspondant à la requête précédente. Bien que le premier nom de cette plage soit Adam, le verrou de plage de clés en mode RangeS-S sur cette entrée d'index garantit qu'aucun nouveau nom commençant par la lettre A ne peut être ajouté avant Adam, tel que Abigail. De même, le verrouillage de plage de clés RangeS-S sur l'entrée d'index pour Dale garantit qu'aucun nouveau nom commençant par la lettre C ne peut être ajouté après Carlos, tel que Clive.

Note

Le nombre de verrous RangeS-S détenus est n+1, où n

est le nombre de lignes qui satisfont la requête.

Extraction d’un singleton de données non existantes

Si une requête dans une transaction tente de sélectionner une ligne qui n'existe pas, le fait d'émettre la requête à un moment ultérieur dans la même transaction doit renvoyer le même résultat. Aucune autre transaction ne peut être autorisée à insérer cette ligne inexistante. Supposons par exemple la requête suivante :

SELECT name

FROM mytable

WHERE name = 'Bill';

Un verrou d'étendues de clés est placé sur l'entrée d'index correspondant à l'étendue de noms se trouvant entre Ben et Bing, car le nom Bill serait inséré entre ces deux entrées d'index adjacentes. Le verrouillage de plage de clés en mode RangeS-S est placé sur l'entrée d'index Bing. Ceci empêche toute autre transaction d'insérer des valeurs, telles que Bill, entre les entrées d'index Ben et Bing.

Opération de suppression sans verrouillage optimisé

Lors de la suppression d'une ligne dans une transaction, la plage dans laquelle se trouve la ligne n'a pas besoin d'être verrouillée pendant la durée de la transaction effectuant l'opération de suppression. Le verrouillage de la valeur de clé supprimée jusqu'à la fin de la transaction est suffisant pour assurer la sérialisation. Par exemple, considérez l'instruction DELETE suivante :

DELETE mytable

WHERE name = 'Bob';

Un verrou exclusif (X) est placé sur l'entrée d'index correspondant au nom Bob. D’autres transactions peuvent insérer ou supprimer des valeurs avant ou après la ligne avec la valeur Bob supprimée. Cependant, toute transaction qui tente de lire, d'insérer ou de supprimer des lignes correspondant à la valeur Bob est bloquée jusqu'à ce que la transaction de suppression soit validée ou restaurée. (L'option de base de données READ_COMMITTED_SNAPSHOT et le niveau d'isolation SNAPSHOT permettent également la lecture à partir d'une version de ligne de l'état précédemment validé.

La suppression d'étendues peut être exécutée à l'aide de trois modes de verrouillage de base : verrouillage de ligne, de page ou de table. La stratégie de verrouillage des lignes, des pages ou des tables est déterminée par l'optimiseur de requêtes ou peut être spécifiée par l'utilisateur à l'aide d'indications de l'optimiseur de requêtes telles que ROWLOCK, PAGLOCK ou TABLOCK. Lorsque PAGLOCK ou TABLOCK est utilisé, le moteur de base de données désalloue immédiatement une page d'index si toutes les lignes sont supprimées de cette page. En revanche, lorsqu’elles ROWLOCK sont utilisées, toutes les lignes supprimées sont marquées uniquement comme supprimées ; elles sont supprimées de la page d’index ultérieurement à l’aide d’une tâche en arrière-plan.

Opération de suppression avec verrouillage optimisé

Lors de la suppression d'une ligne dans une transaction, les verrous de ligne et de page sont acquis et libérés de manière incrémentielle, et ne sont pas conservés pendant toute la durée de la transaction. Par exemple, pour l'instruction DELETE suivante :

DELETE mytable

WHERE name = 'Bob';

Un verrou TID est placé sur toutes les lignes modifiées pendant toute la durée de la transaction. Un verrou est acquis sur le TID des lignes d'index correspondant à la valeur Bob. Avec le verrouillage optimisé, les verrous de page et de ligne continuent d'être acquis pour les mises à jour, mais chaque verrou de page et de ligne est libéré dès que chaque ligne est mise à jour. Le verrou TID empêche les lignes d'être mises à jour jusqu'à ce que la transaction soit terminée. Toute transaction qui tente de lire, d’insérer ou de supprimer des lignes avec la valeur Bob est bloquée jusqu’à ce que la transaction qui supprime confirme ou annule. (L'option de base de données READ_COMMITTED_SNAPSHOT et le niveau d'isolation SNAPSHOT permettent également la lecture à partir d'une version de ligne de l'état précédemment validé.

Sinon, le mécanisme de verrouillage d'une opération de suppression est le même que sans verrouillage optimisé.

Opération d'insertion sans verrouillage optimisé

Lors de l'insertion d'une ligne dans une transaction, la plage dans laquelle se trouve la ligne n'a pas besoin d'être verrouillée pendant toute la durée de la transaction effectuant l'opération d'insertion. Le verrouillage de la valeur de clé jusqu'à la fin de la transaction suffit pour assurer la sérialisation. Par exemple, étant donné l'instruction INSERT suivante :

INSERT mytable VALUES ('Dan');

Le verrouillage de plage de clés en mode RangeI-N est placé sur la ligne d'index correspondant au nom David afin de tester la plage. Si le verrouillage est accordé, une ligne avec la valeur Dan est insérée et un verrouillage exclusif (X) est placé sur la ligne insérée. Le verrouillage de plage de clés en mode RangeI-N est nécessaire uniquement pour tester la plage et n'est pas maintenu pendant toute la durée de la transaction qui effectue l'opération d'insertion. D'autres transactions peuvent insérer ou supprimer des valeurs avant ou après la ligne insérée avec la valeur Dan. Toutefois, toute transaction tentant de lire, insérer ou supprimer la ligne avec la valeur Dan est bloquée jusqu’à ce que la transaction d’insertion se confirme ou s'annule.

Opération d'insertion avec verrouillage optimisé

Lors de l'insertion d'une ligne dans une transaction, la plage dans laquelle se trouve la ligne n'a pas besoin d'être verrouillée pendant toute la durée de la transaction effectuant l'opération d'insertion. Les verrous de ligne et de page sont rarement acquis, uniquement lorsqu’il existe une reconstruction d’index en ligne en cours ou lorsqu’il existe des transactions simultanées SERIALIZABLE . Si les verrous de ligne et de page sont obtenus, ils sont rapidement libérés et ne sont pas maintenus pendant la durée de la transaction. Il suffit de placer un verrou TID exclusif sur la valeur de clé insérée jusqu'à la fin de la transaction pour maintenir la sérialisabilité. Par exemple, considérez l'instruction INSERT suivante :

INSERT mytable VALUES ('Dan');