Administration et configuration de l’agent UNIX - Linux

Important

Cette version d’Operations Manager a atteint la fin du support. Nous vous recommandons de mettre à niveau vers Operations Manager 2022.

Cet article décrit les options permettant d’administrer et de configurer l’agent UNIX/Linux pour System Center - Operations Manager.

Répertoires d'agent

Open Management Infrastructure (OMI) est installé dans le répertoire suivant :

/opt/omiL’agent UNIX/Linux s’installe dans le répertoire suivant :

/opt/microsoft/scx/L’agent UNIX/Linux conserve les fichiers journaux dans le répertoire suivant :

/var/opt/microsoft/scx/log/OMI conserve les fichiers journaux dans le répertoire suivant :

/var/opt/omi/log/Les fichiers de configuration de l’agent, notamment les certificats, sont stockés dans le répertoire suivant :

/etc/opt/microsoft/scx/Les fichiers de configuration OMI sont stockés dans le répertoire suivant :

/etc/opt/omi

Outils d’administration d’agent

Cette section décrit les outils d'administration et de configuration de l'agent UNIX/Linux.

Exécution des outils d’administration d’agent

Les outils de configuration de l'agent UNIX/Linux sont situés dans le répertoire suivant :

/opt/microsoft/scx/bin/tools

Scxadmin

L’outil scxadmin est utilisé pour contrôler l’état de l’agent UNIX/Linux (démarrer, arrêter ou redémarrer) et contrôler la journalisation effectuée par l’agent. La commande suivante permet d’afficher l’utilisation de l’outil : scxadmin -?

# /opt/microsoft/scx/bin/tools/scxadmin -?

Usage: scxadmin

Generic options (for all commands)

[-quiet] Set quiet mode (no output)

General Options

scxadmin -version

Service Management

scxadmin {-start|-stop|-restart|-status} [all|cimom|provider]

Providers Management

scxadmin -config-list {RunAs}

scxadmin -config-set {RunAs} {CWD=<directory>|ChRootPath=<directory>|AllowRoot={true|false}}

scxadmin -config-reset {RunAs} [CWD|ChRootPath|AllowRoot]

Log Configuration Management

scxadmin {-log-list|-log-rotate|-log-reset} [all|cimom|provider]

scxadmin -log-set [all|cimom|provider] {verbose|intermediate|errors}

scxadmin -log-set provider {{FILE:<path>|STDOUT}:<module-id>={SUPPRESS|ERROR|WARNING|INFO|TRACE|HYSTERICAL}}

scxadmin {-log-reset|-log-remove} provider [{FILE:<path>|STDOUT}]

Exemples

Redémarrage de l’agent :

cd /opt/microsoft/scx/bin/tools/

./scxadmin -restart

Augmentation de la journalisation au niveau intermédiaire :

cd /opt/microsoft/scx/bin/tools/

./scxadmin –log-set all intermediate

scxsslconfig

L’outil scxsslconfig permet de générer le certificat dans . Cet outil est utile pour corriger les problèmes dans lesquels le nom de domaine complet ne peut pas être déterminé à partir de l’hôte UNIX ou Linux lui-même, ou le nom de domaine complet connu de l’hôte UNIX/Linux ne correspond pas au nom de domaine complet utilisé par le serveur d’administration pour atteindre l’hôte.

Notes

Le certificat généré doit être signé par le serveur d’administration Operations Manager pour pouvoir être utilisé dans les communications WS-Management. Le remplacement d'un certificat précédemment signé requiert la nouvelle signature de ce certificat.

La commande suivante permet d’afficher l’utilisation de l’outil scxsslconfig :

# /opt/microsoft/scx/bin/tools/scxsslconfig -?

Usage: /opt/microsoft/scx/bin/tools/.scxsslconfig [-v] [-s days] [-e days] [-d domain] [-h host] [-g targetpath]

-v - toggle debug flag

-g targetpath - generate certificates in targetpath

-s days - days to offset valid start date with (0)

-e days - days to offset valid end date with (3650)

-f - force certificate to be generated even if one exists

-d domain - domain name

-h host - host name

-b bits - number of key bits

-? - this help message

Exemples

Régénération du certificat, en forçant le remplacement d’un certificat existant, avec des informations détaillées :

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -v

Régénération du certificat, en forçant le remplacement d’un certificat existant, avec un nom d’hôte spécifié et un nom de domaine DNS :

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -h myserver -d contoso.com

Rubriques de configuration supplémentaires

Chiffrements SSL

Si nécessaire, la liste de chiffrement SSL utilisée par l'agent UNIX/Linux peut être personnalisée. Pour plus d’informations sur cette configuration, consultez l’article Configuration des chiffrements SSL .

Spécification d’un autre chemin temporaire pour les scripts

Si vous créez une règle ou analyse de script UNIX/Linux dans un pack d’administration personnalisé, le contenu du script est écrit dans un fichier dans le répertoire /tmp sur l’ordinateur agent avant d’être exécuté. Vous pouvez avoir envie de spécifier un autre répertoire pour l’exécution du script. Pour cela, remplacez le lien symbolique situé dans /etc/opt/microsoft/scx/conf/tmpdir pour qu’il pointe vers un autre répertoire. La destination de ce lien symbolique doit être accessible en écriture pour le compte d’utilisateur défini dans le compte d’action UNIX/Linux et/ou les profils d’identification de compte privilégié UNIX/Linux.

Universal Linux - Nom/Version du système d’exploitation

L'agent Universal Linux, prenant en charge les systèmes d'exploitation Linux, tels que CentOS, Debian GNU/Linux, Oracle Linux et Ubuntu Server, analyse les fichiers de version afin de déterminer le nom et la version du système d'exploitation de l'hôte. Si nécessaire, ces propriétés peuvent être personnalisées. Pour personnaliser les propriétés du système d’exploitation présentées à Operations Manager pour un hôte d’agent Linux Universal, procédez comme suit :

Créez le fichier disablereleasefileupdates dans le répertoire suivant : /etc/opt/microsoft/scx/conf/.

touch /etc/opt/microsoft/scx/conf/disablereleasefileupdates

Si ce fichier existe, l’agent ne tente pas de mettre à jour les propriétés du système d’exploitation retournées à Operations Manager. Cela garantit la conservation des personnalisations.

Modifiez le fichier scx-release dans le répertoire suivant : /etc/opt/microsoft/scx/conf Le format de ce fichier est le suivant :

OSName=CentOS

OSVersion=6.0

OSFullName=CentOS 6.0 (x86_64)

OSAlias=UniversalR

OSManufacturer=

Les valeurs des propriétés OSName, OSVersionet OSFullName peuvent être modifiées pour refléter des valeurs personnalisées.

Notes

La propriété OSAlias ne doit pas être modifiée. Toutes les propriétés de ce fichier (à l’exception de OSManufacturer) sont obligatoires et ne doivent pas être null.

Notes

La mise à jour suivante s’applique à Operations Manager 2019 UR1 et ultérieur.

Amélioration des performances et de la fiabilité de l’agent Linux

Avec Operations Manager 2019 UR1 (et versions ultérieures), un processus distinct est introduit pour envoyer la pulsation dans le but d’améliorer la fiabilité. Auparavant, les threads de collecte de la performance et de la pulsation s’exécutaient dans le même contexte de processus. De ce fait, le moindre retard dans la collecte de données de performances affectait la disponibilité du système.

Grâce à cette modification, un processus omiagent supplémentaire s’exécute maintenant sous l’utilisateur omi lors de la collecte de la pulsation.

Un processus distinct est utilisé pour envoyer la pulsation dans le but d’améliorer la fiabilité. Pendant la collecte de la pulsation, un processus omiagent supplémentaire s’exécute sous l’utilisateur omi.

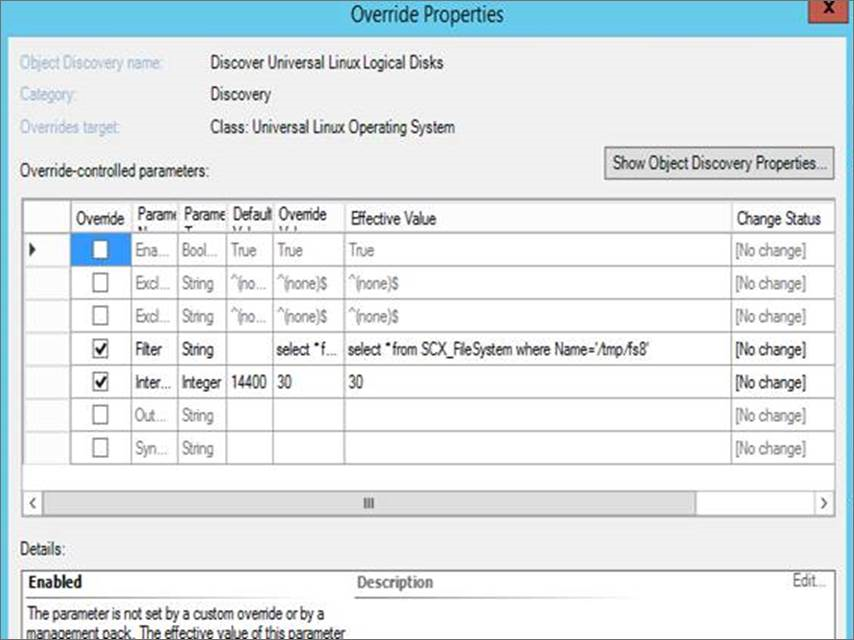

Pour améliorer la performance, la variable X-Plat Filter est introduite en remplacement. Vous pouvez remplacer le comportement de détection/monitorage du pack d’administration X-Plat en introduisant des requêtes WQL dans le paramètre Filter, ce qui permet de limiter le monitorage aux entités intéressantes.

En outre, pour éviter le remplissage rapide de l’espace disque, la journalisation SCX est abaissée du niveau Information au niveau Avertissement.

Voici un exemple de configuration d’un remplacement à l’aide de la variable Filter :

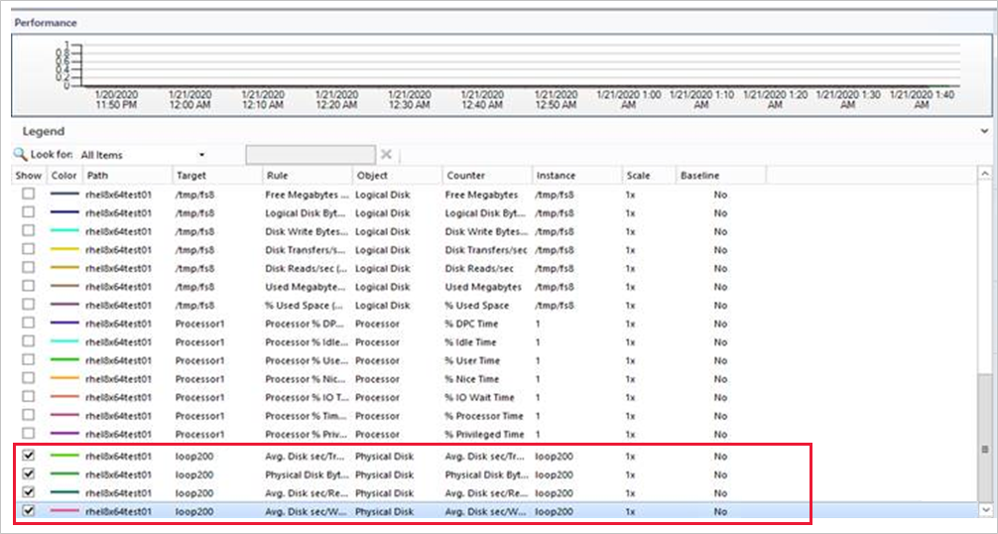

Si vous souhaitez récupérer uniquement les données de loop200, utilisez la requête suivante dans la variable Filter :

select * from SCX_DiskDrive where DeviceID=loop200

L’Affichage des données de performances présente uniquement les données du disque « loop200 ».

Notes

La mise à jour suivante s’applique à Operations Manager 2019 UR3 et ultérieur. Dans les versions antérieures d'Operations Manager, les modifications apportées aux paramètres de niveau journal des processus OMI nécessitaient un redémarrage de l'agent. Avec Operations Manager 2019 UR3, les paramètres au niveau du journal peuvent être modifiés sans nécessiter le redémarrage de l’agent.

Changements dynamiques des paramètres de niveau de journalisation sans redémarrage de l’agent

Vous pouvez modifier les paramètres au niveau du journal sans avoir à redémarrer l’agent.

Utiliser les étapes suivantes :

Modifiez le fichier omiserver.conf et mettez à jour le nouveau niveau de journalisation :

loglevel = INFOAppliquez ce niveau de journalisation lors de l'exécution de la commande ci-dessous :

$sudo /opt/omi/bin/omiconfigeditor –reconfig

Étapes suivantes

Pour obtenir plus d’informations sur l’installation de l’agent et connaître la procédure de signature du certificat de l’agent, consultez Installer un agent et un certificat sur des ordinateurs UNIX et Linux à l’aide de la ligne de commande.

Pour connaître la procédure de maintenance d’agent sur les ordinateurs UNIX et Linux, consultez Mise à niveau et désinstallation des agents sur des ordinateurs UNIX et Linux.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour