Découvrir la sécurité des points de terminaison

Microsoft Intune offre une intégration native avec des contrôles de sécurité optimisés cloud et un accès conditionnel basé sur les risques pour les applications et les données, ce qui se traduit par une sécurité intelligente et unifiée des points de terminaison.

Sécurité intelligente

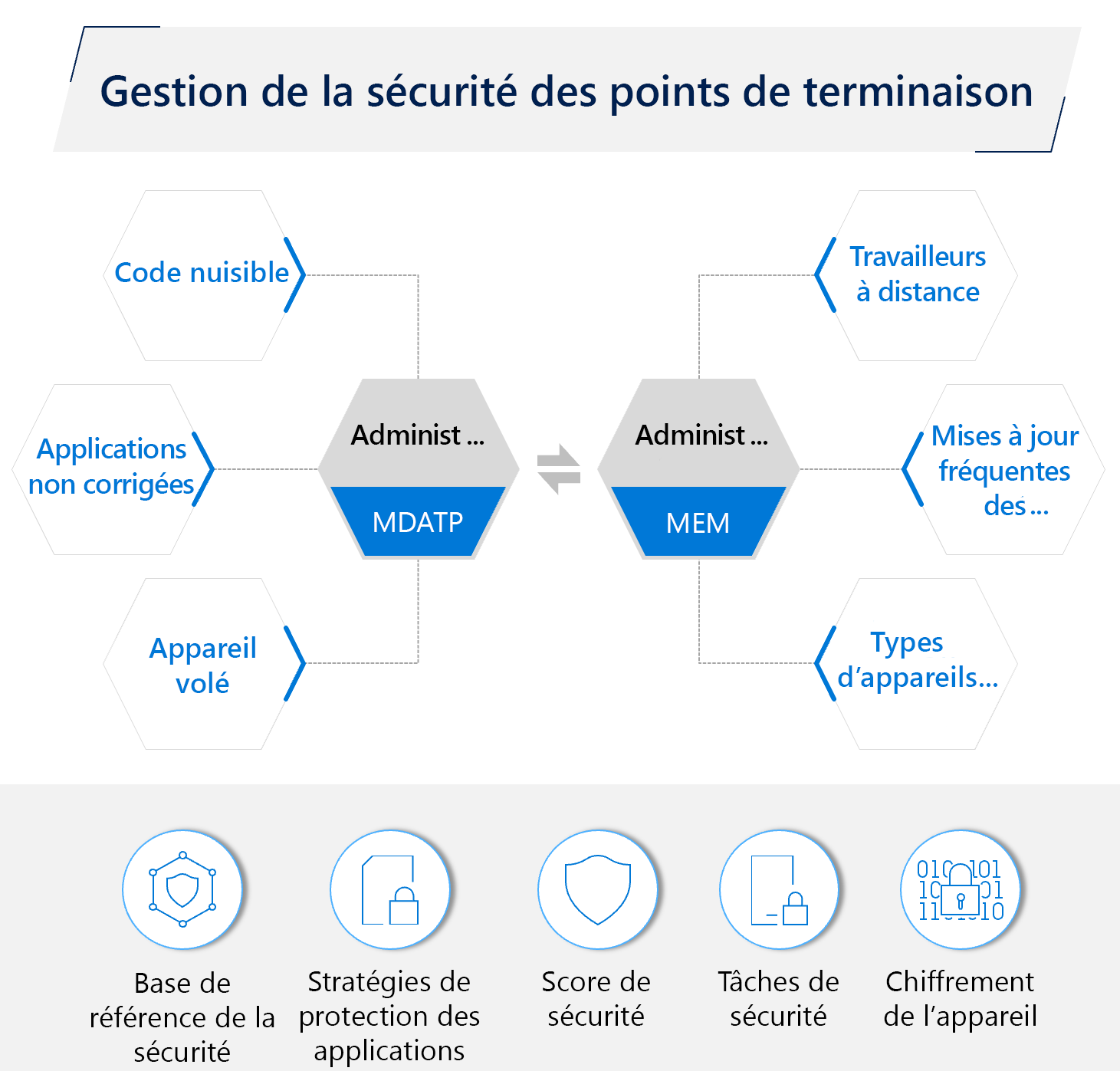

Intune active un ensemble unique de fonctionnalités qui simplifient la gestion de la sécurité des points de terminaison, notamment :

- Bases de référence de sécurité : simplifiez la migration vers les paramètres de stratégie à l’aide de bases de référence de sécurité. Les bases de référence de sécurité sont des groupes préconfigurés de paramètres Windows qui vous permettent d’appliquer un groupe connu de paramètres et de valeurs par défaut recommandés. Lorsque vous créez un profil de ligne de base de sécurité dans Intune, vous créez un modèle qui se compose de plusieurs profils de configuration d’appareil.

- Gestion BitLocker : gestion du chiffrement moderne basé sur BitLocker. BitLocker est une fonctionnalité de protection des données qui s’intègre au système d’exploitation Windows 10/11 et répond aux menaces de vol de données ou d’exposition des ordinateurs perdus, volés ou mis hors service de manière inappropriée.

- Protection avancée contre les menaces : La protection avancée contre les menaces Microsoft Defender (Microsoft Defender ATP) et ses partenaires pour iOS et Android, offrent une solution complète de protection contre les menaces mobiles.

- Degré de sécurisation : le degré de sécurisation vous aide à évaluer la posture de sécurité de votre charge de travail en recommandant une liste hiérarchisée de failles de sécurité à corriger.

- Windows Hello Entreprise : Windows Hello est une authentification sans mot de passe pour Windows 10/11.

L’image suivante montre les outils de gestion de la sécurité des points de terminaison, ainsi que les menaces et problèmes de sécurité liés aux points de terminaison :

Sécurité unifiée

Vous pouvez accéder de manière sécurisée aux ressources de l’entreprise grâce à une évaluation continue et à des stratégies basées sur l’intention avec contrôle des applications par accès conditionnel, le tout optimisé par Microsoft Entra ID et intégré de manière native à Microsoft Intune. La gestion de la sécurité unifiée avec Microsoft Defender pour Intune permet une correction rapide et automatisée des vulnérabilités des applications.

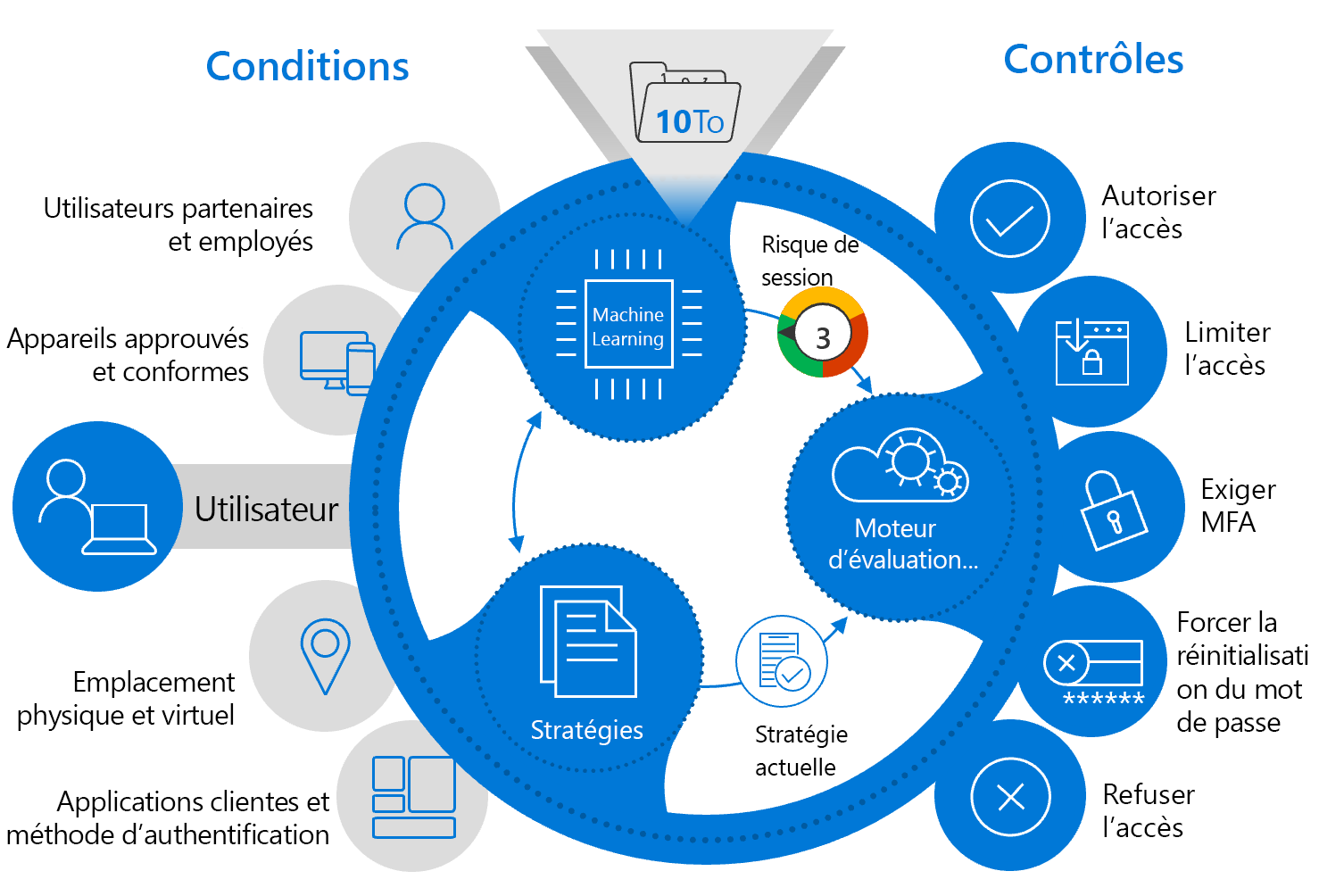

Microsoft Intune assure la mise en place de contrôles des appareils multiplateformes pour gérer votre stratégie de point de terminaison Confiance Zéro :

- Conformité et risque des points de terminaison :

- Adaptez-vous en temps réel aux changements d’intégrité des appareils

- Tirez parti du cloud Microsoft 365 pour évaluer les risques

- Déterminez les risques calculés en fonction du machine learning avancé Microsoft

- Accès conditionnel :

- Définissez des stratégies contextuelles au niveau des utilisateurs, des emplacements, des appareils et des applications

- Évaluez la conformité appliquée par Microsoft Entra ID pour fournir un accès conditionnel

- Stratégie de protection des applications :

- protégez les applications et les données Office 365 sur des appareils non gérés.

- Extension de la sécurité de la plateforme native pour respecter tous les cas d’usage

- Signalement de la conformité et des risques tiers

L’illustration suivante montre les contrôles des appareils multiplateformes pour vous aider à instaurer la confiance, ainsi que les conditions à respecter pour assurer la conformité :