Attribuer des rôles d’administrateur aux utilisateurs dans Microsoft 365

Microsoft 365 utilise des rôles d’administrateur pour attribuer des fonctions d’administration spécifiques aux utilisateurs. Chaque rôle d’administrateur est mappé aux fonctions métier courantes et donne aux utilisateurs les autorisations nécessaires pour effectuer des tâches spécifiques dans le Centre d’administration Microsoft 365. Les administrateurs gèrent les rôles d’administrateur Microsoft 365 à l’aide du Centre d’administration Microsoft 365 ou du Windows PowerShell.

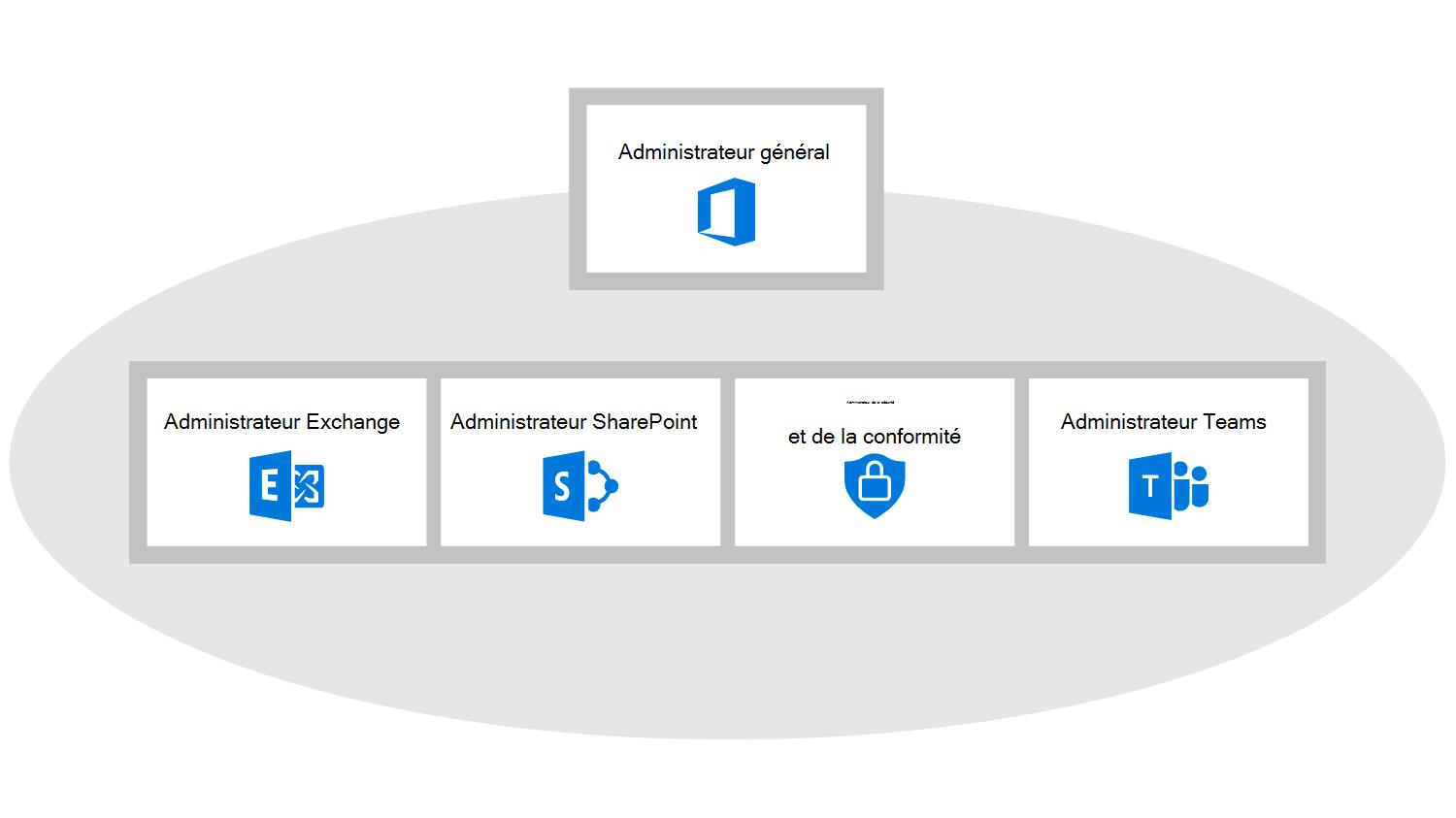

Les administrateurs de services individuels peuvent administrer leurs services au niveau le plus élevé, tandis que le rôle Administrateur général inclut simplement tous ces rôles d’administrateur de service. Le diagramme suivant illustre cette relation.

Remarque

Tous les rôles d’administrateur de service sont inclus dans le rôle Administrateur général, pas seulement les quatre rôles d’administrateur de service présentés ici. L’objectif du diagramme suivant est d’illustrer la relation entre tous les rôles d’administrateur de service et le rôle Administrateur général.

Attribuer des rôles d’administrateur dans Microsoft 365

Les rôles d’administrateur Microsoft 365 ne s’excluent pas mutuellement. Un administrateur peut éventuellement les combiner en attribuant plusieurs rôles d’administrateur à un utilisateur, tels que l’administrateur Exchange, l’administrateur SharePoint et les rôles d’administrateur gestion des utilisateurs.

Les rôles d'administrateur sont basés sur les groupes détenus dans Microsoft Entra ID. Même si le centre d'administration Microsoft Entra n'affiche pas ces groupes, un administrateur peut les attribuer dans le centre d'administration Microsoft 365 ou dans Windows PowerShell.

Pour attribuer des rôles d’administrateur dans Centre d’administration Microsoft 365, vous devez vous connecter à l’aide d’un compte d’administrateur général et suivre les étapes suivantes :

- Dans le Centre d’administration Microsoft 365, sélectionnez Utilisateurs, puis sélectionnez Utilisateurs actifs.

- Sur la page Utilisateurs actifs, sélectionnez l'utilisateur dont vous voulez modifier le rôle d'administrateur. La page des propriétés de l'utilisateur s'ouvre.

- En regard de Rôles, sélectionnez Modifier.

- Sur la page Modifier les rôles d’utilisateur, choisissez l’une des options suivantes :

- Utilisateur (aucun accès administrateur)

- Administrateur général

- Administrateur personnalisé (pour afficher la liste des rôles d’administrateur)

- Vous utilisez le champ Adresse e-mail alternative pour les notifications importantes, notamment la réinitialisation de votre mot de passe administrateur. Vous pouvez entrer une adresse e-mail qui n’est pas connectée à Microsoft 365.

- Pour fermer la page Modifier les rôles d’utilisateur, sélectionnez Enregistrer.

Attribuer des rôles d’administrateur dans Windows PowerShell

Microsoft 365 administrateurs qui préfèrent utiliser Windows PowerShell pour effectuer Microsoft 365 maintenance du locataire peuvent utiliser le module PowerShell Microsoft Graph pour attribuer des rôles d’administrateur. Un administrateur doit suivre les éléments de données pour attribuer un rôle d’administrateur à un utilisateur :

- ID d’objet de l’utilisateur.

- ID d’objet du rôle d’annuaire.

Vous pouvez obtenir l’ID d’objet de l’utilisateur à l’aide de l’applet de commande Get-MgUser pour obtenir la liste de tous les utilisateurs. Par exemple :

Install-Module Microsoft.Graph -Scope CurrentUser

Import-Module Microsoft.Graph.Identity.DirectoryManagement

Connect-MgGraph -Scopes 'User.Read.All', 'RoleManagement.ReadWrite.Directory'

Get-MgUser -All | Format-List ID, DisplayName, Mail, UserPrincipalName

Id : e4e2b110-8d4f-434f-a990-7cd63e23aed6

DisplayName : Joni Sherman

Mail : JoniS@contoso.com

UserPrincipalName : JoniS@contoso.com

Id : dba12422-ac75-486a-a960-cd7cb3f6963f

DisplayName : Adele Vance

Mail : AdeleV@contoso.com

UserPrincipalName : AdeleV@contoso.com

Pour récupérer l’ID d’objet du rôle, il est important de noter que Microsoft Graph PowerShell affiche uniquement les rôles d’administrateur « activés » (un autre terme pour les rôles activés est « activé »). Le système active un rôle lorsque vous effectuez l’une des tâches suivantes :

- Vous activez manuellement le rôle (même si aucun utilisateur ne lui est attribué).

- Vous attribuez un ou plusieurs utilisateurs actifs au rôle.

Pour afficher les rôles activés, exécutez l’applet de commande Get-MgDirectoryrole. Si le rôle que vous souhaitez attribuer apparaît dans cette liste, vous pouvez ajouter le rôle activé à un compte d’utilisateur. Toutefois, si vous ne voyez pas le rôle dans la liste, vous devez d’abord l’activer avant de l’affecter à un utilisateur.

Pour récupérer l’ID d’objet d’un rôle particulier, vous pouvez exécuter la commande suivante pour afficher la liste de tous les rôles d’annuaire activés :

Get-MgDirectoryRole | Format-List

DeletedDateTime :

Description : Can manage all aspects of Microsoft Entra ID and Microsoft services that use Microsoft Entra identities.

DisplayName : Global Administrator

Id : a2d10e79-df32-47fc-86ef-64d199860810

Members :

RoleTemplateId : 1f12db9c-dbb3-410d-a893-4c0bc322bf85

ScopedMembers :

AdditionalProperties : {}

Attribuer un rôle activé à un compte d’utilisateur

Dans l’exemple précédent, un seul rôle activé existe : le rôle Administrateur général. Supposons que vous souhaitiez affecter Joni Sherman à ce rôle. Étant donné que vous disposez désormais de l’ID d’objet pour l’utilisateur et le rôle, vous pouvez affecter l’utilisateur au rôle en exécutant les commandes suivantes.

Remarque

La première commande définit la valeur de la variable $UserObjectId sur l’ID d’objet de l’utilisateur. La deuxième commande utilise l’applet de commande New-MgDirectoryRoleMemberRef pour affecter la valeur de cette variable au rôle Administrateur général, qui est le rôle d’annuaire défini par DirectoryRoleId.

$UserObjectId = @{ "@odata.id" = "https://graph.microsoft.com/v1.0/directoryObjects/e4e2b110-8d4f-434f-a990-7cd63e23aed6" }

New-MgDirectoryRoleMemberByRef -DirectoryRoleId 'a2d10e79-df32-47fc-86ef-64d199860810' -BodyParameter $UserObjectId

Activer un rôle à l’aide du modèle du rôle, puis ajouter le rôle à un utilisateur

Dans l’exemple précédent, seul le rôle Administrateur général apparaissait dans la liste des rôles activés lorsque vous avez exécuté la commande Get-MgDirectoryRole . Supposons que vous souhaitiez attribuer à Patti Fernandez le rôle d’administrateur du support technique. Étant donné que le rôle n’est pas dans la liste, il n’est pas actif. Par conséquent, vous ne pouvez pas attribuer Adele au rôle. Pour résoudre ce problème, vous devez d’abord activer le rôle Administrateur du support technique à l’aide de son ID de modèle de rôle d’annuaire correspondant.

Pour ce faire, vous devez acquérir l’ID d’objet du rôle et du modèle du rôle. Vous pouvez ensuite activer le rôle à partir du modèle de rôle en exécutant l’applet de commande New-MgDirectoryRole . L’exemple suivant affiche les commandes PowerShell requises pour effectuer ces étapes.

# Run the following steps to activate the Helpdesk Administrator role.

# Step 1 - Run the Get-MgDirectoryRoleTemplate command to display the list of templates for all Microsoft Entra roles. Since you plan to activate the Helpdesk Administrator role from the Helpdesk Administrator role template, you must run the command to get the object Id of this role template.

Get-MgDirectoryRoleTemplate -All | Format-List ID, DisplayName

Id : a2d10e79-df32-47fc-86ef-64d199860810

DisplayName : Global Administrator

Id : fe930be7-5e62-47db-91af-98c3a49a38b1

DisplayName : User Administrator

Id : 95e79109-95c0-4d8e-aee3-d01accf2d47b

DisplayName : Helpdesk Administrator

and so on...

# Step 2 - Activate the directory role that's based on the Helpdesk Administrator role template. Copy and paste the object Id of the Helpdesk Administrator role template from the prior command into this New-MgDirectoryRole command.

New-MgDirectoryRole -roleTemplateId '95e79109-95c0-4d8e-aee3-d01accf2d47b'

# Step 3 - Verify the Helpdesk Administrator role now appears in the list of activated roles. When you ran the Get-MgDirectoryRole command in the prior example, only the Global Administrator role appeared. After activating the Helpdesk Administrator role from its template, this role should now appear along with the Global Administrator role.

Get-MgDirectoryRole | Format-List

DeletedDateTime :

Description : Can reset passwords for non-administrators and Helpdesk Administrators.

DisplayName : Helpdesk Administrator

Id : 227ec638-37b9-4eb7-a661-2773dcce2b36

Members :

RoleTemplateId : 95e79109-95c0-4d8e-aee3-d01accf2d47b

ScopedMembers :

AdditionalProperties : {}

DeletedDateTime :

Description : Can manage all aspects of Microsoft Entra ID and Microsoft services that use Microsoft Entra identities.

DisplayName : Global Administrator

Id : a2d10e79-df32-47fc-86ef-64d199860810

Members :

RoleTemplateId : 1f12db9c-dbb3-410d-a893-4c0bc322bf85

ScopedMembers :

AdditionalProperties : {}

Après avoir vérifié que vous avez activé le rôle Administrateur du support technique à l’étape 3, vous devez exécuter les commandes suivantes pour affecter Adele Vance au rôle.

- La première commande définit la valeur de la variable $UserObjectId sur l’ID d’objet d’Adele Vance.

- La deuxième commande utilise l’applet de commande New-MgDirectoryRoleMemberRef pour affecter la valeur de cette variable au rôle Administrateur du support technique. Ce rôle est le rôle d’annuaire défini par le DirectoryRoleId.

$UserObjectId = @{ "@odata.id" = "https://graph.microsoft.com/v1.0/directoryObjects/dba12422-ac75-486a-a960-cd7cb3f6963f" }

New-MgDirectoryRoleMemberByRef -DirectoryRoleId '227ec638-37b9-4eb7-a661-2773dcce2b36' -BodyParameter $UserObjectId