Implémenter l’isolement réseau

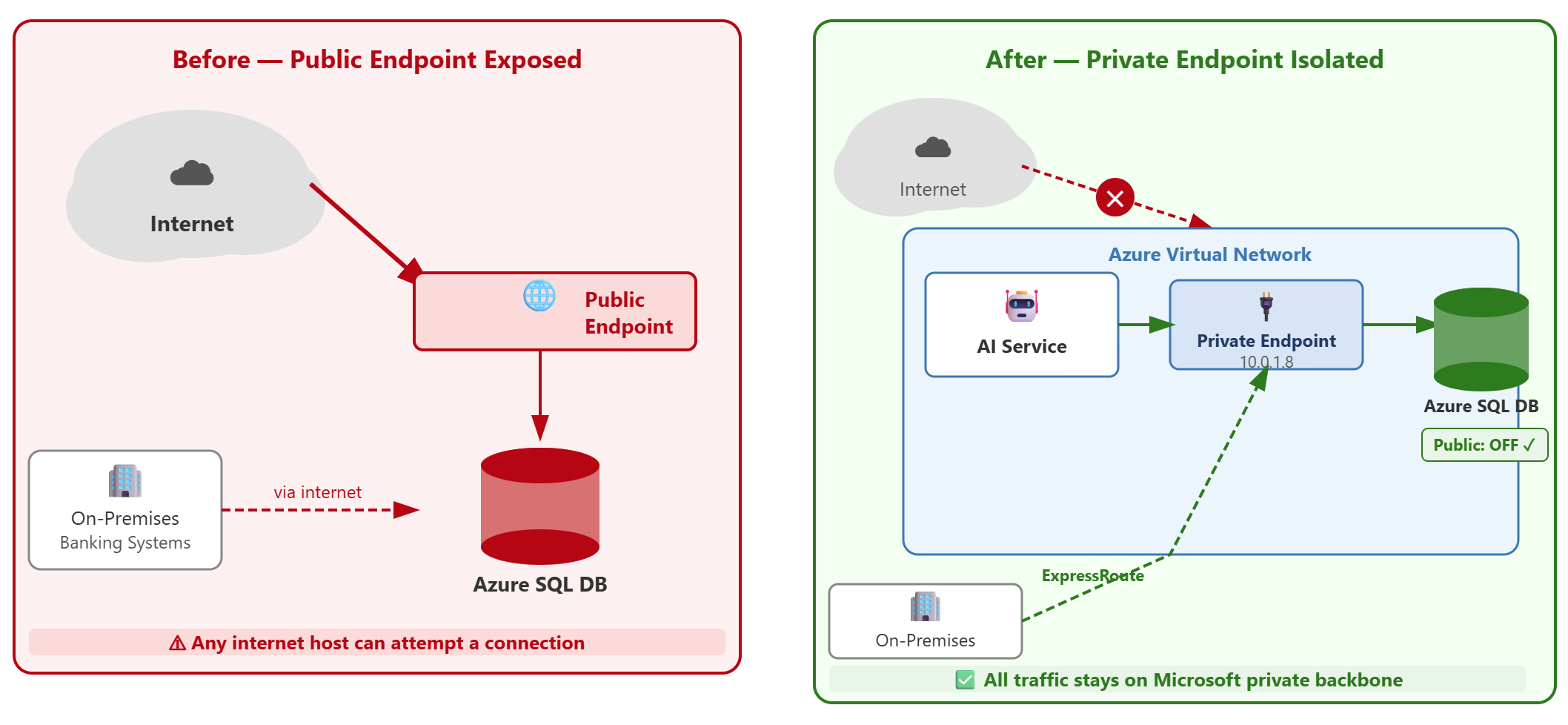

Contoso Financial Services utilise Azure SQL Database pour le traitement des transactions et SQL Managed Instance pour l'analyse des risques de crédit. Les deux services exposent actuellement des points de terminaison publics à Internet. Le service de détection des fraudes IA et les applications bancaires internes s’exécutent dans des Réseaux Virtuels Azure (VNets), et les systèmes bancaires locaux se connectent via ExpressRoute. L’équipe de sécurité doit éliminer l’exposition à l’Internet public tout en conservant l’accès pour les charges de travail hébergées par Azure et les systèmes locaux.

| Approche de mise en œuvre | Cas d’utilisation |

|---|---|

| Points de terminaison privés + désactiver l’accès public | Services financiers, charges de travail réglementées ne nécessitant aucune exposition de point de terminaison public |

| Points de terminaison de service de réseau virtuel + règles de pare-feu | Environnements de développement où le point de terminaison public est acceptable avec un accès restreint |

Configurer des points de terminaison privés pour Azure SQL Database

Les points de terminaison privés apportent Azure SQL Database dans votre espace d’adressage de réseau virtuel, ce qui élimine la nécessité d’accéder au point de terminaison public. Lorsque vous déployez un point de terminaison privé, Azure crée une interface réseau avec une adresse IP privée à partir de votre sous-réseau et la mappe au nom de domaine complet de votre serveur SQL Server (FQDN).

Pour la base de données de traitement des transactions de Contoso, vous créez un point de terminaison privé dans le réseau virtuel où l’IA de détection de fraude s’exécute. Dans le portail Azure, accédez à votre serveur SQL, sélectionnez Security>Networking, puis choisissez Accèsprivate. Lorsque vous ajoutez un point de terminaison privé, spécifiez le sous-réseau cible et activez l’intégration automatique de la zone DNS privée. Azure crée la zone DNS privatelink.database.windows.net et ajoute un enregistrement qui mappe le nom de votre serveur à l’adresse IP privée.

La stratégie de connexion détermine comment le trafic circule après le déploiement d’un point de terminaison privé. La stratégie proxy achemine tout le trafic via le port 1433 et est l’option la plus simple pour les déploiements de points de terminaison privés. Elle ne nécessite aucune modification supplémentaire du pare-feu et fonctionne avec des points de terminaison privés existants qui utilisent la stratégie par défaut. La stratégie de redirection fournit une latence inférieure en établissant une connexion directe au nœud de base de données, mais nécessite que les clients ouvrent des ports 1433 à 65535 pour les communications entrantes et sortantes sur le réseau virtuel hébergeant le point de terminaison privé.

Note

Les points de terminaison privés existants utilisant la stratégie de connexion par défaut basculent en mode proxy (port 1433 uniquement) pour éviter de perturber le trafic client. Pour utiliser Redirect avec un point de terminaison privé, définissez explicitement la stratégie de connexion pour Redirect après l’approvisionnement du point de terminaison. Le basculement de la stratégie peut être nécessaire s’il a été défini avant la création du point de terminaison privé.

Pour le service de détection des fraudes ia de Contoso s'exécutant dans Azure, le mode proxy sur le point de terminaison privé fournit une connectivité sécurisée avec une configuration de pare-feu simple. Le mode de redirection peut être activé ultérieurement si les exigences de latence le demandent.

Note

La création d’un point de terminaison privé nécessite l’approbation de l’administrateur SQL. Une fois que l’administrateur réseau a créé le point de terminaison, l’administrateur SQL doit approuver la connexion dans la liste des connexions de point de terminaison privé du serveur SQL avant de devenir actif.

Désactiver l’accès au réseau public

Après avoir déployé un point de terminaison privé, vous désactivez le point de terminaison public pour terminer l’isolation. Le point de terminaison privé seul n’empêche pas l’accès public : les deux points de terminaison restent actifs tant que vous ne désactivez pas explicitement l’accès au réseau public.

Accédez à la page Mise en réseau de votre serveur SQL server et sélectionnezDésactiver> public. Cette action bloque toutes les connexions à partir d’Internet, même si les règles de pare-feu autorisent des adresses IP spécifiques. Le paramètre « Autoriser Azure services et ressources à accéder à ce serveur », qui crée une règle spéciale pour les plages d'adresses IP internes de Azure (0.0.0.0 à 0.0.0.0.0), ne s'applique plus car le point de terminaison public est désactivé.

Avec l’accès public désactivé, les systèmes bancaires locaux de Contoso se connectent via le peering privé ExpressRoute. Le trafic est acheminé du réseau local via ExpressRoute vers le réseau virtuel Azure où se trouve le point de terminaison privé, puis vers le serveur SQL. Ce chemin conserve tout le trafic de base de données sur le réseau principal privé de Microsoft.

Les modifications des règles de pare-feu peuvent prendre jusqu'à cinq minutes pour se propager sur l'infrastructure de Azure. Si vous avez besoin d’un effet immédiat après la modification des règles, connectez-vous à la base de données et exécutez la commande suivante :

DBCC FLUSHAUTHCACHE

Cette commande efface le cache d’authentification et force le serveur à recharger immédiatement les règles de pare-feu.

Appliquer l’isolation réseau à SQL Managed Instance

SQL Managed Instance adopte une approche différente de l’isolation réseau, car le déploiement se trouve directement à l’intérieur d’un réseau virtuel à partir du début. Contrairement à Azure SQL Database, SQL MI ne nécessite pas de point de terminaison privé , il s'agit déjà d'un réseau virtuel natif.

Lorsque Contoso a déployé SQL MI pour l’évaluation des risques de crédit, il a alloué un sous-réseau dédié et l’a délégué à Microsoft.Sql/managedInstances. Cette délégation autorise le service SQL MI à gérer les ressources réseau dans ce sous-réseau. L’instance reçoit une adresse IP privée et est accessible uniquement à partir du réseau virtuel ou via des réseaux connectés tels que des réseaux virtuels appairés ou des réseaux locaux liés via ExpressRoute ou VPN.

SQL MI offre un point de terminaison public facultatif sur le port 3342, mais il est désactivé par défaut. Pour l’environnement réglementé de Contoso, conservez ce point de terminaison désactivé. Si l’accès entre réseaux virtuels est nécessaire, utilisez le peering de réseaux virtuels plutôt que d’activer le terminal public. Le peering de réseaux virtuels maintient la connectivité privée tout en permettant à l’IA de détection de fraude dans un réseau virtuel d’interroger la base de données de risque de crédit dans un autre réseau virtuel où se trouve SQL MI.

La principale différence : Azure SQL Database vous oblige à ajouter des points de terminaison privés et à désactiver l’accès public en tant qu’étapes distinctes, tandis que SQL Managed Instance commence par une connectivité privée uniquement intégrée.

Vérifier l’isolation complète

Après avoir implémenté l’isolation du réseau, vérifiez que l’accès externe est bloqué et que les réseaux autorisés se connectent correctement. À partir d’un réseau externe en dehors de Azure, essayez de vous connecter à votre serveur SQL à l’aide de son nom de domaine complet. La connexion doit expirer car aucun itinéraire public n’existe.

Utilisez le service d'IA de détection de fraude qui fonctionne dans le réseau virtuel avec le point de terminaison privé pour tester la connectivité en utilisant le même FQDN.

sqlcmd -S contoso-transactions.database.windows.net -U sqladmin -P <password> -Q "SELECT @@VERSION"

La connexion réussit, car DNS résout le nom de domaine complet en adresse IP privée, et le réseau virtuel achemine le trafic directement vers la base de données. Pour les systèmes bancaires locaux, vérifiez la connectivité via ExpressRoute en exécutant le même test à partir d’une station de travail locale.

L’isolation réseau et le renforcement de l’authentification fonctionnent ensemble pour créer une posture de sécurité complète. La suppression des points de terminaison publics bloque les réseaux non autorisés, tandis que l'authentification Microsoft Entra et le contrôle d'accès en fonction du rôle déterminent quelles identités peuvent se connecter à partir de réseaux autorisés. Les deux contrôles doivent être en place pour répondre aux exigences de sécurité de Contoso.