Présentation

Les connecteurs personnalisés peuvent fournir un accès à des API personnalisées ou partenaires accessibles via des points de terminaison publics. De nombreuses API accessibles de cette manière sont sécurisées et nécessitent une authentification. L’infrastructure de connecteur personnalisé fournit plusieurs méthodes pour vous aider à sécuriser l’API sous-jacente. Le tableau suivant présente les schémas d’authentification pris en charge.

| Schéma | Notes |

|---|---|

| Aucune authentification | Aucune authentification n’est requise. Tout le monde peut utiliser le connecteur de manière anonyme. |

| Authentification de base | Inclus dans la spécification Open API de l’authentification de base standard. |

| Clé API | Inclus dans la spécification d’Open API de la clé API standard. |

| OAuth 2.0 | Ce schéma n’est disponible que pour les connecteurs en ligne. Outre la prise en charge de la norme générique OAuth 2.0, la plateforme fournit des implémentations pour des services spécifiques, notamment Microsoft Entra ID, GitHub, le compte Microsoft et plus encore. |

| Authentification Windows | Ce schéma est disponible uniquement pour les connexions qui utilisent une passerelle de données locale. |

Passerelle de gestion des API Azure

Les connecteurs personnalisés sont pris en charge par l’infrastructure de gestion des API Microsoft Azure, il est donc utile de comprendre comment cette infrastructure facilite l’accès sécurisé aux API.

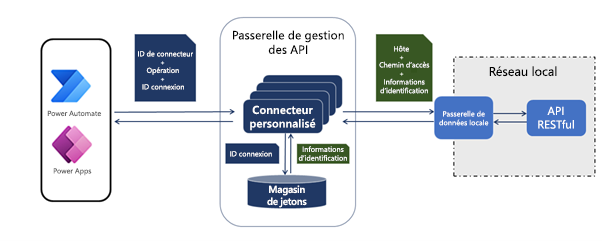

Lorsque l’API cible est locale, l’utilisation de la connexion est la même, mais comme le montre l’image suivante, l’API est accessible via la passerelle locale.

Lorsqu’une connexion à l’API sous-jacente est créée, la passerelle de gestion des API stocke les informations d’identification ou les jetons d’API, en fonction du type d’authentification utilisé, sur une base par connexion dans un magasin de jetons. Comme seul un utilisateur authentifié peut créer une connexion, les connexions sont toujours authentifiées. L’accès anonyme n’est pas fourni à l’instance d’un connecteur personnalisé dans la passerelle de gestion des API, ce qui permet à la passerelle de stocker de manière plus sécurisée les informations d’identification d’API par connexion, puis de les utiliser selon les besoins.

Cette solution permet l’authentification au niveau de la connexion. Une fois la connexion créée, vous n’avez pas besoin d’authentifier à nouveau l’API lorsqu’un connecteur personnalisé est utilisé de manière interactive dans une application dans Microsoft Power Apps, dans un flux automatisé Microsoft Power Automate, ou dans un flux de travail Microsoft Azure Logic Apps. Selon la manière dont les connecteurs et les connexions sont partagés, les informations d’identification sont collectées aux différentes étapes du cycle de vie d’un connecteur personnalisé.

Partage de connecteurs et de connexions

Une fois qu’un créateur configure un connecteur personnalisé, puis fournit une API plus sécurisée, il a le choix sur la manière de partager le connecteur et les connexions. La manière dont le connecteur et les connexions sont gérés et partagés a des implications sur la sécurité du connecteur.

Le reste de ce module explore comment configurer des connecteurs personnalisés pour les différents types d’authentification.