Comprendre la base de référence de la sécurité de la plateforme Azure

Le groupe de cybersécurité Microsoft et le Centre de sécurité Internet (CIS) ont développé des bonnes pratiques pour aider à établir des bases de référence de sécurité pour la plateforme Azure.

Microsoft s'est initialement associé à CIS pour développer une machine virtuelle Azure sécurisée prête à l'emploi. Une initiative a ensuite commencé à créer un benchmark CIS (un document détaillant les bonnes pratiques du CIS), avec les services et les outils de sécurité Azure pour faciliter la sécurité et la conformité des applications des clients s’exécutant sur les services Azure.

Conseil

Le benchmark de sécurité CIS Microsoft Azure Foundations v. 3.0.0 fournit des instructions prescriptives pour établir une configuration de base de référence sécurisée pour Azure. Ce guide a été testé sur les services Azure répertoriés en septembre 2024. L’étendue de ce benchmark couvre l’établissement du niveau de sécurité fondamental pour quiconque adopte Azure.

Créer une base de référence de la sécurité d’une plateforme

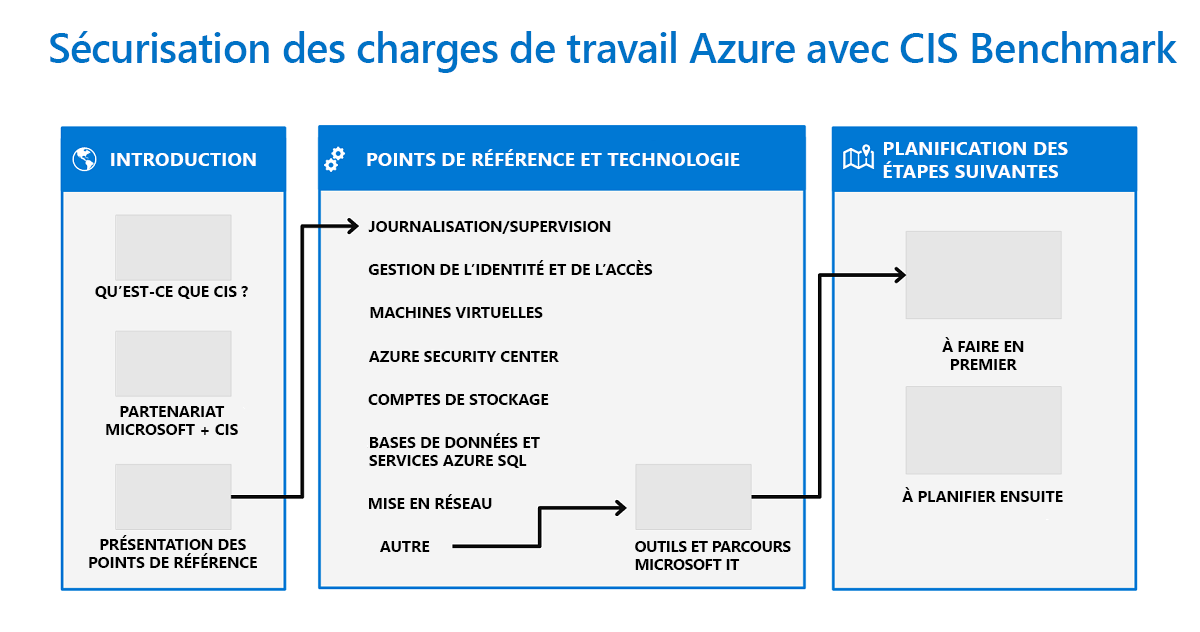

Différentes normes de sécurité peuvent aider les clients des services cloud à obtenir le niveau de sécurité nécessaire des charges de travail lors de l’utilisation de services cloud. Les combinaisons de technologies suivantes sont recommandées pour créer des charges de travail sécurisées dans le cloud. Ces recommandations ne constituent pas une liste exhaustive de l’ensemble des configurations et architectures de sécurité possibles. Ces recommandations de ligne de base de sécurité constituent un point de départ.

CIS a deux niveaux d’implémentation et plusieurs catégories de recommandations :

Niveau 1 : Paramètres de sécurité minimum recommandés

- Ces paramètres doivent être configurés sur tous les systèmes.

- Ces paramètres doivent entraîner peu ou pas d’interruptions de service, ni de réduction des fonctionnalités.

Niveau 2 : Recommandations pour les environnements hautement sécurisés

- Ces paramètres peuvent entraîner une réduction des fonctionnalités.

Le tableau suivant fournit les catégories et le nombre de recommandations faites pour chaque catégorie dans CIS Microsoft Azure Foundations Security Benchmark v. 3.0.0 :

| Groupe de technologies | Descriptif | Nombre de recommandations |

|---|---|---|

| Gestion des identités et des accès (IAM) | Recommandations relatives aux stratégies IAM | 30 |

| Microsoft Defender pour le cloud | Recommandations relatives à la configuration et à l’utilisation de Microsoft Defender pour le cloud | 35 |

| Comptes de stockage | Recommandations pour la définition des stratégies de compte de stockage | 17 |

| Base de données SQL Azure | Recommandations relatives à la sécurisation des bases de données Azure SQL | 22 |

| Journalisation et surveillance | Recommandations pour la définition des stratégies de journalisation et de supervision pour vos abonnements Azure | 21 |

| Réseautage | Recommandations relatives à la sécurisation de la configuration des paramètres et des stratégies réseau d’Azure | 7 |

| Vms | Recommandations relatives à la définition des stratégies de sécurité pour les services de calcul Azure et plus précisément les machines virtuelles | 11 |

| Autre | Recommandations relatives aux contrôles opérationnels et de sécurité généraux, notamment recommandations liées à Azure Key Vault et aux verrous de ressources | 13 |

| Total recommandé | 1:56 |

Nous allons explorer chaque catégorie plus en détail.