Explorer BitLocker

BitLocker fournit une protection pour un système d’exploitation et les données qu’un volume de système d’exploitation stocke en plus d’autres volumes sur l’ordinateur. Il permet de s’assurer que les données stockées sur un ordinateur restent chiffrées, même si quelqu’un falsifie l’ordinateur lorsque le système d’exploitation n’est pas en cours d’exécution. BitLocker fournit une solution étroitement intégrée dans Windows pour faire face aux menaces de vol ou d’exposition de données provenant d’ordinateurs perdus, volés ou mis hors service de manière inappropriée.

Les données d’un ordinateur perdu ou volé peuvent devenir vulnérables à un accès non autorisé lorsqu’un utilisateur malveillant exécute un outil d’attaque logicielle contre celui-ci ou transfère le disque dur de l’ordinateur vers un autre ordinateur. BitLocker permet d’atténuer l’accès non autorisé aux données en améliorant les protections des fichiers et du système. En outre, BitLocker permet de rendre les données inaccessibles lorsque vous désactivez ou recyclez des ordinateurs protégés par BitLocker.

BitLocker exécute deux fonctions qui assurent la protection des données hors connexion et la vérification de l’intégrité du système :

- Il chiffre toutes les données stockées sur un volume de système d’exploitation Windows et les volumes de données configurés. Cela inclut le système d’exploitation Windows, les fichiers de mise en veille prolongée et de pagination, les applications et les données d’application. BitLocker fournit également une protection parapluie pour les applications non-Microsoft, ce qui bénéficie automatiquement aux applications lorsque vous les installez sur un volume chiffré.

- Il est configuré, par défaut, pour utiliser une puce de module de plateforme sécurisée (TPM), sur un tableau principal d’ordinateur, afin de garantir l’intégrité des composants de démarrage qu’un système d’exploitation utilise dans les premières étapes du processus de démarrage. BitLocker verrouille tous les volumes protégés par BitLocker, de sorte qu’ils restent protégés même si quelqu’un falsifie l’ordinateur lorsque le système d’exploitation n’est pas en cours d’exécution.

Vérification de l’intégrité du système

BitLocker utilise un module de plateforme sécurisée (TPM) pour vérifier l’intégrité du processus de démarrage en :

- Fournir une méthode pour vérifier que l’intégrité précoce des fichiers de démarrage a été maintenue et pour vous assurer qu’il n’y a pas eu de modification défavorable de ces fichiers, par exemple avec les virus du secteur de démarrage ou les kits racines.

- Amélioration de la protection pour atténuer les attaques logicielles hors connexion. Tout autre logiciel susceptible de démarrer le système n’a pas accès aux clés de déchiffrement pour un volume de système d’exploitation Windows.

- Verrouillage du système lorsqu’il détecte la falsification. Si BitLocker détermine que la falsification s’est produite avec des fichiers surveillés, le système ne démarre pas. Cela avertit un utilisateur de la falsification, car le système ne démarre pas comme d’habitude. Si le verrouillage système se produit, BitLocker offre un processus de récupération simple.

Conjointement avec un module de plateforme sécurisée, BitLocker vérifie l’intégrité des composants de démarrage précoce, ce qui permet d’éviter d’autres attaques hors connexion, telles que les tentatives d’insertion de code malveillant dans ces composants. Cette fonctionnalité est importante, car les composants de la première partie du processus de démarrage doivent rester non chiffrés afin que l’ordinateur puisse démarrer.

Par conséquent, un attaquant peut modifier le code de ces premiers composants de démarrage, puis accéder à un ordinateur même si les données de disque sont chiffrées. Ensuite, si l’attaquant accède à des informations confidentielles, telles que les clés BitLocker ou les mots de passe utilisateur, l’attaquant peut contourner BitLocker et d’autres protections de sécurité Windows.

Comparer BitLocker et EFS

Comme indiqué précédemment, BitLocker et EFS fournissent des fonctionnalités de chiffrement. Toutefois, ces technologies ne sont pas les mêmes et n’ont pas le même objectif. Bien qu’EFS se concentre sur la protection au niveau du fichier et du dossier, BitLocker le fait au niveau du volume ou du disque. Une fois que vous avez protégé le fichier avec EFS, ce fichier reste protégé jusqu’à ce que vous (ou une autre personne disposant de l’autorisation appropriée) le déverrouillez, et cette protection ne dépend pas de l’emplacement du fichier. En revanche, les fichiers sur le lecteur protégés par BitLocker sont protégés tant qu’ils se trouvent sur ce lecteur spécifique. Le tableau suivant compare les fonctionnalités de chiffrement BitLocker et EFS.

Fonctionnalité BitLocker

Fonctionnalité EFS

Chiffre les volumes (l’intégralité du volume du système d’exploitation, y compris les fichiers système Windows et le fichier de mise en veille prolongée).

Chiffre les fichiers.

Ne nécessite pas de certificats utilisateur.

Nécessite des certificats utilisateur.

Protège le système d’exploitation contre toute modification.

Ne protège pas le système d’exploitation contre toute modification.

Chiffrement de l’appareil

Le chiffrement d’appareil est une fonctionnalité intégrée Windows. Par défaut, le chiffrement d’appareil protège le lecteur du système d’exploitation et tous les lecteurs de données fixes sur le système à l’aide du chiffrement AES (Advanced Encryption Standard) 128 bits, qui utilise la même technologie que BitLocker. Vous pouvez utiliser le chiffrement d’appareil avec un compte Microsoft ou un compte de domaine.

Le chiffrement de l’appareil est activé automatiquement sur tous les Windows 10 et versions ultérieures sur les nouveaux appareils, afin que l’appareil soit toujours protégé. Les appareils pris en charge que vous mettez à niveau vers Windows 10 ou avec une installation propre ont également le chiffrement d’appareil automatiquement activé.

BitLocker To Go

Lorsqu’un ordinateur portable est perdu ou volé, la perte de données a généralement plus d’impact que la perte de la ressource de l’ordinateur. À mesure que de plus en plus de personnes utilisent des appareils de stockage amovibles, elles peuvent perdre des données sans perdre d’ordinateur. BitLocker To Go offre une protection contre le vol de données et l’exposition en étendant la prise en charge de BitLocker aux périphériques de stockage amovibles, tels que les lecteurs flash USB. Vous pouvez gérer BitLocker To Go à l’aide de stratégie de groupe, de Windows PowerShell et de l’application de chiffrement de lecteur BitLocker Panneau de configuration.

Dans Windows, les utilisateurs peuvent chiffrer leur média amovible en ouvrant Explorateur de fichiers, en cliquant avec le bouton droit sur le lecteur et en sélectionnant Activer BitLocker. Les utilisateurs peuvent ensuite choisir une méthode pour déverrouiller le lecteur, notamment à l’aide d’un mot de passe ou d’une carte à puce.

Après avoir choisi une méthode de déverrouillage, les utilisateurs doivent imprimer ou enregistrer leur clé de récupération. Vous pouvez configurer Windows pour stocker cette clé à 48 chiffres dans services de domaine Active Directory (AD DS) automatiquement, afin de pouvoir l’utiliser si d’autres méthodes de déverrouillage échouent, par exemple lorsque les utilisateurs oublient leurs mots de passe. Enfin, les utilisateurs doivent confirmer leurs sélections de déverrouillage pour commencer le chiffrement. Lorsque vous insérez un lecteur protégé par BitLocker sur votre ordinateur, le système d’exploitation Windows détecte le lecteur chiffré et vous invite à le déverrouiller.

Microsoft BitLocker Administration and Monitoring (MBAM)

Comme pour toute technologie de sécurité que vous implémentez, la gestion centralisée est recommandée. Vous pouvez gérer de manière centralisée BitLocker à l’aide de stratégie de groupe, mais avec des fonctionnalités limitées. Dans le cadre du pack d’optimisation Microsoft Desktop, MBAM facilite la gestion et la prise en charge de BitLocker et BitLocker To Go avec toutes les fonctionnalités. MBAM 2.5 avec Service Pack 1, la dernière version, présente les fonctionnalités clés suivantes :

- Les administrateurs peuvent automatiser le processus de chiffrement des volumes sur les ordinateurs clients au sein de l’entreprise.

- Les agents de sécurité peuvent déterminer l’état de conformité des ordinateurs individuels ou même de l’entreprise elle-même.

- Fournit des rapports centralisés et une gestion matérielle avec Microsoft Endpoint Configuration Manager.

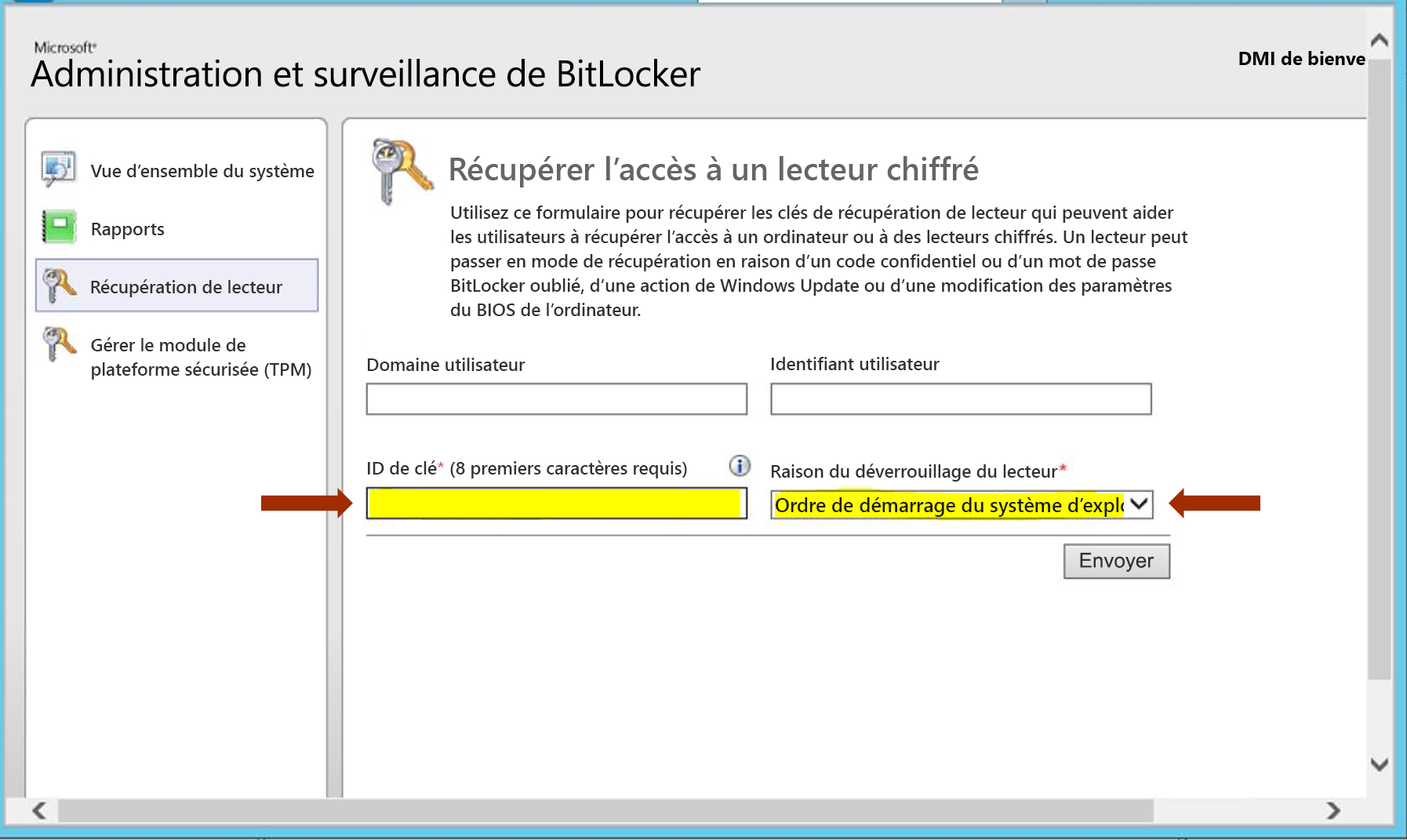

- Réduit la charge de travail du support technique qui aide les utilisateurs finaux à recourir aux demandes de récupération BitLocker.

- Les utilisateurs finaux peuvent récupérer des appareils chiffrés indépendamment à l’aide du portail Self-Service.

- Les agents de sécurité peuvent auditer l’accès aux informations de clé de récupération.

- Windows Enterprise utilisateurs peuvent continuer à travailler n’importe où avec leurs données d’entreprise protégées.

- Applique les options de stratégie de chiffrement BitLocker que vous définissez pour votre entreprise.

- S’intègre à des outils de gestion existants, tels que endpoint Configuration Manager.

- Offre une expérience utilisateur de récupération personnalisable par l’informatique.