Planifier une intégration de Microsoft Entra

Quand le service informatique de Contoso implémente un service cloud ou une application dans l’environnement informatique, il souhaite généralement utiliser un seul magasin d’identités pour les applications locales et cloud. Au moyen de la synchronisation d’annuaires, il peut connecter un service AD DS local à Microsoft Entra ID.

Qu’est-ce que la synchronisation d’annuaires ?

La synchronisation d’annuaires permet de synchroniser les utilisateurs, les groupes et les contacts entre un service AD DS local et Microsoft Entra ID. Dans sa forme la plus simple, installez un composant de synchronisation d’annuaires sur un serveur de votre domaine local. Fournissez ensuite un compte disposant des accès Administrateur de domaine et Administrateur d’entreprise au service AD DS local, ainsi qu’un autre compte disposant d’un accès Administrateur à Microsoft Entra ID.

Les comptes d’utilisateur, groupes et contacts que vous sélectionnez dans AD DS sont ensuite répliqués dans Microsoft Entra ID. Les utilisateurs peuvent ensuite se servir de ces comptes pour se connecter et accéder aux services Azure qui reposent sur l’authentification Microsoft Entra ID.

À moins que vous n’activiez la synchronisation de mot de passe, les utilisateurs disposent d’un mot de passe distinct de celui de leur environnement local pour se connecter à une ressource Azure. Même si vous implémentez la synchronisation de mot de passe, les utilisateurs sont toujours invités à entrer leurs informations d’identification quand ils accèdent à la ressource Azure sur les ordinateurs joints à un domaine. La synchronisation de mot de passe présente l’avantage suivant : pour se connecter à la ressource Azure, les utilisateurs peuvent se servir de leur nom d’utilisateur et mot de passe de connexion au domaine. Ne confondez pas cela avec l’authentification SSO. Le comportement lié à la synchronisation de mot de passe est appelé connexion identique.

Avec Azure, le flux de synchronisation est unidirectionnel entre le service d’annuaire AD DS local et Azure. Toutefois, avec des fonctionnalités Microsoft Entra ID P1 ou P2, certains attributs sont répliqués dans l’autre sens. Par exemple, vous pouvez configurer Azure pour réécrire les mots de passe vers un service AD DS local, mais également vers des groupes et des appareils à partir de Microsoft Entra ID. Si vous ne souhaitez pas synchroniser l’intégralité de votre AD DS local, la synchronisation d’annuaires pour Microsoft Entra ID prend en charge un filtrage limité et une personnalisation du flux d’attributs en fonction des valeurs suivantes :

- OU

- Domain

- Attributs utilisateur

- Applications

Microsoft Entra Connect

Vous pouvez utiliser Microsoft Entra Connect pour effectuer la synchronisation entre un AD DS local et Microsoft Entra ID. Microsoft Entra Connect est un outil basé sur un assistant permettant d’activer la connectivité entre une infrastructure locale de gestion des identités et Azure. À l’aide de l’Assistant, choisissez votre topologie et vos impératifs. L’Assistant déploie et configure ensuite tous les composants nécessaires à votre place. Selon les impératifs sélectionnés, cela peut inclure les éléments suivants :

- synchronisation Azure Active Directory (synchronisation Azure AD)

- Déploiement Exchange hybride

- Réécriture des changements apportés au mot de passe

- Serveurs AD FS et serveurs proxy AD FS ou proxy d’application web

- Module Microsoft Graph PowerShell

Remarque

La plupart des organisations déploient un serveur de synchronisation dédié pour héberger Microsoft Entra Connect.

Lorsque vous exécutez Microsoft Entra Connect, il se produit ce qui suit :

- Les nouveaux utilisateurs, groupes et objets contact du service AD DS local sont ajoutés à Microsoft Entra ID. Toutefois, les licences des services cloud tels que Microsoft 365 ne sont pas automatiquement affectées à ces objets.

- Les attributs des utilisateurs, groupes ou objets contact existants, modifiés dans le service AD DS local, sont modifiés de Microsoft Entra ID. Toutefois, tous les attributs du service AD DS local ne sont pas synchronisés avec Microsoft Entra ID. Au moyen du composant Gestionnaire de synchronisation de Microsoft Entra ID, vous pouvez configurer un ensemble d’attributs qui se synchronisent avec Microsoft Entra.

- Les utilisateurs, groupes et objets contact existants, supprimés du service AD DS local, sont supprimés de Microsoft Entra ID.

- Les objets utilisateur existants désactivés dans l’environnement local sont désactivés dans Azure. Toutefois, l’affectation des licences n’est pas automatiquement annulée.

Microsoft Entra ID vous impose d’avoir une unique source d’autorité pour chaque objet. Ainsi, il est important de comprendre que, dans un scénario Microsoft Entra Connect, lorsque vous exécutez la synchronisation Active Directory, vous maîtrisez les objets à partir de votre service AD DS local à l’aide d’outils tels que des utilisateurs et ordinateurs Active Directory ou Windows PowerShell. Toutefois, la source d’autorité est le service d’annuaire AD DS local. Une fois le premier cycle de synchronisation effectué, la source d’autorité est transférée du cloud au service d’annuaire AD DS local. Tous les changements à venir apportés aux objets cloud (à l’exception des licences) sont maîtrisés à partir des outils du service d’annuaire AD DS local. Les objets cloud correspondants sont en lecture seule. Les administrateurs Microsoft Entra ne peuvent pas modifier les objets cloud si la source d’autorité est le service AD DS local, sauf si vous implémentez certaines des technologies qui autorisent la réécriture.

Autorisations et comptes nécessaires à l’exécution de Microsoft Entra Connect

Pour implémenter Microsoft Entra Connect, vous devez disposer d’un compte, ainsi que des autorisations nécessaires pour le service AD DS local et Microsoft Entra ID. L’installation et la configuration de Microsoft Entra Connect nécessitent les comptes suivants :

- Un compte Azure disposant des autorisations relatives au rôle Administrateur général dans le locataire Azure (par exemple un compte d’organisation), et qui n’est pas le compte utilisé pour configurer le compte lui-même.

- Un compte local disposant des autorisations relatives au rôle Administrateur d’entreprise dans le service d’annuaire AD DS local. Dans l’Assistant Microsoft Entra Connect, vous pouvez utiliser un compte existant à cette fin ou laisser l’Assistant en créer un à votre place.

Microsoft Entra Connect utilise un compte Administrateur général Azure pour provisionner et mettre à jour les objets quand l’Assistant Configuration de Microsoft Entra Connect s’exécute. Vous devez créer un compte de service dédié dans Azure utilisable par la synchronisation d’annuaires, car vous ne pouvez pas utiliser le compte Administrateur du locataire Azure. Cette restriction est due au fait que le compte que vous avez utilisé pour configurer Azure n’a peut-être pas de suffixe de nom de domaine correspondant au nom de domaine. Le compte doit être membre du groupe de rôles Administrateurs généraux.

Dans l’environnement local, le compte utilisé pour installer et configurer Microsoft Entra Connect doit disposer des autorisations suivantes :

- Autorisations d’administrateur d’entreprise dans AD DS. Cette autorisation est nécessaire pour créer le compte d’utilisateur de synchronisation dans Active Directory.

- Autorisations d’administrateur de la machine locale. Cette autorisation est nécessaire pour installer le logiciel Microsoft Entra Connect.

Le compte utilisé pour configurer Microsoft Entra Connect et exécuter l’Assistant Configuration doit résider dans le groupe ADSyncAdmins de la machine locale. Par défaut, le compte utilisé pour installer Microsoft Entra Connect est automatiquement ajouté à ce groupe.

Remarque

Le compte que vous utilisez pour installer Azure AD Connect est automatiquement ajouté au groupe ADSyncAdmins quand vous installez le produit. Vous devez vous déconnecter et vous reconnecter pour utiliser l’interface de Synchronization Service Manager, car le compte ne récupère le SID (identificateur de sécurité) du groupe qu’à la prochaine connexion à l’aide du compte.

Le compte Administrateur d’entreprise est nécessaire uniquement quand vous installez et configurez Microsoft Entra Connect. Toutefois, ses informations d’identification ne sont pas stockées ou enregistrées par l’Assistant Configuration. Vous devez donc créer un compte Administrateur Microsoft Entra Connect spécial pour installer et configurer Microsoft Entra Connect, puis affecter ce compte au groupe Administrateurs d’entreprise au moment de la configuration de Microsoft Entra Connect. Toutefois, ce compte Administrateur Microsoft Entra Connect doit être supprimé du groupe Administrateurs d’entreprise une fois l’installation de Microsoft Entra Connect effectuée. Le tableau suivant détaille les comptes créés durant la configuration de Microsoft Entra Connect.

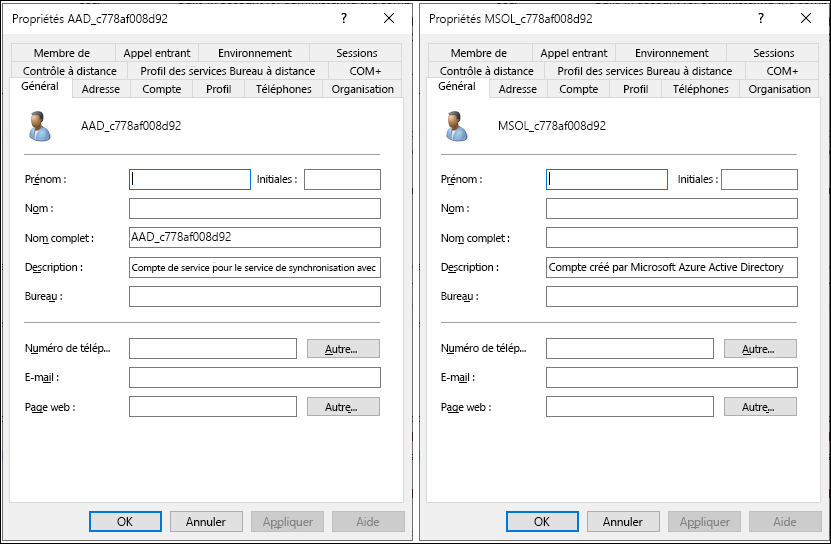

| Compte | Description |

|---|---|

MSOL_<id> |

Ce compte est créé au moment de l’installation de Microsoft Entra Connect et configuré pour se synchroniser avec le locataire Azure. Le compte dispose d’autorisations de réplication d’annuaire dans le service d’annuaire AD DS local et d’une autorisation d’accès en écriture sur certains attributs pour activer le déploiement hybride. |

AAD_<id> |

Il s’agit du compte de service du moteur de synchronisation. Il est créé avec un mot de passe complexe généré de manière aléatoire et configuré automatiquement pour ne jamais expirer. Quand le service de synchronisation d’annuaires s’exécute, il utilise les informations d’identification du compte de service pour accéder en lecture au service Active Directory local, puis écrire le contenu de la base de données de synchronisation dans Azure. Cela est possible grâce à l’utilisation des informations d’identification d’administrateur du locataire que vous entrez dans l’Assistant Configuration de Microsoft Entra Connect. |

Attention

Ne modifiez pas le compte de service de Microsoft Entra Connect après avoir installé Microsoft Entra Connect, car Microsoft Entra Connect tente toujours de s’exécuter à l’aide du compte créé durant l’installation. Si vous modifiez le compte, Microsoft Entra Connect cesse de s’exécuter et les synchronisations planifiées n’ont plus lieu.

Documentation supplémentaire

Pour en savoir plus, consultez le document suivant.