Décrire les catégories d’audit de base

Les journaux d’audit enregistrent les activités et les événements de sécurité dans le journal de sécurité Windows. Vous pouvez ensuite surveiller ces journaux d’audit pour identifier les problèmes qui nécessitent une investigation plus poussée. L’audit des activités réussies peut également être utile, car cela fournit une documentation sur les modifications. L’audit peut également consigner les échecs de tentative d’accès aux ressources d’entreprise par des pirates malveillants ou des utilisateurs non autorisés. Lors de la configuration de l’audit, vous spécifiez des paramètres d’audit, activez une stratégie d’audit, puis Surveillez les événements dans les journaux de sécurité.

Windows Server fournit deux catégories d’audit :

- Audit de base. Neuf valeurs sont fournies pour vous permettre d’auditer les événements de sécurité fondamentaux.

- Audit avancé. Dix catégories d’événements, qui contiennent des paramètres de stratégie plus détaillés. Plus de 60 paramètres de stratégie configurables sont disponibles.

Quelles sont les catégories d’audit de base ?

Le tableau suivant décrit les catégories d’audit de base.

| Paramètre de stratégie d’audit | Description |

|---|---|

| Auditer les événements d'ouverture de session de compte | Crée un événement lorsqu’un utilisateur ou un ordinateur tente d’utiliser un compte Windows Server Active Directory pour s’authentifier. Par exemple, lorsqu’un utilisateur ouvre une session sur un ordinateur du domaine, un événement d’ouverture de session de compte est généré. |

| Auditer les événements d'ouverture de session | Crée un événement lorsqu’un utilisateur ouvre une session de manière interactive (localement) sur un ordinateur ou sur le réseau (à distance). Par exemple, si une station de travail et un serveur sont configurés pour auditer les événements de connexion, la station de travail audite un utilisateur qui se connecte directement à cette station de travail. Lorsque l’utilisateur se connecte à un dossier partagé sur le serveur, le serveur enregistre cette connexion distante. Lorsqu’un utilisateur ouvre une session, le contrôleur de domaine enregistre un événement de connexion, car les scripts d’ouverture de session et les stratégies sont récupérés à partir du contrôleur de domaine. |

| Auditer la gestion des comptes | Audite les événements, notamment la création, la suppression ou la modification de comptes d’utilisateur, de groupe ou d’ordinateur, et la réinitialisation des mots de passe utilisateur. |

| Auditer l’accès au service d’annuaire | Audite les événements qui sont spécifiés dans la liste de contrôle d’accès système (SACL), que vous pouvez voir dans la boîte de dialogue propriétés de sécurité avancée Paramètres propriétés de l’objet Active Directory. En plus de définir la stratégie d’audit avec ce paramètre, vous devez également configurer l’audit pour le ou les objets spécifiques à l’aide de la liste SACL de l’objet ou des objets. Cette stratégie est similaire à la stratégie Auditer l’accès aux objets que vous utilisez pour auditer des fichiers et des dossiers, mais cette stratégie s’applique à Active Directory objets. |

| Auditer les modifications de stratégie | Audite les modifications apportées aux stratégies d’attribution de droits d’utilisateur, aux stratégies d’audit ou aux stratégies d’approbation. |

| Auditer l’utilisation des privilèges | Audite l’utilisation d’une autorisation ou d’un droit d’utilisateur. Consultez le texte explicatif de cette stratégie dans l’Éditeur de gestion des stratégies de groupe. |

| Auditer les événements système | Audite les redémarrages système, les arrêts ou les modifications qui affectent le système ou les journaux de sécurité. |

| Auditer le suivi des processus | Audite des événements tels que des activations de programme et des sorties de processus. Consultez le texte explicatif de cette stratégie dans l’Éditeur de gestion des stratégies de groupe. |

| Auditer l’accès aux objets | Audite l’accès aux objets tels que les fichiers, les dossiers, les clés de registre et les imprimantes qui ont leurs propres SACL. Outre l’activation de cette stratégie d’audit, vous devez configurer les entrées d’audit dans les SACL d’objets. |

Configurer l’audit de base

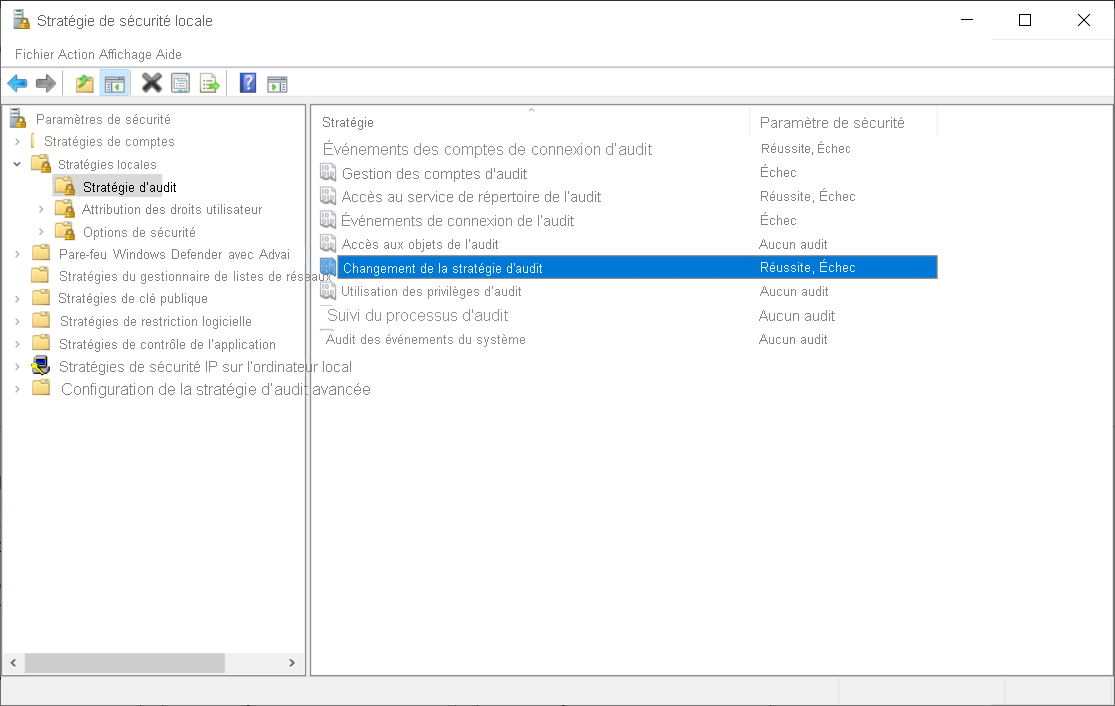

Vous pouvez consulter et configurer ces catégories d’audit de base à l’aide de la console de stratégie de sécurité locale, comme indiqué dans la capture d’écran suivante. Ici, l’administrateur a sélectionné le nœud Stratégie d’audit dans la console Stratégie de sécurité locale, et a configuré les paramètres d’audit de réussite et d’échec.

Conseil

Vous pouvez également utiliser la Stratégie de groupe, ce qui facilite la configuration des paramètres pour plusieurs ordinateurs.

Vous pouvez également utiliser la console de gestion stratégie de groupe :

- Recherchez et sélectionnez l’objet de stratégie de groupe approprié, puis ouvrez l’objet de stratégie de groupe pour le modifier.

- Dans l’Éditeur de gestion des stratégies de groupe, accédez à Configuration ordinateur, Stratégies\Paramètres Windows\Paramètres de sécurité\Stratégies locales puis sélectionnez Stratégie d’audit.

- Dans l’Éditeur de gestion des stratégies de groupe, ouvrez n’importe quel paramètre de stratégie.

- Activez la case à cocher Définir ces paramètres de stratégie, puis indiquez si vous souhaitez activer l’audit des événements de réussite, des événements d’échec ou les deux. Sélectionnez ensuite OK.

Il peut être tentant d’activer toutes les valeurs d’audit dans tous les paramètres disponibles. Toutefois, cela peut générer une piste d’audit importante que vous devez analyser. Donc, pensez à être plus ciblé et n’activez que ce qui est utile pour vous.

Par exemple, si vous auditez les événements d’ouverture de session de compte ayant échoué, vous pouvez exposer les tentatives d’accès au domaine par un pirate malveillant en tentant de se connecter à plusieurs reprises en tant qu’utilisateur de domaine sans connaître le mot de passe du compte. L’audit des événements de connexion de compte réussis n’est pas particulièrement utile, car il indique probablement un événement de connexion légitime.

Conseil

L’audit des événements de gestion des comptes ayant échoué peut révéler un pirate malveillant qui tente de manipuler l’appartenance d’un groupe de sécurité.

L’une de vos tâches les plus importantes consiste à équilibrer et à aligner la stratégie d’audit avec vos stratégies d’entreprise et à ce qui est réaliste pour votre organisation. Par exemple, votre stratégie d’entreprise peut indiquer que toutes les échecs d’ouverture de session et les modifications réussies apportées aux utilisateurs et groupes Active Directory doivent être auditées. C’est facile à réaliser dans Active Directory Domain Services (AD DS). Toutefois, vous devez décider de la façon dont vous allez utiliser ces informations avant d’implémenter des stratégies d’audit.

Conseil

Les journaux d’audit détaillés sont inutiles si vous ne savez pas comment les gérer efficacement, ou si vous ne disposez pas des outils nécessaires.

Pour implémenter l’audit, vous devez disposer d’une stratégie d’audit bien configurée et des outils permettant de gérer les événements audités.

Spécifier les paramètres d’audit d’un fichier ou d’un dossier

De nombreuses organisations choisissent d’auditer l’accès aux fichiers. Windows Server prend en charge l’audit granulaire en fonction des comptes d’utilisateurs ou de groupes et des actions spécifiques effectuées par ces comptes.

Pour configurer l’audit des fichiers ou des dossiers, vous devez effectuer les trois étapes suivantes :

Définissez les paramètres d’accès aux objets d’audit , puis choisissez Réussite, Échec, ou les deux.

Notes

L’activation de l’audit des réussites peut générer un volume important de données de journalisation qui peuvent être utilisées de façon limitée. Après tout, il vous indique qu’un utilisateur a réussi à accéder à un fichier ou à un dossier. Il est plus intéressant de savoir quand quelqu’un échoue.

Localisez le dossier dont vous souhaitez effectuer le suivi. Cliquez avec le bouton droit sur le dossier, puis sélectionnez Propriétés.

Sous l’onglet Sécurité, sélectionnez Avancé.

Sélectionnez l’onglet Audit dans la page de Paramètres de sécurité avancée .

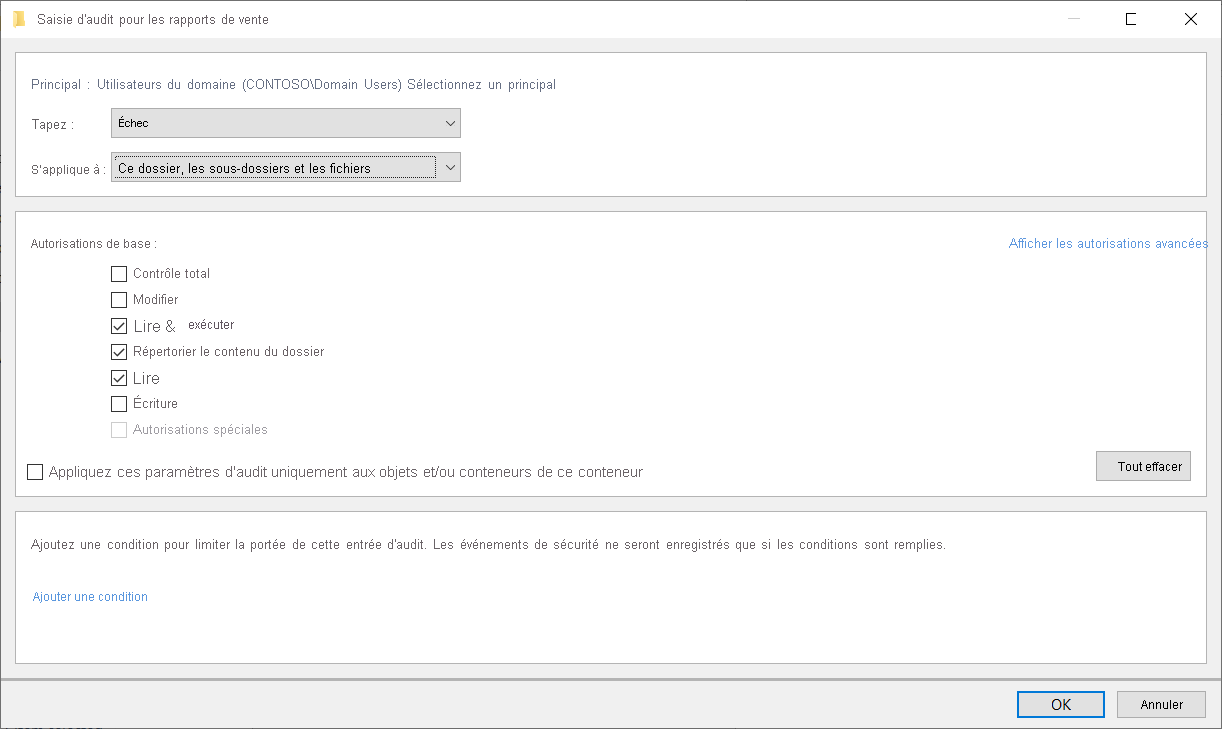

Sélectionnez Ajouter, choisissez les principaux de sécurité dont vous voulez auditer l’activité sur le dossier, puis choisissez les activités dont vous souhaitez effectuer le suivi.

Dans la liste Type, choisissez Tout, Réussiteou Échec.

Choisissez ensuite les autorisations dont vous souhaitez effectuer le suivi, puis cliquez deux fois sur OK .

Dans la capture d’écran suivante, l’administrateur a sélectionné les paramètres d’audit d’un dossier appelé SalesReports. Il a choisi d’auditer l’accès en échec pour les utilisateurs du domaine.

Utilisation type

Vous pouvez auditer les réussites pour les raisons suivantes :

- Afin de consigner l’accès aux ressources pour la création de rapports et la facturation.

- Pour surveiller l’accès, suggérant que les utilisateurs effectuent des actions supérieures à celles que vous aviez planifiées, indiquant que les autorisations sont trop importantes.

- Pour identifier l’accès qui est en dehors de caractères pour un compte particulier, ce qui peut être le signe qu’un pirate malveillant a enfreint un compte d’utilisateur.

Vous pouvez auditer les événements ayant échoué pour les raisons suivantes :

- Pour surveiller les tentatives d’accès à une ressource par des utilisateurs non autorisés.

- Pour identifier les échecs de tentative d’accès à un fichier ou à un dossier auquel un utilisateur a besoin d’accéder. Cela indique que les autorisations ne sont pas suffisantes pour répondre aux besoins de l’entreprise.

Avertissement

Les journaux d’audit peuvent croître rapidement. Par conséquent, configurez le minimum minimal requis pour atteindre l’objectif de sécurité de votre organisation.

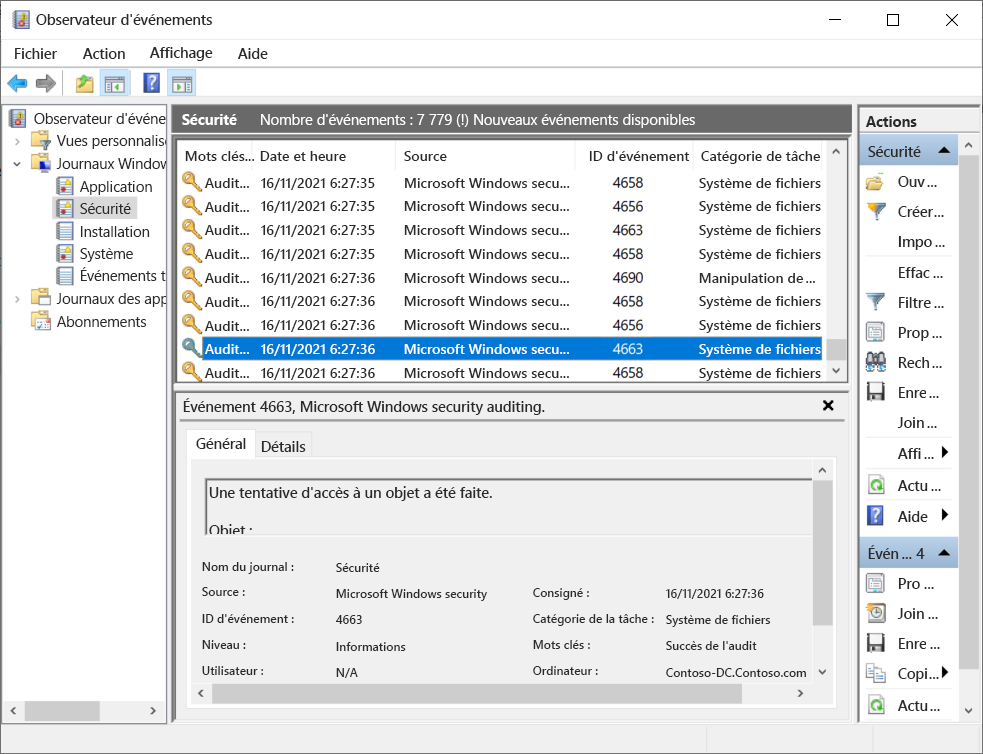

Évaluer les événements dans le journal de sécurité

Une fois que vous avez activé le paramètre de stratégie Auditer l’accès aux objets et utilisé les listes de contrôle d’accès des objets pour spécifier l’accès que vous souhaitez auditer, Windows Server commence à enregistrer l’accès en fonction des entrées d’Audit. Vous pouvez afficher les événements résultants dans le journal des événements de sécurité du serveur. Pour ce faire, dans Outils d’administration, ouvrez la console observateur d’événements, puis développez Journaux Windows\Sécurité, comme indiqué dans la capture d’écran suivante. L’administrateur a sélectionné le journal de sécurité et a mis en surbrillance un événement avec l’ID 4663 ; cela est associé à une tentative d’accès à un objet de fichier.