Gestion des incidents

Une fois que vous avez commencé à utiliser Microsoft Sentinel pour générer des incidents, l’équipe informatique de Contoso et vous-même pouvez les investiguer. Microsoft Sentinel dispose d’outils d’investigation et d’analyse avancés que vous pouvez utiliser pour recueillir des informations et déterminer les étapes de correction.

Passer en revue les incidents

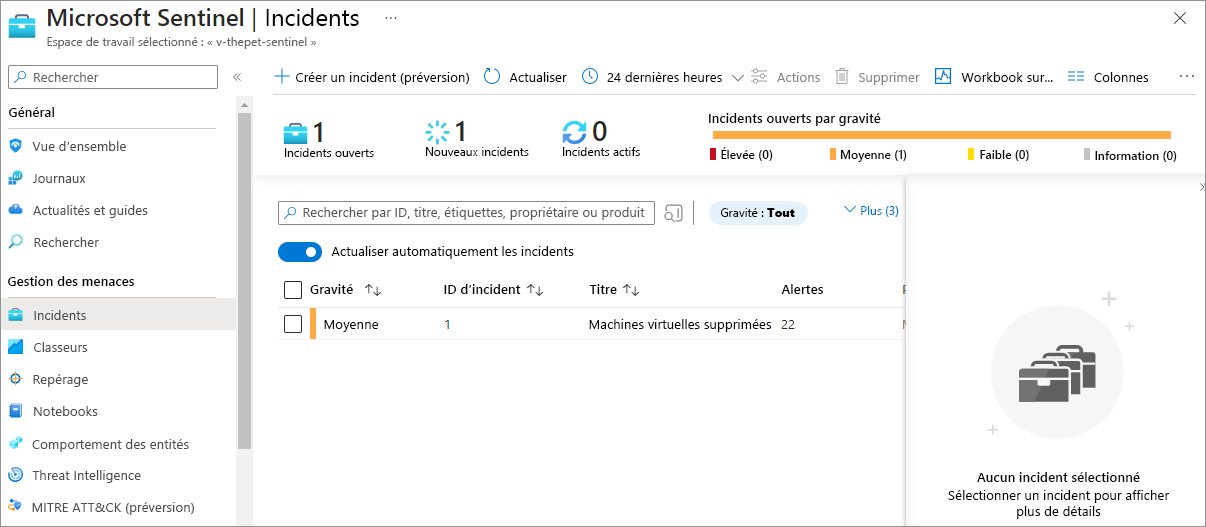

Pour identifier et résoudre les problèmes de sécurité, commencez par investiguer les incidents. La page Vue d’ensemble de Microsoft Sentinel fournit une liste des incidents les plus récents à des fins de référence rapide. Pour plus d’informations et pour obtenir une vue d’ensemble complète des incidents, utilisez la page Incidents, qui présente tous les incidents de l’espace de travail actuel et fournit des détails sur ces incidents.

La page Incidents fournit une liste complète des incidents dans Microsoft Sentinel. La page fournit également des informations de base sur les incidents. Ces informations sont les suivantes : gravité, ID, titre, alertes, noms de produits, heure de création, heure de la dernière mise à jour, propriétaire et état. Vous pouvez trier les incidents par colonne et filtrer la liste des incidents par nom, gravité, état, nom de produit ou propriétaire.

À partir de cette page, vous pouvez effectuer différentes étapes pour investiguer les incidents.

Important

Les utilisateurs de Microsoft Entra qui enquêtent sur les incidents doivent être membres du rôle Directory Reader.

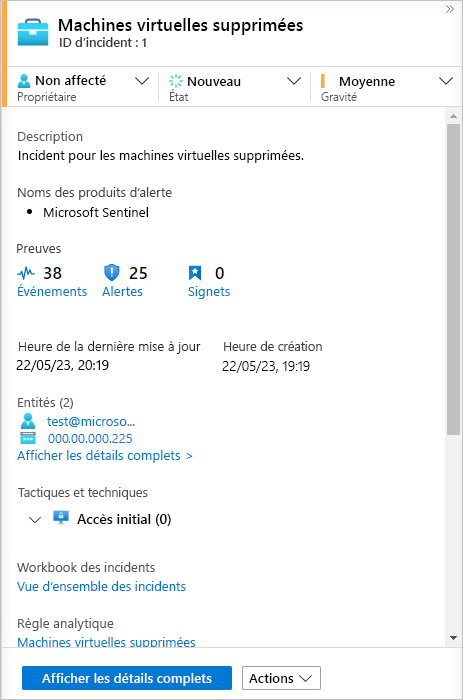

Examiner les détails d’un incident

Sélectionnez un incident dans la page Incidents pour afficher plus d’informations sur l’incident dans le volet droit. Ce volet fournit une description de l’incident et liste les preuves, entités et tactiques associées. Le volet contient aussi des liens vers des workbooks associés et vers la règle analytique qui a généré l’incident. Ces informations peuvent vous aider à en clarifier la nature et le contexte ainsi qu’à déterminer les mesures à prendre.

Dans le volet d’informations de l’incident, sélectionnez Afficher les détails complets pour ouvrir la page Incident et voir plus de détails sur l’incident. Vous pouvez utiliser ces détails pour mieux comprendre le contexte de l’incident. Par exemple, dans le cas d’une attaque par force brute, vous pouvez accéder à la requête Log Analytics de l’alerte pour déterminer le nombre d’attaques.

Gérer la propriété, l’état et la gravité d’un incident

Chaque incident créé par Microsoft Sentinel comporte des métadonnées jointes que vous pouvez afficher et gérer. Ces informations vous permettent de :

- Attribuer et suivre la propriété de l’incident.

- Définir et suivre l’état d’un incident, de la création à la résolution.

- Définir et examiner la gravité.

Propriété

Dans un environnement classique, vous devez désigner un propriétaire, que vous choisissez dans l’équipe de sécurité, pour chaque incident. Le propriétaire d’un incident est responsable de la gestion globale de cet incident, y compris de son investigation et de ses mises à jour d’état. Vous pouvez modifier ce propriétaire à tout moment pour attribuer l’incident à un autre membre de l’équipe de sécurité à des fins d’investigation plus approfondie ou d’escalade.

Statut

Chaque nouvel incident créé dans Microsoft Sentinel est affecté de l’état Nouveau. Quand vous passez en revue les incidents en vue d’y répondre, changez manuellement leur état pour refléter leur état actuel. Pour les incidents en cours d’investigation, définissez l’état sur Actif. Quand un incident est entièrement résolu, définissez l’état sur Fermé.

Quand vous définissez l’état sur Fermé, vous êtes invité à choisir l’une des résolutions suivantes :

- Vrai positif - activité suspecte

- Positif inoffensif – suspect, mais attendu

- Faux positif – logique d’alerte incorrecte

- Faux positif – données inexactes

- Indéterminé

Gravité

La règle ou la source de sécurité Microsoft qui a généré l’incident définit initialement la gravité. Dans la plupart des cas, la gravité de l’incident reste inchangée, mais vous pouvez la changer si vous jugez que l’incident est plus ou moins grave par rapport à la classification initiale. Les options de gravité sont Informations, Faible, Moyenne et Élevée.

Utiliser le graphique d’examen

Vous pouvez effectuer une investigation plus approfondie d’un incident en sélectionnant Examiner dans la page Incident. Cette action permet d’ouvrir le graphe d’investigation, un outil visuel qui permet d’identifier les entités impliquées dans l’attaque et les relations entre elles. Si l’incident implique plusieurs alertes dans le temps, vous pouvez aussi passer en revue la chronologie des alertes et les corrélations entre celles-ci.

Passer en revue les détails de l’entité

Vous pouvez sélectionner chaque entité figurant sur le graphe pour afficher des informations supplémentaires les concernant. Ces informations incluent les relations avec d’autres entités, l’utilisation de compte et des détails sur les flux de données. Pour chaque domaine d’information, vous pouvez accéder aux événements connexes dans Log Analytics et ajouter les données d’alerte associées dans le graphe.

Passer en revue les détails de l’incident

Vous pouvez sélectionner l’élément d’incident dans le graphe pour observer des métadonnées d’incident liées à la sécurité et au contexte d’environnement de l’incident.