Comment le Serveur de routes Azure fonctionne-t-il ?

Lorsque vous commencez à vous sentir prêt à déployer le Serveur de routes Azure au sein de votre organisation, vous devez savoir plus en détail comment il fonctionne. Même si le Serveur de routes Azure est un service complètement managé, il est important de comprendre comment il fonctionne dans divers scénarios.

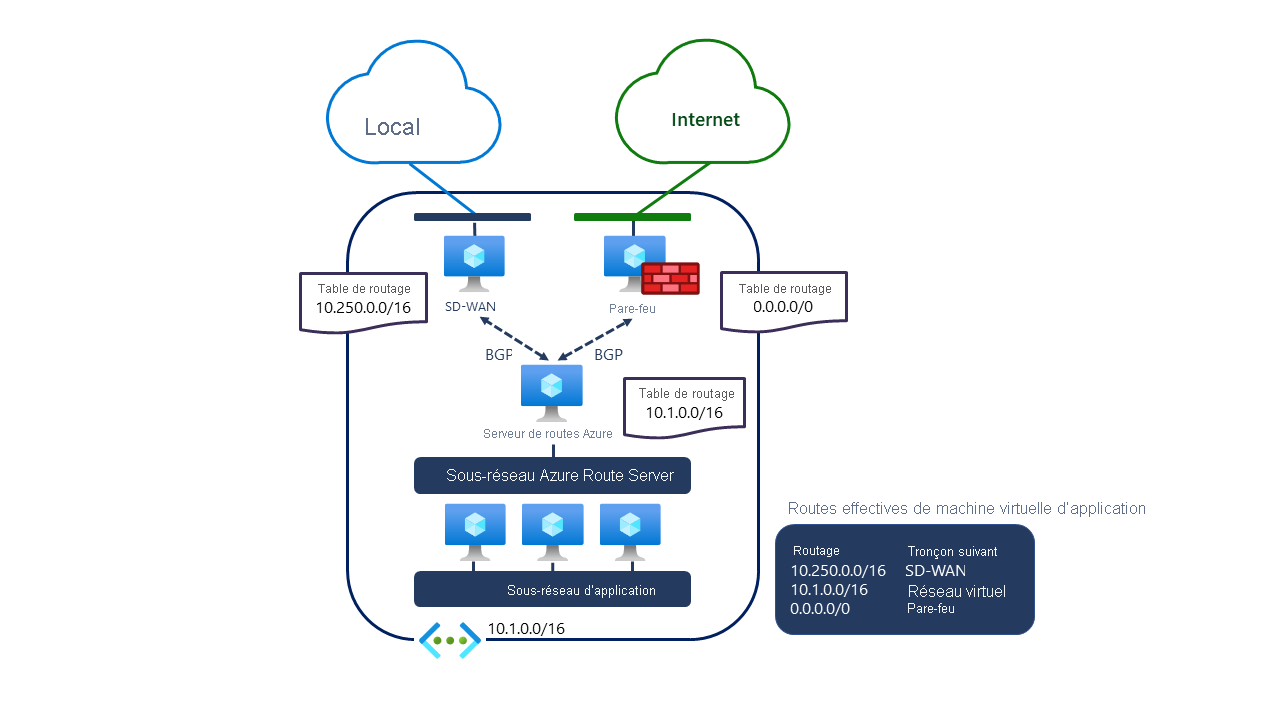

Le plus souvent, vous utilisez le serveur de routes Azure avec une ou plusieurs appliances réseau. Par exemple, vous pouvez connecter le Serveur de routes Azure à une appliance NVA pare-feu et à une appliance SD-WAN, comme dans le diagramme suivant :

Cet exemple a un réseau virtuel avec l’espace d’adressage 10.1.0.0/16. Au sein de ce réseau, un sous-réseau Applications héberge des machines virtuelles et d’autres ressources. Le même réseau a également un sous-réseau Serveur de routes Azure qui gère la table de routage pour l’espace d’adressage 10.1.0.0/16. Deux appliances virtuelles déployées sur le même réseau sont une appliance pare-feu et une appliance SD-WAN. Tout le trafic Internet est routé via l’appliance pare-feu, car celle-ci gère la route par défaut 0.0.0.0/0.

Une autre appliance, SD-WAN, gère la connexion au réseau local avec l’espace d’adressage 10.250.0.0/16. Deux appliances, SD-WAN et pare-feu, sont configurées en tant que pairs BGP pour le Serveur de routes Azure. C’est la raison pour laquelle leurs tables de routage sont propagées vers le Serveur de routes Azure. De plus, la table de routage du réseau 10.1.0.0/16 est propagée aux appliances réseau. Étant donné que le Serveur de routes Azure est configuré dans le même réseau virtuel que les machines virtuelles, ces routes sont ensuite automatiquement configurées sur les machines virtuelles du réseau virtuel.

Résultat, lorsqu’une machine virtuelle du sous-réseau d’application doit communiquer avec une ressource située sur un réseau local, elle sait que le trafic doit être envoyé à l’appliance SD-WAN. Si elle le souhaite, elle accède à Internet en utilisant la route par défaut gérée par l’appliance de pare-feu. Étant donné que l’appliance SD-WAN contient des informations sur les routes pour l’espace d’adressage 10.1.0.0./16, toutes les ressources situées en local pourront communiquer avec les ressources du sous-réseau Application. Chaque fois qu’un changement se produit sur des routes ou des espaces d’adressage dans un composant connecté au serveur de routes Azure, il se propage automatiquement sur l’ensemble des appliances et des tables de routage.

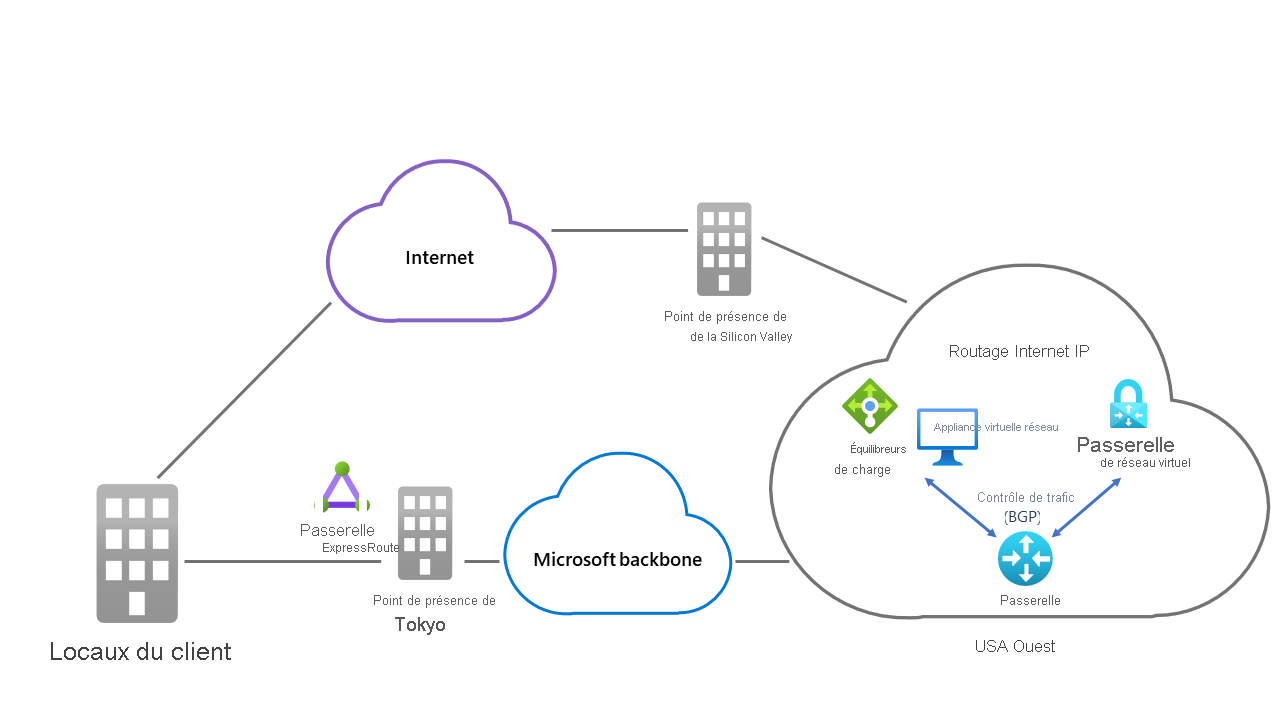

Passons en revue le mode de contrôle du trafic via l’appliance NVA SD-WAN quand le Serveur de routes Azure est déployé. Dans le scénario suivant, le Serveur de routes Azure autorise la sélection de chemins, ce qui vous permet de configurer votre appliance NVA SD-WAN pour avoir une préférence de routage lors de la communication avec votre réseau local. Lorsque l’appliance NVA SD-WAN est utilisée avec le Serveur de routes Azure pour établir une connexion à un réseau local, le chemin peut être déterminé de deux façons, comme le montre le diagramme suivant :

La préférence de routage vous permet de choisir la façon dont est routé votre trafic entre Azure et Internet. Vous pouvez choisir de router le trafic via le backbone réseau de Microsoft ou le réseau de l’ISP (Internet public). Ces options sont également appelées respectivement routage de patate froide et routage de patate chaude.

Lorsque vous déployez une appliance NVA SD-WAN dans le même réseau virtuel que le Serveur de routes Azure, celle-ci est configurée avec une adresse IP réseau Microsoft. Le chemin du trafic vers votre réseau local utilise le réseau global Microsoft et quitte par conséquent le réseau Microsoft le plus proche de la destination. Le routage qui part de votre réseau local entre dans le réseau Microsoft le plus proche de l’utilisateur sur le chemin de retour. Cette méthode de routage présente des performances optimisées et offre la meilleure expérience possible moyennant un coût.

Pour optimiser les coûts, une deuxième méthode de routage consiste à affecter à votre appliance NVA SD-WAN une adresse IP Internet. Lorsque le trafic est routé vers votre réseau local, il quitte le réseau Microsoft dans la même région que celle dans laquelle le service est hébergé. Il est ensuite routé via Internet en utilisant le réseau de l’ISP. Le routage qui part de votre réseau local entre dans le réseau Microsoft le plus proche de la région du service hébergé. Cette méthode de routage fournit le meilleur prix global lors de l’exécution d’une tâche telle que le transfert d’une grande quantité de données.

Intégration du Serveur de routes Azure avec ExpressRoute et Azure VPN

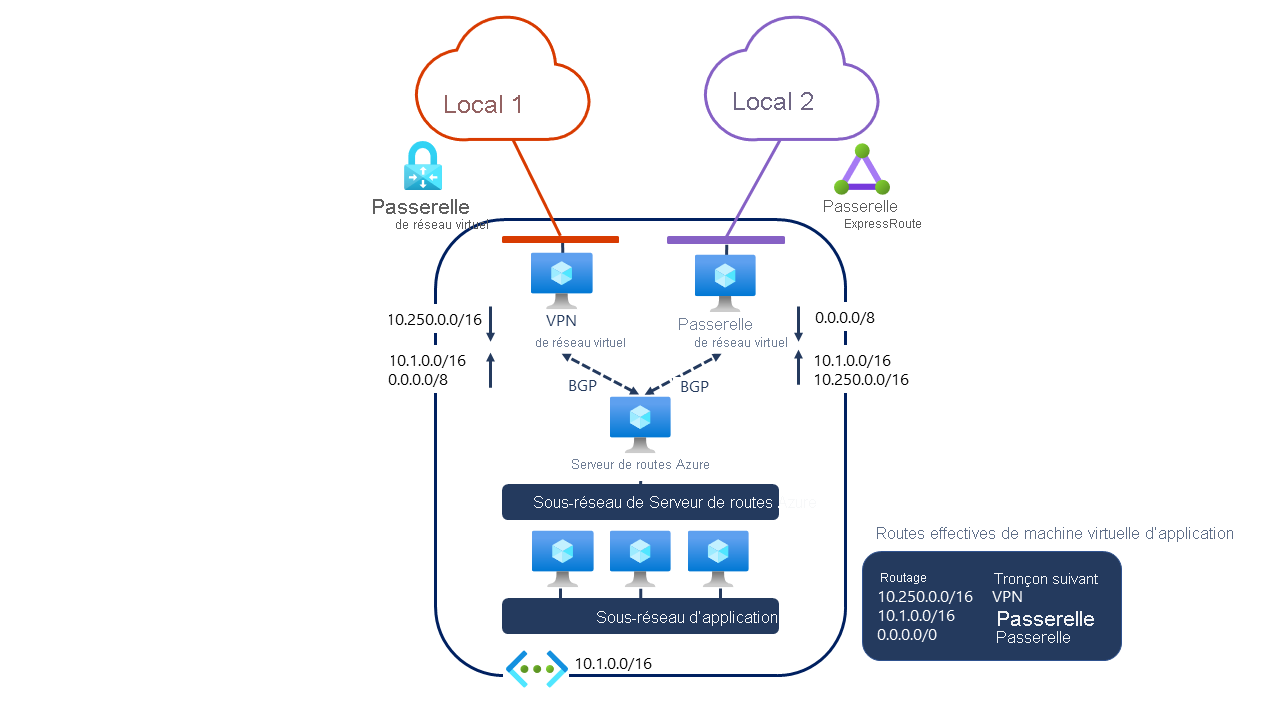

Dans certains scénarios, vous implémentez le serveur de routes Azure dans des réseaux virtuels avec une passerelle ExpressRoute ou une passerelle VPN Azure, comme illustré dans le diagramme suivant :

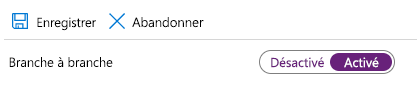

Ici, la passerelle VPN Azure et la passerelle ExpressRoute sont utilisées pour se connecter à des réseaux locaux. Toutefois, contrairement aux objets NVA que vous configurez comme pairs BGP sur le Serveur de routes Azure, vous n’avez pas besoin de configurer ou de gérer le peering BGP entre la passerelle et le Serveur de routes Azure. À la place, vous devez activer l’échange de routes entre la passerelle et le Serveur de routes Azure. Pour ce faire, configurez le paramètre suivant sur la page Configuration du Serveur de routes Azure sur le portail Azure :

Vous pouvez également activer l’échange de routes entre le Serveur de routes Azure et la passerelle (ou les passerelles) à l’aide de l’applet de commande Update-AzRouteServer avec l’indicateur -AllowBranchToBranchTraffic.

Ensuite, les informations de routage sont échangées entre la passerelle ExpressRoute et la passerelle VPN Azure à travers le serveur de routes Azure. Cela signifie que la passerelle VPN Azure reçoit les routes pour le réseau local 2, tandis que la passerelle ExpressRoute reçoit les routes pour le réseau local 1. Toutefois, les deux passerelles reçoivent également les routes pour le réseau virtuel où se trouve le Serveur de routes Azure.

Prix du Serveur de routes Azure

Le Serveur de routes Azure est un service de paiement à l’utilisation classique. Il ne présente pas de frais initiaux ni de frais de résiliation. Vous payez ce service uniquement lorsqu’il est actif.