Protection contre la perte de données

Les stratégies de protection contre la perte de données (DLP) agissent comme des barrières de sécurité pour empêcher les utilisateurs d’exposer involontairement des données de l’organisation et pour protéger la sécurité des informations dans l’abonné. Les stratégies DLP établissent des règles concernant les connecteurs qui sont activés pour chaque environnement, et les connecteurs qui peuvent être utilisés ensemble.

Les DLP empêchent l’accès non autorisé aux données et les fuites de Microsoft Power Platform. En tant qu’architecte de solution, vous devez vous préoccuper des DLP car elles :

- Garantissent un flux de données approprié dans une organisation en suivant les politiques de l’organisation.

- Peuvent empêcher une solution développée de fonctionner correctement si elles ne sont pas incluses dans vos plans.

- Peuvent interrompre votre solution après le déploiement, si elles sont ajoutées ultérieurement.

Faits principaux

Les faits principaux concernant les stratégies de protection contre la perte de données (DLP) sont les suivants :

- Les DLP appliquent des règles pour lesquelles les connecteurs peuvent être utilisés ensemble.

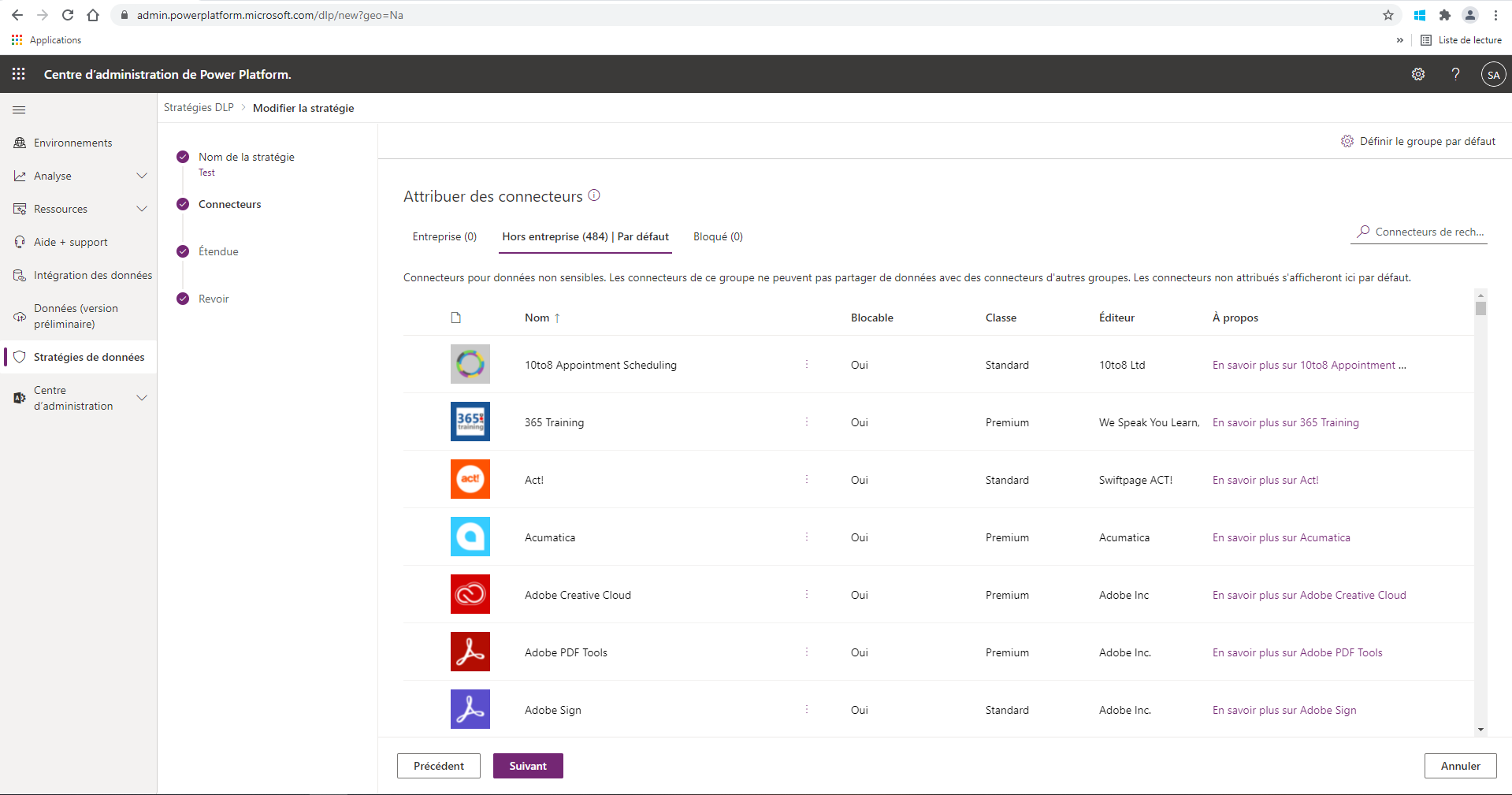

- Les connecteurs sont classés en groupes.

- Un connecteur d’un groupe ne peut être utilisé qu’avec d’autres connecteurs de ce même groupe dans une application ou un flux.

- Les administrateurs d’abonnés peuvent définir des stratégies qui s’appliquent à tous les environnements.

- Par défaut, aucune stratégie DLP n’est implémentée dans l’abonné.

Les connecteurs sont classés comme suit : données métier uniquement, pas de données métier autorisées ou bloquées. Un connecteur dans le groupe de données métier uniquement ne peut être utilisé qu’avec d’autres connecteurs de ce groupe dans la même application ou le même flux. Les noms « métier » et « non métier » n’ont pas de signification particulière, ce sont simplement des étiquettes. C’est le regroupement des connecteurs qui est important, et non le nom du groupe dans lequel ils sont placés. Les connecteurs bloqués ne peuvent pas être utilisés.

Remarque

Les connecteurs Dataverse ne peuvent pas être bloqués.

DLP et environnements

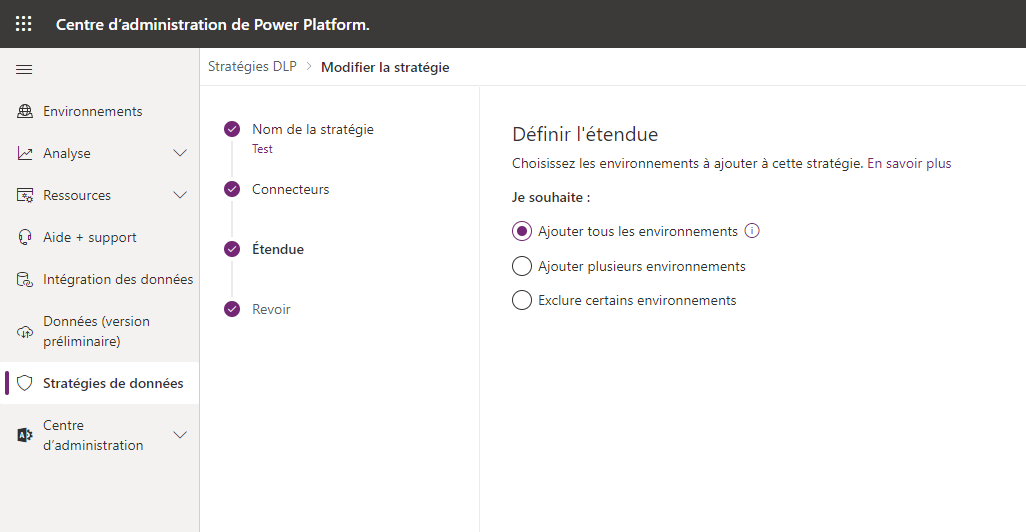

Les stratégies DLP peuvent être étendues au niveau de l’abonné et au niveau de l’environnement.

Vous pouvez appliquer plusieurs stratégies DLP à un environnement. Lors de la conception et de l’exécution, toutes les stratégies applicables à l’environnement dans lequel l’application ou le flux réside sont évaluées ensemble pour décider si la ressource est conforme ou non aux stratégies DLP. Si plusieurs stratégies sont configurées pour un environnement, la stratégie la plus restrictive s’applique à la combinaison de connecteurs.

Remarque

Les stratégies DLP d’environnement ne peuvent pas remplacer les stratégies DLP à l’échelle de l’abonné.

L’architecte de solution doit viser à définir le nombre minimal de stratégies et éviter, si possible, d’appliquer plusieurs stratégies à un environnement.

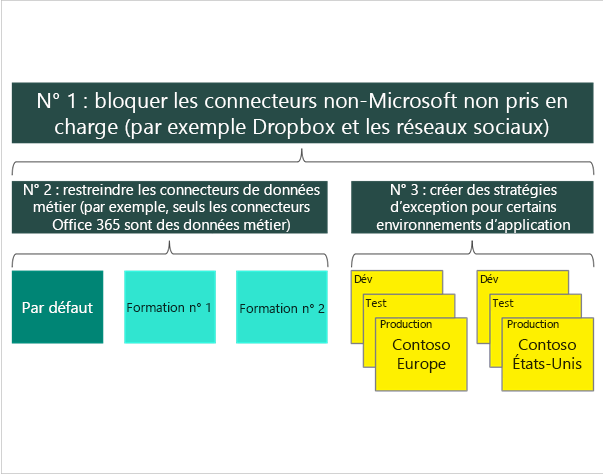

L’approche suivante est recommandée lorsque vous créez des stratégies :

- Créez une stratégie qui couvre tous les environnements qui bloque tous les connecteurs non-Microsoft non pris en charge et classe tous les connecteurs Microsoft comme des données métier.

- Créez une stratégie pour l’environnement par défaut (et d’autres environnements de formation) qui restreint davantage les connecteurs Microsoft classés en tant que données métier.

- Créez d’autres stratégies, ou excluez ces environnements des stratégies précédentes, qui permettent à certains connecteurs d’être utilisés pour des environnements spécifiques.

Déployer des stratégies

Les architectes de solution doivent prendre en compte les facteurs suivants concernant les stratégies de protection contre la perte de données :

- Il est préférable d’établir une stratégie par défaut tôt, puis d’accorder des exceptions ultérieurement.

- Des restrictions nouvelles et mises à jour peuvent désactiver les applications et les flux existants.

- Les changements peuvent prendre quelques minutes pour prendre effet.

- Les stratégies ne peuvent pas être appliquées au niveau de l’utilisateur, mais uniquement au niveau de l’abonné ou de l’environnement.

- Microsoft PowerShell et les connecteurs d’administration peuvent gérer les stratégies.

- Les utilisateurs des ressources dans les environnements peuvent visualiser les stratégies qui s’appliquent.

Lors du déploiement sur un abonné existant, les architectes de solution doivent assurer la liaison avec d’autres groupes informatiques pour :

- confirmer que les stratégies DLP sont configurées pour prendre en charge votre livrable ;

- déterminer le délai requis pour l’approbation et l’implémentation des modifications ;

- savoir ce que vous pouvez faire, et ce que vous demandez aux autres groupes de faire ;

- contrôler l’accès aux environnements et aux ressources à l’aide des groupes de sécurité Microsoft Entra ID.