Le cœur sécurisé est une collection de fonctionnalités qui offrent des fonctionnalités de sécurité intégrées du matériel, du microprogramme, du pilote et du système d’exploitation. Cet article explique comment configurer un serveur de base sécurisé à l’aide de Windows Admin Center, de l’expérience de bureau Windows Server et de la stratégie de groupe.

Le serveur de base sécurisé est conçu pour fournir une plateforme sécurisée pour les données et les applications critiques. Pour plus d’informations, consultez Qu’est-ce que le serveur de base sécurisé ?

Prerequisites

Avant de pouvoir configurer le serveur sécurisé, vous devez avoir les composants de sécurité suivants installés et activés dans le BIOS :

- Démarrage sécurisé.

- Module de plateforme sécurisée (TPM) 2.0.

- Le microprogramme système doit respecter les exigences de protection DMA de préboot et définir les indicateurs appropriés dans les tables ACPI pour choisir et activer la protection DMA du noyau. Pour en savoir plus sur la protection DMA du noyau, consultez protection DMA du noyau (protection de l’accès à la mémoire) pour les OEM.

- Processeur avec prise en charge activée dans le BIOS pour :

- Extensions de virtualisation.

- Unité de gestion de la mémoire d’entrée/sortie (IOMMU).

- Mesure dynamique de la racine de confiance (DRTM).

- Transparent Secure Memory Encryption est également nécessaire pour les systèmes AMD.

Important

L’activation de chacune des fonctionnalités de sécurité dans le BIOS peut varier en fonction de votre fournisseur de matériel. Veillez à consulter le guide d’activation du serveur sécurisé de votre fabricant de matériel.

Vous pouvez trouver du matériel certifié pour le serveur avec cœur sécurisé dans le catalogue Windows Server, et des serveurs locaux Azure dans le catalogue local Azure.

Activer les fonctionnalités de sécurité

Pour configurer un serveur de base sécurisé, vous devez activer des fonctionnalités de sécurité Windows Server spécifiques, sélectionnez la méthode appropriée et suivez les étapes.

Voici comment activer le serveur sécurisé à l’aide de l’interface utilisateur.

- Dans le bureau Windows, ouvrez le menu Démarrer , sélectionnez Outils d’administration Windows, ouvrez Gestion des ordinateurs.

- Dans la gestion de l’ordinateur, sélectionnez Gestionnaire d’appareils, résolvez toute erreur d’appareil si nécessaire.

- Pour les systèmes AMD, vérifiez que le périphérique drTM Boot Driver est présent avant de continuer

- Dans le bureau Windows, ouvrez le menu Démarrer , sélectionnez Sécurité Windows.

- Sélectionnez Sécurité de l’appareil > Détails de l’isolation du cœur, puis activez Intégrité de la mémoire et Protection du microprogramme. Vous ne pourrez peut-être pas activer l’intégrité de la mémoire tant que vous n’avez pas activé la protection du microprogramme en premier et redémarré votre serveur.

- Redémarrez votre serveur lorsque vous y êtes invité.

Une fois votre serveur redémarré, votre serveur est activé pour le serveur de base sécurisé.

Voici comment activer le serveur de base sécurisé à l’aide de Windows Admin Center.

- Connectez-vous à votre portail Windows Admin Center.

- Sélectionnez le serveur auquel vous souhaitez vous connecter.

- Sélectionnez Sécurité à l’aide du volet gauche, puis sélectionnez l’onglet Cœur sécurisé .

- Vérifiez les fonctionnalités de sécurité avec l’état Non configuré, puis sélectionnez Activer.

- Lorsque vous êtes averti, sélectionnez Planifier le redémarrage du système pour conserver les modifications.

- Sélectionnez le redémarrage immédiatement ou planifiez le redémarrage à la fois adapté à votre charge de travail.

Une fois votre serveur redémarré, votre serveur est activé pour le serveur de base sécurisé.

Voici comment activer le serveur de base sécurisé pour les membres du domaine à l’aide de la stratégie de groupe.

Ouvrez laconsole de gestion des stratégies de groupe, créez ou modifiez une stratégie appliquée à votre serveur.

Dans l’arborescence de la console, sélectionnez Configuration ordinateur > Modèles d’administration > Système > Device Guard.

Pour le paramètre, cliquez avec le bouton droit sur Activer la sécurité basée sur la virtualisation, puis sélectionnez Modifier.

Sélectionnez Activé, dans les menus déroulants, sélectionnez les éléments suivants :

- Sélectionnez démarrage sécurisé et protection DMA pour le niveau de sécurité de la plateforme.

- Sélectionnez Activé sans verrou ou Activé avec verrou UEFI pour la protection de l'intégrité du code basée sur la virtualisation.

- Sélectionnez Activé pour la configuration de lancement sécurisé.

Caution

Si vous utilisez activé avec le verrou UEFI pour la protection basée sur la virtualisation de l’intégrité du code, il ne peut pas être désactivé à distance. Pour désactiver la fonctionnalité, vous devez définir la stratégie de groupe sur Désactivé , ainsi que supprimer la fonctionnalité de sécurité de chaque ordinateur, avec un utilisateur physiquement présent, afin d’effacer la configuration persistante dans UEFI.

Sélectionnez OK pour terminer la configuration.

Redémarrez votre serveur pour appliquer la stratégie de groupe.

Une fois votre serveur redémarré, votre serveur est activé pour le serveur de base sécurisé.

Vérifier la configuration du serveur sécurisé

Maintenant que vous avez configuré le serveur de base sécurisé, sélectionnez la méthode appropriée pour vérifier votre configuration.

Voici comment vérifier que votre serveur de base sécurisé est configuré à l’aide de l’interface utilisateur.

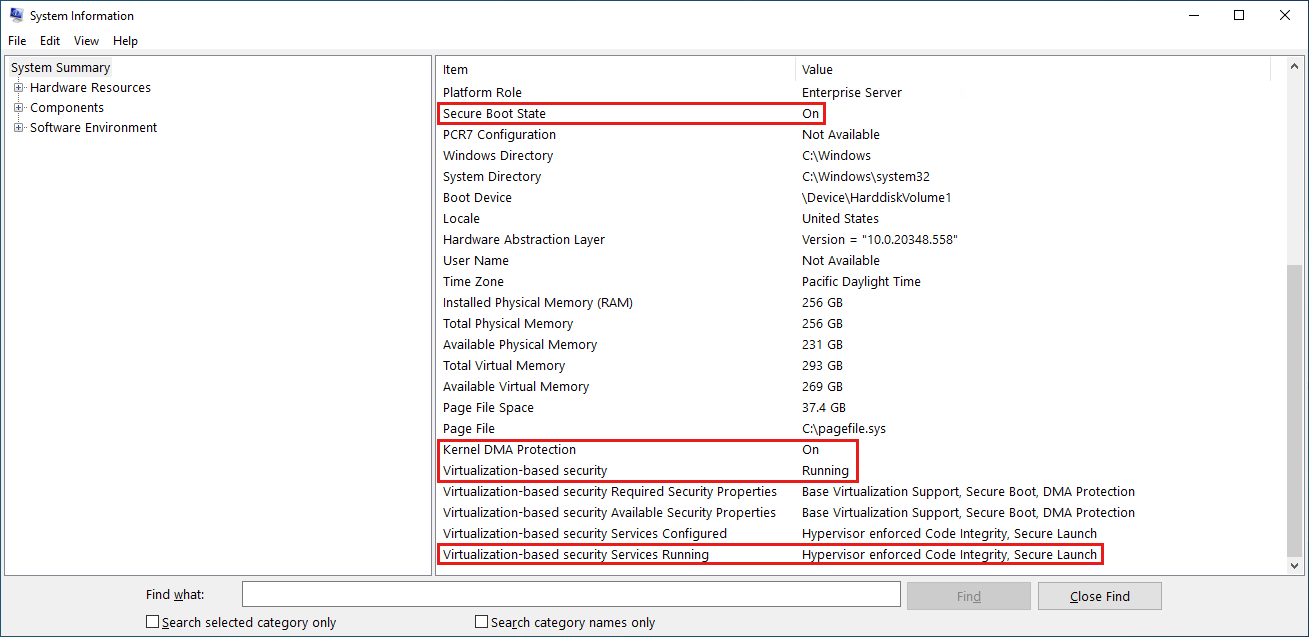

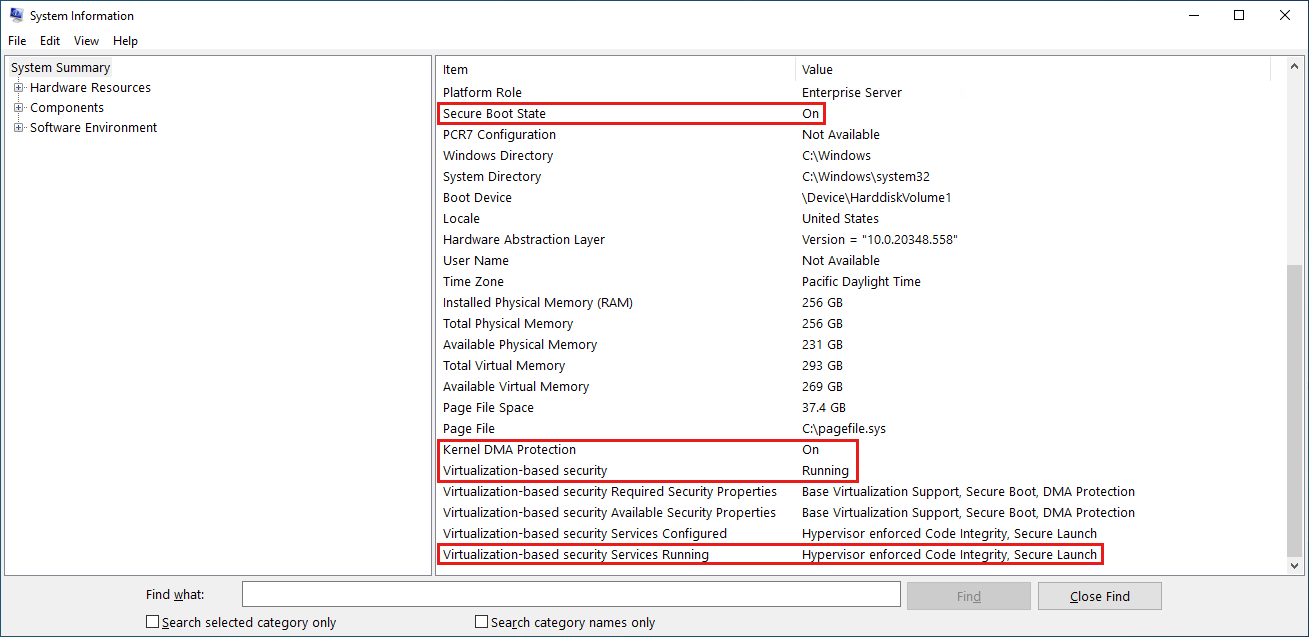

- Dans le bureau Windows, ouvrez le menu Démarrer , tapez

msinfo32.exe pour ouvrir l’information système. Dans la page Résumé du système, confirmez :

État du démarrage sécurisé et Protection DMA du noyau est activée.

La sécurité basée sur la virtualisation est en cours d’exécution.

Services de sécurité basés sur la virtualisation En cours d’exécution affiche Intégrité du code imposée par l’hyperviseur et lancement sécurisé.

Voici comment vérifier que votre serveur de base sécurisé est configuré à l’aide de Windows Admin Center.

Connectez-vous à votre portail Windows Admin Center.

Sélectionnez le serveur auquel vous souhaitez vous connecter.

Sélectionnez Sécurité à l’aide du volet gauche, puis sélectionnez l’onglet Cœur sécurisé .

Vérifiez que toutes les fonctionnalités de sécurité ont l’état Configuré.

Pour vérifier que la stratégie de groupe a été appliquée à votre serveur, exécutez la commande suivante à partir d’une invite de commandes avec élévation de privilèges.

gpresult /SCOPE COMPUTER /R /V

Dans la sortie, vérifiez que les paramètres Device Guard sont appliqués dans la section Modèles d’administration. L’exemple suivant montre la sortie lorsque les paramètres sont appliqués.

Administrative Templates

------------------------

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\LsaCfgFlags

Value: 3, 0, 0, 0

State: Enabled

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\RequirePlatformSecurityFeatures

Value: 3, 0, 0, 0

State: Enabled

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\EnableVirtualizationBasedSecurity

Value: 1, 0, 0, 0

State: Enabled

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\HypervisorEnforcedCodeIntegrity

Value: 2, 0, 0, 0

State: Enabled

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\HVCIMATRequired

Value: 0, 0, 0, 0

State: Enabled

GPO: Local Group Policy

Folder Id: SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\ConfigureSystemGuardLaunch

Value: 1, 0, 0, 0

State: Enabled

Vérifiez que votre serveur de base sécurisé est configuré en suivant les étapes.

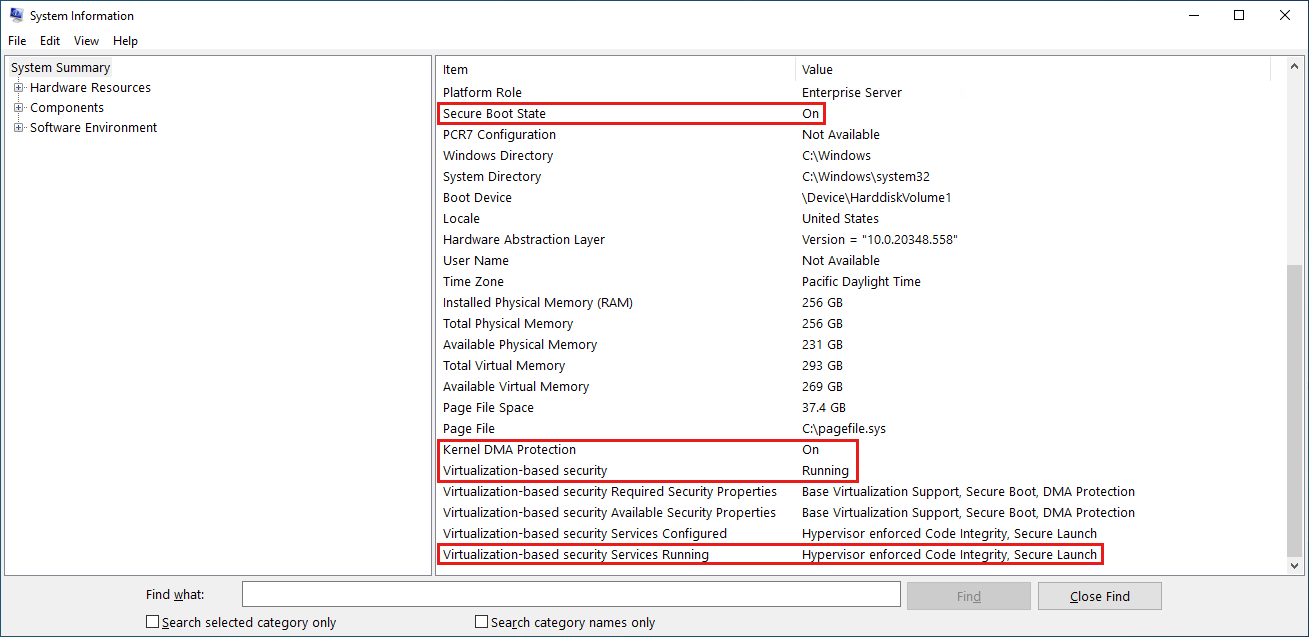

- Dans le bureau Windows, ouvrez le menu Démarrer , tapez

msinfo32.exe pour ouvrir l’information système. Dans la page Résumé du système, confirmez :

État du démarrage sécurisé et Protection DMA du noyau est activée.

La sécurité basée sur la virtualisation est en cours d’exécution.

Services de sécurité basés sur la virtualisation En cours d’exécution affiche Intégrité du code imposée par l’hyperviseur et lancement sécurisé.

Étapes suivantes

Maintenant que vous avez configuré le serveur de base sécurisé, voici quelques ressources pour en savoir plus sur les points suivants :