Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Configurer l’ordre de suite de chiffrement TLS

Une suite de chiffrement est un ensemble d’algorithmes cryptographiques. Les suites de chiffrement TLS prises en charge et l’ordre de priorité varient selon les versions de Windows. Consultez Suites de chiffrement dans TLS/SSL (SSP Schannel) pour connaître l’ordre par défaut pris en charge par le fournisseur Microsoft Schannel dans différentes versions de Windows.

Remarque

Vous pouvez également modifier la liste des suites de chiffrement à l’aide de fonctions CNG. Pour plus d’informations, consultez Priorisation des suites de chiffrement Schannel.

Les modifications apportées à l’ordre de suite de chiffrement TLS prennent effet au démarrage suivant. Jusqu’au redémarrage ou à l’arrêt, l’ordre existant est en vigueur.

Avertissement

La mise à jour des paramètres de Registre pour l’ordre de priorité par défaut n’est pas prise en charge et peut être réinitialisée avec les mises à jour de maintenance.

Configurer l’ordre de suite de chiffrement TLS à l’aide de la stratégie de groupe

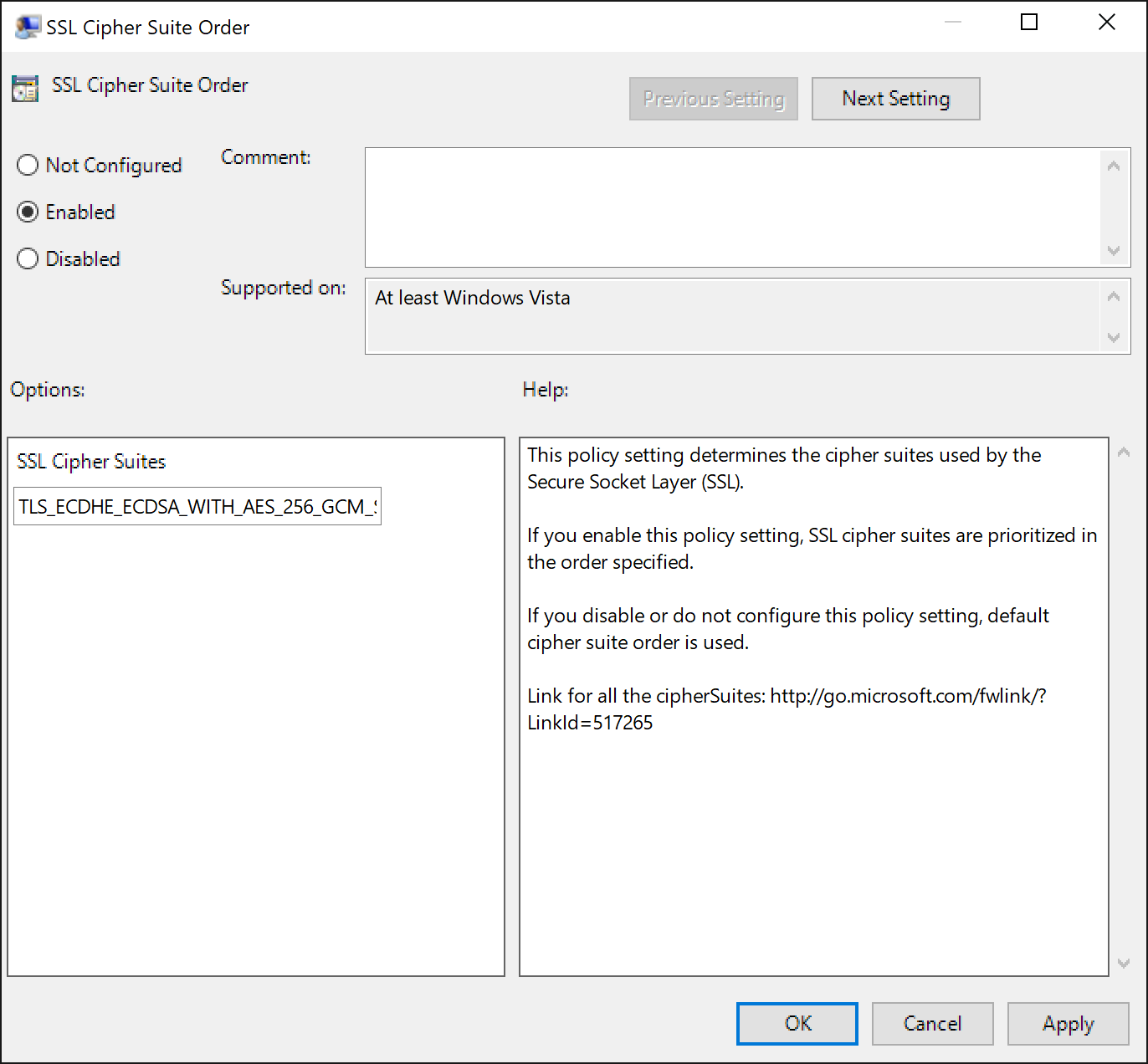

Vous pouvez utiliser les paramètres de stratégie de groupe de la suite de chiffrement SSL pour configurer l’ordre de suite de chiffrement TLS par défaut.

Dans la console de gestion de stratégie de groupe, accédez à Configuration de l’ordinateur>Modèles d’administration>Réseau>Paramètres de la configuration SSL.

Double-cliquez sur Ordre de suite de chiffrement SSL, puis sélectionnez l’option Activé .

Cliquez avec le bouton droit sur la zone Suites de chiffrement SSL et sélectionnez Sélectionner tout dans le menu contextuel.

Cliquez avec le bouton droit sur le texte sélectionné, puis sélectionnez Copier dans le menu contextuel.

Collez le texte dans un éditeur de texte tel que notepad.exe et mettez à jour avec la nouvelle liste de commandes de suite de chiffrement.

Remarque

La liste de commandes de la suite de chiffrement TLS doit être au format strict délimité par des virgules. Chaque chaîne de suite de chiffrement se termine par une virgule à droite de celle-ci. En outre, la liste des suites de chiffrement est limitée à 1 023 caractères.

Remplacez la liste dans les suites de chiffrement SSL par la liste ordonnée mise à jour.

Sélectionnez OK ou Appliquer.

Configurer l’ordre de suite de chiffrement TLS à l’aide de MDM

Le fournisseur de services de configuration des stratégies Windows 10 prend en charge la configuration des suites de chiffrement TLS. Pour plus d’informations, consultez Cryptography/TLSCipherSuites.

Configurer l’ordre de suite de chiffrement TLS à l’aide des applets de commande TLS PowerShell

Le module TLS PowerShell prend en charge l’obtention de la liste ordonnée des suites de chiffrement TLS, la désactivation d’une suite de chiffrement et l’activation d’une suite de chiffrement. Pour plus d’informations, consultez le module TLS.

Configurer l’ordre des courbes TLS ECC

À compter de Windows 10 et Windows Server 2016, l’ordre de courbe ECC peut être configuré indépendamment de l’ordre de suite de chiffrement. Si la liste d’ordre de suite de chiffrement TLS a des suffixes de courbe elliptique, elles sont remplacées par le nouvel ordre de priorité de courbe elliptique, lorsqu’elles sont activées. Cela permet aux organisations d’utiliser un objet de stratégie de groupe pour configurer différentes versions de Windows Server avec le même ordre de suites de chiffrement.

Gérer les courbes ECC à l’aide de CertUtil

À compter de Windows 10 et Windows Server 2016, Windows fournit une gestion des paramètres de courbe elliptique via l’utilitaire de ligne de commande certutil.exe. Les paramètres de courbe elliptique sont stockés dans le bcryptprimitives.dll. Les administrateurs peuvent ajouter et supprimer des paramètres de courbe dans et depuis Windows Server à l’aide de certutil.exe. Certutil.exe stocke les paramètres de courbe en toute sécurité dans le Registre. Windows Server peut commencer à utiliser les paramètres de courbe par le nom associé à la courbe.

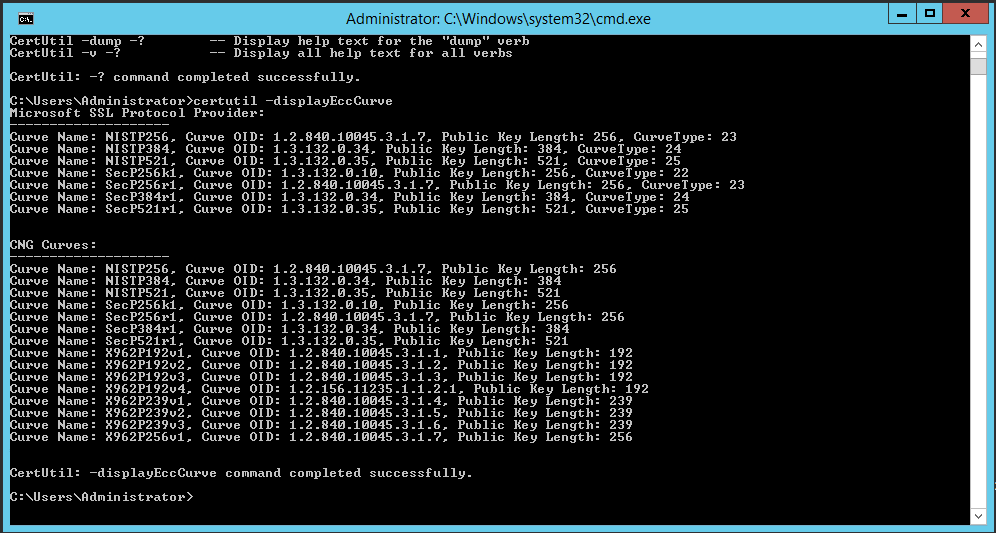

Afficher les courbes inscrites

Utilisez la commande certutil.exe suivante pour afficher une liste de courbes inscrites pour l’ordinateur actuel.

certutil.exe –displayEccCurve

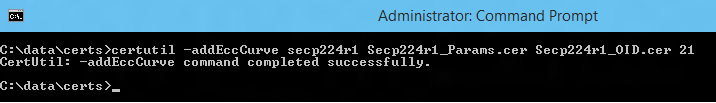

Ajouter une nouvelle courbe

Les organisations peuvent créer et utiliser des paramètres de courbe recherchés par d’autres entités approuvées. Les administrateurs qui souhaitent utiliser ces nouvelles courbes dans Windows doivent ajouter la courbe. Utilisez la commande certutil.exe suivante pour ajouter une courbe à l’ordinateur actuel :

Certutil —addEccCurue curveName curveParameters [curveOID] [curveType]

- L’argument curveName représente le nom de la courbe sous laquelle les paramètres de courbe ont été ajoutés.

- L’argument curveParameters représente le nom de fichier d’un certificat qui contient les paramètres des courbes à ajouter.

- L’argument curveOid représente un nom de fichier d’un certificat qui contient l’OID des paramètres de courbe que vous souhaitez ajouter (facultatif).

- L’argument curveType représente une valeur décimale de la courbe nommée du Registre de courbes nommées EC (facultatif).

Supprimer une courbe précédemment ajoutée

Les administrateurs peuvent supprimer une courbe précédemment ajoutée à l’aide de la commande certutil.exe suivante :

certutil.exe –deleteEccCurve curveName

Windows ne peut pas utiliser une courbe nommée après qu’un administrateur supprime la courbe de l’ordinateur.

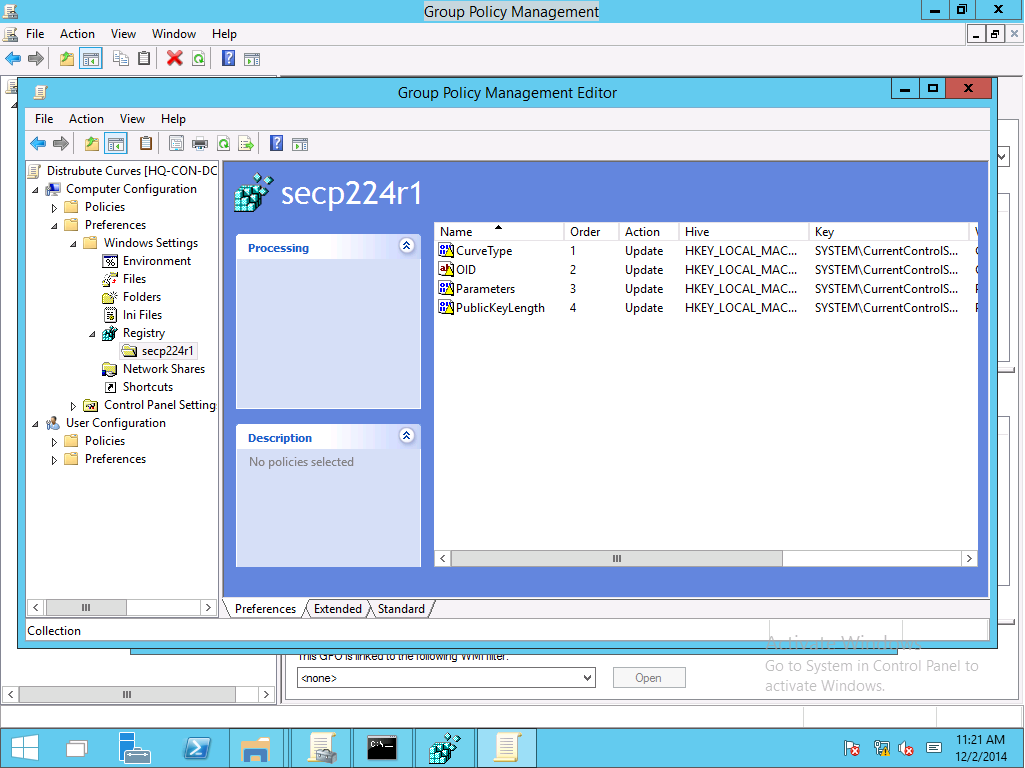

Gérer les courbes ECC à l’aide d’une stratégie de groupe

Les organisations peuvent distribuer des paramètres de courbe aux ordinateurs dans les entreprises, connectés à un domaine, en utilisant la Stratégie de groupe et l'extension du Registre des préférences de la Stratégie de groupe. Le processus de distribution d’une courbe est le suivant :

Utilisez certutil.exe pour ajouter une nouvelle courbe nommée inscrite.

À partir de ce même ordinateur, ouvrez la console de gestion de la stratégie de groupe, créez un objet de stratégie de groupe et modifiez-le.

Accédez à Configuration utilisateur|Préférences|Paramètres Windows|Registre. Cliquez avec le bouton droit sur Registre. Pointez sur Nouveau, puis sélectionnez Élément de collection. Renommez l’élément de collection pour correspondre au nom de la courbe. Vous créez un élément de collection de Registre pour chaque clé de Registre sous HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Cryptography\ECCParameters.

Configurez la Collection de registre de préférences de stratégie de groupe nouvellement créée en ajoutant un nouvel Élément de registre pour chaque valeur de Registre répertoriée sous HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Cryptography\ECCParameters[curveName].

Déployez l’objet de stratégie de groupe contenant les ordinateurs d’éléments de collection du Registre de stratégies de groupe qui doivent recevoir les nouvelles courbes nommées.

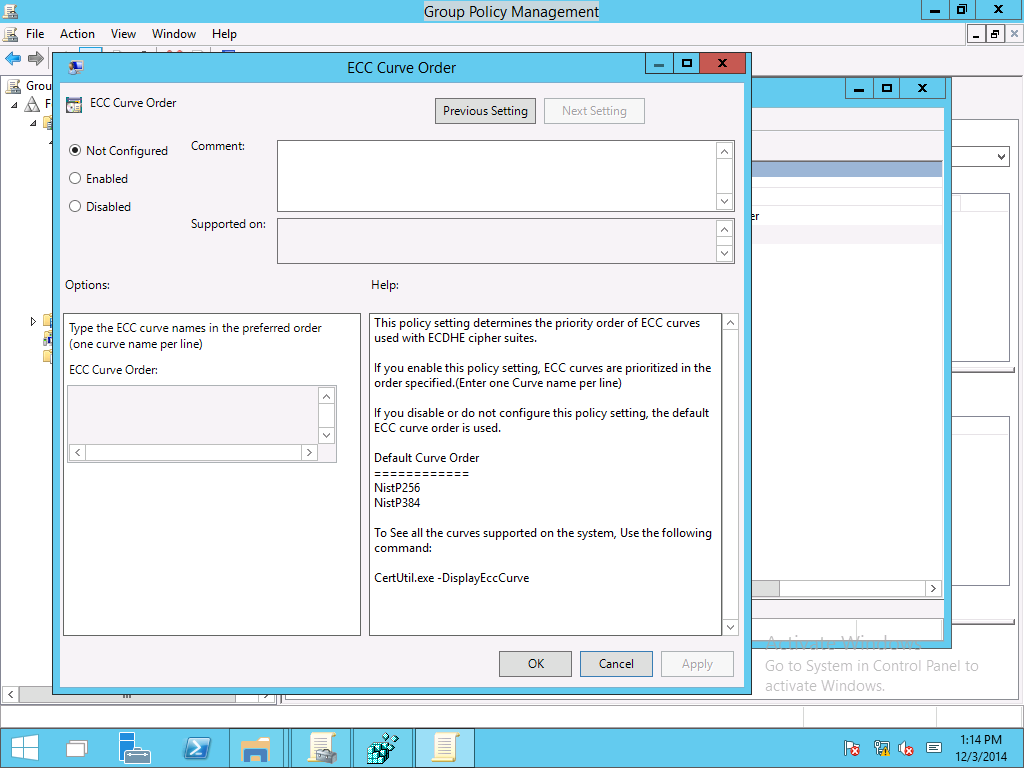

Gérer l’ordre ECC TLS

À compter de Windows 10 et Windows Server 2016, les paramètres de stratégie de groupe d’ordre des courbes ECC peuvent être utilisés pour configurer l’ordre de courbe TLS ECC par défaut. Les organisations peuvent ajouter leurs propres courbes nommées approuvées au système d’exploitation, puis ajouter ces courbes nommées au paramètre de stratégie de groupe de priorité de courbe pour s’assurer qu’elles sont utilisées dans les futures liaisons TLS. Les nouvelles listes de priorité de courbes deviennent actives lors du redémarrage suivant après avoir reçu les paramètres de stratégie.