Déployer les mises à jour du client Windows à l’aide Windows Server Update Services (WSUS)

Vous recherchez des informations destinées aux utilisateurs ? Voir Windows Update : FAQ

Windows Server Update Services est un rôle Windows Server disponible au sein des systèmes d’exploitation Windows Server. Il fournit un hub unique pour les mises à jour Windows au sein d’une organisation. WSUS permet aux entreprises non seulement de différer les mises à jour, mais également de les approuver de manière sélective, de choisir quand elles sont livrées et de déterminer quels appareils individuels ou groupes d’appareils les reçoivent. WSUS fournit un contrôle supplémentaire sur Windows Update entreprise, mais ne fournit pas toutes les options de planification et la flexibilité de déploiement offertes par Microsoft Configuration Manager.

Lorsque vous choisissez WSUS comme source pour les mises à jour Windows, vous utilisez stratégie de groupe pour pointer les appareils clients Windows vers le serveur WSUS pour leurs mises à jour. Depuis cet emplacement, les mises à jour sont régulièrement téléchargées sur le serveur WSUS et gérées, approuvées et déployées via la console d’administration WSUS ou la stratégie de groupe, ce qui rationalise la gestion des mises à jour de l’entreprise. Si vous utilisez actuellement WSUS pour gérer les mises à jour Windows dans votre environnement, vous pouvez continuer à le faire dans Windows 11.

Configuration requise pour la maintenance du client Windows avec WSUS

Pour pouvoir utiliser WSUS pour gérer et déployer les mises à jour des fonctionnalités Windows, vous devez utiliser une version de WSUS prise en charge :

- WSUS 10.0.14393 (rôle dans Windows Server 2016)

- WSUS 10.0.17763 (rôle dans Windows Server 2019)

- WSUS 6.2 et 6.3 (rôle dans Windows Server 2012 et Windows Server 2012 R2)

- La base de connaissances 3095113 et la base de connaissances 3159706 (ou une mise à jour équivalente) doivent être installées sur WSUS 6.2 et 6.3.

Important

Les 3095113 de base de connaissances et les 3159706 de base de connaissances sont inclus dans le correctif cumulatif de qualité mensuel de sécurité à compter de juillet 2017. Cela signifie que vous risquez de ne pas voir kb 3095113 et kb 3159706 comme mises à jour installées, car elles ont peut-être été installées avec un correctif cumulatif. Toutefois, si vous avez besoin de l’une de ces mises à jour, nous vous recommandons d’installer un correctif cumulatif de qualité mensuel de sécurité publié après octobre 2017 , car ils contiennent une mise à jour WSUS supplémentaire pour réduire l’utilisation de la mémoire sur le clientwebservice WSUS. Si vous avez synchronisé l’une de ces mises à jour avant le correctif cumulatif de qualité mensuel de sécurité, vous pouvez rencontrer des problèmes. Pour récupérer à partir de cela, consultez Comment supprimer des mises à niveau dans WSUS.

Évolutivité de WSUS

Pour utiliser WSUS afin de gérer toutes les mises à jour de Windows, certaines organisations doivent peut-être accéder à WSUS à partir d’un réseau de périmètre ou recourir à un autre scénario complexe. Le service WSUS est hautement évolutif et configurable, quelle que soit la taille de l’organisation ou la mise en page du site. Pour plus d’informations sur la mise à l’échelle de WSUS, notamment la configuration du serveur amont et en aval, les filiales, l’équilibrage de charge WSUS et d’autres scénarios complexes, consultez Déployer Windows Server Update Services.

Configurer les mises à jour automatiques et l’emplacement du service de mise à jour

Lorsque vous utilisez WSUS pour gérer les mises à jour sur des appareils clients Windows, commencez par configurer les paramètres de stratégie de groupe Configuration du service Mises à jour automatique et Emplacement intranet du service de mise à jour Microsoft pour votre environnement. De cette manière, les clients affectés sont forcés de contacter le serveur WSUS afin qu’il puisse les gérer. Le processus suivant explique comment spécifier ces paramètres et les déployer sur tous les appareils du domaine.

Pour utiliser les paramètres de stratégie de groupe Configuration du service Mises à jour automatique et Emplacement intranet du service de mise à jour Microsoft pour votre environnement

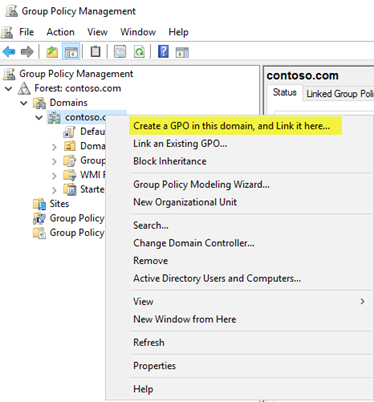

Ouvrez stratégie de groupe Management Console (gpmc.msc).

Développez Forêt\Domaines\Your_Domain.

Cliquez avec le bouton droit sur Your_Domain, sélectionnez Créer un objet de stratégie de groupe dans ce domaine, puis l’associer ici.

Remarque

Dans cet exemple, les paramètres de stratégie de groupe Configuration du service Mises à jour automatique et Emplacement intranet du service de mise à jour Microsoft sont spécifiés pour l’ensemble du domaine. Ce n’est pas obligatoire. Vous pouvez cibler ces paramètres sur n’importe quel groupe de sécurité à l’aide du filtrage de sécurité ou d’une unité d’organisation spécifique.

Dans la boîte de dialogue Nouvel objet de stratégie de groupe, nommez le nouvel objet de stratégie de groupe WSUS - Mises à jour automatique et Emplacement du service de mise à jour intranet.

Cliquez avec le bouton droit sur l’objet de stratégie de groupe WSUS - Auto Mises à jour et Intranet Update Service Location, puis sélectionnez Modifier.

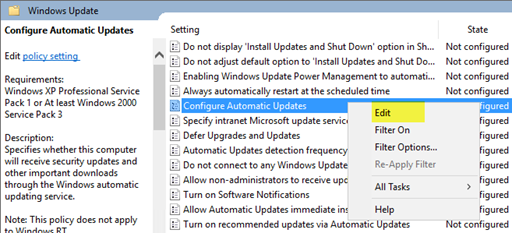

Dans l’éditeur de gestion des stratégies de groupe, accédez à l’emplacement Configuration ordinateur\Stratégies\Modèles d’administration\Composants Windows\Windows Update.

Cliquez avec le bouton droit sur le paramètre Configurer l’Mises à jour automatique, puis sélectionnez Modifier.

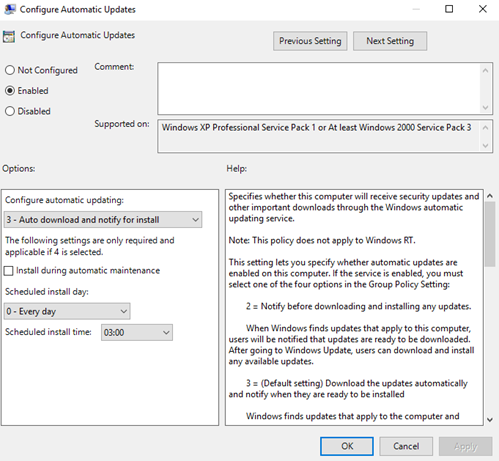

Dans la boîte de dialogue Configuration du service Mises à jour automatiques, sélectionnez Activer.

Sous Options, dans la liste Configurer la mise à jour automatique , sélectionnez 3 - Téléchargement automatique et notification pour l’installation, puis sélectionnez OK.

Important

Utilisez Regedit.exe pour case activée que la clé suivante n’est pas activée, car elle peut interrompre la connectivité du Windows Store : Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\DoNotConnectToWindowsUpdateInternetLocations

Remarque

Il existe trois autres paramètres pour les dates et heures de téléchargement et d’installation automatiques des mises à jour. Il s’agit simplement de l’option utilisée par cet exemple. Pour consulter d’autres exemples relatifs au contrôle des mises à jour automatiques et des stratégies associées, voir Configurer les mises à jour automatiques à l’aide d’une stratégie de groupe.

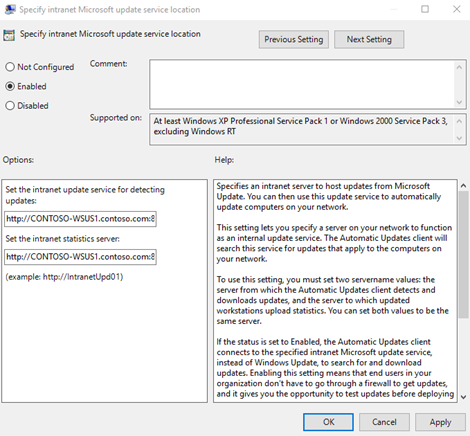

Cliquez avec le bouton droit sur le paramètre Spécifier l’emplacement intranet du service de mise à jour Microsoft , puis sélectionnez Modifier.

Dans la boîte de dialogue Spécifier l’emplacement intranet du service de mise à jour Microsoft, sélectionnez Activer.

Sous Options, dans les options Définir le service de mise à jour intranet pour la détection des mises à jour et Définir le serveur de statistiques intranet , tapez

http://Your_WSUS_Server_FQDN:PortNumber, puis sélectionnez OK.Remarque

L’URL

http://CONTOSO-WSUS1.contoso.com:8530de l’image suivante est juste un exemple. Dans votre environnement, veillez à utiliser le nom du serveur et le numéro de port pour votre instance WSUS.

Remarque

Le port HTTP par défaut pour WSUS est 8530. Le port HTTPS ( HTTP over Secure Sockets Layer) par défaut est 8531. (Les autres options sont 80 et 443 ; aucun autre port n’est pris en charge.)

Lorsque les clients Windows actualisent leurs stratégies d’ordinateur (par défaut, la stratégie de groupe est actualisée toutes les 90 minutes, ainsi que lors du redémarrage de l’ordinateur), les ordinateurs commencent à s’afficher dans WSUS. Les clients communiquent désormais avec le serveur WSUS. Vous devez ensuite créer les groupes d’ordinateurs qui s’alignent avec vos anneaux de déploiement.

Créer des groupes d’ordinateurs dans la console d’administration WSUS

Remarque

Les procédures suivantes utilisent les groupes du tableau 1 dans Générer des anneaux de déploiement pour les mises à jour du client Windows comme exemples.

Vous pouvez utiliser des groupes d’ordinateurs pour cibler un sous-ensemble d’appareils présentant des mises à jour qualité et de fonctionnalités spécifiques. Ces groupes représentent vos anneaux de déploiement, tels que contrôlés par WSUS. Vous pouvez remplir les groupes manuellement, à l’aide de la console d’administration WSUS, ou de manière automatique, via la stratégie de groupe. Quelle que soit la méthode que vous choisissez, vous devez d’abord créer les groupes dans la console d’administration WSUS.

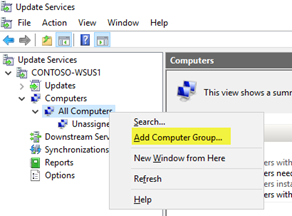

Pour créer des groupes d’ordinateurs dans la console d’administration WSUS

Ouvrez la console d’administration WSUS.

Accédez à Server_Name\Ordinateurs\Tous les ordinateurs, puis sélectionnez Ajouter un groupe d’ordinateurs.

Tapez Ring 2 Pilot Business Users pour le nom, puis sélectionnez Ajouter.

Répétez ces étapes pour les groupes Ring 3 Broad IT et Ring 4 Broad Business Users. Lorsque vous avez terminé, il doit y avoir trois groupes d’anneaux de déploiement.

Maintenant que les groupes ont été créés, ajoutez les ordinateurs aux groupes d’ordinateurs conformes aux anneaux de déploiement souhaités. Vous pouvez le faire automatiquement, par le biais de la stratégie de groupe, ou manuellement, à l’aide de la console d’administration WSUS.

Utiliser la console d’administration WSUS pour remplir les anneaux de déploiement

L’ajout d’ordinateurs à des groupes dans la console d’administration WSUS est une procédure simple, mais elle peut prendre plus de temps que la gestion de l’appartenance via une stratégie de groupe, surtout lorsque le nombre d’ordinateurs à ajouter est important. Dans la console d’administration WSUS, la procédure d’ajout d’ordinateurs à des groupes est appelée ciblage côté serveur.

Dans cet exemple, vous ajoutez les ordinateurs à des groupes de deux manières différentes : en attribuant manuellement des ordinateurs non affectés à un groupe et en recherchant plusieurs ordinateurs.

Affecter manuellement des ordinateurs non affectés à des groupes

Lorsque de nouveaux ordinateurs communiquent avec WSUS, ils apparaissent dans le groupe Ordinateurs non affectés. À partir de là, vous pouvez utiliser la procédure suivante pour ajouter des ordinateurs aux groupes appropriés. Pour ces exemples, vous ajoutez deux PC Windows 10 (appelés WIN10-PC1 et WIN10-PC2) dans des groupes d’ordinateurs.

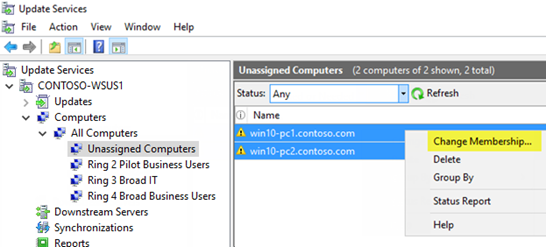

Pour affecter manuellement des ordinateurs

Dans la console d’administration WSUS, accédez à l’emplacement Nom_serveur\Ordinateurs\Tous les ordinateurs\Ordinateurs non attribués.

Vous voyez ici les nouveaux ordinateurs qui ont reçu l’objet GPO créé dans la section précédente et qui ont entamé des communications avec WSUS. Cet exemple n’a que deux ordinateurs ; Selon l’étendue de votre stratégie déployée, vous aurez probablement de nombreux ordinateurs ici.

Sélectionnez les deux ordinateurs, cliquez avec le bouton droit sur la sélection, puis sélectionnez Modifier l’appartenance.

Dans la boîte de dialogue Définir l’appartenance au groupe d’ordinateurs, sélectionnez l’anneau de déploiement Ring 2 Pilot Business Users , puis sélectionnez OK.

Comme ils sont été affectés à un groupe, les ordinateurs ne figurent plus dans le groupe Ordinateurs non affectés. Si vous sélectionnez le groupe d’ordinateurs Ring 2 Pilot Business Users , les deux ordinateurs s’y trouvent.

Rechercher plusieurs ordinateurs à ajouter à des groupes

Pour ajouter plusieurs ordinateurs à un anneau de déploiement dans la console d’administration WSUS, vous pouvez également utiliser la fonction de recherche.

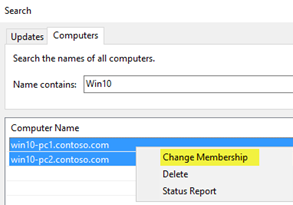

Pour rechercher plusieurs ordinateurs

Dans la console d’administration WSUS, accédez à Server_Name\Ordinateurs\Tous les ordinateurs, cliquez avec le bouton droit sur Tous les ordinateurs, puis sélectionnez Rechercher.

Dans la zone de recherche, saisissez WIN10.

Dans les résultats de la recherche, sélectionnez les ordinateurs, cliquez avec le bouton droit sur la sélection, puis sélectionnez Modifier l’appartenance.

Sélectionnez l’anneau de déploiement Ring 3 Broad IT , puis sélectionnez OK.

Vous pouvez maintenant visualiser ces ordinateurs dans le groupe d’ordinateurs Ring 3 Broad IT.

Utiliser la stratégie de groupe pour remplir les anneaux de déploiement

La console d’administration WSUS fournit une interface conviviale, à partir de laquelle vous pouvez gérer les mises à jour qualité et de fonctionnalités Windows 10. Toutefois, l’ajout manuel de plusieurs ordinateurs à l’anneau de déploiement WSUS approprié, via la console d’administration WSUS, peut s’avérer fastidieux. Dans ce cas, envisagez de cibler les ordinateurs adéquats via la stratégie de groupe, afin de les ajouter automatiquement à l’anneau de déploiement WSUS correct en fonction du groupe de sécurité Active Directory. Ce processus est appelé ciblage côté client. Avant d’activer le ciblage côté client dans la stratégie de groupe, vous devez configurer WSUS de manière à accepter l’affectation de l’ordinateur de la stratégie de groupe.

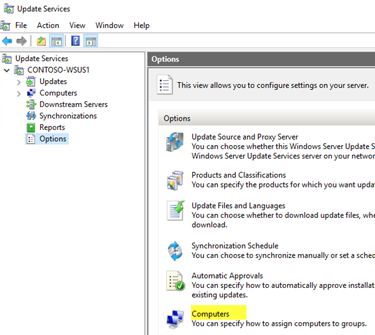

Pour configurer WSUS afin d’autoriser le ciblage côté client de la stratégie de groupe

Ouvrez la console d’administration WSUS, accédez à Server_Name\Options, puis sélectionnez Ordinateurs.

Dans la boîte de dialogue Ordinateurs, sélectionnez Utiliser les paramètres stratégie de groupe ou du Registre sur les ordinateurs, puis sélectionnez OK.

Remarque

Cette option n’accepte qu’une seule valeur. Lorsque vous configurez WSUS de manière à utiliser la stratégie de groupe pour l’affectation de groupe, vous ne pouvez plus ajouter manuellement d’ordinateurs via la console d’administration WSUS, jusqu’à ce que vous réaffectiez la valeur précédente à l’option.

WSUS est prêt pour le ciblage côté client. Vous pouvez désormais utiliser la stratégie de groupe afin de configurer ce ciblage.

Pour ce faire :

Astuce

Lorsque vous utilisez le ciblage côté client, donnez aux groupes de sécurité les mêmes noms qu’à vos anneaux de déploiement. Cela simplifie le processus de création de stratégie et garantit que vous n’ajoutez pas d’ordinateurs aux anneaux incorrects.

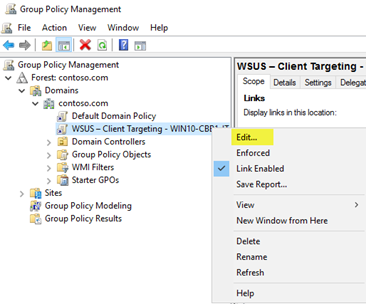

Ouvrez stratégie de groupe Management Console (gpmc.msc).

Développez Forêt\Domaines\Your_Domain.

Cliquez avec le bouton droit sur Your_Domain, sélectionnez Créer un objet de stratégie de groupe dans ce domaine, puis l’associer ici.

Dans la boîte de dialogue Nouvel objet de stratégie de groupe , tapez WSUS - Ciblage client - Ring 4 Broad Business Users pour le nom du nouvel objet de stratégie de groupe.

Cliquez avec le bouton droit sur l’objet de stratégie de groupe WSUS - Ciblage client - Ring 4 Broad Business Users , puis sélectionnez Modifier.

Dans l’éditeur de gestion des stratégies de groupe, accédez à l’emplacement Configuration ordinateur\Stratégies\Modèles d’administration\Composants Windows\Windows Update.

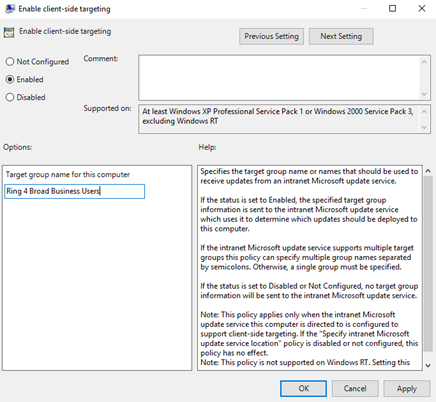

Cliquez avec le bouton droit sur Activer le ciblage côté client, puis sélectionnez Modifier.

Dans la boîte de dialogue Autoriser le ciblage côté client, sélectionnez Activer.

Dans la zone Nom du groupe cible de cet ordinateur, saisissez Ring 4 Broad Business Users. Il s’agit du nom de l’anneau de déploiement WSUS dans lequel ces ordinateurs seront ajoutés.

Warning

Le nom du groupe cible doit correspondre au nom du groupe d’ordinateurs.

- Fermez l’éditeur de gestion des stratégies de groupe.

Vous êtes maintenant prêt à déployer cet objet de stratégie de groupe sur le groupe de sécurité de l’ordinateur approprié pour l’anneau de déploiement Ring 4 Broad Business Users .

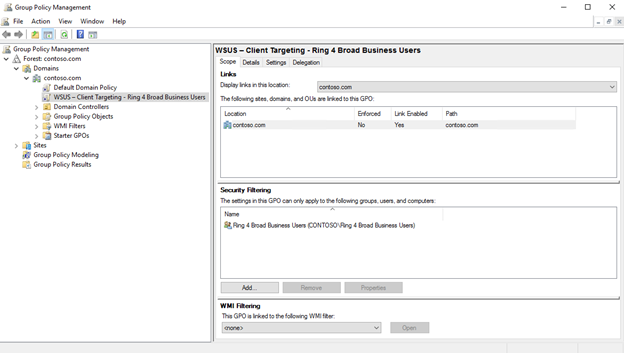

Pour définir l’étendue de l’objet GPO à un groupe

Dans GPMC, sélectionnez la stratégie WSUS - Ciblage client - Ring 4 Broad Business Users .

Sélectionnez l’onglet Étendue .

Dans l’onglet Filtrage de sécurité, supprimez le groupe de sécurité UTILISATEURS AUTHENTIFIÉS par défaut, puis ajoutez le groupe Ring 4 Broad Business Users.

La prochaine fois que les clients du groupe de sécurité Ring 4 Broad Business Users recevront leur stratégie d’ordinateur et contacteront WSUS, ils seront ajoutés à l’anneau de déploiement Ring 4 Broad Business Users .

Approuver et déployer automatiquement des mises à jour de fonctionnalités

Pour les clients dont les mises à jour de fonctionnalités doivent être approuvées dès qu’elles sont disponibles, vous pouvez configurer des règles d’approbation automatique dans WSUS.

Remarque

WSUS respecte la branche de maintenance de l’appareil client. Si vous approuvez une mise à jour de fonctionnalité alors qu’elle se trouve toujours dans une branche, comme Insider Preview, WSUS installe la mise à jour uniquement sur les appareils qui se trouvent dans cette branche de maintenance. Lorsque Microsoft publie la build pour le canal de disponibilité générale, les appareils qui l’installent. Windows Update paramètres de branche entreprise ne s’appliquent pas aux mises à jour de fonctionnalités via WSUS.

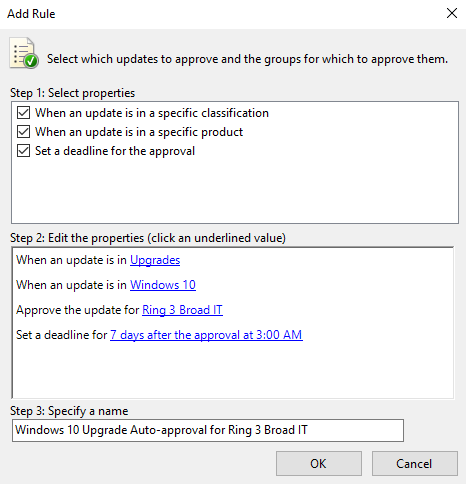

Pour configurer une règle d’approbation automatique pour les mises à jour des fonctionnalités du client Windows et les approuver pour l’anneau de déploiement ring 3 Broad IT Cet exemple utilise Windows 10, mais le processus est le même pour Windows 11.

Dans la console d’administration WSUS, accédez à Update Services\Server_Name\Options, puis sélectionnez Approbations automatiques.

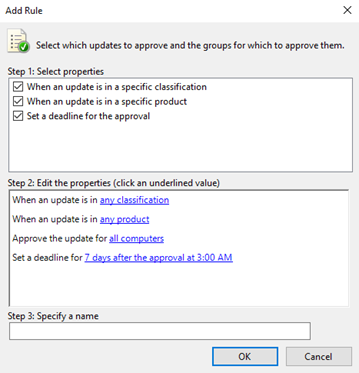

Sous l’onglet Mettre à jour les règles , sélectionnez Nouvelle règle.

Dans la boîte de dialogue Ajouter une règle, activez les cases à cocher Lorsqu’une mise à jour se trouve dans une classification précise, Lorsqu’une mise à jour se trouve dans un produit précis et Définir un délai pour l’approbation.

Dans la zone Modifier les propriétés de l’utilisateur, sélectionnez n’importe quelle classification. Effacez tous les éléments à l’exception des mises à niveau, puis sélectionnez OK.

Dans la zone Modifier les propriétés, sélectionnez le lien n’importe quel produit . Désactivez toutes les zones case activée à l’exception de Windows 10, puis sélectionnez OK.

Windows 10 apparaît sous Tous les produits\Microsoft\Windows.

Dans la zone Modifier les propriétés , sélectionnez le lien Tous les ordinateurs . Désactivez toutes les cases case activée groupe d’ordinateurs à l’exception de Ring 3 Broad IT, puis sélectionnez OK.

Laissez le délai défini sur 7 jours après l’approbation à 15:00.

Dans la zone Étape 3 : Spécifier un nom, tapez Windows 10 Mettre à niveau l’approbation automatique pour Ring 3 Broad IT, puis sélectionnez OK.

Dans la boîte de dialogue Approbations automatiques , sélectionnez OK.

Remarque

WSUS ne respecte pas les paramètres de report mois/semaine/jour existants. Cela dit, si vous utilisez Windows Update entreprise pour un ordinateur pour lequel WSUS gère également les mises à jour, lorsque WSUS approuve la mise à jour, celle-ci est installée sur l’ordinateur, que vous ayez ou non configuré stratégie de groupe pour attendre.

Désormais, chaque fois que les mises à jour des fonctionnalités du client Windows sont publiées sur WSUS, elles sont automatiquement approuvées pour l’anneau de déploiement ring 3 Broad IT avec une échéance d’installation d’une semaine.

Warning

La règle d’approbation automatique s’exécute après la synchronisation. Cela signifie que la prochaine mise à niveau pour chaque version du client Windows sera approuvée. Si vous sélectionnez Exécuter la règle, toutes les mises à jour possibles qui répondent aux critères seront approuvées, y compris les mises à jour plus anciennes que vous ne souhaitez pas réellement, ce qui peut poser problème lorsque les tailles de téléchargement sont très volumineuses.

Approuver et déployer manuellement des mises à jour de fonctionnalités

Vous pouvez également approuver manuellement des mises à jour et définir des échéances pour l’installation au sein de la console d’administration WSUS. Il peut être préférable d’approuver manuellement les règles de mise à jour après la mise à jour de votre déploiement pilote.

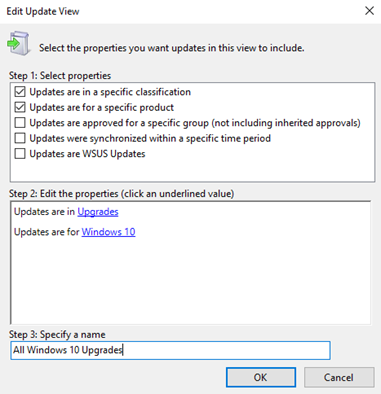

Pour simplifier le processus d’approbation manuelle, commencez par créer une vue de mise à jour logicielle qui contient uniquement Windows 10 mises à jour (dans cet exemple). Le processus est le même pour Windows 11 mises à jour.

Remarque

Si vous approuvez plusieurs mises à jour de fonctionnalités pour un ordinateur, une erreur peut se produire avec le client. Approuver une seule mise à jour de fonctionnalité par ordinateur.

Pour approuver et déployer manuellement des mises à jour de fonctionnalités

Dans la console d’administration WSUS, accédez à Update Services\Server_Name\Mises à jour. Dans le volet Action , sélectionnez Nouvelle vue mise à jour.

Dans la boîte de dialogue Ajouter une vue de mise à jour, sélectionnez Les mises à jour se trouvent dans une classification précise et Les mises à jour concernent un produit précis.

Sous Étape 2 : Modifier les propriétés, sélectionnez une classification. Désactivez toutes les cases case activée à l’exception des mises à niveau, puis sélectionnez OK.

Sous Étape 2 : Modifier les propriétés, sélectionnez n’importe quel produit. Désactivez toutes les zones case activée à l’exception de Windows 10, puis sélectionnez OK.

Windows 10 apparaît sous Tous les produits\Microsoft\Windows.

Dans la zone Étape 3 : Spécifier un nom, tapez Toutes les mises à niveau Windows 10, puis sélectionnez OK.

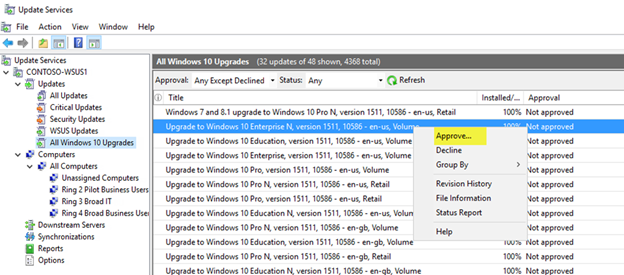

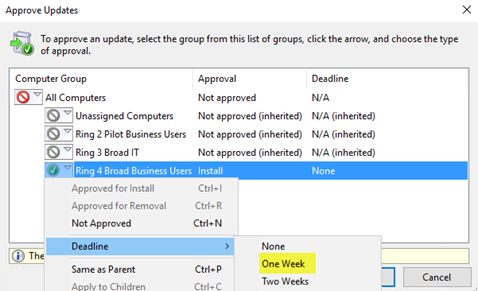

Maintenant que vous disposez de la vue Toutes les mises à niveau Windows 10, effectuez les étapes suivantes pour approuver manuellement une mise à jour pour l’anneau de déploiement Ring 4 Broad Business Users :

Dans la console d’administration WSUS, accédez à Update Services\Server_Name\Mises à jour\Toutes les mises à niveau Windows 10.

Cliquez avec le bouton droit sur la mise à jour de fonctionnalité que vous souhaitez déployer, puis sélectionnez Approuver.

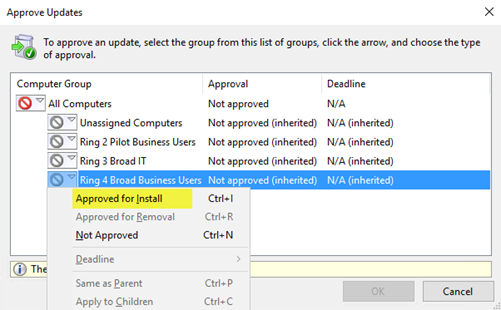

Dans la boîte de dialogue Approuver les mises à jour, dans la liste Ring 4 Broad Business Users, sélectionnez Approuvée pour l’installation.

Dans la boîte de dialogue Approuver Mises à jour, dans la liste Ring 4 Broad Business Users (Utilisateurs de Ring 4 Broad Business), sélectionnez Échéance, Une semaine, puis OK.

Si la boîte de dialogue Termes du contrat de licence logiciel Microsoft s’ouvre, sélectionnez Accepter.

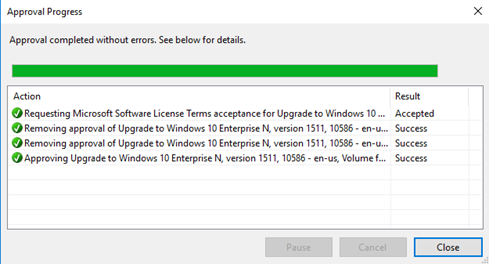

Si le déploiement a abouti, vous recevez un rapport de progression signalant la réussite de l’opération.

Dans la boîte de dialogue Progression de l’approbation , sélectionnez Fermer.