Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Astuce

Vous recherchez des informations sur l’activation commerciale ?

L’activation du produit est le processus de validation du logiciel auprès du fabricant après son installation sur un ordinateur spécifique. L’activation confirme que le produit est authentique et non une copie frauduleuse. L’activation confirme également que la clé de produit ou le numéro de série est valide et n’est pas compromis ou révoqué. L’activation établit également un lien ou une relation entre la clé de produit et l’installation particulière.

Au cours de l’activation, les informations sur l’installation spécifique sont examinées. Pour les activations en ligne, ces informations sont envoyées à un serveur microsoft. Ces informations peuvent inclure la version du logiciel, la clé de produit, l’adresse IP de l’ordinateur et des informations sur l’appareil. Les méthodes d’activation utilisées par Microsoft sont conçues pour protéger la confidentialité des utilisateurs, et elles ne peuvent pas être utilisées pour effectuer un suivi vers l’ordinateur ou l’utilisateur. Les données collectées confirment que le logiciel est une copie sous licence, et ces données sont utilisées pour l’analyse statistique. Microsoft n’utilise pas ces informations pour identifier ou contacter l’utilisateur ou le organization.

Remarque

L’adresse IP est utilisée uniquement pour vérifier l’emplacement de la demande, car certaines éditions de Windows (telles que les éditions « Starter ») ne peuvent être activées que sur certains marchés cibles géographiques.

Canaux de distribution et activation

En règle générale, les logiciels Microsoft sont obtenus via trois canaux principaux : commerce, fabricant d’ordinateurs OEM et contrat de licence en volume. Des méthodes d’activation différentes sont disponibles par le biais de chaque canal. Dans la mesure où les organisations sont libres d’obtenir les logiciels par le biais de plusieurs canaux (par exemple, d’en acheter certains dans le commerce et d’autres via un programme de licence en volume), la plupart d’entre elles choisissent d’utiliser une combinaison de ces méthodes d’activation.

Activations des versions commerciales

Pour l’activation commerciale, chaque copie achetée est fournie avec une clé de produit unique, souvent appelée clé de vente au détail. L’utilisateur entre cette clé pendant l’installation du produit. L’ordinateur utilise cette clé de produit commercialisé pour terminer l’activation une fois l’installation terminée. La plupart des activations sont exécutées en ligne, mais l’activation par téléphone est également disponible.

D’autres scénarios de distribution existent également. Les cartes de clé de produit sont disponibles pour activer les produits préinstallés ou téléchargés. Les programmes tels que Mise à niveau express et Get Genuine permettent aux utilisateurs d’acquérir des clés légales séparément du logiciel. Ces clés distribuées électroniquement peuvent être fournies avec un support contenant des logiciels, elles peuvent être fournies sous forme d’expédition de logiciels, ou elles peuvent être fournies sur un carte imprimé ou une copie électronique. Les produits sont activés de la même manière avec n’importe quelle clé de produit commercialisé.

Fabricant d’ordinateurs OEM

La plupart des fabricants d’ordinateurs OEM vendent des systèmes qui incluent une version standard du système d’exploitation Windows. Le fournisseur de matériel active Windows en associant le système d’exploitation au microprogramme/BIOS de l’ordinateur. Cette activation se produit avant l’envoi de l’ordinateur au client, et aucune action supplémentaire n’est requise.

L’activation OEM est valide tant que le client utilise l’image fournie par l’OEM dans le système. L’activation OEM est disponible uniquement pour les ordinateurs qui sont achetés via les canaux OEM et sur lesquels le système d’exploitation Windows est préinstallé.

Programme de licence en volume

Les programmes de licence en volume sont des programmes personnalisés, adaptés à la taille et aux préférences d’achat de l’organisation. Pour devenir un client de licence en volume, le organization doit configurer un contrat de licence en volume avec Microsoft. Il existe un malentendu courant concernant l’acquisition de licences pour un nouvel ordinateur par le biais de licences en volume. Deux méthodes légales permettent d’acquérir une licence client Windows complète pour un nouvel ordinateur :

- Disposer de la licence préinstallée par le fabricant d’ordinateurs OEM.

- Acheter un produit commercialisé complet.

Les licences fournies via les programmes de licence en volume comme les licences Open, Select et Contrat Entreprise ne couvrent que les mises à niveau des systèmes d’exploitation Windows. Avant que les droits de mise à niveau obtenus par le biais d’une licence en volume puissent être exercés, une licence de système d’exploitation oem ou commerciale existante est nécessaire pour chaque ordinateur exécutant des versions de Windows actuellement prises en charge.

Les licences en volume sont également disponibles via certains programmes d’abonnement ou d’adhésion, tels que Microsoft Partner Network et Visual Studio Codespace. Ces licences en volume peuvent contenir des restrictions spécifiques ou d’autres modifications des conditions générales applicables aux licences en volume.

Remarque

Certaines éditions du système d’exploitation, telles que Windows Entreprise, et certaines éditions de logiciels d’application sont disponibles uniquement via des contrats de licence en volume ou des abonnements.

Modèles d’activation

Pour un utilisateur ou un service informatique, il n’existe pas de choix important quant à l’activation des produits acquis par le biais des canaux de distribution ou de fabricants d’ordinateurs OEM. L’OEM effectue l’activation au niveau de l’usine, et l’utilisateur ou le service informatique n’a pas besoin d’effectuer de procédure d’activation.

Avec un produit de vente au détail, le Outil Gestion de l’activation en volume (VAMT), décrit plus loin dans ce guide, permet de suivre et de gérer les clés. Pour chaque activation commerciale, les options suivantes peuvent être choisies :

- Activation en ligne.

- Activation par téléphone.

- Activation du proxy VAMT.

L’activation par téléphone est principalement utilisée dans les situations dans lesquelles un ordinateur est isolé de tous les réseaux. L’activation du proxy VAMT avec des clés de vente au détail est parfois utilisée lorsqu’un service informatique souhaite centraliser les activations commerciales. L’outil VAMT peut également être utilisé lorsqu’un ordinateur doté d’une version commerciale du système d’exploitation est isolé d’Internet, mais connecté au réseau local. Toutefois, pour les produits sous licence en volume, la meilleure méthode ou combinaison de méthodes doit être déterminée à utiliser dans l’environnement. Pour les versions actuellement prises en charge de Windows Pro et Entreprise, l’un des trois modèles suivants peut être choisi :

- Clés d’activation multiples (MAK).

- KMS.

- Activation basée sur Active Directory.

Remarque

L’activation basée sur les jetons pour Windows Entreprise (y compris LTSC) et Windows Server est disponible pour des situations spécifiques lorsque les clients approuvés s’appuient sur une infrastructure à clé publique dans un environnement isolé et à haute sécurité. Pour plus d’informations, contactez l’équipe de compte Microsoft ou le représentant du service.

Clé d’activation multiple

Une clé d’activation multiple (MAK) est couramment utilisée dans les petites ou moyennes organisations qui disposent d’un contrat de licence en volume, mais qui ne répondent pas aux exigences pour utiliser un KMS. Mak peut également être utilisé si une approche plus simple est préférable. Une clé MAK permet également l’activation permanente de :

- Ordinateurs isolés du kmS.

- Ordinateurs qui font partie d’un réseau isolé qui n’a pas assez d’ordinateurs pour utiliser le service KMS.

Pour utiliser une clé MAK, les ordinateurs à activer doivent être équipés d’une telle clé. La clé MAK est utilisée pour une activation unique avec les services d’activation hébergés en ligne par Microsoft, par téléphone ou à l’aide d’une activation par proxy VAMT.

En d’autres termes, une clé MAK fait office de clé de produit commercialisé, exception faite qu’une clé MAK est valide pour l’activation de plusieurs ordinateurs. Chaque clé MAK peut être utilisée un certain nombre de fois. L’outil VAMT peut vous aider à suivre le nombre d’activations effectuées avec chaque clé et le nombre d’activations restantes.

Les organisations peuvent télécharger les clés MAK et KMS à partir du site web Centre de gestion des licences en volume Microsoft. Chaque clé MAK a un nombre prédéfini d’activations, qui sont basées sur un pourcentage du nombre de licences que les organization achats. Toutefois, le nombre d’activations disponibles peut être augmenté avec la clé MAK en appelant Microsoft.

Service de gestion de clés

Avec le service de gestion clé (KMS), les professionnels de l’informatique peuvent effectuer des activations sur leur réseau local, en éliminant l’étape de connexion des ordinateurs individuels à Microsoft pour l’activation de produit. Le service KMS est un service léger qui ne nécessite pas de système dédié et peut facilement être cohébergé sur un système qui fournit d’autres services.

Les éditions en volume des versions de Windows et Windows Server actuellement prises en charge se connectent automatiquement à un système qui héberge le service KMS pour demander l’activation. L’utilisateur n’a rien à faire.

Le service KMS nécessite un nombre minimal d’ordinateurs, soit des ordinateurs physiques, soit des machines virtuelles, dans un environnement réseau. Le organization doit avoir au moins cinq ordinateurs pour activer les versions actuellement prises en charge de Windows Server et au moins 25 ordinateurs pour activer les ordinateurs clients exécutant les versions actuellement prises en charge du client Windows. Ces minima sont appelés seuils d’activation.

Si vous envisagez d’utiliser le service KMS, vous devez sélectionner le meilleur emplacement pour l’hôte KMS et le nombre d’hôtes KMS souhaité. Un hôte KMS peut gérer un grand nombre d’activations, mais les organisations déploient souvent deux hôtes KMS pour garantir la disponibilité. Le service KMS peut être hébergé sur un ordinateur client ou sur un serveur. La configuration de KMS est décrite plus loin dans ce guide.

Activation basée sur Active Directory

L’activation basée sur Active Directory est similaire à l’activation à l’aide du service KMS, mais l’ordinateur activé n’a pas besoin de maintenir une connectivité périodique avec l’hôte KMS. Au lieu de cela, un ordinateur joint à un domaine exécutant les versions actuellement prises en charge de Windows ou Windows Server interroge ADDS pour un objet d’activation de volume stocké dans le domaine. Le système d’exploitation vérifie les signatures numériques qui sont contenues dans l’objet d’activation, puis active l’appareil.

L’activation basée sur Active Directory permet aux entreprises d’activer les ordinateurs par le biais d’une connexion à leur domaine. De nombreuses entreprises disposent d’ordinateurs distants ou de succursales, où il n’est pas pratique de se connecter à un kmS ou n’atteignent pas le seuil d’activation KMS. Au lieu d’utiliser une clé MAK, l’activation basée sur Active Directory permet d’activer les ordinateurs exécutant les versions actuellement prises en charge de Windows et Windows Server, à condition que les ordinateurs puissent contacter le domaine de l’entreprise. L’activation basée sur Active Directory offre l’avantage d’étendre les services d’activation en volume partout où il existe déjà une présence de domaine.

Réseau et connectivité

Un réseau d’entreprise moderne possède de nombreuses nuances et interconnexions. Cette section examine l’évaluation du réseau de l’organization et des connexions disponibles pour déterminer comment les activations de volume se produisent.

Réseau principal

Le réseau principal du organization est la partie du réseau qui bénéficie d’une connectivité stable, à haut débit et fiable aux serveurs d’infrastructure. Dans de nombreux cas, le réseau principal est également connecté à Internet. Toutefois, la connectivité Internet n’est pas obligatoire pour utiliser kms ou l’activation basée sur Active Directory une fois que le serveur KMS ou ADDS est configuré et actif. Le réseau principal du organization se compose probablement de nombreux segments de réseau. Dans de nombreuses organisations, le réseau principal constitue la majeure partie du réseau d’entreprise.

Dans le réseau principal, une solution KMS centralisée est recommandée. L’activation basée sur Active Directory peut également être utilisée, mais dans de nombreuses organisations, le service KMS peut toujours être nécessaire pour les ordinateurs qui ne sont pas joints au domaine. Certains administrateurs préfèrent exécuter les deux solutions pour disposer de davantage de flexibilité, tandis que d’autres préfèrent choisir uniquement une solution basée sur le service KMS pour des raisons de simplicité. L’activation basée sur Active Directory en tant que solution unique est utilisable si tous les clients du organization exécutent des versions de Windows actuellement prises en charge.

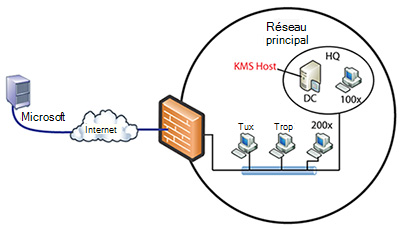

Un réseau principal standard incluant un hôte KMS est indiqué figure 1.

Figure 1. Réseau principal standard

Réseaux isolés

Dans un grand réseau, certains segments peuvent être isolés, soit pour des raisons de sécurité, soit en raison de problèmes géographiques ou de connectivité.

Isolement à des fins de sécurité

Un segment réseau isolé du réseau principal par un pare-feu ou déconnecté d’autres réseaux est parfois appelé zone de haute sécurité. La meilleure solution pour activer les ordinateurs d’un réseau isolé dépend des stratégies de sécurité en vigueur dans l’organisation.

Si le réseau isolé peut :

- Accéder au réseau principal à l’aide de requêtes sortantes sur le port TCP 1688

- Autorisé à recevoir des appels de procédure distante (RPC)

L’activation peut être effectuée à l’aide du service KMS dans le réseau principal, ce qui évite d’avoir à atteindre des seuils d’activation supplémentaires.

Si le réseau isolé participe entièrement à la forêt d’entreprise et qu’il peut établir des connexions classiques aux contrôleurs de domaine, par exemple :

- Utilisation du protocole LDAP (Lightweight Directory Access Protocol) pour les requêtes

- Utilisation du service DNS (Domain Name Service) pour la résolution de noms

Ce scénario est donc une bonne occasion d’utiliser l’activation basée sur Active Directory pour les versions de Windows et Windows Server actuellement prises en charge.

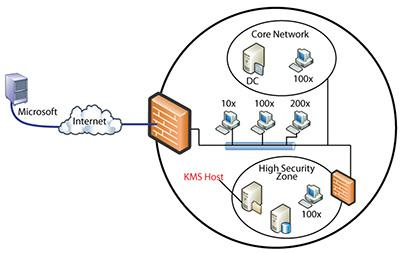

Si le réseau isolé ne peut pas communiquer avec le serveur KMS du réseau principal et qu’il ne peut pas utiliser l’activation basée sur Active Directory, un hôte KMS peut être configuré dans le réseau isolé. Cette configuration est illustrée figure 2. Toutefois, si le réseau isolé ne contient que quelques ordinateurs, il n’atteint pas le seuil d’activation KMS. Dans ce cas, les SDK peuvent être utilisés pour l’activation.

Si le réseau est entièrement isolé, l’activation indépendante de mak est le choix recommandé, peut-être en utilisant l’option de téléphone, mais l’activation du proxy VAMT peut également être possible. Les clés MAK peuvent également être utilisées pour activer de nouveaux ordinateurs pendant l’installation, avant qu’ils ne soient placés dans le réseau isolé.

Figure 2. Nouvel hôte KMS dans un réseau isolé

Succursales et réseaux distants

Des opérations minières aux navires en mer, les organisations ont souvent quelques ordinateurs qui ne sont pas facilement connectés au réseau principal ou à Internet. Certaines organisations disposent de segments réseau dans les filiales qui sont étendus et bien connectés en interne, mais également d’une liaison réseau étendu lente ou non fiable avec le reste de l’organisation. Il existe plusieurs options dans ces situations :

Activation basée sur Active Directory. Sur n’importe quel site où les ordinateurs clients exécutent des versions actuellement prises en charge de Windows, l’activation basée sur Active Directory est prise en charge et peut être activée en joignant le domaine.

Service KMS local. Si un site compte au moins 25 ordinateurs clients, l’activation peut être effectuée sur un serveur KMS local.

Serveur KMS distant (principal). Si le site distant dispose d’une connectivité à un kmS existant, par exemple via un réseau privé virtuel (VPN) vers le réseau principal, ce kmS peut être utilisé. L’utilisation du service KMS existant signifie que le seuil d’activation ne doit être atteint que sur ce serveur.

Activation MAK. Si le site ne compte que quelques ordinateurs et aucune connectivité avec un hôte KMS existant, l’activation MAK est la meilleure option.

Ordinateurs déconnectés

Certains utilisateurs peuvent se trouver dans des emplacements distants ou se rendre à de nombreux endroits. Ce scénario est courant pour les clients itinérants, par exemple les ordinateurs utilisés par les vendeurs ou par d’autres utilisateurs qui sont hors site, mais pas dans les filiales. Ce scénario peut également s’appliquer aux emplacements distants des filiales qui ne disposent d’aucune connexion avec le réseau principal. Cette succursale peut être considérée comme un « réseau isolé », où le nombre d’ordinateurs est un. Les ordinateurs déconnectés peuvent utiliser l’activation basée sur Active Directory, kmS ou MAK en fonction de la fréquence à laquelle les ordinateurs se connectent au réseau principal.

L’activation basée sur Active Directory peut être utilisée sur les ordinateurs lorsqu’ils remplissent les conditions suivantes :

- L’ordinateur est joint au domaine.

- L’ordinateur exécute une version de Windows ou De Windows Server actuellement prise en charge.

- L’ordinateur se connecte au domaine au moins une fois tous les 180 jours, directement ou via un VPN.

Sinon, pour les ordinateurs qui se connectent rarement ou jamais au réseau, l’activation indépendante de mak doit être utilisée via le téléphone ou Internet.

Laboratoires de développement et de test

Les environnements lab comprennent souvent un grand nombre d’ordinateurs virtuels, et les ordinateurs physiques et virtuels des laboratoires sont souvent reconfigurés. Par conséquent, commencez par déterminer si les ordinateurs des laboratoires de test et de développement nécessitent une activation. Les éditions de Windows actuellement prises en charge qui incluent des licences en volume fonctionnent normalement, même si elles ne peuvent pas être activées immédiatement.

Si les copies de test ou de développement du système d’exploitation sont comprises dans le contrat de licence, les ordinateurs de labo n’ont peut-être pas besoin d’être activés s’ils sont fréquemment reconstruits. Si les ordinateurs du labo doivent être activés, traitez-le comme un réseau isolé et utilisez les méthodes décrites plus haut dans ce guide. Dans les laboratoires qui ont un taux de roulement élevé d’ordinateurs et quelques clients KMS, le nombre d’activations KMS doit être surveillé. Il peut être nécessaire d’ajuster l’heure à laquelle le service KMS met en cache les demandes d’activation. La valeur par défaut est 30 jours.

Mappage du réseau aux méthodes d’activation

En évaluant la connectivité réseau et le nombre d’ordinateurs sur chaque site, les informations nécessaires pour déterminer les méthodes d’activation qui fonctionnent le mieux peuvent être déterminées. Ces informations peuvent être renseignées dans le tableau 1 pour faciliter cette détermination.

Tableau 1. Critères des méthodes d’activation

| Critère | Méthode d’activation |

|---|---|

| Nombre d’ordinateurs joints à un domaine qui se connectent à un contrôleur de domaine au moins tous les 180 jours. Les ordinateurs peuvent être portables, semi-isolés ou situés dans une filiale ou dans le réseau principal. | Activation basée sur Active Directory |

| Nombre d’ordinateurs du réseau principal qui se connectent au moins tous les 180 jours, soit directement, soit par le biais d’un VPN. Le réseau principal doit atteindre le seuil d’activation KMS. | KMS (central) |

| Nombre d’ordinateurs qui ne se connectent pas au réseau au moins une fois tous les 180 jours, ou si aucun réseau n’atteint le seuil d’activation. | MAK |

| Nombre d’ordinateurs dans des réseaux semi-isolés qui ont une connectivité au KMS dans le réseau principal. | KMS (central) |

| Nombre d’ordinateurs dans des réseaux isolés où le seuil d’activation KMS est atteint. | KMS (local) |

| Nombre d’ordinateurs dans des réseaux isolés où le seuil d’activation KMS n’est pas atteint. | MAK |

| Nombre d’ordinateurs dans les laboratoires de test et de développement qui ne seront pas activés. | Aucun(e) |

| Nombre d’ordinateurs qui n’ont pas de licence en volume de vente au détail. | Version commerciale (en ligne ou par téléphone) |

| Nombre d’ordinateurs qui n’ont pas de licence en volume OEM. | OEM (en usine) |

| Nombre total d’activations d’ordinateurs. Ce total doit correspondre au nombre total d’ordinateurs sous licence dans le organization. |

Choix et acquisition de clés

Lorsqu’il sait quelles clés sont nécessaires, les clés doivent être obtenues. En règle générale, les clés de licence en volume sont collectées de deux façons :

Accédez à la section Clés de produit du Centre de gestion des licences en volume pour les contrats suivants : Open, Open Value, Select, Entreprise et Licence pour fournisseur de services.

Contactez le centre d’activation Microsoft.

Clé d’hôte KMS

Un hôte KMS a besoin d’une clé pour s’activer ou s’authentifier auprès de Microsoft. Cette clé est appelée clé hôte KMS, mais elle est formellement appelée clé de licence en volume spécifique au client Microsoft (CSVLK). Certaines références à la documentation et à Internet utilisent le terme clé KMS, mais CSVLK est le nom approprié pour les outils de documentation et de gestion actuels.

Un hôte KMS exécutant une version actuellement prise en charge de Windows Server peut activer à la fois les systèmes d’exploitation Windows Server et les systèmes d’exploitation clients Windows. Une clé hôte KMS est également nécessaire pour créer les objets d’activation dans ADDS, comme décrit plus loin dans ce guide. Une clé d’hôte KMS est nécessaire pour tout service KMS configuré. En outre, il doit être déterminé si l’activation basée sur Active Directory sera utilisée.

Clés de licence en volume génériques

Si les ordinateurs sont activés avec KMS ou l’activation basée sur Active Directory lors de l’utilisation d’un support d’installation personnalisé ou d’une image pour installer Windows, installez une clé de licence en volume générique (GVLK) lors de la création du support ou de l’image d’installation personnalisé. Le GVLK doit correspondre à l’édition de Windows en cours d’installation.

Le support d’installation des éditions Microsoft for Enterprise du système d’exploitation Windows peut déjà contenir le GVLK. Une clé GVLK est disponible pour chaque type d’installation. Le GVLK n’active pas le logiciel sur les serveurs d’activation Microsoft, mais plutôt sur un objet d’activation basé sur KMS ou Active Directory. En d’autres termes, le GVLK ne fonctionne pas, sauf si une clé hôte KMS valide est disponible. Les clés GVLK sont les seules clés de produit qui n’ont pas besoin d’être confidentielles.

En règle générale, un GVLK n’a pas besoin d’être entré manuellement, sauf si un ordinateur est :

- Activé à l’aide d’une clé MAK ou d’une clé de vente au détail.

- En cours de conversion en activation KMS ou en activation basée sur Active Directory.

Si le GVLK d’une édition cliente particulière doit être localisé, consultez Activation du client KMS (Key Management Services) et clés de produit.

Clés d’activation multiple

Des clés MAK avec le nombre approprié d’activations disponibles sont également nécessaires. Le nombre d’utilisations d’une clé MAK est visible sur le site web du Centre de gestion des licences en volume ou dans l’outil VAMT.

Sélection d’un hôte KMS

Le service KMS ne nécessite pas de serveur dédié. Il peut être cohébergé avec d’autres services, tels que les contrôleurs de domaine ADDS et les contrôleurs de domaine en lecture seule.

Les hôtes KMS peuvent s’exécuter sur des ordinateurs physiques ou virtuels exécutant tout système d’exploitation Windows pris en charge. Un hôte KMS qui exécute les versions actuellement prises en charge de Windows Server peut activer n’importe quel système d’exploitation client ou serveur Windows qui prend en charge l’activation en volume. Un hôte KMS qui exécute une version actuellement prise en charge du client Windows peut uniquement activer les ordinateurs exécutant une version du client Windows actuellement prise en charge.

Un même hôte KMS peut prendre en charge un nombre illimité de clients KMS, mais Microsoft recommande de déployer un minimum de deux hôtes KMS à des fins de basculement. Toutefois, à mesure que de plus en plus de clients sont activés via l’activation basée sur Active Directory, le service KMS et la redondance du service KMS peuvent ne pas être nécessaires. Il suffit de deux hôtes KMS pour la plupart des organisations pour toute leur infrastructure.

Le flux de l’activation KMS est illustré figure 3, et suit la séquence suivante :

Un administrateur utilise la console de l’outil VAMT pour configurer un hôte KMS et installer une clé d’hôte KMS.

Microsoft valide la clé d’hôte KMS, puis l’hôte KMS commence à écouter les demandes.

L’hôte KMS met à jour les enregistrements de ressource dans DNS pour permettre aux clients de localiser l’hôte KMS. L’ajout manuel d’enregistrements DNS est nécessaire si l’environnement ne prend pas en charge le protocole de mise à jour dynamique DNS.

Un client configuré avec une clé GVLK utilise DNS pour localiser l’hôte KMS.

Le client envoie un paquet à l’hôte KMS.

L’hôte KMS enregistre des informations sur le client demandeur (en utilisant un ID client). Les ID client permettent de tenir à jour le nombre de clients et de détecter si un même ordinateur demande une nouvelle activation. L’ID client est utilisé uniquement pour déterminer si les seuils d’activation sont atteints. Les ID ne sont pas stockés définitivement ou transmis à Microsoft. Si le service KMS est redémarré, la collection d’ID client recommence.

Si l’hôte KMS possède une clé d’hôte KMS qui correspond aux produits de la clé GVLK, l’hôte KMS renvoie un paquet au client. Ce paquet contient le nombre d’ordinateurs qui ont demandé l’activation de cet hôte KMS.

Si ce nombre dépasse le seuil d’activation du produit activé, le client est activé. Si le seuil d’activation n’est pas atteint, le client tente à nouveau.

Figure 3. Flux d’activation KMS