Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit les paramètres de chiffrement des données personnelles et comment les configurer via Microsoft Intune ou les fournisseurs de services de configuration (CSP).

Remarque

Le chiffrement des données personnelles peut être configuré à l’aide de stratégies CSP. Le contenu à protéger par le chiffrement des données personnelles peut être spécifié à l’aide du chiffrement des données personnelles pour les dossiers connus et des API de chiffrement des données personnelles.

Les API de chiffrement des données personnelles peuvent être utilisées pour créer des applications et des scripts personnalisés afin de spécifier le contenu à protéger et à quel niveau protéger le contenu. En outre, les API de chiffrement des données personnelles ne peuvent pas être utilisées pour protéger le contenu tant que la stratégie de chiffrement des données personnelles n’est pas activée.

Paramètres de chiffrement des données personnelles

Le tableau suivant répertorie les paramètres requis pour activer le chiffrement des données personnelles.

| Nom du paramètre | Description |

|---|---|

| Activer le chiffrement des données personnelles | Le chiffrement des données personnelles n’est pas activé par défaut. Avant de pouvoir utiliser le chiffrement des données personnelles, vous devez l’activer. |

| Se connecter et verrouiller automatiquement le dernier utilisateur interactif après un redémarrage | L’authentification à redémarrage automatique winlogon (ARSO) n’est pas prise en charge pour une utilisation avec le chiffrement des données personnelles. Pour utiliser le chiffrement des données personnelles, ARSO doit être désactivé. |

Paramètres de chiffrement des données personnelles pour les dossiers connus

Le tableau suivant répertorie les paramètres permettant de configurer le chiffrement des données personnelles pour les dossiers connus.

| Nom du paramètre | Description |

|---|---|

| Protéger le bureau | Activez le chiffrement des données personnelles dans le dossier Desktop. |

| Protéger les documents | Activez le chiffrement des données personnelles dans le dossier Documents. |

| Protéger les images | Activez le chiffrement des données personnelles dans le dossier Images. |

Recommandations relatives au renforcement du chiffrement des données personnelles

Le tableau suivant répertorie les paramètres recommandés pour améliorer la sécurité du chiffrement des données personnelles.

| Nom du paramètre | Description |

|---|---|

| Vidages sur incident en mode noyau et vidages en direct | Les vidages sur incident en mode noyau et les vidages dynamiques peuvent potentiellement entraîner l’exposition des clés utilisées par le chiffrement des données personnelles pour protéger le contenu. Pour une sécurité optimale, désactivez les vidages sur incident en mode noyau et les vidages en direct. |

| Rapport d'erreurs Windows (WER)/vidages sur incident en mode utilisateur | La désactivation de Rapport d'erreurs Windows empêche les vidages sur incident en mode utilisateur. Les vidages sur incident en mode utilisateur peuvent potentiellement entraîner l’exposition des clés utilisées par Le chiffrement des données personnelles pour protéger le contenu. Pour une sécurité optimale, désactivez les vidages sur incident en mode utilisateur. |

| Hibernation | Les fichiers de mise en veille prolongée peuvent potentiellement entraîner l’exposition des clés utilisées par le chiffrement des données personnelles pour protéger le contenu. Pour une sécurité optimale, désactivez la mise en veille prolongée. |

| Permettre aux utilisateurs de choisir si un mot de passe doit être saisi lors de la reprise après une veille connectée | Lorsque cette stratégie n’est pas configurée sur Microsoft Entra appareils joints, les utilisateurs d’un appareil de secours connecté peuvent modifier la durée après que l’écran de l’appareil s’est éteint avant qu’un mot de passe ne soit requis pour sortir l’appareil. Pendant le temps où l’écran s’éteint mais qu’aucun mot de passe n’est requis, les clés utilisées par le chiffrement des données personnelles pour protéger le contenu peuvent être exposées. Il est recommandé de désactiver explicitement cette stratégie sur Microsoft Entra appareils joints. |

Configurer le chiffrement des données personnelles avec Microsoft Intune

Si vous utilisez Microsoft Intune pour gérer vos appareils, vous pouvez configurer le chiffrement des données personnelles à l’aide d’une stratégie de chiffrement de disque, d’une stratégie de catalogue de paramètres ou d’un profil personnalisé.

Stratégie de chiffrement de disque

Pour configurer des appareils à l’aide d’une stratégie de chiffrement de disque, accédez à Sécurité du point de terminaison>Chiffrement de disque et sélectionnez Créer une stratégie :

- Plateforme>Windows

- Profil>Chiffrement des données personnelles

Fournissez un nom, puis sélectionnez Suivant. Dans la page Paramètres de configuration , sélectionnez Activer le chiffrement des données personnelles et configurez les paramètres en fonction des besoins.

Affectez la stratégie à un groupe qui contient en tant que membres les appareils ou les utilisateurs que vous souhaitez configurer.

Stratégie de catalogue des paramètres

Pour configurer des appareils avec Microsoft Intune, créez une stratégie de catalogue Paramètres et utilisez les paramètres suivants :

| Catégorie | Nom du paramètre | Valeur |

|---|---|---|

| Chiffrement de données personnelles | Activer le chiffrement des données personnelles (utilisateur) | Activer le chiffrement des données personnelles |

| Chiffrement de données personnelles | Protéger le bureau (utilisateur) | Activer la protection pour le dossier Desktop |

| Chiffrement de données personnelles | Protéger les documents (utilisateur) | Activer la protection pour le dossier Documents |

| Chiffrement de données personnelles | Protéger les images (utilisateur) | Activer la protection pour le dossier Images |

| Modèles d’administration > Composants > Windows Options d’ouverture de session Windows | Se connecter et verrouiller automatiquement le dernier utilisateur interactif après un redémarrage | Désactivé |

| Image mémoire | Autoriser le vidage en direct | Bloquer |

| Image mémoire | Autoriser le vidage sur incident | Bloquer |

| Modèles d’administration > Composants > Windows Rapport d'erreurs Windows | Désactiver Rapport d'erreurs Windows | Activé |

| Marche/Arrêt | Autoriser la mise en veille prolongée | Bloquer |

| Ouverture de session système > de modèles > d’administration | Permettre aux utilisateurs de choisir si un mot de passe doit être saisi lors de la reprise après une veille connectée | Désactivé |

Affectez la stratégie à un groupe qui contient en tant que membres les appareils ou les utilisateurs que vous souhaitez configurer.

Astuce

Utilisez l’appel Graph suivant pour créer automatiquement la stratégie de catalogue de paramètres dans votre locataire sans affectations ni balises d’étendue.

Lorsque vous utilisez cet appel, authentifiez-vous auprès de votre locataire dans la fenêtre Explorer Graph. Si vous utilisez Graph Explorer pour la première fois, vous devrez peut-être autoriser l’application à accéder à votre locataire ou à modifier les autorisations existantes. Cet appel de graphe nécessite les autorisations DeviceManagementConfiguration.ReadWrite.All .

POST https://graph.microsoft.com/beta/deviceManagement/configurationPolicies

Content-Type: application/json

{ "id": "00-0000-0000-0000-000000000000", "name": "_MSLearn_PDE", "description": "", "platforms": "windows10", "technologies": "mdm", "roleScopeTagIds": [ "0" ], "settings": [ { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_admx_credentialproviders_allowdomaindelaylock", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_admx_credentialproviders_allowdomaindelaylock_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_errorreporting_disablewindowserrorreporting", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_errorreporting_disablewindowserrorreporting_1", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_windowslogon_allowautomaticrestartsignon", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_windowslogon_allowautomaticrestartsignon_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_memorydump_allowcrashdump", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_memorydump_allowcrashdump_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_memorydump_allowlivedump", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_memorydump_allowlivedump_0", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "user_vendor_msft_pde_enablepersonaldataencryption", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "user_vendor_msft_pde_enablepersonaldataencryption_1", "children": [] } } }, { "@odata.type": "#microsoft.graph.deviceManagementConfigurationSetting", "settingInstance": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingInstance", "settingDefinitionId": "device_vendor_msft_policy_config_power_allowhibernate", "choiceSettingValue": { "@odata.type": "#microsoft.graph.deviceManagementConfigurationChoiceSettingValue", "value": "device_vendor_msft_policy_config_power_allowhibernate_0", "children": [] } } } ] }

Configurer le chiffrement des données personnelles avec csp

Vous pouvez également configurer des appareils à l’aide du csp Policy et du csp Personal Data Encryption.

| OMA-URI | Format | Valeur |

|---|---|---|

./User/Vendor/MSFT/PDE/EnablePersonalDataEncryption |

entier | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectDesktop |

entier | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectDocuments |

entier | 1 |

./User/Vendor/MSFT/PDE/ProtectFolders/ProtectPictures |

entier | 1 |

./Device/Vendor/MSFT/Policy/Config/WindowsLogon/AllowAutomaticRestartSignOn |

chaîne | <disabled/> |

./Device/Vendor/MSFT/Policy/Config/MemoryDump/AllowCrashDump |

entier | 0 |

./Device/Vendor/MSFT/Policy/Config/MemoryDump/AllowLiveDump |

entier | 0 |

./Device/Vendor/MSFT/Policy/Config/ErrorReporting/DisableWindowsErrorReporting |

chaîne | <enabled/> |

./Device/Vendor/MSFT/Policy/Config/Power/AllowHibernate |

entier | 0 |

./Device/Vendor/MSFT/Policy/Config/ADMX_CredentialProviders/AllowDomainDelayLock |

chaîne | <disabled/> |

Expérience de l'utilisateur

Lorsque le chiffrement des données personnelles est activé, l’expérience utilisateur est la suivante :

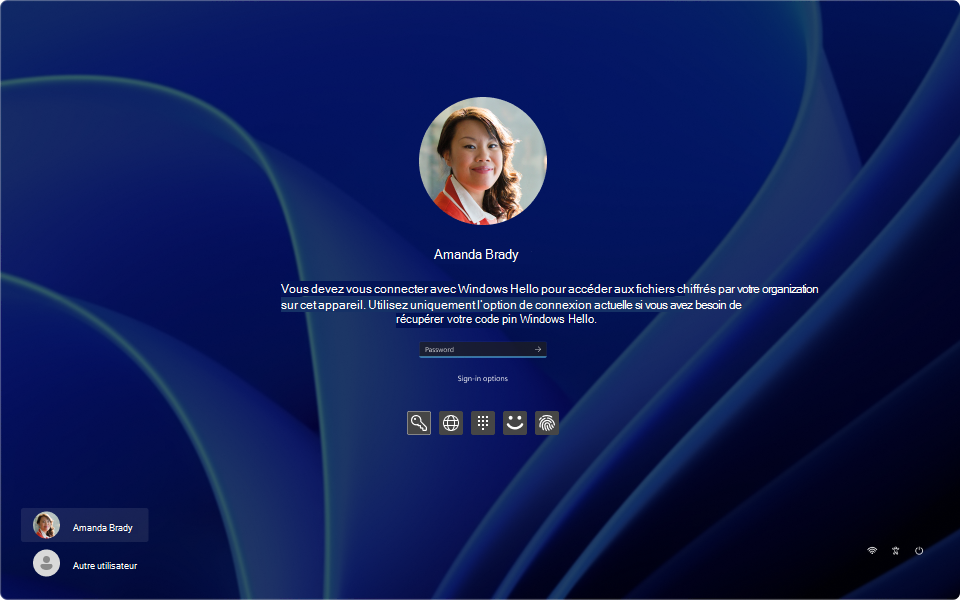

- L’accès au contenu protégé par le chiffrement des données personnelles n’est possible que lorsque les utilisateurs se connectent à l’aide de Windows Hello (biométrie ou code confidentiel). Si les utilisateurs se connectent sans Windows Hello, ils ne peuvent pas ouvrir le contenu chiffré

- Si un utilisateur tente de se connecter sans Windows Hello, un message s’affiche sur l’écran de connexion indiquant que pour accéder au contenu chiffré, l’utilisateur doit se connecter avec Windows Hello

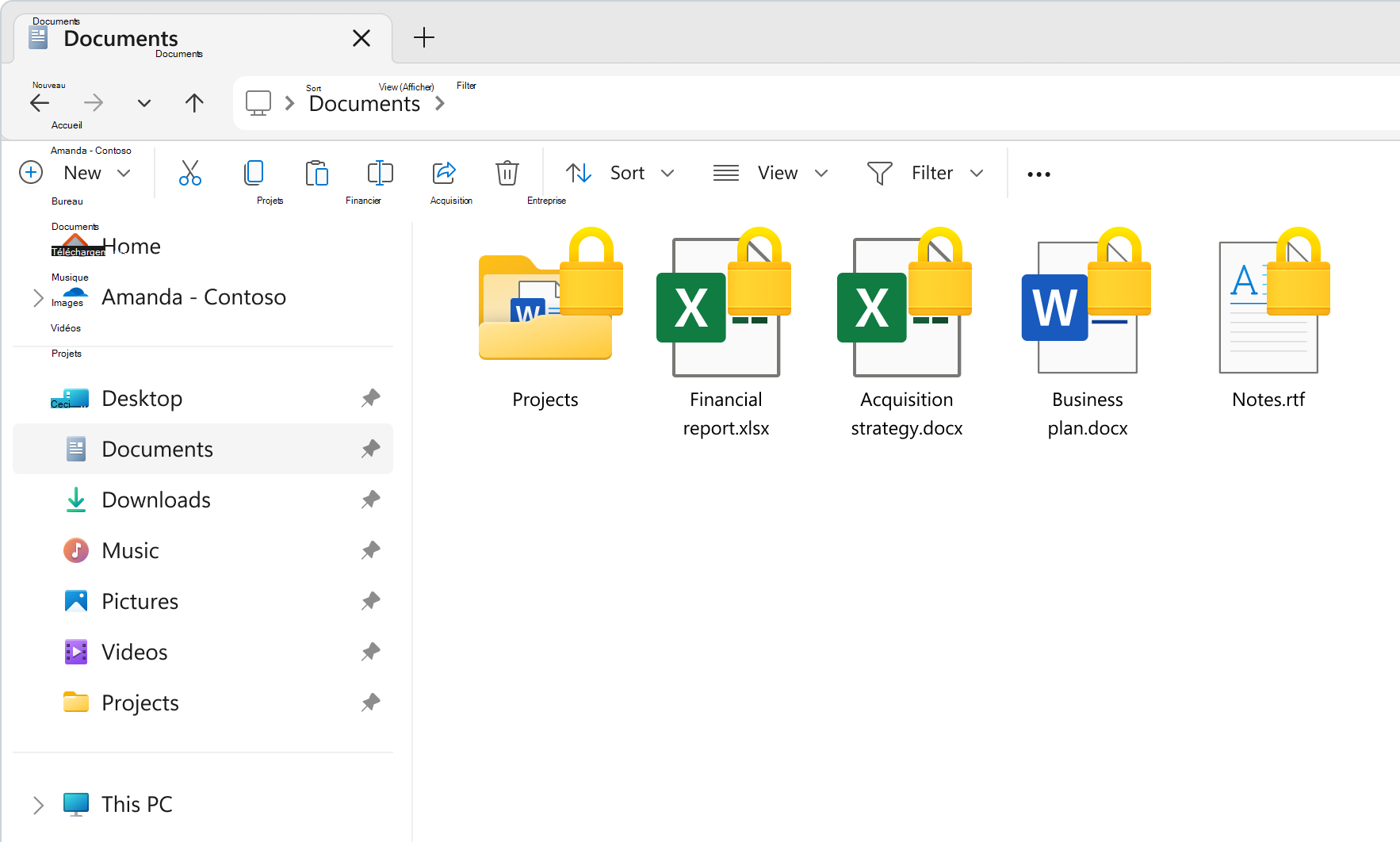

- Les données protégées par le chiffrement des données personnelles ont un cadenas sur l’icône du fichier ou du dossier. L’icône de cadenas s’affiche dans Explorateur de fichiers et sur le bureau

Désactiver le chiffrement des données personnelles

Une fois le chiffrement des données personnelles activé, il n’est pas recommandé de le désactiver. Toutefois, si vous devez désactiver le chiffrement des données personnelles, vous pouvez le faire en procédant comme suit.

Désactiver le chiffrement des données personnelles avec une stratégie de chiffrement de disque

Pour désactiver les appareils de chiffrement des données personnelles à l’aide d’une stratégie de chiffrement de disque, accédez à Sécurité du point de terminaison>Chiffrement de disque et sélectionnez Créer une stratégie :

- Plateforme>Windows

- Profil>Chiffrement des données personnelles

Fournissez un nom, puis sélectionnez Suivant. Dans la page Paramètres de configuration , sélectionnez Désactiver le chiffrement des données personnelles.

Affectez la stratégie à un groupe qui contient en tant que membres les appareils ou les utilisateurs que vous souhaitez configurer.

Désactiver le chiffrement des données personnelles avec une stratégie de catalogue de paramètres dans Intune

Pour configurer des appareils avec Microsoft Intune, créez une stratégie de catalogue Paramètres et utilisez les paramètres suivants :

| Catégorie | Nom du paramètre | Valeur |

|---|---|---|

| Chiffrement de données personnelles | Activer le chiffrement des données personnelles (utilisateur) | Désactiver le chiffrement des données personnelles |

Affectez la stratégie à un groupe qui contient en tant que membres les appareils ou les utilisateurs que vous souhaitez configurer.

Désactiver le chiffrement des données personnelles avec csp

Vous pouvez désactiver le chiffrement des données personnelles avec csp à l’aide du paramètre suivant :

| OMA-URI | Format | Valeur |

|---|---|---|

./User/Vendor/MSFT/PDE/EnablePersonalDataEncryption |

entier | 0 |

Déchiffrer le contenu chiffré

Lorsque vous désactivez le chiffrement des données personnelles, le contenu chiffré à l’aide du chiffrement des données personnelles pour les dossiers connus est automatiquement déchiffré. Toutefois, le contenu chiffré à l’aide des API de chiffrement des données personnelles n’est pas déchiffré automatiquement. Pour déchiffrer ce contenu, procédez comme suit :

- Ouvrir les propriétés du fichier

- Sous l’onglet Général , sélectionnez Avancé...

- Décochez l’option Chiffrer le contenu pour sécuriser les données

- Sélectionnez OK, puis appuyez de nouveau OK .

Les fichiers protégés peuvent également être déchiffrés à l’aide cipher.exede , ce qui peut être utile dans les scénarios suivants :

- Déchiffrement d’un grand nombre de fichiers sur un appareil

- Déchiffrement de fichiers sur plusieurs appareils

Pour déchiffrer des fichiers sur un appareil à l’aide de cipher.exe:

Déchiffrez tous les fichiers sous un répertoire, y compris les sous-répertoires :

cipher.exe /d /s:<path_to_directory>Déchiffrez un seul fichier ou tous les fichiers du répertoire spécifié, mais pas les sous-répertoires :

cipher.exe /d <path_to_file_or_directory>

Important

Une fois qu’un utilisateur choisit de déchiffrer manuellement un fichier, il ne peut plus le protéger manuellement à l’aide du chiffrement des données personnelles.

Étapes suivantes

- Consultez le FAQ sur le chiffrement des données personnelles