Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

El antimalware en tiempo de ejecución del contenedor detecta y bloquea el malware cuando un contenedor ejecuta un ejecutable que el sistema identifica como software malintencionado.

Esta característica envía alertas cuando identifica malware y le permite bloquear el malware.

Puede definir directivas antimalware que establezcan condiciones para alertas y bloqueos. Estas directivas le ayudan a distinguir la actividad legítima de posibles amenazas.

La detección y el bloqueo de malware en el runtime de contenedor es parte del plan Defender for Containers. Esta característica está disponible para Azure Kubernetes Service (AKS), Amazon Elastic Kubernetes Service (EKS) y Google Kubernetes Engine (GKE).

Prerrequisitos

Para usar la detección y el bloqueo de malware en el entorno de tiempo de ejecución del contenedor, debe ejecutar el sensor de Defender para Contenedores, que está disponible para las plataformas de AWS, GCP y AKS. Actualmente, esta característica está en versión preliminar y solo se admite para:

- AKS: Aprovisionamiento de Helm con la versión de sensor 0.10.2.

-

Multinube: Aprovisionamiento de Helm con versión de sensor 0.10.2 o la extensión de ARC mediante

release-train=preview, con el comando--configuration-settings collectors.antimalwareCollector.enable='true.

Por ejemplo:

az k8s-extension create --name microsoft.azuredefender.kubernetes --extension-type microsoft.azuredefender.kubernetes --cluster-name <name> --resource-group <rg> --cluster-type connectedClusters --release-train preview --configuration-settings collectors.antimalwareCollector.enable='true'Debe habilitar los sensores de Defender para contenedores en las suscripciones y conectores.

Para crear y modificar directivas antimalware, necesita permisos de administrador de seguridad o superior en el inquilino. Para ver las directivas antimalware, necesita permisos de lector de seguridad o superior en el inquilino.

Además de los requisitos de cpu y memoria del sensor principal, necesita lo siguiente:

Componente Solicitud Limit Unidad Central de Procesamiento (CPU) 50 m 300 m Memoria 128 MiB 500Mi

Obtenga más información sobre la detección de antimalware y la disponibilidad de bloqueo.

Componentes

Los siguientes componentes forman parte de la detección y el bloqueo de antimalware:

Sensor mejorado que detecta y evita malware.

Opciones de configuración de directivas antimalware.

Alertas antimalware.

Habilitación de la detección y el bloqueo contra malware

Antimalware no está habilitado de forma predeterminada porque consume recursos de clúster adicionales.

Para instalar el sensor con antimalware habilitado, siga las instrucciones para instalar el sensor de Defender for Containers mediante Helm e incluya la --antimalware bandera.

Adición de reglas antimalware

Al instalar el sensor con antimalware habilitado, configura tres reglas antimalware de forma predeterminada. Estas reglas incluyen:

-

Malware alert on binaries not originated from original image: una regla sugerida para situaciones en las que el sistema detecta un binario desviado. -

Default antimalware workload rule. -

Default anitmalware host rule.

Las dos reglas antimalware predeterminadas (carga de trabajo y host) se aplican a todas las posibles situaciones si ninguna otra regla coincide primero. Solo puede modificar las acciones de la regla predeterminada y establecerla en alerta, bloquear o omitir.

Puede crear nuevas reglas antimalware para definir cuándo se deben generar, bloquear o omitir las alertas. Cada regla puede definir las condiciones para generar alertas. Esta estructura le permite adaptar el sistema a sus necesidades específicas y reducir los falsos positivos. Puede crear exclusiones estableciendo reglas de prioridad más alta para ámbitos o clústeres específicos, imágenes, pods, etiquetas de Kubernetes o espacios de nombres.

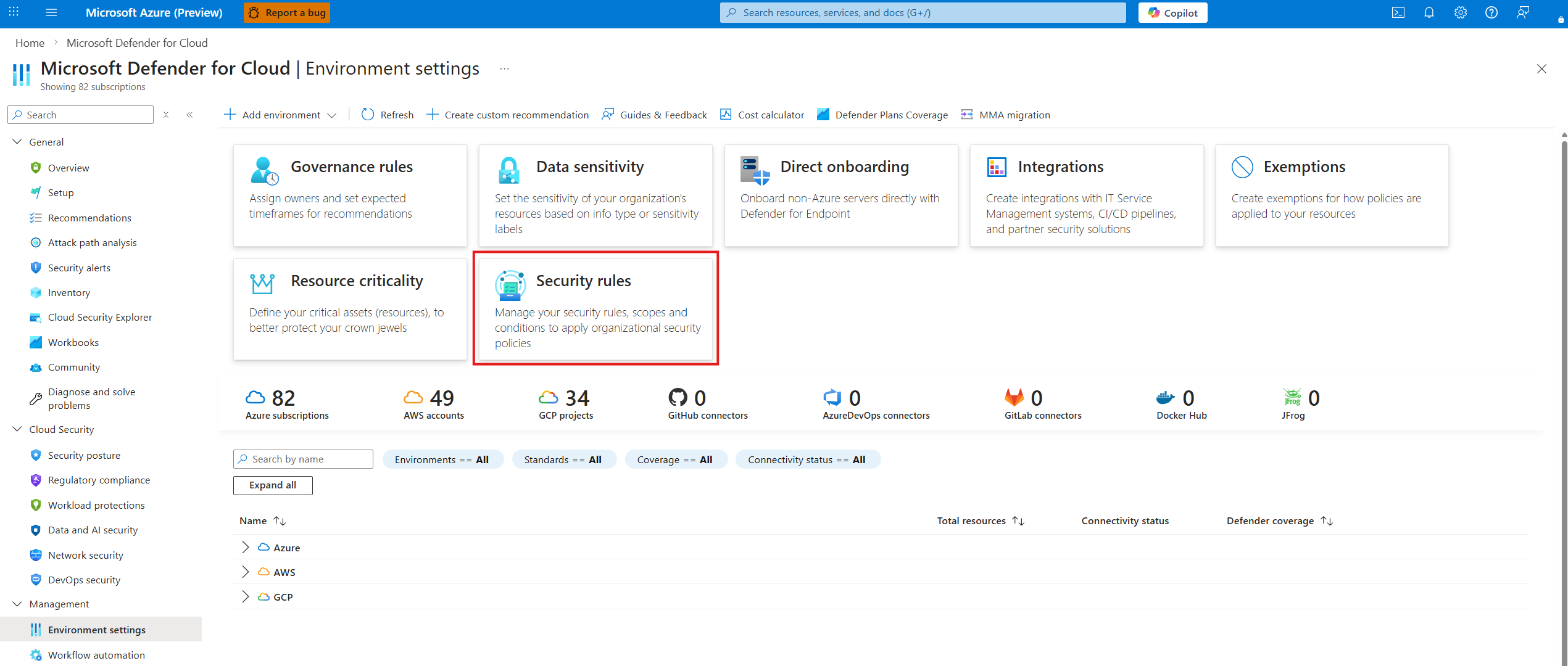

Inicie sesión en Azure Portal.

Vaya a Defender for Cloud>Configuración del entorno.

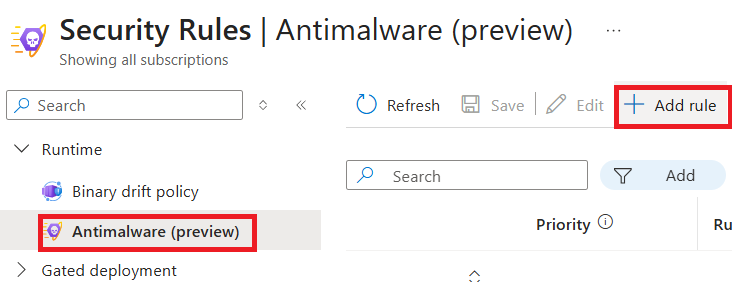

Seleccione Reglas de seguridad.

Seleccione Antimalware>+ Agregar regla.

Especificar el nombre de la regla.

Seleccione una acción disponible:

- Omitir malware: omita el malware seleccionado.

- Alerta sobre malware: genere una alerta. Por ejemplo, si una regla detecta un binario desviado.

- Bloquear malware: impedir que el malware se ejecute.

Escriba un nombre de ámbito.

Seleccione un ámbito de nube y una suscripción específica (opcional).

(Opcional) Seleccione un ámbito de recursos.

(Opcional) Agregue condiciones al ámbito del recurso en función de las siguientes categorías: Nombre del contenedor, Nombre de imagen, Espacio de nombres, Etiquetas de pod, Nombre del pod o Nombre del clúster. A continuación, elija un operador: Comienza con, Termina con, Es igual o Contiene. Por último, introduzca el valor para coincidir. Puede agregar tantas condiciones como sea necesario seleccionando +Agregar condición.

(Opcional) Active la casilla para excluir archivos binarios de la imagen de contenedor.

(Opcional) Añada Lista de permitidos para procesos, una lista de procesos que se pueden ejecutar en el contenedor. Si un proceso no está en esta lista, se genera una alerta.

Seleccione Aplicar.

Haga clic en Guardar.

Después de 30 minutos, los sensores de los clústeres protegidos se actualizan con la nueva regla.

Administración de reglas antimalware

En función de las alertas que reciba y revise, es posible que tenga que ajustar las reglas de la política de antimalware. Este ajuste puede incluir condiciones de refinamiento, adición de reglas o eliminación de reglas que generan muchos falsos positivos. El objetivo es equilibrar las necesidades de seguridad con eficacia operativa mediante el uso de reglas y directivas antimalware eficaces.

La detección eficaz contra malware se basa en su rol activo en la configuración, supervisión y ajuste de directivas para su entorno.

Puede organizar las reglas por prioridad seleccionando la flecha arriba o abajo. La regla con la prioridad más alta (el número más bajo) se ejecuta primero. Si coincide una regla, la acción de la regla se ejecuta y finaliza la evaluación. Si no coincide ninguna regla, el sistema evalúa la siguiente regla. Si no coincide ninguna regla, el sistema aplica las reglas predeterminadas.

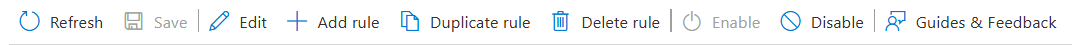

Puede administrar cada regla mediante los controles de la barra de herramientas.

La barra de herramientas le permite editar, duplicar, eliminar, habilitar y deshabilitar reglas. Seleccione una regla y una acción.

Deshabilitar una regla le permite mantener la regla y su configuración sin aplicar la regla. Esta opción es útil si desea detener una regla temporalmente sin perder su configuración.

Después de configurar las reglas, seleccione Guardar para aplicar los cambios y crear la directiva. En un plazo de 30 minutos, los sensores de los clústeres protegidos se actualizan con la nueva directiva.