Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

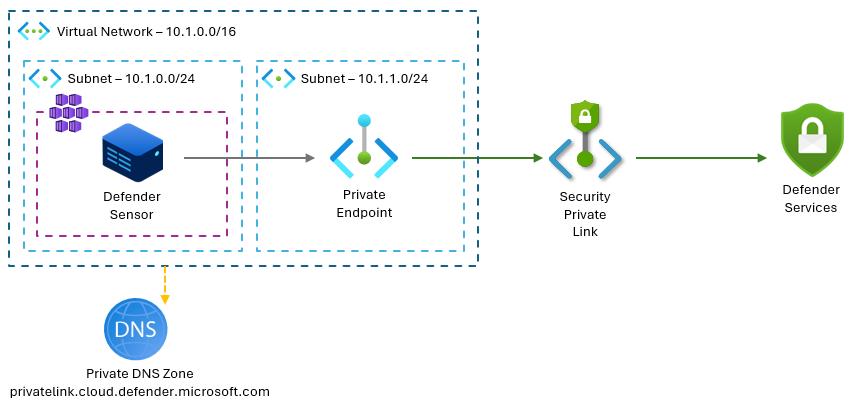

Microsoft Security Private Link permite que las cargas de trabajo de la red virtual se conecten a Microsoft Defender for Cloud. Para habilitar esta conexión, cree un recurso de Security Private Link en su suscripción y puntos de conexión privados en las redes virtuales de Azure que se conecten a ella.

Con los puntos de conexión privados, todo el tráfico relacionado con la seguridad de las cargas de trabajo atraviesa la red troncal de Microsoft sin exposición a la red pública de Internet. Esto incluye telemetría de agentes de Defender, sensores, complementos y extensiones.

Nota:

Microsoft Security Private Link no se admite en regiones de nube soberana, como Azure Government y Azure operados por 21Vianet.

Escenarios admitidos

Microsoft Security Private Link admite los siguientes escenarios:

Entornos aislados en red

Proteja las cargas de trabajo en redes aisladas o restringidas en las que el acceso saliente a Internet está limitado o no está permitido.Conectividad híbrida y local

Conecte de forma segura entornos locales o híbridos a Microsoft Defender for Cloud mediante VPN o ExpressRoute con emparejamiento privado.

Importante

En el caso de las cargas de trabajo aisladas de la red, con Microsoft Security Private Link ya no es necesario usar Private Link de Azure Monitor (AMPLS) ni las reglas de salida de Azure Firewall.

Arquitectura de conectividad

Microsoft Security Private Link usa puntos de conexión privados de Azure para establecer la conectividad privada entre la red virtual y Defender for Cloud. Esto permite que las cargas de trabajo se conecten a los puntos de conexión de Defender for Cloud mediante sus nombres de dominio completos (FQDN) y el modelo de autorización existentes.

Cómo funciona

Cree un punto de conexión privado en la red virtual y asígnele una dirección IP desde el espacio de direcciones de la red virtual.

Todo el tráfico entre las cargas de trabajo y los servicios de Defender fluye a través de la red troncal de Microsoft, nunca atraviesa la red pública de Internet.

Varios servicios de Defender pueden compartir un único recurso de Security Private Link, lo que simplifica la arquitectura de red.

Nota:

El uso de puntos de conexión privados puede incurrir en costos adicionales de Azure en función del número de puntos de conexión y de la arquitectura seleccionada. Para más información, consulte Precios de Azure Private Link.

Roles y permisos

Microsoft Security Private Link usa el control de acceso basado en rol (RBAC) de Azure para administrar el acceso al recurso Security Private Link y a las conexiones de punto de conexión privado. Los roles siguientes suelen estar implicados:

Propietario del recurso de Private Link

Posee el recurso Microsoft Security Private Link y puede aprobar, rechazar o eliminar solicitudes de conexión de un punto de enlace privado.Colaborador de red

Puede crear puntos de conexión privados dentro de una red virtual.Administrador de seguridad

Puede aprobar, rechazar o eliminar conexiones de punto de conexión privado, pero no puede crear puntos de conexión privados en una red virtual a menos que se concedan permisos de red adicionales.

Estos roles se pueden asignar a distintos usuarios o equipos para separar la administración de red de las responsabilidades de gobernanza de seguridad.

Flujo de trabajo de aprobación

Las conexiones de puntos de conexión privados a los recursos de Microsoft Security Private Link siguen el flujo de trabajo estándar de aprobación de Azure Private Link.

Cuando se crea un punto de conexión privado, se envía una solicitud de conexión al propietario del recurso Microsoft Security Private Link. El propietario del recurso puede aprobar o rechazar la solicitud desde la pestaña Conexiones de punto de conexión privado en el portal de Azure.

Si el usuario que solicita el punto de conexión privado también es propietario de Security Private Link, la solicitud se aprueba automáticamente.

Las conexiones aprobadas y pendientes se pueden administrar en cualquier momento a través del recurso Private Link en Azure Portal.

Configuración de DNS

Cuando se crea un punto de conexión privado, se aprovisiona una zona DNS privada de forma predeterminada que corresponde al subdominio *.defender.microsoft.comde Private Link de Defender for Cloud.

Nota:

Para más información sobre cómo configurar DNS para puntos de conexión privados, consulte Integración de DNS de punto de conexión privado de Azure.

Cuando las cargas de trabajo se conectan a los puntos de conexión de servicio de Defender en la red virtual con puntos de conexión privados configurados, el FQDN se resuelve en la dirección IP privada del punto de conexión. Las conexiones desde fuera de la red virtual (si el acceso público todavía está habilitado) se resuelven en el punto de conexión público.

Cada servicio de Microsoft Defender for Cloud usa puntos de conexión de dominio específicos. Por ejemplo:

| Service | Nombre | Tipo | Importancia | Puerto |

|---|---|---|---|---|

| Defender para contenedores | *.cloud.defender.microsoft.com |

CNAME | *.privatelink.cloud.defender.microsoft.com |

443 |

| Defender para contenedores | *.privatelink.cloud.defender.microsoft.com |

A | 10.0.0.5 | 443 |

Si usa un servidor DNS personalizado, configure la delegación o los registros A para resolver los FQDN en la dirección IP del punto de conexión privado.

Comparación de conectividad con Microsoft Security Private Link

| Característica | Sin punto de conexión privado | Con Security Private Link |

|---|---|---|

| Exposición a Internet | Sí | No |

| Alineación del cumplimiento | Limitado | Alta |

| Integración con varios servicios | Manual de instrucciones | Simplificado |