Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Microsoft Defender for Cloud puede recopilar registros de actividad de Google Cloud Platform (GCP) mediante la ingesta de datos de registro en la nube a través de Pub/Sub. Estos registros proporcionan el contexto de actividad que usa Cloud Infrastructure Entitlement Management (CIEM) en Defender for Cloud, incluidas las recomendaciones basadas en riesgos y el análisis de rutas de acceso a ataques en los entornos de Google Cloud.

La ingesta de Cloud Logging de GCP está disponible para proyectos de GCP individuales y para organizaciones de GCP que usan el registro centralizado. Obtenga más información sobre la jerarquía de recursos de Google Cloud.

Funcionamiento de la ingesta de logs de GCP

Cuando se habilita la ingesta de registro en la nube de GCP, Defender for Cloud recupera los registros de actividad de Google Cloud y los procesa para identificar la actividad relacionada con identidades y permisos.

Google Cloud registra los registros de actividad (incluidos los registros de actividad de administración y acceso a datos) en el registro en la nube. Los registros se exportan al tema Pub/Sub configurado mediante un receptor de Cloud Logging. La suscripción Pub/Sub transmite mensajes de registro a Defender for Cloud cuando llegan nuevos registros.

Defender for Cloud extrae eventos de actividad de Pub/Sub y los procesa para generar información sobre identidades y permisos. El acceso entre GCP y Defender for Cloud se protege mediante roles de IAM de Google Cloud y cuentas de servicio para admitir el acceso con privilegios mínimos.

Opcionalmente, si el recomendador de IAM está habilitado en el entorno de GCP, Defender for Cloud aprovecha sus conclusiones para mejorar la precisión de las recomendaciones de CIEM mediante la identificación de roles inactivos y con privilegios excesivos.

Hidratación de datos históricos

Cuando se habilita la ingesta de Cloud Logging de GCP, Defender for Cloud realiza un proceso de recopilación de datos históricos (hidratación) una sola vez.

Como parte del flujo de trabajo de incorporación:

- Se crea un cubo de almacenamiento dedicado en el entorno de GCP.

- Defender for Cloud recupera hasta 90 días de registros históricos de auditoría en la nube disponibles mediante la actividad de copia de Google Cloud.

- Los datos históricos se procesan para generar información sobre identidades y permisos.

Este proceso permite que las recomendaciones de CIEM y el análisis de rutas de ataque usen datos históricos de actividad inmediatamente después de la incorporación.

Una vez completada la hidratación, los registros de actividad continuos siguen ingiriéndose a través de la transmisión Pub/Sub.

Prerrequisitos

Antes de habilitar la ingesta de Cloud Logging de GCP con Pub/Sub, asegúrese de que su entorno de GCP cuenta con:

Un conector GCP existente configurado en Microsoft Defender for Cloud.

Acceso al proyecto de GCP u organización donde se generan los registros.

Permisos para crear o administrar receptores de Cloud Logging.

Permisos para crear y administrar temas y suscripciones de Pub/Sub.

Permisos de IAM para crear o administrar cuentas de servicio y asignar roles necesarios.

Si utiliza una suscripción de Pub/Sub existente, acceda al receptor de Cloud Logging y a los recursos de Pub/Sub existentes, y asegúrese de que estos recursos se ajustan a la configuración de Pub/Sub y de retención de registros de su organización.

Configuración de la ingestión de registros de la nube de GCP

Para configurar el registro en la nube de GCP:

Inicie sesión en Azure Portal.

Busque y seleccione Microsoft Defender for Cloud.

Vaya a Configuración del entorno.

Seleccione el conector de GCP pertinente.

Seleccione Configuración en la columna Cobertura de supervisión.

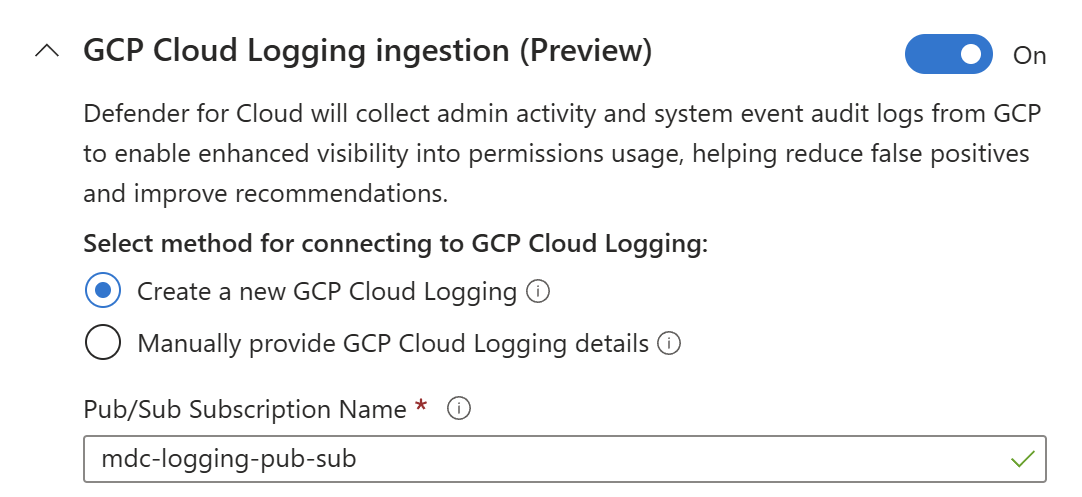

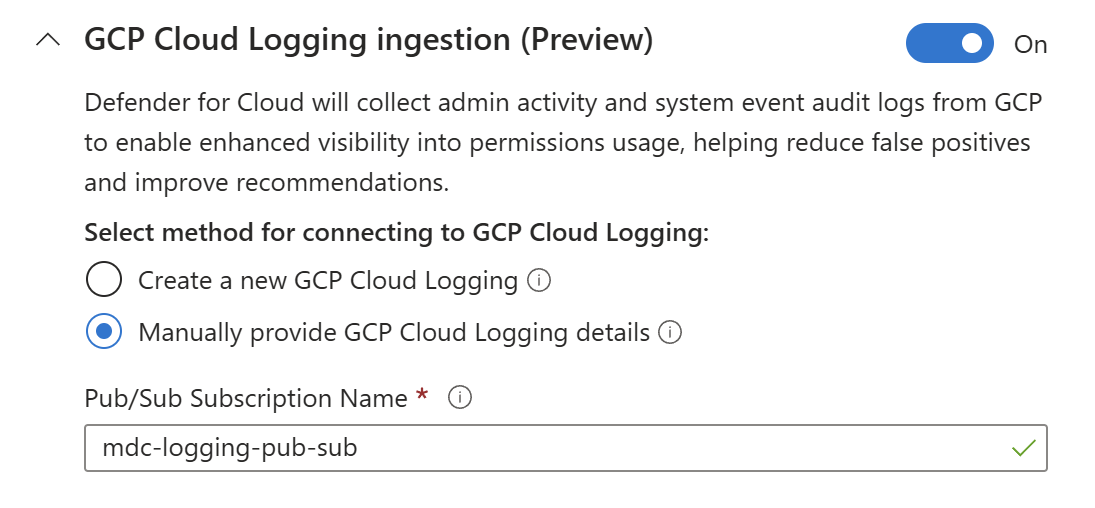

Cambie los interruptores a Encendido seleccionando uno de los métodos siguientes:

Cree una nueva configuración de registro en la nube de GCP y proporcione un nombre de suscripción pub/sub.

Importante

Si selecciona esta opción, se incurrirá en un costo adicional. Más información sobre los precios del registro en la nube de GCP

Utiliza tu configuración existente de Registro en la Nube proporcionando manualmente el nombre de tu suscripción existente de Pub/Sub.

Importante

Si utiliza un receptor de Cloud Logging existente, asegúrese de que el filtro del receptor exporta los registros de auditoría en la nube (como los tipos de registros de actividad administrativa y acceso a datos) al tema Pub/Sub especificado.

Si los tipos de registros de auditoría en la nube necesarios no se incluyen en el filtro, la ingesta no proporcionará una cobertura completa de la actividad de identidad y permisos.

Haga clic en Guardar.

Continúe desde el paso 8 de las instrucciones de Conexión de proyectos de GCP.

Revise y genere el conector de GCP para completar la incorporación de la ingesta de registros en Defender for Cloud.