Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

En este artículo se describe cómo usar los registros personalizados a través del conector AMA para filtrar e ingerir registros rápidamente en formato de archivo de texto desde aplicaciones de red o seguridad instaladas en windows o Linux máquinas.

Muchas aplicaciones registran datos en archivos de texto en lugar de servicios de registro estándar, como Registro de eventos de Windows o Syslog. Puede usar Azure Monitor Agent (AMA) para recopilar datos en archivos de texto de formatos no estándar de equipos Windows y Linux. La AMA también puede afectar a las transformaciones en los datos en el momento de la recopilación, para analizarlos en campos diferentes.

Para obtener más información sobre las aplicaciones para las que Microsoft Sentinel tiene soluciones para admitir la recopilación de registros, vea Registros personalizados a través del conector de datos AMA: Configuración de la ingesta de datos para Microsoft Sentinel desde aplicaciones específicas.

Para obtener más información general sobre cómo ingerir registros personalizados de archivos de texto, consulte Recopilación de registros de un archivo de texto con Azure Agente de Supervisión.

Importante

Los registros personalizados a través del conector de datos AMA están actualmente en VERSIÓN PRELIMINAR. Consulte los Términos de uso complementarios para las versiones preliminares de Microsoft Azure para ver términos legales adicionales que se aplican a Azure características que están en versión beta, versión preliminar o que aún no se han publicado en disponibilidad general.

-

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender. A partir de julio de 2025, muchos clientes nuevos se incorporan y redirigen automáticamente al portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender. Para obtener más información, vea It's Time to Move: Retireing Microsoft Sentinel's Azure Portal for greater security .net

Requisitos previos

Antes de empezar, debe tener los recursos configurados y los permisos adecuados asignados, como se describe en esta sección.

Microsoft Sentinel requisitos previos

Instale la solución Microsoft Sentinel que coincida con la aplicación y asegúrese de que tiene los permisos para completar los pasos de este artículo. Puede encontrar estas soluciones en el centro de contenido en Microsoft Sentinel y todas incluyen los registros personalizados a través del conector AMA.

Para obtener la lista de aplicaciones que tienen soluciones en el centro de contenido, consulte Instrucciones específicas por aplicación. Si no hay una solución disponible para la aplicación, instale los registros personalizados a través de la solución AMA.

Para obtener más información, consulte Detección y administración de Microsoft Sentinel contenido integrado.

Tenga una cuenta de Azure con los siguientes roles de control de acceso basado en rol (Azure RBAC) de Azure:

Rol integrado Ámbito Reason - Colaborador de máquina virtual

- Azure máquina conectada

Administrador de recursos- Máquinas virtuales (VM)

- Conjuntos de escalado de máquinas virtuales

- Azure servidores habilitados para Arc

Para implementar el agente Cualquier rol que incluya la acción

Microsoft.Resources/deployments/*- Suscripción

- Grupo de recursos

- Regla de recopilación de datos existente

Para implementar plantillas de Azure Resource Manager Colaborador de supervisión - Suscripción

- Grupo de recursos

- Regla de recopilación de datos existente

Para crear o editar reglas de recopilación de datos

Requisitos previos del reenviador de registros

Algunas aplicaciones personalizadas se hospedan en dispositivos cerrados que requieren el envío de sus registros a un reenviador o recopilador de registros externo. En este escenario, se aplican los siguientes requisitos previos al reenviador de registros:

Debe tener una máquina virtual Linux designada como reenviador de registros para recopilar registros.

Si el reenviador de registros no es una máquina virtual Azure, debe tener instalado el agente Azure Arc Connected Machine.

La máquina virtual del reenviador de registros de Linux debe tener Instalado Python 2.7 o 3. Use el

python --versioncomando opython3 --versionpara comprobarlo. Si usa Python 3, asegúrese de que se establece como el comando predeterminado en la máquina o ejecute scripts con el comando "python3" en lugar de "python".El reenviador de registros debe tener habilitado el

syslog-ngdemonio orsyslog.Para conocer los requisitos de espacio para el reenviador de registros, consulte Azure Monitor Agent Performance Benchmark. También puede revisar esta entrada de blog, que incluye diseños para la ingesta escalable.

Los orígenes de registro, los dispositivos de seguridad y los dispositivos deben configurarse para enviar sus mensajes de registro al demonio de Syslog del reenviador de registros en lugar de a su demonio de Syslog local.

Requisitos previos de seguridad de la máquina

Configure la seguridad del equipo del reenviador de registros de acuerdo con la directiva de seguridad de su organización. Por ejemplo, configure la red para que se alinee con la directiva de seguridad de red corporativa y cambie los puertos y protocolos del demonio para que se alineen con sus requisitos. Para mejorar la configuración de seguridad de la máquina, proteja la máquina virtual en Azure o revise estos procedimientos recomendados para la seguridad de red.

Si los dispositivos envían registros a través de TLS porque, por ejemplo, el reenviador de registros está en la nube, debe configurar el demonio de Syslog (rsyslog o syslog-ng) para comunicarse en TLS. Para más información, vea:

Configuración del conector de datos

El proceso de instalación de los registros personalizados mediante el conector de datos AMA incluye los pasos siguientes:

Cree la tabla de destino en Log Analytics (o búsqueda avanzada si está en el portal de Defender).

El nombre de la tabla debe terminar con

_CLy debe constar solo de los dos campos siguientes:- TimeGenerated (de tipo DateTime): la marca de tiempo de la creación del mensaje de registro.

-

RawData (de tipo String): el mensaje de registro en su totalidad.

(Si va a recopilar registros de un reenviador de registros y no directamente desde el dispositivo que hospeda la aplicación, asigne a este campo el nombre Message en lugar de RawData).

Instale el agente de Azure Monitor y cree una regla de recopilación de datos (DCR) mediante cualquiera de los métodos siguientes:

Si va a recopilar registros mediante un reenviador de registros, configure el demonio de Syslog en esa máquina para que escuche los mensajes de otros orígenes y abra los puertos locales necesarios. Para obtener más información, consulte Configuración del reenviador de registros para aceptar registros.

Seleccione la pestaña adecuada para obtener instrucciones.

Creación de una regla de recopilación de datos (DCR)

Para empezar, abra los registros personalizados mediante el conector de datos AMA en Microsoft Sentinel y cree una regla de recopilación de datos (DCR).

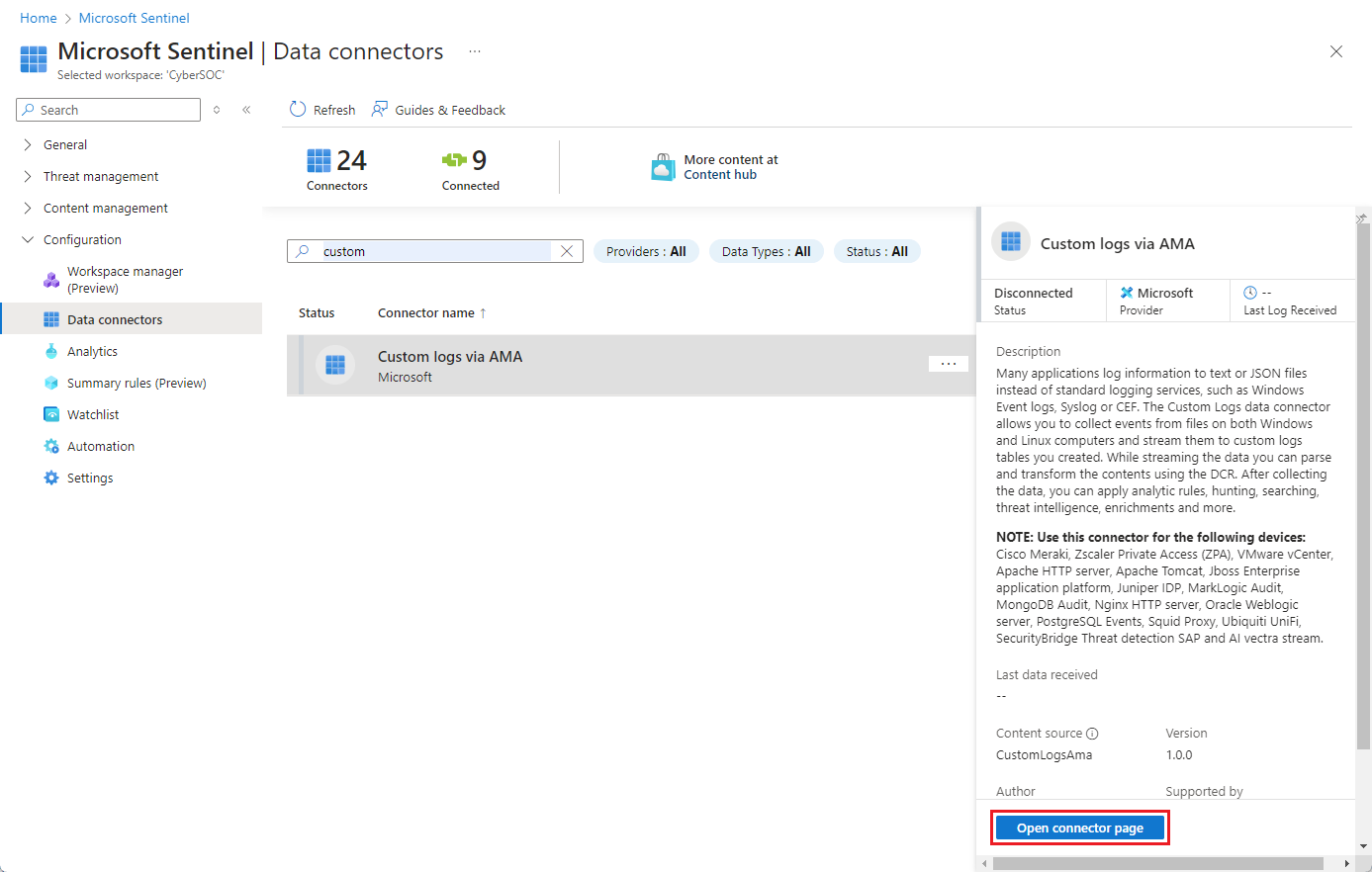

Para Microsoft Sentinel en el Azure Portal, en Configuración, seleccione Conectores de datos.

Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Conectores de datos de configuración>.Escriba custom en el cuadro Buscar . En los resultados, seleccione los registros personalizados a través del conector ama.

Seleccione Abrir página del conector en el panel de detalles.

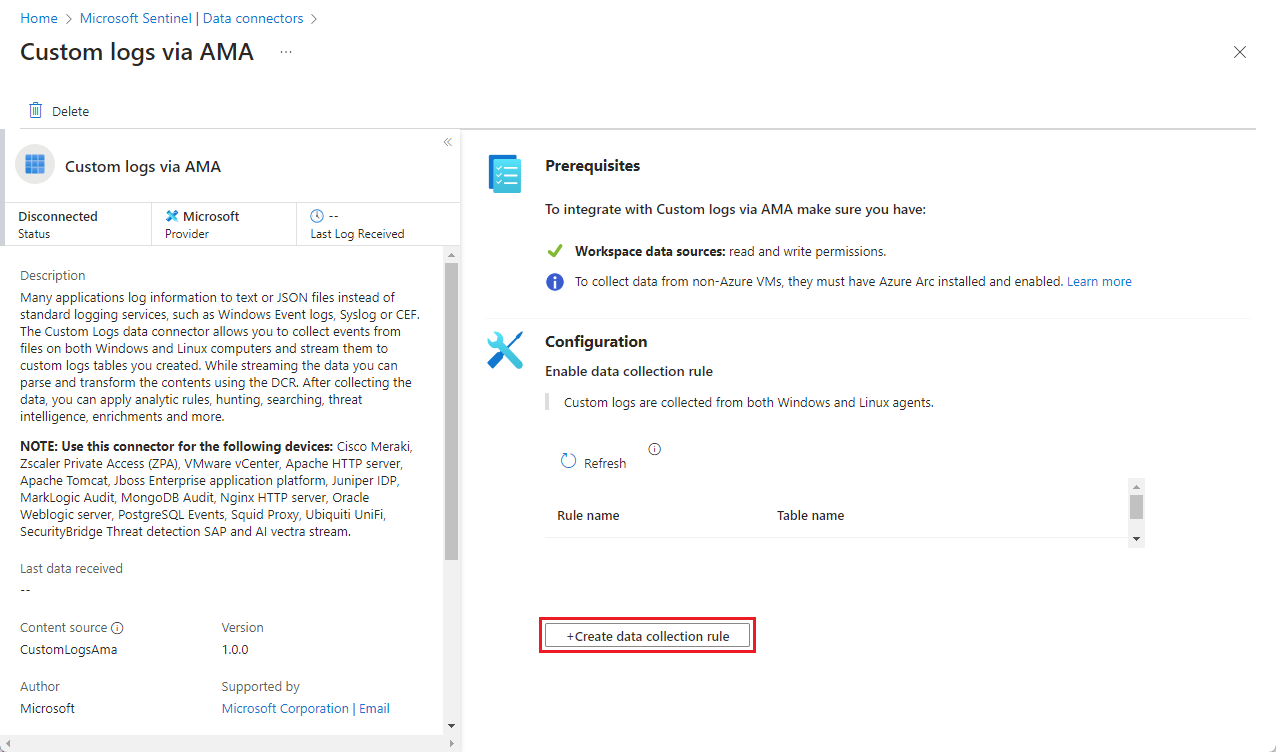

En el área Configuración , seleccione +Crear regla de recopilación de datos.

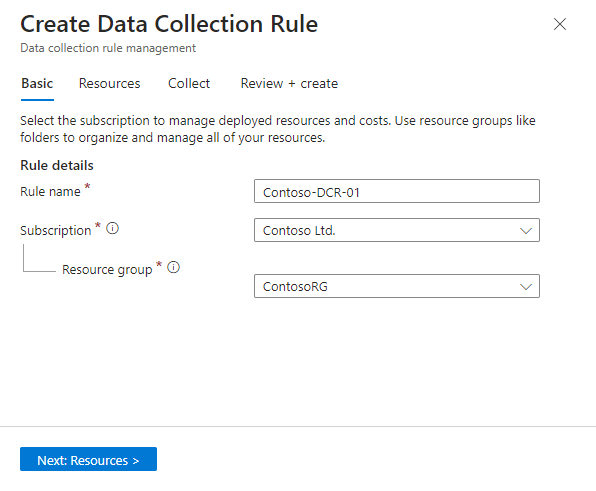

En la pestaña Básico :

- Escriba un nombre dcr.

- Seleccione la suscripción.

- Seleccione el grupo de recursos donde desea buscar la DCR.

Seleccione Siguiente: Recursos >.

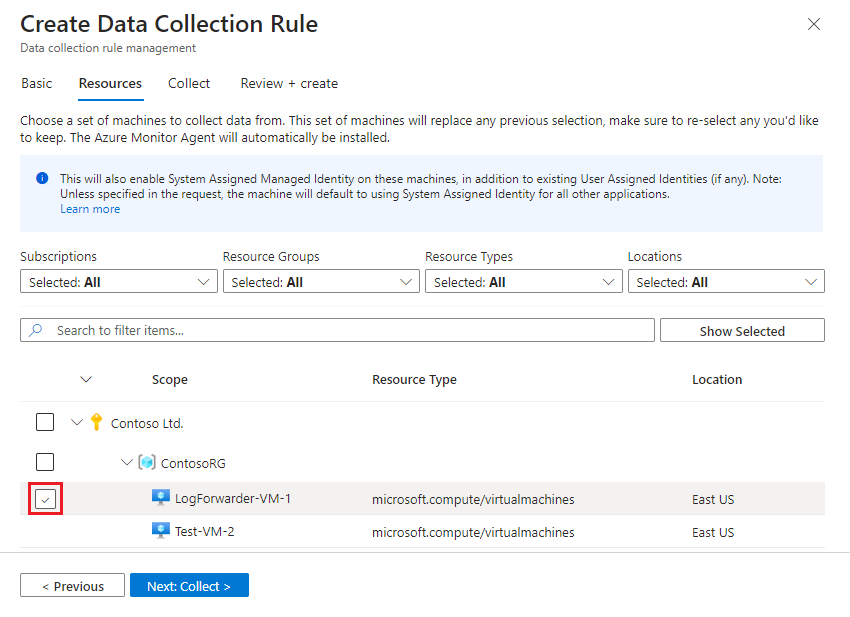

Definición de recursos de máquina virtual

En la pestaña Recursos , seleccione las máquinas de las que desea recopilar los registros. Estas son las máquinas en las que está instalada la aplicación o las máquinas del reenviador de registros. Si la máquina que está buscando no aparece en la lista, es posible que no sea una máquina virtual Azure con el agente Azure Connected Machine instalado.

Use los filtros o el cuadro de búsqueda disponibles para buscar la máquina que está buscando. Expanda una suscripción en la lista para ver sus grupos de recursos y un grupo de recursos para ver sus máquinas virtuales.

Seleccione la máquina de la que desea recopilar registros. La casilla aparece junto al nombre de la máquina virtual al mantener el puntero sobre él.

Si las máquinas seleccionadas aún no tienen instalado el agente de Azure Monitor, el agente se instala cuando se crea e implementa dcr.

Revise los cambios y seleccione Siguiente: Recopilar >.

Configuración de dcr para la aplicación

En la pestaña Recopilar , seleccione la aplicación o el tipo de dispositivo en el cuadro desplegable Seleccionar tipo de dispositivo (opcional) o déjelo como Tabla nueva personalizada si su aplicación o dispositivo no aparece en la lista.

Si elige una de las aplicaciones o dispositivos enumerados, el campo Nombre de tabla se rellena automáticamente con el nombre de tabla correcto. Si eligió Tabla nueva personalizada, escriba un nombre de tabla en Nombre de tabla. El nombre debe terminar con el

_CLsufijo .En el campo Patrón de archivo, escriba la ruta de acceso y el nombre de archivo de los archivos de registro de texto que se van a recopilar. Para buscar los nombres de archivo y las rutas de acceso predeterminados para cada tipo de aplicación o dispositivo, consulte Instrucciones específicas por tipo de aplicación. No es necesario usar los nombres de archivo o las rutas de acceso predeterminados y puede usar caracteres comodín en el nombre de archivo.

En el campo Transformar , si eligió una nueva tabla personalizada en el paso 1, escriba una consulta kusto que aplique una transformación de su elección a los datos.

Si eligió una de las aplicaciones o dispositivos enumerados en el paso 1, este campo se rellena automáticamente con la transformación adecuada. NO edite la transformación que aparece allí. En función del tipo elegido, este valor debe ser uno de los siguientes:

-

source(valor predeterminado: sin transformación) -

source | project-rename Message=RawData(para dispositivos que envían registros a un reenviador)

-

Revise las selecciones y seleccione Siguiente: Revisar y crear.

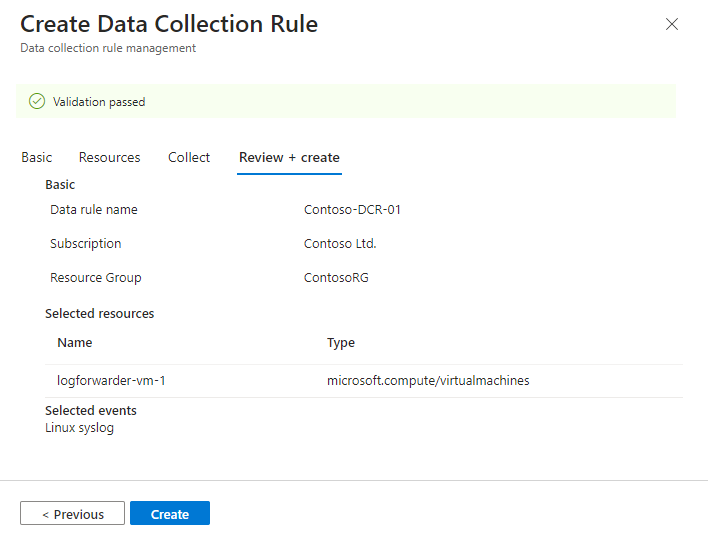

Revisión y creación de la regla

Después de completar todas las pestañas, revise lo que especificó y cree la regla de recopilación de datos.

En la pestaña Revisar y crear , seleccione Crear.

El conector instala el agente de Azure Monitor en las máquinas que seleccionó al crear la DCR.

Compruebe las notificaciones en el portal de Azure Portal o Microsoft Defender para ver cuándo se crea la DCR y se instala el agente.

Seleccione Actualizar en la página del conector para ver la DCR mostrada en la lista.

Configuración del reenviador de registros para aceptar registros

Si va a recopilar registros de un dispositivo mediante un reenviador de registros, configure el demonio de Syslog en el reenviador de registros para escuchar mensajes de otros equipos y abra los puertos locales necesarios.

Copie la siguiente línea de comandos:

sudo wget -O Forwarder_AMA_installer.py https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Forwarder_AMA_installer.py&&sudo python Forwarder_AMA_installer.pyInicie sesión en la máquina del reenviador de registros donde acaba de instalar la AMA.

Pegue el comando que copió en el último paso para iniciar el script de instalación.

El script configura elrsyslogdemonio osyslog-ngpara que use el protocolo necesario y reinicia el demonio. El script abre el puerto 514 para escuchar los mensajes entrantes en los protocolos UDP y TCP. Para cambiar esta configuración, consulte el archivo de configuración del demonio de Syslog según el tipo de demonio que se ejecuta en el equipo:- Rsyslog:

/etc/rsyslog.conf - Syslog-ng:

/etc/syslog-ng/syslog-ng.conf

Si usa Python 3 y no está establecido como el comando predeterminado en la máquina, sustituya

python3porpythonen el comando pegado. Consulte Requisitos previos del reenviador de registros.Nota:

Para evitar escenarios de disco completo en los que el agente no puede funcionar, se recomienda establecer la

syslog-ngconfiguración orsyslogpara no almacenar los registros innecesarios. Un escenario de disco completo interrumpe la función de la AMA instalada. Para obtener más información, consulte RSyslog o Syslog-ng.- Rsyslog:

Configuración del dispositivo o dispositivo de seguridad

Para obtener instrucciones específicas para configurar la aplicación o el dispositivo de seguridad, consulte Registros personalizados a través del conector de datos AMA: Configuración de la ingesta de datos para Microsoft Sentinel desde aplicaciones específicas.

Póngase en contacto con el proveedor de soluciones para obtener más información o si la información no está disponible para el dispositivo o dispositivo.